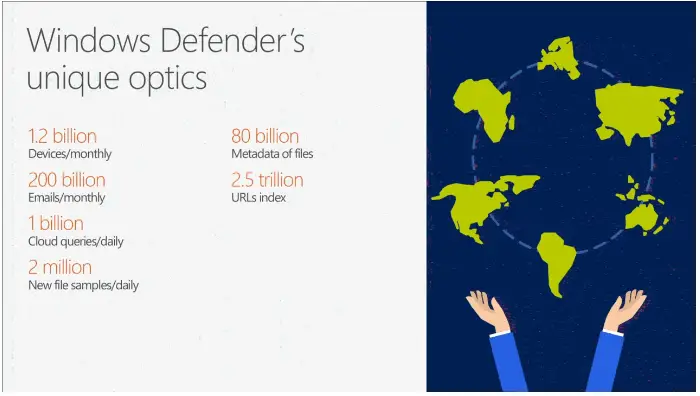

Windows Defender of het anti-malwareplatform van Microsoft beschermt thuiscomputers, servers en onlinediensten zoals Office 365. Met de schat aan informatie over bedreigingen en telemetriegegevens is de cloud-backend van Defender een verbazingwekkende malwarebeschermingsservice.

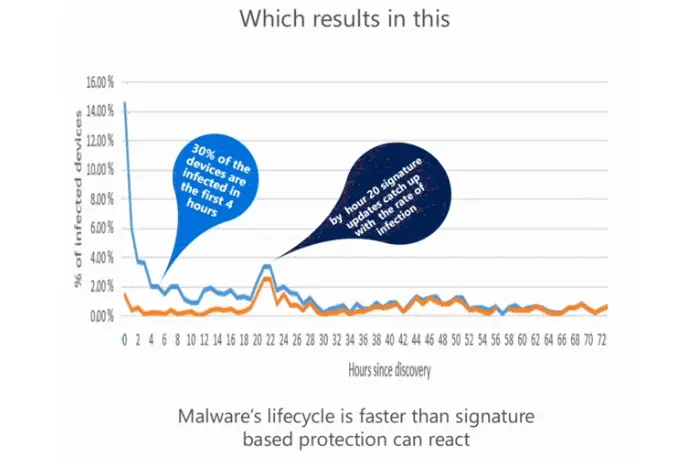

Wanneer nieuwe malware in het wild verschijnt, kan het uren duren voordat het antimalwareteam van Microsoft (of een ander antivirus- of antimalwareteam) bedrijf) om het bestand te analyseren, reverse-engineeren en uit te voeren voordat het een handtekening kan vrijgeven bijwerken. En, om nog maar te zwijgen van de QC waar de handtekeningupdate doorheen moet.

Wat bescherming tegen malware betreft, valt niet te ontkennen dat op handtekeningen gebaseerde bescherming het belangrijkste is. Maar dat is niet voldoende, omdat het misschien niet altijd helpt, vooral in het geval van gloednieuwe of onbekende malware. Volgens het rapport van Microsoft is 30% van de computers binnen de eerste vier uur geïnfecteerd wanneer er nieuwe malware verschijnt. De handtekeningupdates komen meestal uren later.

De robuuste cloudgebaseerde bescherming van Windows Defender maakt daarentegen gebruik van heuristieken, een machine learning-model en voert een gedetailleerde analyse aan de achterkant uit om te bepalen of een bestand malware is.

De cloudgebaseerde bescherming van Windows Defender of de functie "blokkeren op het eerste gezicht" is standaard ingeschakeld. Als u de optie voor cloudbescherming in Windows Defender hebt uitgeschakeld vanwege "privacy"-problemen, kunt u beter bekijk de demo van het Windows Defender Engineering-team, die laat zien hoe effectief cloudbeveiliging kan zijn.

Zorg ervoor dat "Blokkeren op het eerste gezicht" Cloud Protection is ingeschakeld

Klik op Start, Instellingen. (Of druk op WinKey + i)

Klik op de pagina Instellingen op Update en beveiliging en vervolgens op Windows Defender.

Zeker weten dat Cloudgebaseerde bescherming en Automatische monsterverzending instellingen zijn ingeschakeld.

Wanneer Windows Defender's "Blok op het eerste gezicht" cloudbeveiliging en voorbeeldverzendingsopties zijn ingeschakeld in Windows Defender-instellingen, als het systeem een verdacht bestand tegenkomt dat anders op handtekeningen gebaseerde detectie doorstaat, stuurt Defender de metadata van het verdachte bestand naar de cloud achterkant. Merk op dat de cloud niet altijd het hele bestand opvraagt.

De machines in de cloud-backend analyseren de metadata, gebruikmakend van de verschillende logica's, URL-reputatie en telemetriegegevens om te bepalen of het bestand malware is.

Als de bestandsnaam van de malware bijvoorbeeld overeenkomt met de naam van een Windows-kernmodule, controleert de cloud-backend de digitale handtekening van de module. Als het niet is ondertekend of niet is ondertekend door Microsoft, en de "classificatie" malware is (met "betrouwbaarheidsniveau" 85%), bepaalt de cloud dat het bestand malware is.

De beoordelingen "Classificatie" en "vertrouwen" die het belangrijkste onderdeel vormen van de backend-analyse, worden verkregen via het machine learning-model.

In het geval dat de cloud-backend geen uitspraak doet, vraagt deze het hele bestand op voor een gedetailleerde analyse. Totdat het bestand is geüpload en de cloud de ontvangst ervan bevestigt, vergrendelt Windows Defender het bestand en staat het niet toe dat het op de client wordt uitgevoerd. Dat is een belangrijke wijziging die het Windows Defender-team heeft aangebracht in de Windows 10 Jubileumupdate (v1607).

Voorheen mocht het verdachte bestand synchroon lopen terwijl de upload bezig was. Zelfs voordat de upload voltooid was, zou de malware klaar zijn met draaien en zichzelf vernietigen.

Tijdens de demo van het Windows Defender Engineering-team werden twee scenario's besproken. In Scenario 1 classificeert de cloud-backend een bestand als malware, alleen op basis van de metadata. Apparaat #1 met cloudbeveiliging uitgeschakeld, wordt geïnfecteerd wanneer het bestand wordt uitgevoerd. En apparaat #2 met cloudbescherming Aan, is direct beschermd.

In Scenario 2 voert de eerste gebruiker onbekende malware uit. De cloud kwam niet tot een oordeel op basis van de metadata en dus werd het hele dossier automatisch ingediend.

De indieningstijd was om 19:48:59 uur - de backend voltooide de geautomatiseerde analyse om 19:49:01 uur (~2 seconden vanaf het moment dat de upload de cloud-backend bereikte) en stelde vast dat het bestand malware is.

Vanaf het allereerste moment zou Windows Defender alle toekomstige ontmoetingen met dat bestand blokkeren, waardoor miljoenen andere apparaten worden beschermd waarop Windows Defender cloudgebaseerde bescherming is ingeschakeld.

Microsoft heeft ook een testsite met de naam Windows Defender-testterrein waar u de effectiviteit van de cloudbeveiliging van Defender kunt controleren door voorbeelden te uploaden.

Hoewel de tweede demo niet is gelukt vanwege enkele verbindingsproblemen met de cloud, is het over het algemeen een nuttig presentatie waarin het belang wordt uitgelegd van Windows Defender's "blok op het eerste gezicht" cloudgebaseerde bescherming voorzien zijn van. Als je de functie had uitgeschakeld, denk ik dat je nu een tweede gedachte hebt.

Referenties & Credits

Schakel de functie Blokkeren op het eerste gezicht in om malware binnen enkele seconden te detecteren

Ontdek Windows Defender Instant Protection | Microsoft Ignite 2016 | Kanaal 9

Een klein verzoek: als je dit bericht leuk vond, deel dit dan?

Een "klein" aandeel van jou zou serieus enorm helpen bij de groei van deze blog. Enkele geweldige suggesties:- Speld het!

- Deel het op je favoriete blog + Facebook, Reddit

- Tweet het!