WannaCry er en seriøs krypto-malware som traff internettsamfunnet fredag 12. mai 2017. Til å begynne med har den blitt referert til som Wana Decrypt0r på grunn av det interne navnet på låseskjermen. Imidlertid fant sikkerhetseksperter snart ut at den har flere varianter, inkludert Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry eller WNCRY, og det forventes at variasjonene vil fortsette å dukke opp.

Den første WannaCry-versjonen, Wana Decrypt0r 2.0, ble oppdaget 12. mai 2017, etter å ha truffet de spanske Telefonica-, Portugal Telecom- og NHS-sykehusene i England.[1] Men løsepengevaren begrenset seg ikke til organisasjonene og angrep hjemme-PCer som ble eldre Windows-versjoner, som mangler for Microsoft-oppdateringer indeksert som MS17-010, CVE-2017-0146 og CVE-2017-0147.[2] I løpet av få dager klarte denne ondsinnede programvaren å infisere mer enn 230 000 datamaskiner i 150 land, og disse tallene gjør at WannaCry stemmer overens med de mest beryktede løsepengevareinfeksjonene som Locky eller Cerber.

WannaCryptor infiltrerer systemet via EternalBlue-sårbarheten, som ble oppdaget i Windows Vista, 7, 8, 10 og Windows Server-versjoner. Dette bestemte sikkerhetsproblemet har blitt rettet med sikkerhetsoppdateringene MS17-010, CVE-2017-0146 og CVE-2017-0147, men mange PC-er hoppet over oppdateringen og lot sikkerhetsproblemet stå åpent.

Dessverre, hvis WannaCry ransomware krypterer data (bruker AES- og RSA-algoritmer), er det ingen sjanse til å dekryptere filer gratis. Folk kan betale løsepenger for hackerne, gjenopprette data ved hjelp av sikkerhetskopier eller glemme disse filene.[3]

Oppdatering 2018

Dette viruset ble ansett som en gammel trussel som har vært relativt stille, men i tredje kvartal 2018 ble det sluppet nyheter om WannaCry nylig aktivitet og infeksjoner over hele verden. Dette kryptoviruset har allerede påvirket flere enheter siden de nåværende hendelsene som startet i juli 2018.

Det totale antallet blokkerte WannaCry-innsendinger i 3. kvartal 2018 er angivelig 947 027 517 og aktiviteten er oppdaget i minst 203 land. Handlingen indikerer at dette kryptoviruset ikke er dødt og at faren er reell. Spesielt når ransomware-angrep i økende grad påvirker store selskaper og tjenester.[4]

WannaCry har også dekrypteringer utviklet av forskjellige forskere i løpet av året for disse angrepene. GitHub utgitt dekrypteringsverktøy for ulike versjoner, og de kan fungere for nye og aktive trusselvarianter.

WannaCrys suksess ga muligheten til å kopiere taktikken

Dessverre presset den enorme WannaCry-"suksessen" løsepengevareutviklere til å lage og frigi kopiene av skadelig programvare. I skrivende stund har sikkerhetseksperter registrert åtte WannaCry-kopier, hvorav noen er i utviklingsfasen, mens de andre allerede er utgitt. Vær derfor veldig forsiktig og sørg for å beskytte PC-en din ordentlig. Dette er Wana Decrypt0r-kopiene:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r krypterer filer som ligger på PC-ens skrivebord, bruker en låseskjerm som ligner på WannaCryptor løsepengeprogramvare, som kreves for løsepenger, og utfører alle andre aktiviteter som er typiske for forgjengeren. Den kjørbare filen heter @[e-postbeskyttet] Alle krypterte data får filtypen .DARKCRY og PC-brukeren oppfordres til å betale 300 amerikanske dollar i løsepenger. For øyeblikket bruker den en HiddenTear-kode, som betyr at filene den krypterer enkelt kan dekrypteres.

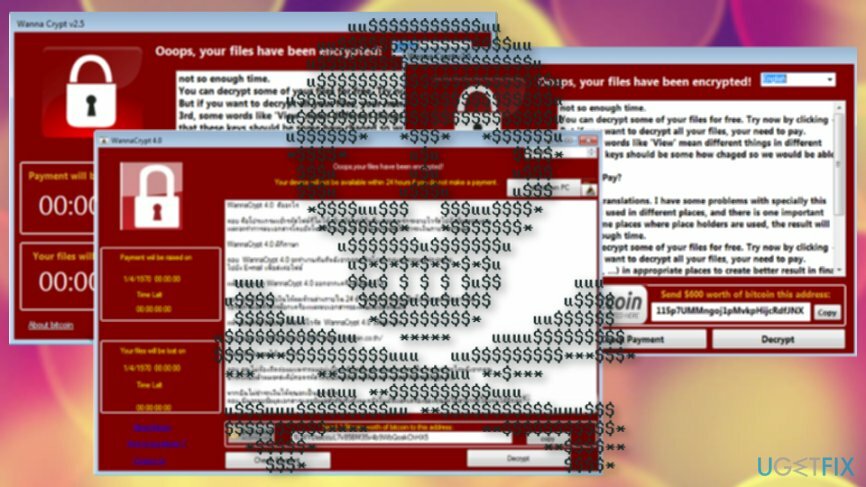

Nr 2. WannaCrypt v2.5

WannaCrypt v2.5 løsepengevare er for tiden i utviklingsfasen. Hvis den infiserer PC-en, låser den ikke filer, bortsett fra at den viser låseskjermen og krever å betale løsepengene på 600 amerikanske dollar. Det er ikke farlig ennå, men kan skremme folk til døde.

Nr 3. WannaCrypt 4.0

WannaCrypt 4.0 er nok en WannaCry-viruskopi, som kan klassifiseres som ikke-ondsinnet ennå. Det sprer seg akkurat som alle andre løsepengevirus, bortsett fra at det ikke krypterer filer. Løseseddelen, låseskjermen og annen informasjon er gitt på thai, noe som betyr at den vil målrettes mot Thailand-brukere.

Nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 er referert til som en tilpassbar WannaCry Ransomware-generator. Den lar folk velge tekst, farger, bilder, font og andre innstillinger for WannaCry-låseskjermen. Det spekuleres i at hackere også bruker den kjørbare Wana Decrypt0r og sprer den for å generere løsepenger. Heldigvis er denne "tjenesten" ikke tilgjengelig ennå. Folk kan bare generere en tilpasset WannaCry-låseskjerm, men løsepengevaren blir ikke spredt.

Nr 5. Wana Decrypt0r 2.0

Den kjørbare Wana Decrypt0r 2.0 er MS17-010.exe. Låseskjermen og løsepengene ligner på WannaCry. Den indonesiske versjonen av viruset er tilgjengelig.

Nr 6. @kee

@kee ransomware krypterer personlige filer og gir en løsepengenotat i en "Hello There! Fellow @kee User!.txt“-fil.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 er ennå ikke ferdig utviklet. Den er i stand til å infisere datamaskiner, men kan ikke kryptere filer. Dessuten er det låseskjermen, og løsepengenotatet gir ikke informasjon om viruset og instruksjoner om hvordan du betaler løsepengene. Likevel er det avgjørende å avinstallere viruset fordi det kan oppdateres om kort tid og kryptere filene etterpå.

Nr 8. Vil du abonnere 1.0

Ikke mye informasjon mottatt ennå. Dette er en trussel skrevet i Java og har den gråfargede utformingen av et tidligere kjent løsepengevindu.

Som du kan se, har WannaCry-viruset mange kloner, noen av dem er allerede distribuert og de andre er i utviklingsfasen. Det er imidlertid viktig å oppdatere og sikre PC-en på riktig måte. I dette og dette innlegg, kan du finne informasjon om hvilke forholdsregler som bør tas for å beskytte deg mot WannaCry-angrep og hvilke skritt som bør tas hvis PC-en din allerede er infisert. Ved å ta disse forebyggende tiltakene vil du beskytte systemet mot alle WannaCry-varianter, inkludert dets imitatorer.