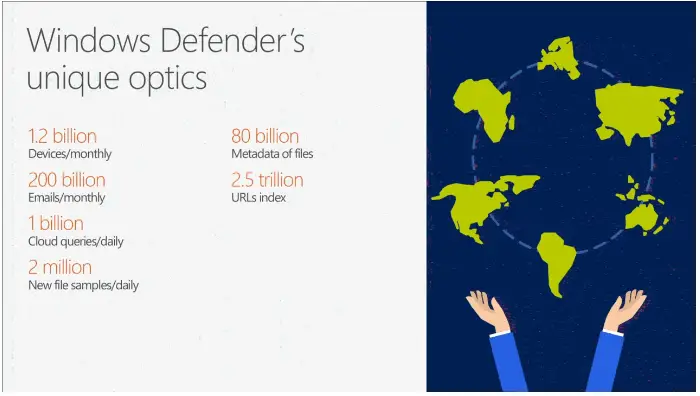

Windows Defender eller Microsofts anti-malware-plattform beskytter hjemmedatamaskiner, servere og nettjenester som Office 365. Med et vell av trusselintelligens og telemetridata er Defenders sky-backend en forbløffende beskyttelsestjeneste for skadelig programvare.

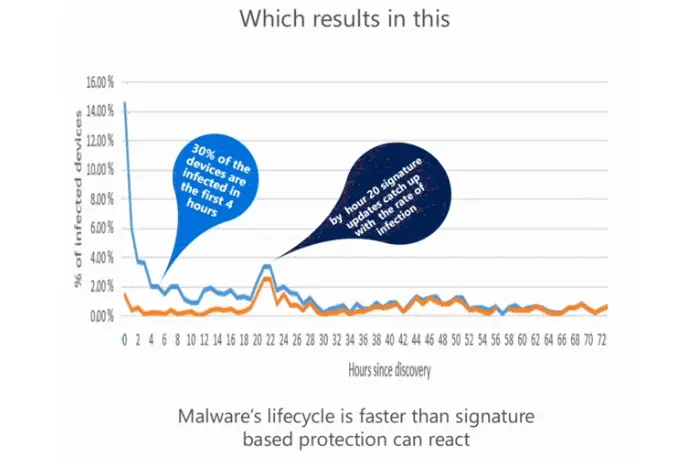

Når en ny skadelig programvare dukker opp i naturen, kan det ta timer for Microsofts anti-malware-team (eller andre anti-virus eller anti-malware) selskapet for den saks skyld) for å analysere, reversere og utføre skadelig programvaredetonasjon av filen før den kan frigi en signatur Oppdater. Og, for ikke å nevne QC, må signaturoppdateringen passere.

Når det gjelder beskyttelse mot skadelig programvare, kan det ikke benektes at signaturbasert beskyttelse er førsteklasses. Men det er ikke tilstrekkelig, siden det kanskje ikke alltid hjelper - spesielt i tilfelle av helt ny eller ukjent skadelig programvare. I henhold til Microsofts rapport når en ny skadelig programvare dukker opp, blir 30 % av datamaskinene infisert i løpet av de første fire timene. Signaturoppdateringene kommer vanligvis timer senere.

Windows Defenders robuste skybaserte beskyttelse, derimot, bruker heuristikk, maskinlæringsmodell og utfører detaljerte analyser i backend for å avgjøre om en fil er skadelig programvare.

Windows Defender skybasert beskyttelse eller "blokkering ved første blikk"-funksjonen er som standard aktivert. Hvis du har slått av skybeskyttelsesalternativet i Windows Defender på grunn av "personvern"-problemer, er det bedre se demoen fra Windows Defender Engineering-teamet, som viser hvor effektiv skybeskyttelse kan være.

Sørg for at «Blokker ved første blikk»-skybeskyttelse er aktivert

Klikk Start, Innstillinger. (Eller trykk WinKey + i)

På Innstillinger-siden klikker du på Oppdater og sikkerhet og deretter på Windows Defender.

Sørge for at Skybasert beskyttelse og Automatisk prøveinnsending innstillingene er aktivert.

Når Windows Defenders «Blokker ved første blikk»-skybeskyttelse og alternativer for innsending av eksempler er aktivert i Windows Defender-innstillinger, hvis systemet støter på en mistenkelig fil som ellers passerer signaturbasert deteksjon, sender Defender metadataene til den mistenkelige filen til skyen baksiden. Merk at skyen ikke alltid ber om hele filen.

Maskinene i nettskyen analyserer metadataene ved å bruke de ulike logikkene, URL-omdømmet og telemetridataene for å finne ut om filen er skadelig programvare.

For eksempel, hvis skadevarefilnavnet samsvarer med navnet på en kjerne-Windows-modul, sjekker nettskyen den digitale signaturen til modulen. Hvis den er usignert eller ikke signert av Microsoft, og dens "klassifisering" er skadelig programvare (med "konfidensnivå" 85%), avgjør skyen at filen er skadelig programvare.

«Klassifiserings»- og «tillit»-vurderingene som utgjør den viktigste delen av backend-analysen, innhentes gjennom maskinlæringsmodellen.

I tilfelle nettskyen ikke kommer med noen dom, ber den om hele filen for en detaljert analyse. Inntil filen er lastet opp og skyen bekrefter mottak av det samme, låser Windows Defender filen og tillater ikke å kjøre på klienten. Det er en viktig endring Windows Defender-teamet har gjort i Windows 10 Anniversary Update (v1607).

Tidligere fikk den mistenkelige filen kjøres synkront mens opplastingen pågikk. Selv før opplastingen var fullført, ville skadevaren ha kjørt ferdig og selvødelagt seg selv.

Når vi kommer til Windows Defender Engineering-teamets demo, var det to scenarier som ble diskutert. I scenario 1 klassifiserer nettskyen en fil som skadelig programvare, kun basert på metadataene. Enhet #1 med skybeskyttelse slått av, blir infisert når filen kjøres. Og enhet #2 med skybeskyttelse på, er umiddelbart beskyttet.

I scenario 2 kjører den første brukeren en ukjent skadelig programvare. Skyen nådde ingen dom basert på metadataene, og dermed ble hele filen automatisk sendt inn.

Innsendingstiden var 19:48:59 timer – backend fullførte den automatiserte analysen 19:49:01 timer (~2 sekunder fra tidspunktet for opplastingen traff nettskyen) og fastslo at filen var skadelig programvare.

Helt fra øyeblikket vil Windows Defender blokkere eventuelle fremtidige møter med den filen, og dermed beskytte millioner av andre enheter som har Windows Defender skybasert beskyttelse aktivert.

Microsoft har også en testside som heter Windows Defender Testground hvor du kan sjekke effektiviteten til Defenders skybeskyttelse ved å laste opp prøver.

Selv om den andre demoen ikke lyktes på grunn av noen tilkoblingsproblemer med skyen, er det totalt sett en nyttig presentasjon som forklarer viktigheten av Windows Defenders "blokk ved første øyekast" skybaserte beskyttelse trekk. Hvis du hadde slått av funksjonen, antar jeg at du nå har en annen tanke.

Referanser og studiepoeng

Aktiver Block at First Sight-funksjonen for å oppdage skadelig programvare i løpet av sekunder

Utforsk Windows Defender Instant Protection | Microsoft Ignite 2016 | Kanal 9

En liten forespørsel: Hvis du likte dette innlegget, kan du dele dette?

En "liten" andel fra deg ville virkelig hjelpe mye med veksten av denne bloggen. Noen gode forslag:- Fest den!

- Del den på favorittbloggen din + Facebook, Reddit

- Tweet det!