W ostatnich latach wiele wariantów oprogramowania ransomware zaatakowało wiele komputerów domowych i biznesowych w celu zdobycia pieniędzy dla przestępców. W ciągu ostatnich kilku miesięcy firmy, szkoły, szpitale i wielu użytkowników domowych padło ofiarą ataków ransomware i doświadczyło koszmaru utraty swoich archiwów.

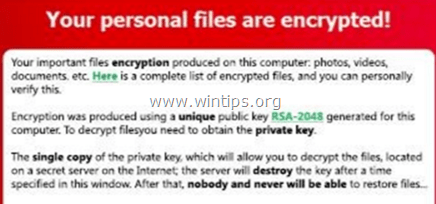

Ransomware to rodzaj złośliwego oprogramowania, które po zainfekowaniu komputera szyfruje za pomocą silnego szyfrowania wszystkie dane (dokumenty tekstowe, pliki excel, zdjęcia itp.), które są przechowywane na lokalnych i wszystkich podłączonych dyskach (zewnętrzne dyski USB lub/i sieć dyski/udziały). Po zaszyfrowaniu użytkownik-ofiara nie może otworzyć swoich plików (ponieważ zostały zablokowane lub uszkodzone) i jest o tym informowany poprzez ostrzeżenie na ekranie, że aby usunąć szyfrowanie, musi zapłacić żądany okup, w przeciwnym razie wszystkie jego dane zostaną Stracony.

Żądany okup jest różny (np. 300 USD, 500 USD, 1000 USD lub więcej) i musi zostać zapłacony w cyfrowej walucie (np.

Bitcoiny, PaySafe itp.) za pomocą Przeglądarka internetowa Tor, więc nie da się złapać przestępców.Jak zapobiegać atakom ransomware?

Według wielu firm i organizacji zajmujących się bezpieczeństwem, rok 2016 jest rokiem Ransomware. Wirusy ransomware mogą ominąć wszystkie narzędzia bezpieczeństwa (antywirus, zapory itp.), ponieważ są zawsze aktualizowane o nowe wersje przez swoich „twórców”, aby były niewykrywalne. Krótko mówiąc, jeśli chcesz, aby oprogramowanie ransomware zniszczyło Twoją pracę, musisz:

1. Być przygotowanym tworząc kopie zapasowe plików na zewnętrznych urządzeniach pamięci masowej i przechowuj je w trybie offline, aby ograniczyć utratę danych. (zobaczyć Część 1 dla instrukcji)

2. Bądź ostrożny z e-mailami i załącznikami, które otrzymujesz. Pomyśl, zanim odwiedzisz łącze HTML lub otworzysz załączniki otrzymane pocztą e-mail i nigdy nie włączaj makr w dokumenty otrzymane przez e-mail, chyba że wcześniej zweryfikowałeś z nadawcą e-maila, że dokument jest prawowity. (zobaczyć Część 2 dla instrukcji)

3. Być zabezpieczonym dzięki ciągłemu aktualizowaniu oprogramowania zabezpieczającego, zainstalowaniu narzędzia anty-ransomware oraz określeniu jasnych reguł dostępu do komputera i plików. (zobaczyć Część-3 dla instrukcji)

Ten przewodnik po ochronie przed ransomware zawiera szczegółowe instrukcje dotyczące ochrony komputera i plików przed infekcjami ransomware i złośliwym oprogramowaniem.

Jak chronić się przed atakami złośliwego oprogramowania (przewodnik po ochronie przed ransomware).

Część 1. BYĆ PRZYGOTOWANYM.

Krok 1. Kopia zapasowa, kopia zapasowa i kopia zapasowa.

Najważniejszą i najbezpieczniejszą metodą ograniczenia katastrofy danych na komputerze (lub sieci) z wszelkiego rodzaju uszkodzeń (sprzętu lub oprogramowania) jest regularnie wykonuj kopie zapasowe plików na innym nośniku (np. na zewnętrzny dysk USB, w chmurze itp.) i trzymaj ten nośnik w trybie OFFLINE (NIE podłączonym do komputer).

-

Powiązane artykuły:

1. Jak wykonać kopię zapasową plików osobistych za pomocą SyncBackFree

2. Jak wykonać kopię zapasową plików osobistych za pomocą funkcji Kopia zapasowa systemu Windows.

Krok 2. Włącz ochronę systemu na wszystkich dyskach.

Funkcja ochrony systemu (w systemach Windows 10, 8, 7 i Vista) daje możliwość przywrócenia systemu do poprzedniego stanu roboczego (System Przywróć) i w razie potrzeby przywrócić pliki do poprzedniej wersji (np. jeśli system nie uruchamia się normalnie po aktualizacji lub wirusie atak). Aby wykonać te zadania, Ochrona systemu okresowo wykonuje migawki bieżącego stanu systemu i plików, które są nazywane „Kopie w tle” *.

* Notatka: Najnowsze wersje wirusów ransomware usuwają kopie w tle z systemu i wyłączają ochronę systemu na dyskach. Ale jeśli masz szczęście i zauważysz bezpośrednio infekcję ransomware (przed usunięciem Shadow Copies), będziesz mógł przywrócić pliki do poprzednich wersji.

1. Aby włączyć ochronę systemu na wszystkich dyskach w komputerze:

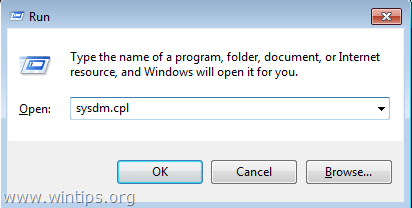

1. Naciskać "Okna”

+ “r” klawisze do ładowania Uruchomić Okno dialogowe.

2. Rodzaj sysdm.cpl i naciśnij Wchodzić.

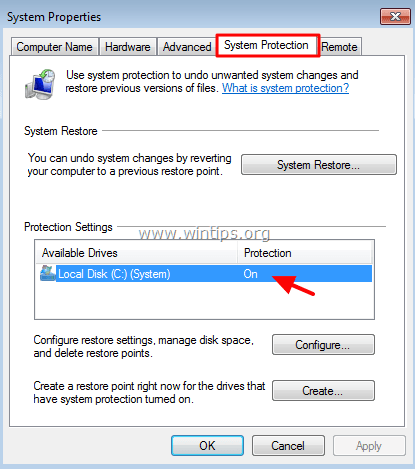

2. Na Ochrona systemu Sprawdź, czy Ochrona na dysku głównym jest włączona.

4. Jeśli ochrona jest wyłączona lub chcesz wyświetlić ustawienia ochrony lub włączyć ochronę systemu na pozostałych dyskach, to:

a. Wybierz dysk, na którym chcesz włączyć ochronę i kliknij Konfiguruj.

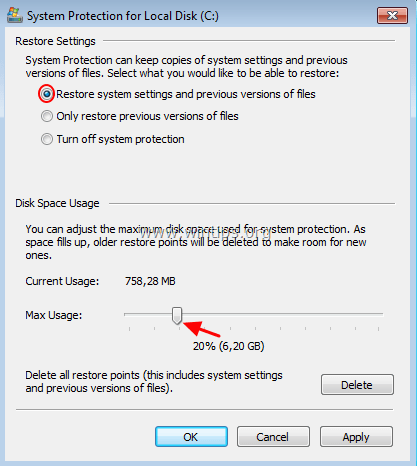

b. Ustaw suwak maksymalnego wykorzystania na 15-20% (przynajmniej) i kliknij ok.

Część 2. UWAŻAJ na e-maile i załączniki!

Najczęstszym sposobem, w jaki wirusy ransomware docierają, jest wysłanie wiadomości e-mail zawierającej złośliwy załącznik lub złośliwy link HTML. Tego typu e-maile skłaniają ludzi do myślenia, że e-mail pochodzi od zaufanego nadawcy i zachęcają użytkownik, aby otworzyć załącznik lub link HTML w celu uzyskania ważnych informacji; zawarte. Zastanów się więc, zanim otworzysz jakąkolwiek wiadomość e-mail, a dokładniej:

1. BĄDŹ PODEJRZANY, gdy otrzymasz wiadomość e-mail z załącznikiem* dokumentu, który ma być fakturą, ofertą, zawiadomieniem z banku lub rachunkiem itp. czego się nie spodziewasz.

* np. Jeśli złośliwy załącznik ma nazwę „Faktura_231244.doc”, to prawdopodobnie jest fałszywy i zawiera wirusa.

2. NIE WŁĄCZAJ MAKR w dokumencie (w programie Word lub Excel) otrzymanym pocztą e-mail lub przez Internet, który monituje lub zaleca* włączenie makr w celu prawidłowego wyświetlenia jego zawartości. Jeśli włączysz makra, uruchomisz kod, aby zaszyfrować pliki.

* np. Jeśli podczas otwierania dokumentu otrzymanego e-mailem pojawi się następujący komunikat: "Włącz makra, jeśli dane są nieprawidłowe”, nie włączaj makr i natychmiast usuń wiadomość e-mail.

3. NIGDY NIE OTWIERAĆ załączników z niechcianych wiadomości e-mail zawierających trudne wiadomości tekstowe*, które zachęcają do otwarcia dołączonego załącznika, aby zobaczyć ważne szczegóły zawarte w dokumencie. Cyberprzestępcy często wysyłają fałszywe wiadomości e-mail, które wyglądają na legalne i przypominają powiadomienia z banku, systemu poboru podatków, sklepu internetowego itp.

* np. Wiadomość tekstowa e-mail może brzmieć: „Szanowny Panie, Proszę zapoznać się z załączoną fakturą (dokument MS Word) i dokonać płatności zgodnie z warunkami podanymi na dole faktury".

4. NIE WOLNO ODWIEDZAĆ ŁĄCZNIKÓW HTML z niechcianych wiadomości e-mail (lub wyskakujących wiadomości), które nakłaniają do przeglądania lub pobierania materiałów z sieci.

5. NIE OTWIERAJ wiadomości e-mail od nieznanych (lub znanych) nadawców, zawierających podejrzane załączniki (.doc, .zip, .exe itp.) lub podejrzane linki HTML.

6. Wreszcie, otwieraj ostrożnie wiadomości e-mail od osób, których nie znasz i tylko wtedy, gdy wydają się one wiarygodne.

Dodatkowe praktyki zapobiegające infekcjom ransomware i złośliwego oprogramowania.

1. NIE ODWIEDZAJ złośliwych witryn, takich jak witryny, które automatycznie przekierowują Cię do innych witryn lub stale otwierają wyskakujące okienka.

2. NIE INSTALUJ ani NIE WYKONYWAJ (uruchamiaj) programów pochodzących z nieznanych źródeł. Na przykład: nie instaluj programów, które mają wyczyścić lub zoptymalizować komputer, ani wtyczek do przeglądarek internetowych, które są rzekomo potrzebne do prawidłowego wyświetlania zawartości witryny.

3. NIE OTWIERAĆ e-maila zatytułowanego „Twoje konto bankowe zostało zamrożone. Konieczne są działania”, ponieważ jest to wyraźna próba kradzieży danych uwierzytelniających Twoje konto bankowe. (Banki nie wysyłają ani nie wymagają takich informacji pocztą elektroniczną!).

4. NIE WYPEŁNIAJ FORMULARZA INTERNETOWEGO swoimi danymi osobowymi, dopóki nie sprawdzisz, czy witryna jest legalna, z wyjaśnionymi przyczynami korzystania z otrzymane informacje, dane kontaktowe zbieracza informacji, właściwy projekt i oficjalne logo twórcy strony i jego cele.

5. NIGDY NIE UDOSTĘPNIAJ MATERIAŁÓW OSOBISTYCH (np. zdjęć, dokumentów itp.) ani informacji (takich jak imię i nazwisko, data urodzenia, numer telefonu, adres, numer karty kredytowej) z osobami nieznanymi lub nieznanymi witryny.

Część 3. BYĆ ZABEZPIECZONYM.

Krok 1. Zainstaluj program chroniący przed ransomware.

Zainstaluj jeden z następujących programów chroniących przed ransomware, aby zapobiec atakom ransomware:

- Malwarebytes Anti-Ransomware (Bezpłatny): Malwarebytes Anti-Ransomware Beta to program, który chroni komputer przed programami ransomware szyfrującymi pliki.

- Bitdefender Anti-Ransomware (Bezpłatne): Badacze Bitdefender zajmujący się zwalczaniem złośliwego oprogramowania wydali nowe narzędzie do szczepionek, które może chronić przed znanymi i możliwymi przyszłe wersje rodzin oprogramowania ransomware kryptograficznego CTB-Locker, Locky i TeslaCrypt, wykorzystując luki w ich rozpowszechnianiu metody.

- Emsisoft Anti-Malware (~20€): Emsisoft Anti-Malware jest napędzany przez podwójny silnik skanera złośliwego oprogramowania, który zapewnia dwukrotnie większą moc usuwania złośliwego oprogramowania, bez dodatkowych wymagań dotyczących zasobów. Co więcej, Emsisoft Anti-Malware może nawet usunąć potencjalnie niechciane programy (PUP), które przeciążają Twój komputer marnowaniem zasobów.

- Kasperksy BEZPŁATNE NARZĘDZIE ANTY-RANSOMWARE DLA FIRM to bezpłatne narzędzie uzupełniające dla małych i średnich firm oparte na dwóch podstawowych technologiach: Kaspersky Security Network and System Watcher, który identyfikuje wzorce zachowania oprogramowania ransomware i chroni system Windows punkty końcowe. Oprogramowanie jest kompatybilne z rozwiązaniami ochronnymi innych firm zainstalowanymi na komputerach PC i może służyć jako oprogramowanie drugiej opinii dla najbardziej zaawansowanej ochrony przed złośliwym oprogramowaniem kryptograficznym.

Krok 2. Ustaw zasady ograniczeń oprogramowania.

Wirusy ransomware wykorzystują określone ścieżki na Twoim komputerze, aby uruchamiać złośliwe pliki wykonywalne i infekować system. Tak więc bardzo dobrym środkiem ostrożności, aby tego uniknąć, jest zapobieganie uruchamianiu plików wykonywalnych (aplikacji .exe) z tych lokalizacji: %LocalAppData%, %AppData%, %Temp%, C:\Windows.

1. %Lokalne dane aplikacji%

-

Windows 10, 8, 7/Vista: C:\Użytkownicy\

\AppData\Lokalne -

Windows XP: C:\Dokumenty i ustawienia\

\Ustawienia lokalne

2. %Dane aplikacji%

-

Windows 10, 8, 7/Vista: C:\Użytkownicy\

\AppData\Roaming -

Windows XP: C:\Dokumenty i ustawienia\

\Dane aplikacji

3. %Temp%

-

Windows 10, 8, 7/Vista: C:\Użytkownicy\

\AppData\Local\Temp -

Windows XP: C:\Dokumenty i ustawienia\

\Ustawienia lokalne\Temp

4. C:\Windows

Aby zablokować uruchamianie plików wykonywalnych (w powyższych lokalizacjach), najpierw upewnij się, że Twój komputer jest wolny od wirusów/złośliwego oprogramowania i wtedy:

- Aplikować Zasady ograniczeń oprogramowania automatycznie za pomocą CryptoPrevent* narzędzie. (Windows wszystkie edycje).

LUB

- Aplikować Zasady ograniczeń oprogramowania, ręcznie. (Windows 7 Pro, Ultimate lub Server 2008 Edition).

* CryptoPrevent narzędzie z Niemądry. TO, to dodatek do oprogramowania antywirusowego/zabezpieczającego, pierwotnie zaprojektowany w celu zapobiegania infekcji przez zagrożenie CryptoLocker, które pojawiło się pod koniec 2013 roku. Od tego czasu CryptoPrevent stał się solidnym rozwiązaniem, zapewniającym ochronę przed szeroką gamą oprogramowania ransomware i innego złośliwego oprogramowania.

Krok 3. Ustaw jasne zasady na swoim komputerze lub w sieci

1. Utwórz dodatkowe konto na swoim komputerze z ograniczonymi uprawnieniami (konto standardowe), zwłaszcza jeśli z tego samego komputera korzysta więcej niż jedna osoba (np. Twoje dziecko/dzieci).

2. Określ unikalne i silne dane logowania (nazwę użytkownika i hasło) dla każdego użytkownika, który ma dostęp do Twojego komputera lub sieci.

3. Zabezpiecz współdzielone foldery na swoim komputerze lub w sieci, określając tylko niezbędne uprawnienia (Odczyt/zapis/modyfikacja/usuwanie) każdemu użytkownikowi, który ma dostęp i nie daje użytkownikom większej mocy na udostępnionym foldery niż potrzebują.

Dodatkowe kroki w celu ochrony komputera przed oprogramowaniem ransomware, złośliwym oprogramowaniem itp.

1. BIAŁA LISTA APLIKACJI: Biała lista aplikacji to praktyka, która zapewnia dostęp tylko do określonych programów w celu uruchomienia i odmawia dostępu nieznanym programom. Korzystając z białej listy aplikacji, użytkownik określa listę aplikacji, które mogą uruchomić (biała lista) i zabrania wykonywania wszystkich innych aplikacji, które nie są zawarte w lista. Syczący komputer opublikował ciekawy artykuł na temat Jak utworzyć politykę białej listy aplikacji w systemie Windows.

2. ANTYWIRUSOWE: Zainstaluj program antywirusowy/zabezpieczający w swoim systemie i aktualizuj go. Ponadto okresowo skanuj system w poszukiwaniu wirusów lub infekcji złośliwym oprogramowaniem.

- Powiązane artykuły:

- Najlepsze darmowe programy antywirusowe do użytku domowego.

- Szybkie skanowanie i usuwanie złośliwego oprogramowania dla komputerów PC.

3. AKTUALIZACJA SYSTEMU WINDOWS: Zawsze aktualizuj system Windows najnowszymi aktualizacjami.

JESZCZE RAZ: Najważniejszym działaniem, które musisz podjąć, aby zmniejszyć ryzyko utraty plików, jest: okresowo twórz kopie zapasowe plików na innych nośnikach i trzymaj je w trybie OFFLINE.

Otóż to! Daj mi znać, czy ten przewodnik Ci pomógł, zostawiając komentarz na temat swojego doświadczenia. Polub i udostępnij ten przewodnik, aby pomóc innym.