Głównym celem Burp Suite jest działanie jako serwer proxy w celu analizowania i modyfikowania ruchu internetowego, zazwyczaj w ramach testu penetracyjnego. Chociaż jest to wystarczająco łatwe w przypadku zwykłego tekstu HTTP, wymaga dodatkowej konfiguracji, aby móc przechwytywać ruch HTTPS bez ciągłych błędów certyfikatów.

Wskazówka; Testy penetracyjne to proces testowania cyberbezpieczeństwa stron internetowych, urządzeń i infrastruktury poprzez próby zhakowania ich.

Aby przechwycić ruch HTTPS, Burp tworzy na urządzeniu własny urząd certyfikacji. Musisz zaimportować ten certyfikat do magazynu zaufania przeglądarki, aby przeglądarka nie generowała błędów certyfikatu.

Wskazówka: Korzystanie z pakietu Burp Suite jako proxy to zasadniczo atak MitM lub Man in the Middle. Należy mieć świadomość, że Burp zastąpi wszystkie certyfikaty HTTPS własnymi. To znacznie utrudnia zauważenie naprawdę złośliwych ataków MitM, ponieważ nie zobaczysz żadnych błędów certyfikatów – pamiętaj o tym, jeśli zainstalujesz i używasz pakietu Burp Suite!

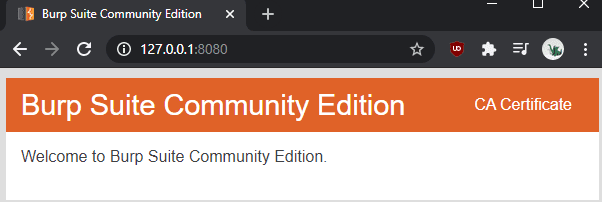

Pierwszym krokiem do zainstalowania urzędu certyfikacji Burp jest pobranie go. Aby to zrobić, uruchom Burp, a następnie przejdź do portu nasłuchiwania proxy, który domyślnie to „127.0.0.1:8080”. Na stronie kliknij „Certyfikat CA” w prawym górnym rogu, aby pobrać certyfikat „cacert.der”.

Wskazówka: prawdopodobnie zostaniesz ostrzeżony, że typ pliku jest niebezpieczny i może uszkodzić Twój komputer, musisz zaakceptować ostrzeżenie.

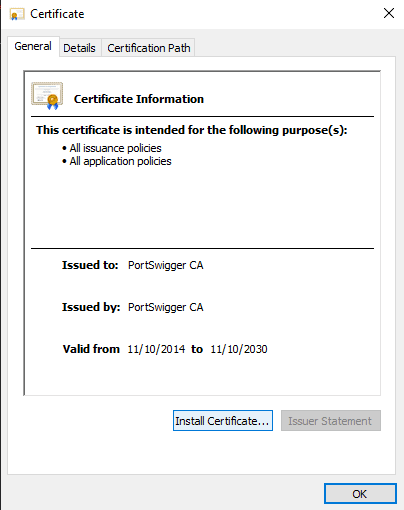

Aby zainstalować certyfikat w systemie Windows, kliknij dwukrotnie pobrany plik „cacert.der”, aby go uruchomić i zaakceptować ostrzeżenie dotyczące bezpieczeństwa. W oknie przeglądarki certyfikatów kliknij „Zainstaluj certyfikat”.

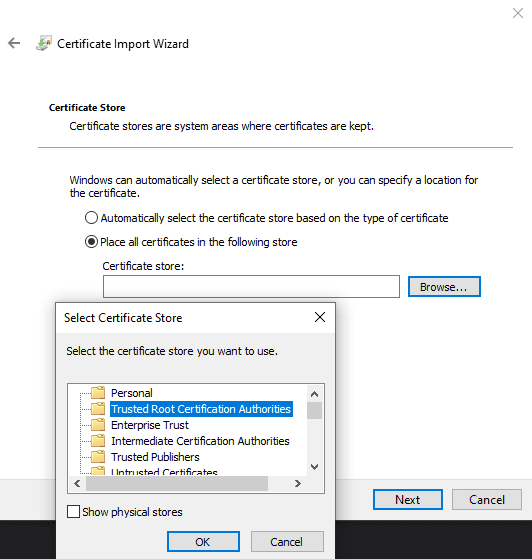

Wybierz, czy chcesz, aby certyfikat miał być zaufany przez użytkownika, czy do innych zastosowań odpowiednio z „Bieżącym użytkownikiem” i „Maszyną lokalną”. Konieczne będzie ręczne ustawienie umieszczenia certyfikatu w określonym magazynie certyfikatów „Zaufane główne urzędy certyfikacji”. Gdy skończysz, kliknij "Zakończ", aby zaimportować certyfikat.

Wskazówka: aby zmiana zaczęła obowiązywać, musisz ponownie uruchomić przeglądarki. Powinno to dotyczyć wszystkich przeglądarek na Twoim komputerze, nawet Firefoksa, jednak może być konieczne dodanie certyfikatu do określonych przeglądarek, jeśli korzystają one z własnego magazynu zaufania.

Jeśli chcesz przechwycić ruch sieciowy z innego urządzenia, będzie ono musiało zaimportować Twój konkretny certyfikat Burp, a nie taki, który sam generuje. Każda instalacja, z wyłączeniem aktualizacji, generuje nowy certyfikat. Ten projekt znacznie utrudnia nadużywanie Burp do masowego monitorowania Internetu.