Ransomware Bad Rabbit jest obecnie najbardziej agresywnym i niebezpiecznym wirusem komputerowym

WannaCry i Petya to nie jedyne wirusy, które zyskały sławę podczas globalnych cyberataków. Oprogramowanie ransomware Bad Rabbit, który przypuszczalnie jest nowym wariantem Petya/NiePetya/ExPetr, 24 października poważnie uderzył w Rosję, Ukrainę, Niemcy, Turcję i inne kraje na całym świecie.

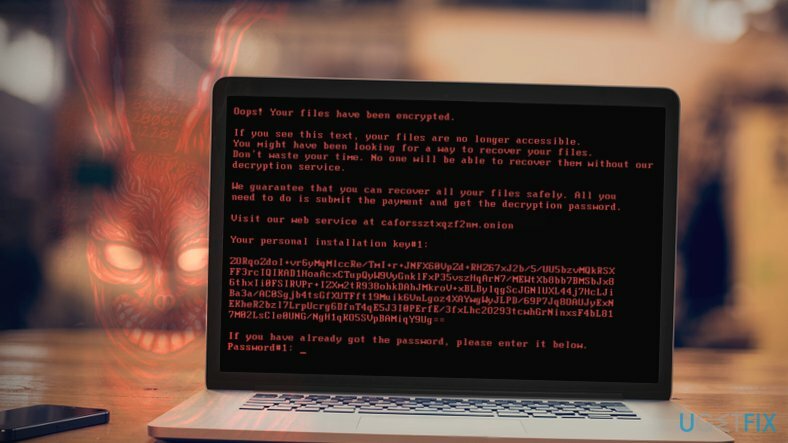

Ransomware szyfruje wszystkie dane na komputerze i przepisuje główny rekord rozruchowy. W konsekwencji złośliwe oprogramowanie ponownie uruchamia system, a następnie wyświetla na ekranie żądanie okupu. Nowy wariant złośliwego oprogramowania dotknął już wiele różnych krajów na całym świecie, a biorąc pod uwagę szybkość jego rozprzestrzeniania się, konieczne jest poznanie głównych faktów na jego temat.

Przepływ informacji przyspiesza, a użytkownicy komputerów mogą szybko się zgubić, ponieważ każda witryna z wiadomościami podaje coraz więcej szczegółów na temat wirusa. Eksperci z zespołu VirusActivity przygotowali arkusz informacyjny na temat

Cyberatak Bad Rabbit, co to jest i co użytkownicy komputerów powinni wiedzieć.5 najważniejszych rzeczy, które należy wiedzieć o cyberataku BadRabbit

1. Ransomware rozprzestrzenia się za pośrednictwem fałszywych aktualizacji programu Adobe Flash Player.

Według ekspertów, twórcy ransomware zastosowali starą i wydajną metodę dystrybucji ransomware, która opiera się na fałszywych aktualizacjach Flash Playera.[1] Wygląda na to, że hakerzy wstrzyknęli złośliwe kody JavaScript do kodu HTML różnych stron internetowych (większość z nich to rosyjskim, bułgarskim lub tureckim) i w ten sposób zmusił ich do serwowania fałszywych wyskakujących okienek sugerujących aktualizację przestarzałego Flasha Gracz.

W przypadku, gdy ofiara kliknie przycisk „Zainstaluj”, złośliwy skrypt przekierowuje ofiarę do wyładowanych złośliwym oprogramowaniem domen i pobiera plik install_flash_player.exe. W tym momencie ofiara może nadal cofnąć się i usunąć pobrany plik, aby uniknąć całkowitego uszkodzenia danych. Niestety wykonanie tego pliku od razu uruchamia proces szyfrowania danych.

Ransomware nie rozprzestrzenia się za pomocą luki EternalBlue, jak zrobił to wirus NotPetya. Zamiast tego Bad Rabbit może dalej rozprzestrzeniać się za pośrednictwem akcji SMB.[2]

2. Podejrzewa się, że Bad Rabbit jest ulepszoną odmianą ransomware Petya/NotPetya

Mówiąc o początkach Bad Rabbit, musimy wspomnieć o niesławnym oprogramowaniu ransomware znanym jako Petya/NotPetya/ExPetr[3]. Oba wirusy mają podobieństwa i różnice, ale najbardziej zauważalnym szczegółem jest to, że oba modyfikują główny rekord rozruchowy (MBR) i wyświetlają przerażający komunikat na ekranie komputera.

3. Nowy wirus nie wymazuje danych i działa jak prawdziwe krypto-ransomware, które sprawia, że pliki są bezużyteczne do żądania okupu.

BadRabbit nie jest jednak wycieraczką. Chociaż NotPetya został początkowo zidentyfikowany jako oprogramowanie ransomware, dalsze analizy wykazały, że trwale uszkodziło dane w systemie docelowym. Uszkodzeń spowodowanych przez złośliwy ładunek nie można było w żaden sposób cofnąć.

Jednak nowy wariant szyfruje pliki za pomocą narzędzia DiskCryptor. Pliki zakodowane przez Bad Rabbit będą miały rozszerzenie .encrypted dołączone do ich nazw.

4. Oprogramowanie ransomware prosi o zapłacenie 0,05 Bitcoina

Po zaszyfrowaniu plików w systemie docelowym złośliwe oprogramowanie modyfikuje MBR i ponownie uruchamia komputer. W rezultacie ofiary natrafiają na przerażająco wyglądającą wiadomość napisaną na czerwono na czarnym tle. Oprogramowanie ransomware sugeruje odwiedzenie podejrzanie wyglądającego adresu URL, do którego nie można uzyskać dostępu za pomocą zwykłych przeglądarek internetowych.

Ofiara musi pobrać i zainstalować przeglądarkę Tor, aby uzyskać dostęp do strony płatności. Strona internetowa prosi o wprowadzenie osobistego klucza identyfikacyjnego. Podanie podanego klucza pozwala ofierze zobaczyć adres Bitcoin przestępców, na który należy przelać płatność. Oprogramowanie ransomware daje 40 godzin na zakończenie transakcji. Cena okupu wzrasta, gdy minie 40 godzin.

5. Nie ma możliwości odszyfrowania plików zaszyfrowanych przez Bad Rabbit

Niestety, bez względu na to, jak bardzo się starasz, nie ma możliwości odzyskania plików uszkodzonych przez złośliwe oprogramowanie Bad Rabbit. Nadal istnieje nadzieja, że analitycy złośliwego oprogramowania mogą znaleźć lukę w kodzie oprogramowania ransomware, która może: pozwolić im stworzyć działające narzędzie deszyfrujące, jednak w tej chwili takie oczekiwania wydają się nierealne.

Obecnie jedynym możliwym sposobem odzyskania plików uszkodzonych przez ten nowy wariant ransomware jest użycie kopii zapasowej danych.[4] Jednak najpierw będziesz musiał usunąć malware Bad Rabbit. Jeśli nie znasz obecnie najlepszych narzędzi do usuwania złośliwego oprogramowania, zdecydowanie zalecamy przeczytanie recenzji na stronach związanych z bezpieczeństwem, takich jak 2-Spyware.com.