Każdy plik lub folder w woluminie NTFS ma właściciela. Niektóre pliki systemowe są własnością TrustedInstaller, niektóre do konta SYSTEM, a inne do grupy „Administratorzy”. Jeśli użytkownik tworzy plik lub folder, jest on zwykle właścicielem pliku lub folderu. Właściciel to osoba, która może przypisywać uprawnienia (Zezwól lub Odrzuć) innym użytkownikom do tego obiektu.

Jeśli użytkownik nie jest właścicielem pliku lub folderu lub nie ma uprawnień dostępu do pliku, otrzymuje błąd „odmowa dostępu” podczas uzyskiwania dostępu do obiektu. Jeśli ten użytkownik jest administratorem, może przejąć na własność obiekt, korzystając z zakładki Właściwości pliku lub folderu – Zabezpieczenia. Następnie może nadać sobie wymagane uprawnienia.

W tym poście dowiesz się, jak przejąć na własność plik lub folderi przypisz do niego wymagane uprawnienia za pomocą wiersza polecenia zamiast graficznego interfejsu użytkownika.

Zawartość

- Przejęcie na własność pliku za pomocą takeown.exe

- Przypisz uprawnienia do pliku za pomocą icacls.exe

- Przejęcie na własność folderu za pomocą takeown.exe

- Przypisz uprawnienia do folderu za pomocą icacls.exe

- Przejmij prawo własności i przypisz uprawnienia za pomocą menu prawego przycisku myszy [Skrypt/ulepszenie]

Dodatkowe informacje

- INFO: icacls.exe może również zmienić właściciela

- Przywróć własność TrustedInstaller

- BŁĄD: icacls.exe /setowner „Odmowa dostępu”

- Używanie SetACL.exe do przejęcia własności i przypisywania uprawnień [bezpłatne oprogramowanie innych firm]

Windows zawiera narzędzie wiersza poleceń o nazwie Takeown.exe, które mogą być używane od Wiersz polecenia administratora aby szybko zmienić właściciela pliku lub folderu. Oto jak przejąć na własność plik lub folder a następnie przypisz uprawnienia do konta za pomocą wiersza polecenia.

Przejęcie na własność pliku

Otwórz i podwyższony wiersz polecenia okno. Użyj następującej składni, aby przejąć na własność plik:

DOBIERZ /F

Zastępować z rzeczywistą nazwą pliku z pełną ścieżką.

Aktualnie zalogowany użytkownik jest teraz właścicielem pliku.

Ustawić Administratorzy zgrupuj właściciela pliku, użyj /A przełącznik dodatkowo:

DOBIERZ /F/A

-

/ANadaje prawo własności grupie Administratorzy zamiast bieżącego użytkownika. Jeśli/Anie jest określony, własność pliku zostanie przyznana aktualnie zalogowanemu użytkownikowi. Ten parametr to nie wielkość liter ma znaczenie.

Jeśli operacja się powiodła, powinieneś zobaczyć następujący komunikat:

„SUKCES: Plik (lub folder): „nazwa pliku” jest teraz własnością użytkownika „Nazwa komputera\Nazwa użytkownika”.”

lub

SUKCES: Plik (lub folder): „nazwa pliku” jest teraz własnością grupy administrators.

Przypisz uprawnienia do plików

Następnie przyznać Administratorzy Uprawnienia Pełna kontrola dla pliku, użyj ICACLS. Oto składnia:

ICACLS /grant administratorzy: F

Przykład 2: Aby przypisać uprawnienia Pełna kontrola aktualnie zalogowanemu użytkownikowi, użyj tego polecenia:

ICACLS /grant %username%:F

%Nazwa Użytkownika% reprezentuje nazwę konta aktualnie zalogowanego użytkownika. ICacls akceptuje tę zmienną bezpośrednio.

Przykład 3: Aby przypisać uprawnienia Pełna kontrola użytkownikowi o nazwie Jan, użyj tego polecenia:

ICACLS /przyznaj Janowi: F

Przejęcie na własność folderu

Użyj następującej składni:

przejęcie /f

(lub)

przejęcie /f/a

-

/aNadaje prawo własności grupie Administratorzy zamiast bieżącego użytkownika. Jeśli/anie określono, własność zostanie przyznana aktualnie zalogowanemu użytkownikowi. Ten parametr to nie wielkość liter ma znaczenie.

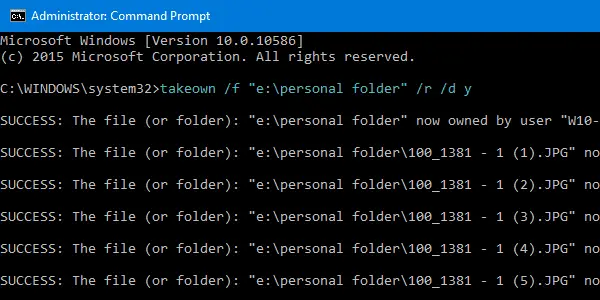

Zobaczysz następujące dane wyjściowe:

SUKCES: Plik (lub folder): „nazwa_folderu” jest teraz własnością użytkownika „nazwa komputera\nazwa użytkownika”

(lub)

SUKCES: Plik (lub folder): „nazwa_folderu” jest teraz własnością grupy administratorów.

Zmień właściciela rekursywnie:

Aby zmienić własność folderu, jego podfolderów i plików w każdym podfolderze, użyj następującej składni:

przejęcie /f /r /d r

Aktualnie zalogowany użytkownik jest teraz właścicielem folderu.

Ustawić Administratorzy zgrupuj właściciela folderu, jego podfolderów i plików rekursywnie, użyj /A przełącznik dodatkowo:

DOBIERZ /F/a /r /d y

-

/RRecurse: nakazuje narzędziu operowanie na plikach w określonym katalogu i wszystkich podkatalogach. -

/Dmonit Domyślna odpowiedź używana, gdy bieżący użytkownik nie ma uprawnienia „lista folderów” do katalogu. Dzieje się tak podczas pracy rekurencyjnej (/R) na podkatalogach. Prawidłowe wartości „Y”, aby przejąć własność lub „N”, aby pominąć.

Przypisz uprawnienia do folderu

Następnie, aby przypisać Administratorzy zgrupuj uprawnienia pełnej kontroli dla folderu, użyj tej składni:

icacls /grant administratorzy: F /T

ten /T parametr jest dodawany, aby operacja była wykonywana przez wszystkie podkatalogi i pliki w tym folderze.

Pomoc wiersza poleceń:

Aby poznać pełne informacje o użytkowaniu Takeown.exe i ICacls.exe, uruchom te polecenia z okna wiersza polecenia.

przejęcie /?

icacls /?

Łatwiejsze metody przejmowania własności

Skrypt poleceń

Aby jeszcze bardziej uprościć proces przejmowania własności, Tim Sneath firmy Microsoft udostępnia plik .CMD (Skrypt poleceń systemu Windows), który przejmuje własność i przypisuje administratorom uprawnienia pełnej kontroli do katalogu. Aby uzyskać więcej informacji, przeczytaj post Tima zatytułowany Sekret #11: Usuwanie nieusuwalnego.

Dodaj polecenie „Przejmij własność” do menu prawego przycisku myszy

To znowu używa specjalnego Uruchom jako czasownik w systemie Windows Vista i nowszych, które omówiłem wcześniej (REFUruchom jako).

przez WinMatrix.com

Ściągnij takeown_context.reg i zapisz na pulpicie. Kliknij plik prawym przyciskiem myszy i wybierz Łączyć. Kliknij tak poproszony o potwierdzenie. Dodaje to rozszerzone polecenie o nazwie Przejąć na własność w menu kontekstowym plików i katalogów. Aby uzyskać dostęp do polecenia, musisz nacisnąć i przytrzymać ZMIANA klucz, a następnie kliknij prawym przyciskiem myszy plik lub folder.

(Możesz przeczytać więcej o poprawkach w artykule Przejmij na własność plik lub folder za pomocą menu kontekstowego prawego przycisku myszy w systemie Windows.)

Dodatkowe informacje

Powyższa sekcja obejmuje większość potrzebnych rzeczy. Przeczytaj poniżej, jeśli potrzebujesz więcej wskazówek na ten temat.

icacls.exe może również zmienić właściciela pliku lub folderu!

Takeown.exe i Icacls.exe to dwa wbudowane narzędzia konsoli w systemie Windows, które pozwalają odpowiednio zmienić właściciela pliku lub folderu i przypisać uprawnienia kontroli dostępu. Takeown.exe ustawia aktualnie zalogowanego użytkownika konto jako właściciela obiektu (pliku lub folderu).

Jednak za pomocą Takeown.exe nie możesz utworzyć innego konta jako właściciel obiektu.

Czy wiesz, że narzędzia icacls.exe można również użyć do zmiany właściciela?

Aby zmienić własność na konto strony trzeciej (tj. konto, które nie jest aktualnie zalogowane) lub grupę, możesz użyć icacls.exe z /setowner argument wiersza poleceń, zamiast takeown.exe.

Zmień właściciela pliku lub folderu za pomocą icacls.exe

W ostatniej części artykułu widzieliśmy, jak zmienić właściciela za pomocą icacls.exe Przejmij na własność plik lub folder za pomocą wiersza poleceń w systemie Windows. Oto kilka przykładów:

Poniżej znajduje się składnia wiersza polecenia służąca do zmiany własności pliku lub folderu za pomocą programu icacls.exe:

icacls "nazwa_pliku lub_folderu" /setowner "Usługa NT\TrustedInstaller"

Przykłady: Zestaw nr 1: Zmień właściciela pojedynczego pliku lub folderu

icacls "D:\Raporty roczne\2020\Listopad" /setowner "Jan"

icacls "D:\Inspekcja podatkowa\Listopad.xlsx" /setowner "Jan"

icacls "D:\Inspekcja podatkowa\Listopad.xlsx" /setowner "Administratorzy"

Jeśli operacja się powiodła, zobaczysz następujący komunikat:

przetworzony plik: nazwa_pliku_lub_folderu Pomyślnie przetworzono 1 plik; Nieudane przetwarzanie 0 plików

Przykład #2: zmiana właściciela folderu (podfolderu i plików) rekursywnie

Aby zmienić właściciela folderu, jego podfolderów i wszystkich plików we wszystkich podfolderach rekursywnie, użyj /T przełącznik (trawers) dodatkowo:

icacls "nazwa_folderu" /setowner "Administratorzy" /T

-

/Twskazuje, że ta operacja jest wykonywana na wszystkich zgodnych plikach/katalogach poniżej katalogów określonych w nazwie.

Powyższe polecenie ustawia TrustedInstaller jako właściciela folderu, jego podfolderów i wszystkich plików we wszystkich podfolderach.

Przywróć własność z powrotem do TrustedInstaller

Czasami, aby rozwiązać problem, może być konieczna zmiana plik danych takie jak XML lub a klucz rejestru należący do TrustedInstaller. W tym celu musisz najpierw przejąć na własność plik, folder lub klucz rejestru.

Po zmodyfikowaniu plików lub ustawień musisz przywrócić własność z powrotem do Zaufany instalator, jeśli TrustedInstaller był poprzednim lub pierwotnym właścicielem. Aby ustawić własność z powrotem na TrustedInstaller, wykonaj następujące czynności:

Usługa Instalator modułów systemu Windows lub TrustedInstaller umożliwia instalowanie, modyfikowanie i usuwanie aktualizacji systemu Windows i składników opcjonalnych. Domyślnie TrustedInstaller jest również właścicielem wielu krytycznych kluczy rejestru i plików systemowych.

- Kliknij prawym przyciskiem myszy plik lub klucz rejestru i kliknij Uprawnienia.

- Kliknij Zaawansowane, aby otworzyć okno dialogowe Zaawansowane ustawienia zabezpieczeń.

- W pobliżu „Właściciel:” kliknij Zmień.

- W oknie dialogowym Wybierz użytkownika lub grupę wpisz „

NT SERVICE\TrustedInstaller” i naciśnij ENTER. - Kliknij Zastosuj, OK.

Zmienia to własność obiektu (plik, folder lub klucz rejestru) do TrustedInstaller lub Instalatora modułów systemu Windows.

Użycie polecenia icacls.exe do ustawienia TrustedInstaller jako właściciela pliku

W oknie wiersza polecenia administratora użyj następującej składni wiersza polecenia:

icacls "ścieżka\nazwa pliku" /setowner "Usługa NT\TrustedInstaller"

Przykład:

icacls "C:\Windows\PolicyDefinitions\WindowsStore.admx" /setowner "NT Service\TrustedInstaller"

TrustedInstaller jest teraz właścicielem pliku WindowsStore.admx.

Odmowa dostępu icacls /setowner?

Czasami icacls.exe /setowner wiersz polecenia może napotkać następujący błąd:

nazwa pliku: odmowa dostępu. Pomyślnie przetworzono 0 plików; Nie udało się przetworzyć 1 plików

Może się to zdarzyć, gdy napotka twarde łącze NTFS. Błąd zwykle pojawia się, gdy próbujesz zmienić właściciela chronionych plików w katalogu Windows — np. C:\Windows\Notepad.exe. A twardy link to reprezentacja systemu plików pliku, za pomocą której więcej niż jedna ścieżka odwołuje się do pojedynczego pliku w tym samym woluminie.

Na przykład pliki Notepad.exe mają dwa połączone pliki, które można wyświetlić za pomocą następującego polecenia:

fsutil.exe lista twardych linków C:\Windows\notepad.exe

Możesz zobaczyć, że Notepad.exe jest na stałe powiązany z następującymi plikami:

C:\Windows\System32\Notepad.exe. C:\\Windows\WinSxS\amd64_microsoft-windows-notepad_31bf3856ad364e35_10.0.19041.488_none_4cea9379ceedab35\notepad.exe

ten icacls.exe /setowner polecenie napotyka BRAK DOSTĘPU błąd podczas przetwarzania tych twardych łączy.

Zwróć uwagę, że dokumentacja icacls.exe mówi: „Ta opcja nie wymusza zmiany właściciela; użyj w tym celu narzędzia takeown.exe.”

Jeśli napotkasz błędy „Odmowa dostępu” podczas ustawiania własności za pomocą Icacls, być może będziesz musiał polegać na Takeown.exe, SubInACL lub narzędziu wiersza polecenia SetACL.exe innej firmy (patrz następny akapit).

Używanie SetACL.exe do przejęcia własności i przypisywania uprawnień

SetACL.exe to narzędzie wiersza poleceń innej firmy (z HelgeKlein.com), które omówiliśmy zanim.

SetACL: argumenty wiersza poleceń

Zanim przejdziemy dalej, zobaczmy składnię wiersza poleceń do zmiany własności pliku/rejestru i uprawnień za pomocą SetACL.

SetACL -on nazwa obiektu -ot typ obiektu -actn akcja

-

-na: Określ ścieżkę do obiektu, na którym ma działać SetACL (np. plik, klucz rejestru, udział sieciowy, usługa lub drukarka). -

-ot: Określ typ obiektu. Aby zmienić właściciela lub uprawnienia do pliku lub folderu, użyj typu obiektuplik. W przypadku kluczy rejestru użyj typu obiektureg -

-akt: Określ akcję określającą, co SetACL ma zrobić z określonym obiektem. Aby przejąć własność, ustaw działanie jakowłaściciel. Aby zmienić uprawnienia, ustaw akcję jakoas. -

-właściciel: Podaj nazwę lub identyfikator SID powiernika (użytkownika lub grupy) w tym formacie — np.„n: Administratorzy”

(Widzieć Dokumentacja SetACL aby uzyskać pełną listę obiektów, typów i obsługiwanych działań).

Oto kilka przykładów, jak zmienić właściciela i przyznać pełne uprawnienia kontrolne:

Przykłady: zmiana własności pojedynczego pliku lub folderu:

setacl.exe -on c:\windows\notepad.exe -ot file -actn setowner -ownr "n: NT Service\TrustedInstaller" setacl.exe -on c:\windows\notepad.exe -ot file -actn setowner -ownr "n: Administratorzy" setacl.exe -on c:\windows\notepad.exe -ot file -actn setowner -ownr "n: John" setacl.exe -on "d:\test" -ot file -actn setowner -ownr "n: NT Service \Zaufany instalator" setacl.exe -on "d:\test" -ot plik -actn setowner -ownr "n: Administratorzy" setacl.exe -on "d:\test" -ot plik -actn setowner -ownr "n: John"

Przykłady: zmiana właściciela rekursywnie:

Opcja 1: Aby ustawić własność folderu i jego podfolderów (nie dla plików) rekurencyjnie, użyj jednego z tych przykładów:

setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: NT Service\TrustedInstaller" -rec cd. setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: Administratorzy" -rec cd. setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: Ramesh" -rec cd

-

-rec– rekursja jest włączona. -

cd– Tylko katalogi rekursywne i procesowe.

Opcja 2: Aby ustawić własność plików w folderze i jego podfolderach (nie foldery) rekurencyjnie, użyj jednego z tych przykładów:

setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: NT Service\TrustedInstaller" -rec obj. setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: Administratorzy" -rec obj. setacl.exe -on d:\test -ot file -actn setowner -ownr "n: Ramesh" -rec obj

-

-rec– rekursja jest włączona. -

obiekt– Rekursyjnie i przetwarzaj tylko pliki.

Opcja 3: Aby ustawić własność folder, jego podfoldery i pliki rekursywnie użyj jednego z tych przykładów:

setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: NT Service\TrustedInstaller" -rec cont_obj. setacl.exe -on d:\test -ot plik -actn setowner -ownr "n: Administratorzy" -rec cont_obj. setacl.exe -on d:\test -ot file -actn setowner -ownr "n: Ramesh" -rec cont_obj

-

-rec– rekursja jest włączona. -

cont_obj– Rekursy i procesy katalogów i plików.

Przykłady: Przypisz wymagane uprawnienia do pliku lub folderu:

Po uzyskaniu prawa własności możesz przypisać wymagane uprawnienia do obiektu. Oto kilka przykładów:

Aby przypisać uprawnienia do pojedynczy plik lub folder, użyj jednego z poniższych przykładów:

setacl.exe -on "d:\test\sample.xlsx" -ot plik -actn ace -ace "n: Administratorzy; p: pełny" setacl.exe -on "d:\test\sample.xlsx" -ot plik -actn ace -ace "n: John; p: pełny" setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: Administratorzy; p: pełny" setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: John; p: pełny"

Przykłady: przypisz wymagane uprawnienia rekursywnie:

Opcja 1: Dla folder i podfoldery (nie plików) rekurencyjnie, użyj jednego z tych przykładów:

setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: Administratorzy; p: pełny" -rec cd. setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: John; p: pełny" -rec cd

-

-rec– rekursja jest włączona. -

cd– Tylko katalogi rekursywne i procesowe.

Opcja 2: Dla plików w folderze i podfolderach (nie foldery) rekurencyjnie, użyj jednego z tych przykładów:

setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: Administratorzy; p: pełny" -rec obj. setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: John; p: pełny" -rec obj

-

-rec– rekursja jest włączona. -

obiekt– Rekursyjnie i przetwarzaj tylko pliki.

Opcja 3: Dla folder, jego podfoldery i pliki rekursywnie użyj jednego z tych przykładów:

setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: Administratorzy; p: pełny" -rec cont_obj. setacl.exe -on "d:\test" -ot plik -actn ace -ace "n: John; p: pełny" -rec cont_obj

-

-rec– rekursja jest włączona. -

cont_obj– Rekursy i procesy katalogów i plików.

Możesz sprawdzić oficjalną dokumentację SetACL, aby dowiedzieć się o jego pełnych możliwościach. Jednak, aby ustawić własność i uprawnienia plików i folderów, takeown.exe i icacls.exe byłyby więcej niż wystarczające dla większości użytkowników.

Jedna mała prośba: Jeśli podobał Ci się ten post, udostępnij go?

Jeden „mały” udział od ciebie bardzo pomógłby w rozwoju tego bloga. Kilka świetnych sugestii:- Przypiąć!

- Udostępnij to na swoim ulubionym blogu + Facebooku, Reddit

- Tweetuj to!