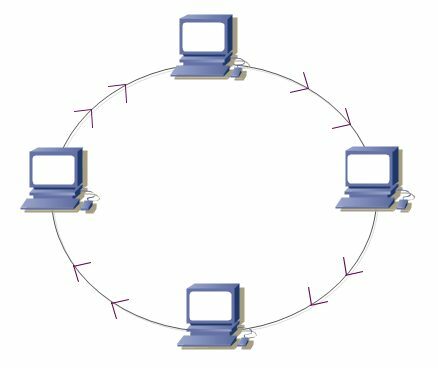

W każdej sieci komputerowej musisz zdecydować się na topologię. Topologia sieci to fizyczna architektura sposobu, w jaki komputery łączą się ze sobą. Klasyczną topologią sieci jest topologia pierścienia. W tej strukturze wszystkie urządzenia w sieci są połączone w jeden pierścień. Cały ruch sieciowy przebiega wokół pętli w jednym kierunku. Oznacza to, że każde urządzenie ma dwa połączenia z siecią, jedno odbierające dane i drugie przesyłające dane.

Korzyści

Topologia pierścienia jest stosunkowo łatwa do skonfigurowania, przynajmniej w małej skali. Na przykład, jeśli myślisz o połączeniu każdego komputera w biurze z innym obok, będzie to stosunkowo proste. Koncepcja ta staje się jeszcze łatwiejsza do wdrożenia w przypadku serwerów stelażowych. Trudność pojawia się, gdy mamy do czynienia z sieciami w różnych pomieszczeniach, piętrach lub budynkach, w których prowadzenie kabli może być trudniejsze.

W sieciach o topologii pierścieniowej nie ma potrzeby stosowania technologii wykrywania kolizji lub unikania kolizji, ponieważ każde urządzenie już wie, czy przesyła dane, czy nie, a zatem, czy może, czy nie może przesyłać więcej. Do zarządzania łącznością między urządzeniami nie jest potrzebny centralny serwer ani router.

Wady

Ponieważ ruch sieciowy przepływa tylko w jednym kierunku, cały ruch musi raz okrążyć pętlę. Chociaż zamierzony odbiorca mógł zidentyfikować wiadomość jako przeznaczoną dla niego i nie przesyłać jej dalej, gdyby tak się stało, nadawca nie miałby możliwości sprawdzenia, czy wiadomość została odebrana, czy nie. To marnuje przepustowość, co może powodować problemy w mocno obciążonych sieciach.

Każda awaria pojedynczego urządzenia może spowodować przerwanie całej pętli. Jeśli każda wiadomość musi ukończyć pełną pętlę, jeśli w którejkolwiek pętli jest przerwa, wszystkie wiadomości będą wyglądały na niepowodzenie. Technicznie rzecz biorąc, niektóre wiadomości mogły dotrzeć do zamierzonego odbiorcy, jeśli znajdowały się wcześniej w pętli niż awaria, jednak nadawca nie ma możliwości, aby się o tym dowiedzieć. Ten problem można w większości rozwiązać za pomocą dwukierunkowej pętli lub wariantu topologii pierścienia przeciwbieżnego omówionego poniżej.

Dokonanie jakiejkolwiek regulacji pierścienia powoduje zakłócenie, chwilowe zerwanie całego pierścienia. Ponieważ każde urządzenie ma tylko dwa połączenia, dodanie nowego urządzenia lub usunięcie starego powoduje przerwę w sieci, wyłączając cały pierścień, aż do przywrócenia połączenia.

Niestety oznacza to również, że wszystkie urządzenia muszą pozostać włączone. Jeśli komputer jest wyłączony, jego karta sieciowa przestaje przesyłać wiadomości. Spowodowałoby to zerwanie pierścienia, czyniąc topologie pierścienia nieodpowiednimi dla sieci, które nie mają prawie idealnego czasu działania. Awaria całego pierścienia w przypadku awarii jednego łącza sprawia, że nie nadają się one również do zdalnego zarządzania, ponieważ każdy zdalny dostęp zasadniczo opierałby się na przerwanej pętli.

Opóźnienie komunikacji jest wprost proporcjonalne do liczby urządzeń w pętli. Każdy przeskok, który musi wykonać pakiet sieciowy, wydłuża czas dotarcia do miejsca docelowego.

Warianty

Pętla dwukierunkowa lub topologia pierścienia przeciwbieżnego to wariant topologii pierścienia, który ma pętlę wtórną, która przesyła ruch sieciowy w drugą stronę wokół pętli. Zazwyczaj ta pętla wtórna nie jest używana, chyba że pętla główna jest zepsuta. Po wykryciu przerwy, urządzenie pracujące najbliżej przerwy kieruje cały ruch z powrotem wokół pętli w drugą stronę, tworząc zasadniczo pętlę w kształcie litery „C”.

Teoretycznie pętla wtórna może być również wykorzystana do zapewnienia dodatkowej przepustowości, chociaż generalnie nie jest to zrobione. Podczas gdy druga pętla może być zapewniona przez podłączenie kolejnej pary przewodów do każdego urządzenia, zwykle nie jest to wykonywane, ponieważ podwaja to niezbędną infrastrukturę dla pierścienia. Zamiast tego umożliwia komunikację dwukierunkową za pośrednictwem jednego kabla dzięki wykorzystaniu komunikacji pełnego dupleksu. Pomaga to zapewnić odporność na błędy w pętli, ale nie rozwiązuje złożoności skali ani problemu z opóźnieniami.

Topologia pierścienia tokena może być łatwa do pomylenia z topologią pierścienia, jednak są one bardzo różne. Pomimo nazwy, sieć Token Ring faktycznie wykorzystuje topologię gwiazdy w warstwie fizycznej łączności.

Wniosek

Topologia pierścienia to architektura sieci komputerowej, która umieszcza wszystkie urządzenia w jednym pierścieniu. Cały ruch sieciowy jest przesyłany w jednym kierunku wokół pierścienia, co ułatwia tworzenie małych, lokalnych sieci. Jednak topologia ma problemy ze skalą, a każde urządzenie w sieci zasadniczo działa jako pojedynczy punkt awarii, który może spowodować awarię całej sieci. Z tych powodów topologie pierścieniowe są obecnie bardzo rzadko używane, jeśli w ogóle. Sieci o topologii gwiazdy są zwykle używane w punktach końcowych, podczas gdy sieci zaplecza używają topologii siatki.