Git to rozproszony system kontroli wersji, który został zaprojektowany w celu ułatwienia publicznego lub prywatnego skoordynowanego rozwoju oprogramowania. Każdy projekt w Git jest zapisywany w niezależnym repozytorium. GitHub to najpopularniejsza strona internetowa do hostowania repozytoriów, ale nie jedyna. Istnieją inne publiczne witryny hostingowe, takie jak Bitbucket, a także opcje samodzielnego hostowania, takie jak GitLab. Wszystkie źródła działają za pośrednictwem tego samego protokołu Git, jedyną różnicą w przypadku podstawowego użycia jest używany adres URL.

Aby pobrać repozytorium i przyczynić się do jego rozwoju, musisz je sklonować. Klonowanie to prosty proces w przypadku repozytoriów publicznych; w takim przypadku nie musisz podawać żadnych informacji uwierzytelniających. Aby sklonować prywatne repozytorium, musisz skonfigurować szczegóły uwierzytelniania i mieć uprawnienia dostępu do repozytorium.

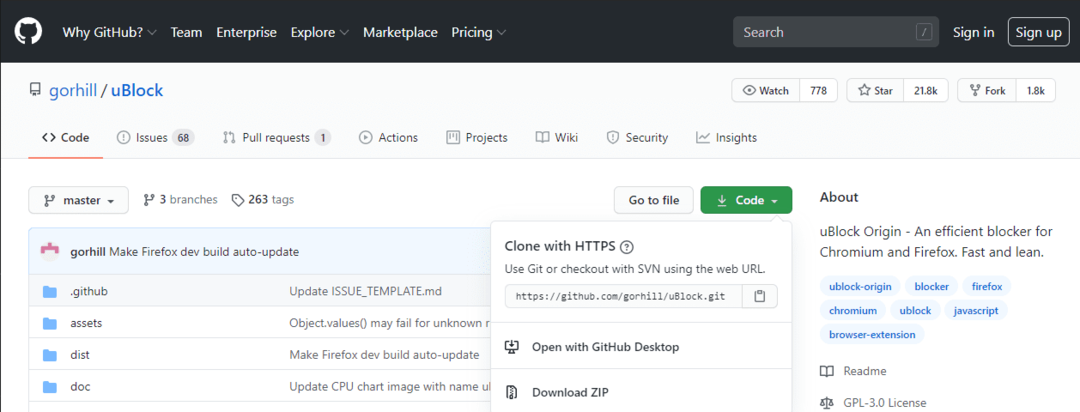

Aby sklonować publiczne repozytorium, po prostu znajdź link do pobrania repozytorium, będzie on sformatowany mniej więcej tak: „ https://[url]/[user_name]/[project_name].git”. Na przykład bloker reklam uBlock Origin można sklonować z

https://github.com/gorhill/uBlock.git. Chociaż dokładna lokalizacja linku do pliku git może się różnić w zależności od witryny, zazwyczaj znajduje się powyżej i po prawej stronie kodu.Wskazówka: HTTPS i SSH to najlepsze protokoły do pobierania dowolnych repozytoriów, ponieważ używają one szyfrowanego połączenia.

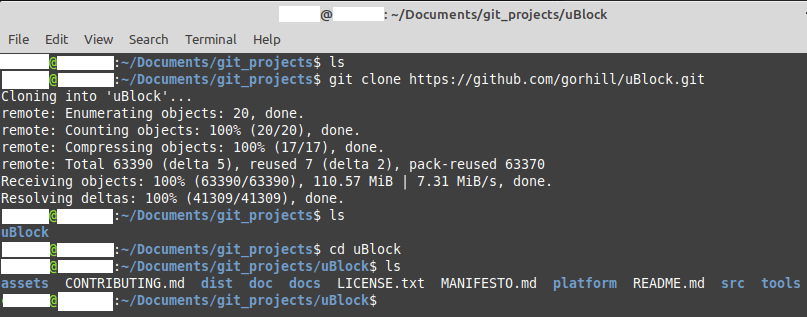

Po uzyskaniu linku otwórz okno terminala w katalogu, w którym chcesz sklonować repozytorium.

Uwaga: podczas klonowania repozytorium zawartość jest umieszczana w podkatalogu, nie trzeba go tworzyć, aby można go było wstawić. Na przykład, jeśli uruchomisz polecenie klonowania w ~/git_projects, repozytorium zostanie zainstalowane w podkatalogu ~/git_projects/[tytuł_repozytorium]/.

Wskazówka: ~/ to skrót Linuksa wskazujący, że ścieżka zaczyna się w katalogu domowym użytkownika.

Gdy znajdziesz się we właściwym katalogu, uruchom polecenie „git clone [git_install_link.git]”, a proces zakończy się automatycznie. W zależności od rozmiaru repozytorium, które klonujesz i szybkości Internetu, pobieranie może zająć trochę czasu.

Uwierzytelnianie do prywatnych repozytoriów

W przypadku repozytoriów prywatnych podstawowe polecenie jest takie samo, jednak konieczne będzie również zapewnienie uwierzytelnienia. Istnieje wiele sposobów uwierzytelniania na platformie współpracy, chociaż większość z nich jest udostępniana, dokładne opcje i sposób ich włączania będą się różnić w zależności od witryny. Zaleca się sprawdzenie, jakie opcje oferuje Twój dostawca, a następnie wybranie najbezpieczniejszej opcji.

Typowe opcje uwierzytelniania to tokeny, klucze SSH i hasła. Zaimplementowane opcje mogą się różnić w zależności od witryny, ogólnie można podać szczegóły haseł w poleceniu lub wstępnie skonfigurować klucz SSH lub token w plikach konfiguracyjnych. Tokeny lub klucze SSH to najbezpieczniejsze opcje, w miarę możliwości należy unikać używania haseł, ponieważ dane te mogą być rejestrowane.

Większość dostawców ma przewodniki, jak skonfigurować obsługiwane opcje uwierzytelniania dla platformy. Na przykład Atlassian ma szczegółowy przewodnik dotyczący konfiguracji uwierzytelniania SSH dla swojej platformy Bitbucket tutaj.

Wskazówka: Opcjonalnie możesz dodać swoją nazwę użytkownika do pliku konfiguracyjnego za pomocą następującego polecenia: „git config –global user.name „[your username]”’. Ta nazwa użytkownika będzie używana domyślnie we wszystkich połączeniach z Twojego konta użytkownika. Globalny plik konfiguracyjny można znaleźć w „~/.gitconfig”.

Po skonfigurowaniu uwierzytelniania opartego na kluczu możesz po prostu uruchomić to samo polecenie, co powyżej „git clone [git_install_link.git]”, aby sklonować repozytorium. Twoje dane uwierzytelniające zostaną automatycznie użyte do uwierzytelnienia. Jeśli bezwzględnie musisz użyć uwierzytelniania opartego na hasłach, a nie bezpieczniejszych alternatyw, zostaniesz poproszony o podanie nazwy użytkownika i hasła, jeśli nie ma innych prawidłowych metod uwierzytelniania.