Podczas testowania witryny pod kątem problemów z bezpieczeństwem jedną z głównych rzeczy, na które należy mieć oczy otwarte, są interakcje użytkowników. Interakcja użytkownika to każda czynność, która polega na przetwarzaniu przez witrynę formy działania użytkownika. Może to być w JavaScript w przeglądarce użytkownika lub w interakcjach z serwerem, na przykład z formularzem PHP. Innym źródłem problemów są zmienne, które nie muszą wynikać bezpośrednio z danych wejściowych użytkownika, a zamiast tego kontrolują inny aspekt strony.

Intruder został zaprojektowany jako narzędzie do automatyzacji testowania każdego potencjalnego źródła podatności. Podobnie jak w przypadku innych wbudowanych narzędzi, takich jak Repeater, możesz wysłać żądanie, które chcesz edytować, do programu Intruder za pomocą menu prawego przycisku myszy. Wysłane żądania będą wtedy widoczne w zakładce Intruz.

Uwaga: Korzystanie z Burp Suite Intruder na stronie internetowej, do której nie masz uprawnień, może być przestępstwem kryminalnym w związku z różnymi przepisami dotyczącymi niewłaściwego użytkowania komputera i hakowania. Zanim spróbujesz, upewnij się, że masz pozwolenie od właściciela witryny.

Jak korzystać z Intruza

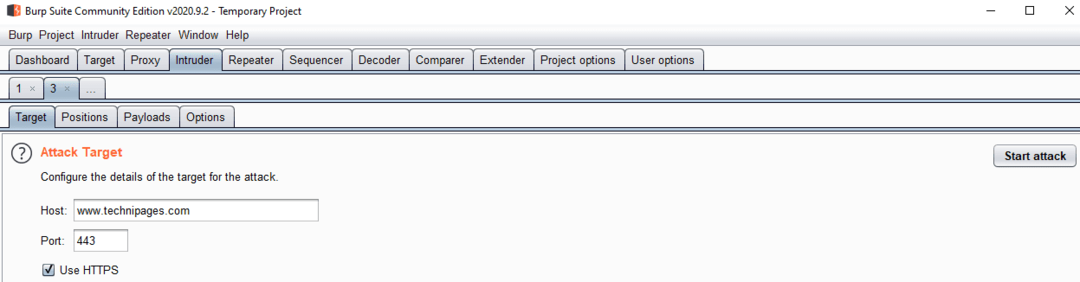

Generalnie nie musisz konfigurować podzakładki „Cel” w zakładce Intruz. Jeśli wyślesz żądanie, automatycznie wypełni ono wartości potrzebne do wysłania żądania do właściwego serwera. Byłoby to naprawdę przydatne tylko wtedy, gdy chcesz ręcznie stworzyć całe żądanie lub jeśli chcesz spróbować wyłączyć HTTPS.

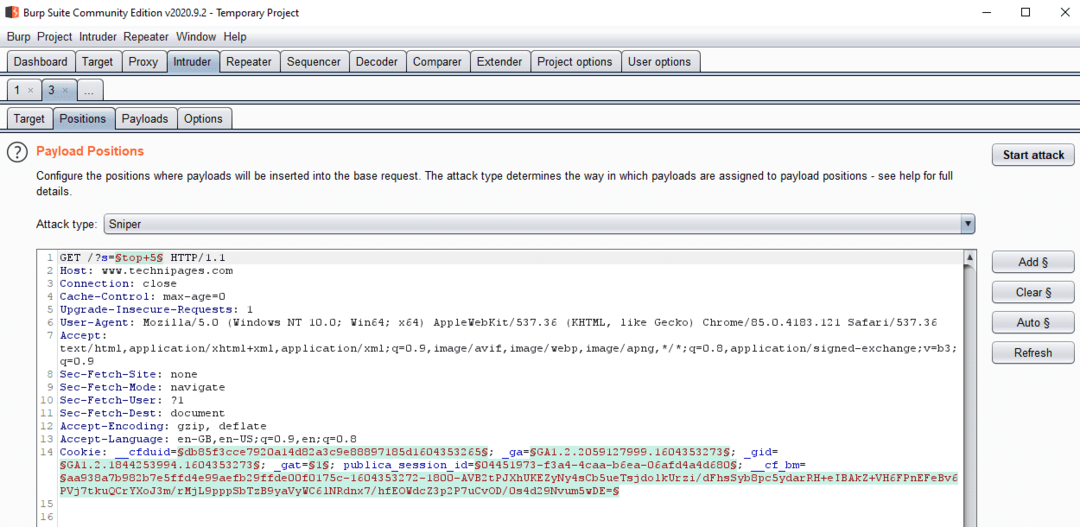

Karta podrzędna „Pozycje” służy do wyboru miejsca w żądaniu, w którym chcesz wstawić ładunki. Burp automatycznie identyfikuje i podświetla jak najwięcej zmiennych, jednak prawdopodobnie będziesz chciał zawęzić atak do tylko jednego lub dwóch punktów wstawiania na raz. Aby wyczyścić wybrane punkty wstawiania, kliknij „Wyczyść §” po prawej stronie. Aby dodać punkty wstawiania, zaznacz obszar, który chcesz zmienić, a następnie kliknij „Dodaj §”.

Pole rozwijane typu ataku służy do określania sposobu dostarczania ładunków. „Sniper” wykorzystuje pojedynczą listę ładunków i celuje w każdy punkt wstawiania jeden po drugim. „Taran” wykorzystuje pojedynczą listę ładunku, ale wstawia go do wszystkich punktów wstawiania jednocześnie. Pitchfork używa wielu ładunków, wstawia każdy z nich do odpowiednio ponumerowanego punktu wstawiania, ale zawsze używa tylko tego samego ponumerowanego wpisu z każdej listy. „Bomba kasetowa” używa podobnej strategii jak widły, ale próbuje każdej kombinacji

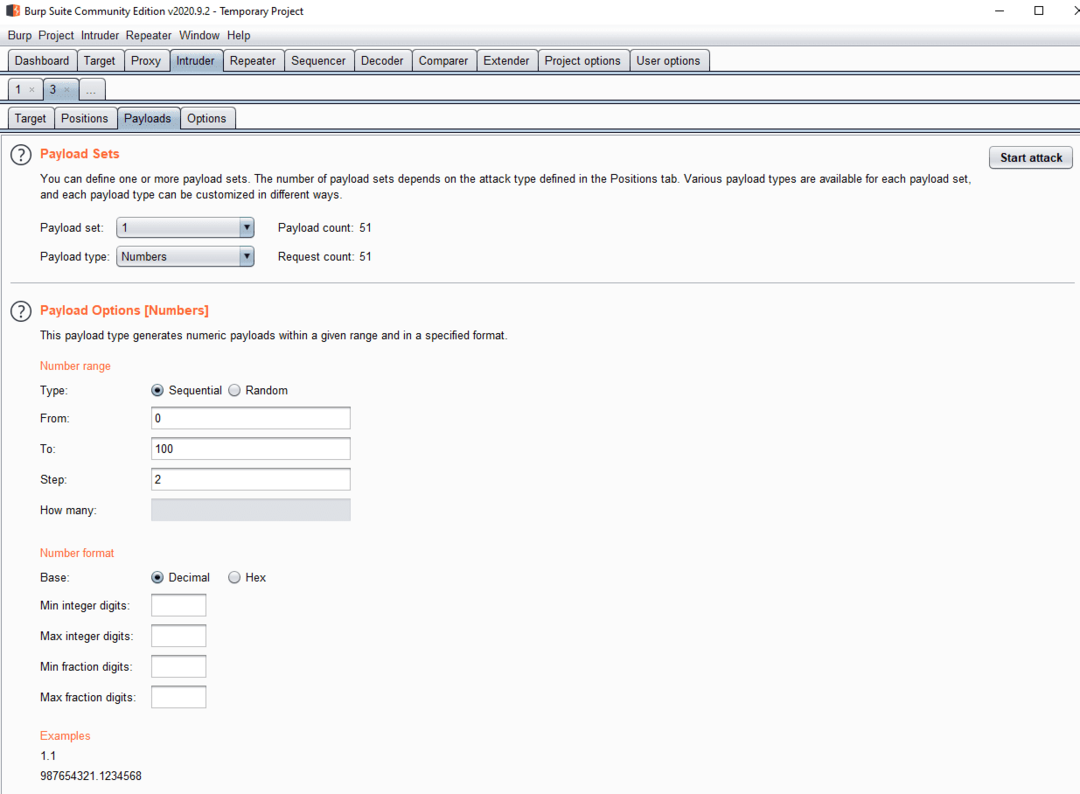

Karta podrzędna „Ładunki” służy do konfigurowania próbowanych ładunków. Typ ładunku służy do konfigurowania sposobu określania ładunku. Poniższa sekcja różni się w zależności od typu ładunku, ale jest zawsze używana do określania wartości listy ładunku. Przetwarzanie ładunku pozwala modyfikować ładunki podczas ich przesyłania. Domyślnie Intruder URL koduje pewną liczbę znaków specjalnych, możesz to wyłączyć, odznaczając pole wyboru na dole strony.

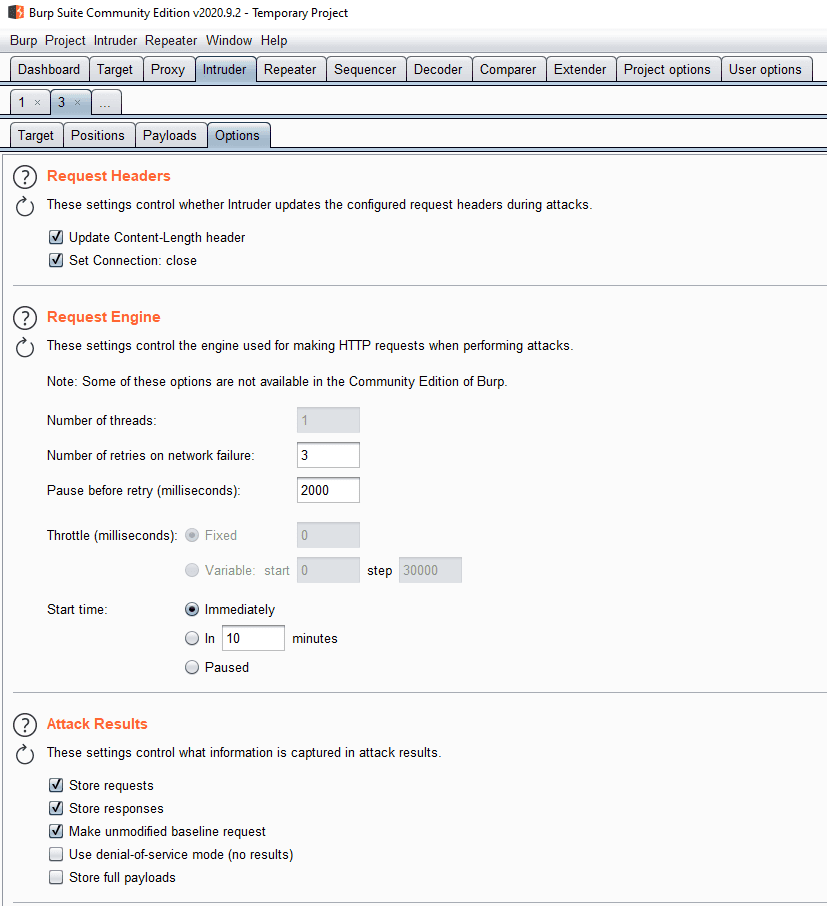

Podzakładka „Opcje” umożliwia skonfigurowanie wielu ustawień tła skanera. Możesz dodać oparte na grep systemy dopasowywania wyników zaprojektowane, aby pomóc Ci zidentyfikować kluczowe informacje na podstawie znaczących wyników. Domyślnie Intruder nie podąża za przekierowaniami, można to włączyć na dole zakładki podrzędnej.

Aby rozpocząć atak, kliknij „Rozpocznij atak” w prawym górnym rogu dowolnej zakładki „Intruz”, atak rozpocznie się w nowym oknie. W przypadku bezpłatnej edycji Burp „Community” Intruder jest mocno ograniczony, podczas gdy wersja Professional działa z pełną prędkością.