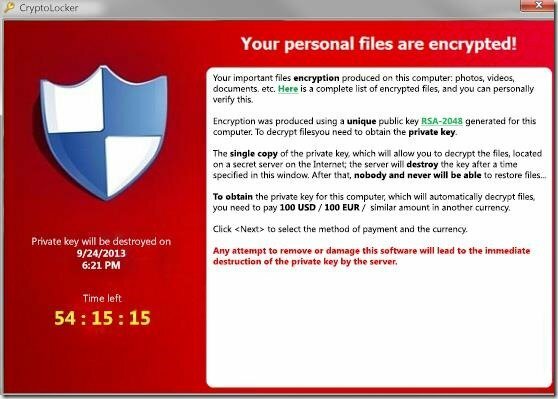

Cryptolocker (também conhecido como "Troj / Ransom-ACP”, “Trojan. Ransomcrypt. F”) É um software Ransomware que, ao infectar o computador, criptografa todos os arquivos nele contidos. A má notícia com este vírus é que, uma vez infectado seu computador, seus arquivos críticos são criptografados com criptografia forte e é praticamente impossível descriptografá-los.

O Cryptolocker Ransomware exige que você faça um pagamento de 300 $ ou 300 € em um período de tempo específico (por exemplo, 72h ou 100h), por meio de um serviço de pagamento (por exemplo, MoneyPak, Ukash, PaySafeCard, etc.) para desbloquear seu arquivos. caso contrário, após esse período, ninguém poderá restaurá-los ou decifrá-los.

O Cryptolocker não é um vírus, mas um software malware e provavelmente infecta seu computador quando você abre um anexo de e-mail de um remetente legítimo que parece inocente ou de seus compartilhamentos de rede ou de uma unidade USB externa que foi conectada em seu computador.

Uma vez Cryptolocker infecta seu computador, ele começa a criptografar todos os arquivos pessoais em seu computador e, em seguida, envia a chave de descriptografia - conhecida como “

ID do CryptoLocker”- para um servidor online. Quando o Cryptolocker termina de criptografar seus arquivos, uma mensagem de notificação aparece na tela exigindo um pagamento imediato para desbloqueá-los. A mensagem informa que “Seus arquivos pessoais foram criptografados e você tem 72 horas para nos pagar 300 $”.A partir da nossa pesquisa em diversos sites, podemos informar aos nossos leitores que em alguns casos, os arquivos permanecem criptografados, apesar de o usuário efetuar o pagamento. Portanto, tome esta decisão (pagar para desbloquear seus arquivos) por sua própria conta e risco. A outra opção é remover a infecção do CryptoLocker Ransomware do seu computador, mas, neste caso, você deve perceber que seus arquivos permanecerão criptografados, mesmo se você desinfetar seu computador deste desagradável malware. Se você tomar essa decisão (de desinfetar seu computador), a única maneira de restaurar seus arquivos é a partir de cópias de sombra usando o Windows '“Restaurar versões anteriores”Recurso encontrado nos sistemas operacionais mais recentes.

Atualizar: (Agosto de 2014):FireEye & Fox-IT lançaram um novo serviço que recupera a chave de descriptografia privada para usuários que foram infectados pelo ransomware CryptoLocker. O serviço é denominado 'DecryptCryptoLocker', (o serviço foi descontinuado) ele está disponível globalmente e não exige que os usuários se registrem ou forneçam informações de contato para usá-lo.

Para utilizar este serviço, você deve visitar este site: (o serviço foi descontinuado) e faça upload de um arquivo criptografado do CryptoLocker do computador infectado (Aviso: faça upload de um arquivo que não contenha informações confidenciais e / ou privadas). Depois de fazer isso, você deve especificar um endereço de e-mail para receber sua chave privada e um link para baixar a ferramenta de descriptografia. Por fim, execute a ferramenta de descriptografia CryptoLocker baixada (localmente em seu computador) e insira sua chave privada para descriptografar seus arquivos criptografados do CryptoLocker.

Mais informações sobre este serviço podem ser encontradas aqui: FireEye e Fox-IT anunciam novo serviço para ajudar vítimas do CryptoLocker.

MAIS UMA VEZ:NÃO CONTINUE REMOVER O VÍRUS DO CRYPTOLOCKER A MENOS QUE:

VOCÊ TEM UMA CÓPIA DE BACKUP LIMPA DOS SEUS ARQUIVOS ARMAZENADOS EM UM LUGAR DIFERENTE (como um disco rígido portátil desconectado)

ou

VOCÊ NÃO PRECISA DOS ARQUIVOS CRIPTOGRAFADOS PORQUE ELES NÃO SÃO TÃO IMPORTANTES PARA VOCÊ.

ou

VOCÊ DESEJA EXPERIMENTAR RESTAURAR SEUS ARQUIVOS USANDO O RECURSO DE CÓPIAS DE SOMBRA (Etapa 5).

Portanto, se você tomou sua decisão final, proceda primeiro para remover a infecção do Cryptolocker Ransomware do seu computador e tente restaurar seus arquivos seguindo as etapas abaixo:

Como se livrar de CryptoLocker RansomWare & Restaura arquivos criptografados do Cryptolocker.

Guia de remoção do CryptoLocker RansomWare

Etapa 1: inicie o computador no “Modo de segurança com rede”

Usuários do Windows 7, Vista e XP:

1. Desligue o seu computador.

2.Ligue o seu computador (Ligado) e, enquanto o computador está inicializando, pressione a "F8"antes que o logotipo do Windows apareça.

3. Usando as setas do teclado, selecione o "Modo de segurança com rede"e pressione" Enter ".

![safe-mode-with-networking_thumb1_thu [1] safe-mode-with-networking_thumb1_thu [1]](/f/4ec247f7e9f75ab623dffb55c9103229.jpg)

Usuários do Windows 8 e 8.1*:

* Também funciona no Windows 7, Vista e XP.

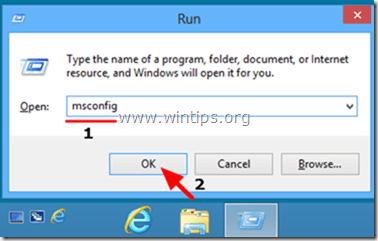

1. Pressione "janelas”  + “R”Para carregar o Corre caixa de diálogo.

+ “R”Para carregar o Corre caixa de diálogo.

2. Modelo "msconfig”E pressione Entrar.

3. Clique no Bota guia e marque “Inicialização segura” & “Rede”.

4. Clique em “OK" e reiniciar seu computador.

Observação: Para inicializar o Windows em “Modo normal”Novamente, você tem que desmarcar o“Inicialização segura”Usando o mesmo procedimento.

Passo 2. Pare e limpe processos maliciosos em execução.

1.Download e Salve "RogueKiller"utilitário em seu computador '* (por exemplo, sua área de trabalho)

Aviso prévio*: Download versão x86 ou X64 de acordo com a versão do seu sistema operacional. Para encontrar a versão do seu sistema operacional, "Clique com o botão direito"no ícone do seu computador, escolha"Propriedades"e olhe para"Tipo de sistema" seção

2.Duplo click para correr RogueKiller.

3. Deixei a pré-digitalização para completar e, em seguida, pressione "Varredura"para realizar uma verificação completa.

3. Quando a verificação completa for concluída, pressione o botão "Excluir" botão para remover todos os itens maliciosos encontrados.

4. Fechar RogueKiller e prossiga para a próxima etapa.

Etapa 3. Limpar seu computador de permanecer ameaças maliciosas.

Download e instalar um dos programas anti-malware GRATUITOS mais confiáveis da atualidade para limpar seu computador das ameaças mal-intencionadas restantes. Se você deseja ficar constantemente protegido contra ameaças de malware, existentes e futuras, recomendamos que você instale o Malwarebytes Anti-Malware PRO:

Proteção Malwarebytes ™

Remove Spyware, Adware e Malware.

Comece seu download grátis agora!

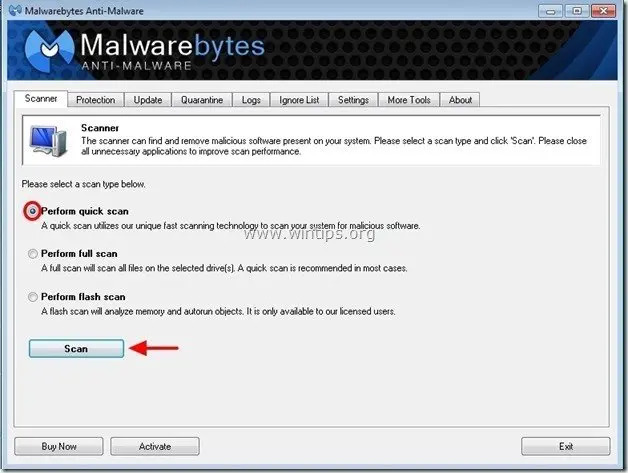

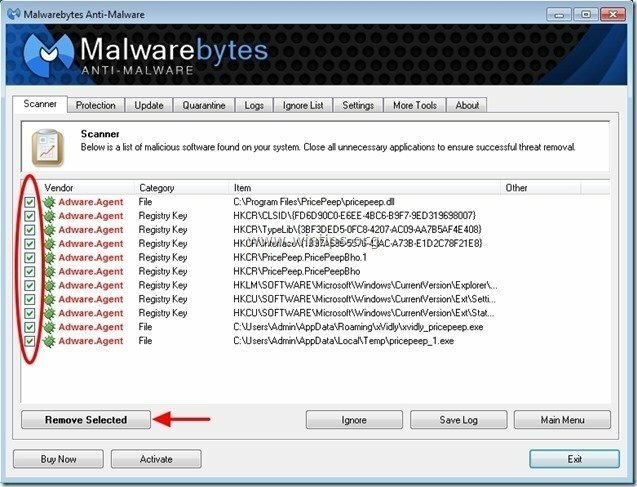

1. Corre "Malwarebytes Anti-Malware" e permitir que o programa seja atualizado para sua versão mais recente e banco de dados malicioso, se necessário.

2. Quando a janela principal do "Malwarebytes Anti-Malware" aparecer na tela, escolha o botão "Execute uma verificação rápida"opção e pressione"Varredura"e deixe o programa verificar se há ameaças no seu sistema.

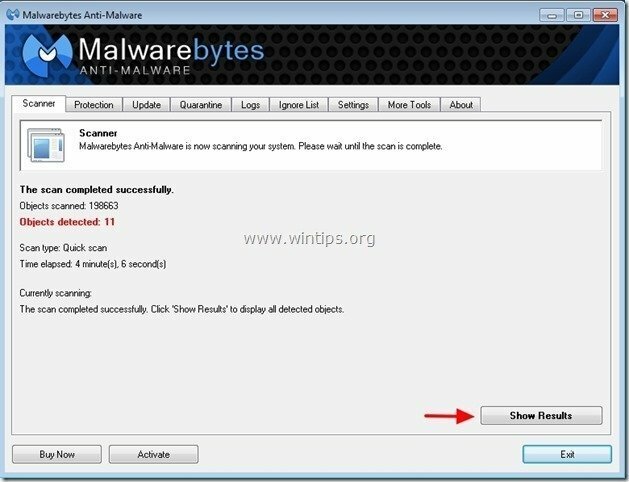

3. Quando a digitalização for concluída, pressione "OK" para fechar a mensagem de informação e então pressione a "Mostrar resultados" botão para visualizar e remover as ameaças maliciosas encontradas.

.

.

4. Na janela "Mostrar resultados" Verifica - usando o botão esquerdo do mouse todos os objetos infectados e, em seguida, escolha o "Remover Selecionado"e deixe o programa remover as ameaças selecionadas.

5. Quando o processo de remoção de objetos infectados for concluído, "Reinicie seu sistema para remover todas as ameaças ativas corretamente"

6. Continue para o Próxima Etapa.

Passo 4. Exclua os arquivos ocultos do Cryptolocker Ransomware.

Aviso prévio: Você deve habilitar a visualização de arquivos ocultos para executar esta tarefa.

- Como habilitar a exibição de arquivos ocultos no Windows 7

- Como habilitar a visualização de arquivos ocultos no Windows 8

1. Navegue até os seguintes caminhos e exclua todos os arquivos ocultos do Cryptolocker:

Para Windows XP:

- C: \ Documents and Settings \

\ Application Data \ RandomFileName.exe

por exemplo. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25} .exe

- C: \ WINDOWS \ system32 \ msctfime.ime

Para Windows Vista ou Windows 7:

- C: \ Usuários \

\ AppData \ Roaming \ RandomFileName.exe

por exemplo. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25} .exe

- C: \ WINDOWS \ system32 \ msctfime.ime

2. Por fim, exclua todos os arquivos e pastas em suas pastas TEMP:

Para Windows XP:

- C: \ Documents and Settings \

\ Configurações locais \ Temp \ - C: \ Windows \ Temp \

Para Windows Vista ou Windows 7:

- C: \ Usuários \

\ AppData \ Local \ Temp \ - C: \ Windows \ Temp \

Restaure seus arquivos de cópias de sombra.

Etapa 5. Restaure seus arquivos após a infecção por Cryptolocker

Depois de desinfetar seu computador do vírus Cryptolocker, é hora de tentar restaurar seus arquivos de volta ao estado anterior à infecção. Para esses métodos, usamos o recurso Shadow Copy que está incluído no Windows XP e nos sistemas operacionais mais recentes (Windows 8, 7 e Vista)

Método 1: Restaure arquivos criptografados do Cryptolocker usando o recurso “Restaurar versões anteriores” do Windows.

Método 2: Restaure arquivos criptografados do Cryptolocker usando o Shadow Explorer.

Método 1: Restaure arquivos criptografados do Cryptolocker usando o recurso “Restaurar versões anteriores” do Windows.

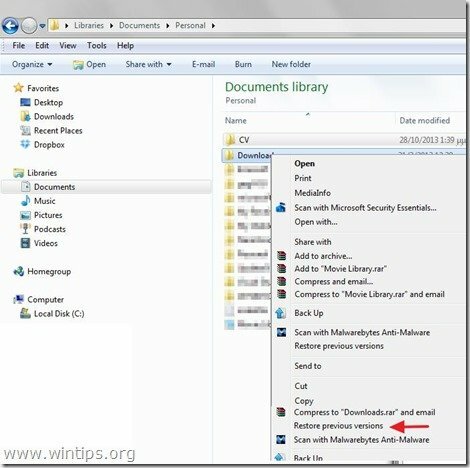

Como restaurar arquivos criptografados do CryptoLocker usando o recurso “Restaurar versões anteriores” do Windows:

1. Navegue até a pasta ou arquivo que deseja restaurar em um estado anterior e clique com o botão direito nele.

2. No menu suspenso, selecione “Restaurar versões anteriores”. *

Aviso prévio* por Windows XP usuários: Selecione “Propriedades”E então o“Versões prévias" aba.

3. Em seguida, escolha uma versão específica de pasta ou arquivo e pressione:

- “Aberto”Para visualizar o conteúdo dessa pasta / arquivo.

- “cópia de”Para copiar esta pasta / arquivo para outro local em seu computador (por exemplo, seu disco rígido externo).

- “Restaurar”Para restaurar o arquivo da pasta no mesmo local e substituir o existente.

Método 2: Restaure arquivos criptografados do Cryptolocker usando o Shadow Explorer.

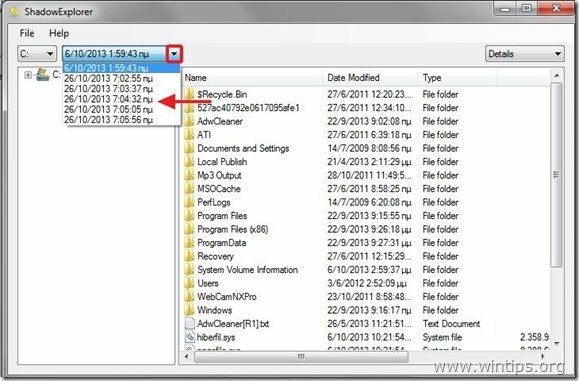

Como restaurar arquivos criptografados do CryptoLocker usando o utilitário “Shadow Explorer”.

ShadowExplorer, é um substituto gratuito para o Versões prévias recurso do Microsoft Windows Vista / 7/8. Você pode restaurar arquivos perdidos ou danificados de Cópias de sombra.

1. Download ShadowExplorer utilidade de aqui. (Você pode baixar o Instalador ShadowExplorer ou o Versão portátil do programa).

2. Corre ShadowExplorer utilitário e, em seguida, selecione a data em que deseja restaurar a cópia de sombra de sua pasta / arquivos.

3. Agora navegue até a pasta / arquivo que deseja restaurar sua versão anterior, clique com o botão direito nele e selecione “Exportar”

![Exportação ShadowExplorer [5] Exportação ShadowExplorer [5]](/f/8e61d7999dad12db5c469deb2ccff192.jpg)

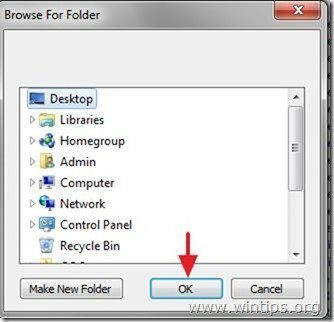

4. Por fim, especifique onde a cópia de sombra de sua pasta / arquivo será exportada / salva (por exemplo, sua área de trabalho) e pressione “OK”

É isso.

Ataque de ransomware que torna os dispositivos de armazenamento inacessíveis e ainda não há uma solução específica sugerida por especialistas que possam solucionar esse problema facilmente. No entanto, se você tiver um software de recuperação de dados do Windows, poderá facilmente recuperar seus arquivos nos discos rígidos afetados por ransomware.

Meu Win 7 Pro infectado com RSA 1024? por algum motivo para completar as etapas, as pastas admin e de administração não estão faltando?? todos os arquivos dizem que o acesso criptografado à Internet foi perdido para fazer download de qualquer coisa que agora esteja desconectado, não pode ser usado, o que vem a seguir? frustado

Ugh, eu estava indo muito bem até a parte sobre a exclusão de arquivos ocultos. Consegui habilitar os ocultos, mas onde posso acessar meus arquivos, para poder deletar os perigos ocultos? Eu tenho o Windows 7. Muito obrigado pela sua ajuda.

Olá

meu labtop infectado por RSA4096

. todos os meus dados são códigos e não consigo abri-los.

Tenho alguma integridade de dados em backup em outro computador.

pode ajustar a chave com dois arquivos (saúde e danos). você tem software para a chave de descoberta e programa de descriptografia.

por favor me responda por e-mail

se sua cópia de sombra estiver habilitada em ambas as unidades, mas por padrão apenas na unidade local c shadow habilitar. mas o resto da unidade você precisa habilitar a sombra, no meu caso eu recupero todos os meus arquivos criptografados que estão na unidade local c, mas a maioria dos meus dados estava na unidade local d, que ainda não foi recuperada. se alguém puder me ajudar será ótimo.

Por que os hackers profissionais que fazem o bem como anomíticos bloqueando esses hackers de lixo que estão atacando computadores familiares inocentes, ou seja, roubando os pobres para pagar os ricos, ou seja, geram milhões de dólares para cadeias de lojas como a Staples etc ???

Olá lakonst,

Meu disco C / D formatado não é mais criptografado após a formatação. Executei o Malwarebytes e algum outro software de detecção, acho que meu sistema está limpo. Como o que você mencionou em sua mensagem, meu entendimento sobre software de recuperação também é que primeiro ele deve ser excluído para ser recuperado. O fato é que os arquivos em C / D não são importantes para mim, são os arquivos em F / G (que não foram formatados e ainda estão em estado criptografado) que eu preciso desesperadamente. Portanto, como F / G ainda está em seu estado criptografado, é minha única opção de pagar?

Muito obrigado novamente, você é a única resposta que tenho recebido até agora

Muito obrigado por uma resposta! Tenho gasto meu tempo tentando recuperar F / G, que é onde estão todas as coisas importantes. Não executei a recuperação no C / D formatado porque não há muito além do sistema operacional e programas lá para começar. Minha situação é que mantenho arquivos importantes no F / G e quando preciso usar os arquivos, conecto o F / G ao computador e começo a trabalhar. Vou tentar o EaseUS no F / G agora, mas até agora o PhotoRec só conseguiu coletar arquivos inúteis no F / G. Não tenho certeza da natureza dos programas de recuperação, mas, para sua informação, raramente excluo coisas no F / G. A foto do meu filho, por exemplo (que é a minha principal dor de cabeça nessa situação), eu só salvava em F / G e raramente apagava. Se houver quaisquer outros detalhes de que você precisa, por favor me avise. o relógio está em contagem regressiva para mim. Como minha mensagem mencionada anteriormente, estou quase pronto para pagar, mas tendo formatado C / D, isso afetará o processo de descriptografia? Muito obrigado!

Olá, fui atingido com rsa 4096 cerca de 2 dias atrás. Tinha acabado de formatar minhas unidades C / D e estava baixando alguns programas de volta para o computador. Errou ao baixar algo desconhecido… e o motivo de estar aqui é porque depois que tudo foi criptografado, com pressa e não conhecendo a natureza desse malware, formatei meu disco principal e fiz isso sem pensar que minha outra unidade de disco pode ser afetada já. Então o que eu tenho agora é uma unidade de disco formatada C e D e uma unidade de disco criptografada F e G. Nenhum arquivo foi mostrado com o Shadow explorer, estou tentando um software de recuperação diferente e está pegando alguns arquivos antigos que eu excluí, mas não os arquivos que eu preciso. Ainda estou tentando, mas agora estou pronto para pagar, e minha principal preocupação é se ainda posso descriptografar depois de formatar o disco principal? Obrigado a todos!

Este vírus ou o que quer que seja quer deletar 2.000 arquivos que eu tenho. Eles incluem os jogos dos meus Sims, que são importantes para mim. Minha pergunta é: O que eu uso para excluir os arquivos ocultos do Cryptolocker? Tenho o Windows 8 e não está escrito se posso usá-lo no Windows 8.

Olá, recebi este malware há 2 dias. Limpei meu computador, mas consigo descriptografar meus arquivos. Então decidi transferir meus arquivos descriptografados para meu disco rígido externo, mas durante a transferência vi um arquivo de texto chamado RECOVERY_KEY.TXT. Fiquei me perguntando o que é isso? Não sei se esta é a chave para recuperar meus arquivos? O que você acha?

Aqui estão as coisas nesse texto quando clico neste arquivo:

1LnZxy5kbLomVQP6v92UYHwPCPcQppWCCa

03E8C1CDB6A42F8F434F3D158B733031F96C9C9A5247C7D9C0367A56EBFFDE11

4CDBE7366FFA75CD6AA0FE46766DB18AECA258A84DC7E4A05D9A1FB1D7515F6E014D6D3BC4D004024C14B0E5A103529A44471FB1242C16158A5BC1BBBB680B3C

O que isto significa?

Eu tentei os dois métodos e falhei. eu usei o shadow exploere, mas não consegui obter nenhuma data fora da data afetada.

A formatação do computador apagará completamente o cryptowall. Acho que estarei seguindo por esse caminho e perdendo muitas lembranças das fotos do meu filho.

Tenho o Windows 8.1 e estou tendo problemas para iniciar meu laptop com o modo de segurança. Quando pressiono F8, as opções de inicialização não aparecem

o machanism detecta o arquivo, mas não os repara, por favor me ajude a me enviar um e-mail, o código é RSA 1024 i Não tenho ideia de como consertá-lo, por favor me ajude

Olá, eu tinha alguns arquivos criptografados por resgate ware na minha pasta compartilhada comum, mas quando tento executar o Shadow Explorer no o sistema onde a unidade está armazenada está exibindo um erro que diz Não é possível iniciar o serviço a partir da linha de comando ou depurador. Um serviço do Windows deve ser instalado primeiro (usando installutil.exe) e, em seguida, iniciado com o ServerExplorer, a ferramenta administrativa de serviços do Windows ou o comando NET START.

Existe uma maneira de obter quickbooks por meio do Shadow Explorer? Pensei que tinha uma configuração de restauração do sistema, mas não tenho e os quickbooks não têm um backup recente. O Shadow explorer parece estar trabalhando nos arquivos que tentei, mas não tenho a opção de usá-lo aqui.

Obrigado!

Kaspersky XoristDecryptor - isso funciona para a mensagem de erro abaixo: - ele descriptografa e cria novos arquivos de todos os arquivos bloqueados….

Seus arquivos são bloqueados e criptografados com um

chave RSA-1024 exclusiva!

Para recuperar o acesso, você deve obter o

chave privada (senha).

++++++++++++++++++++

Para receber sua chave privada (senha):

Acesse ht ** tp: //u5ubeuzasamg54x5f3.onion.to

e siga as instruções.

Você receberá sua chave privada (senha)

dentro de 24 horas.

Seu ID # é 28403489

Se você não consegue encontrar a página, instale o Tor

navegador (ht ** tps: //www.torproject.org/

projects / torbrowser.html.en) e navegue até

ht ** tp: //u5ubeuzasamg54x5f3.onion

++++++++++++++++++++

CUIDADO - este NÃO é um vírus.

A ÚNICA maneira de desbloquear seus arquivos / dados é

para obter sua chave privada (senha) ou

você pode considerar todos os seus dados perdidos.

Você tem apenas 5 dias antes da chave privada

(senha) é excluída de nosso servidor,

deixando seus dados irrevogavelmente quebrados.

++++++++++++++++++++

BLOQUEADO NA POSSE DE DIREITOS AUTORAIS

MATERIAL E SUSPEITA DE

(CRIANÇA) MATERIAL PORNOGRÁFICO.

Eu tinha o Windows 7 quando meu computador infectou por "cryptolocker". Eu instalei um novo Windows 7 e removi o "cryptolocker" por verificação antivírus. Mas meus arquivos permanecem bloqueados. Não tenho backup de meus arquivos. Tentei seguir suas ordens aqui, mas não consegui recuperar meus arquivos. Eu instalei o "ShadowExplorer", mas quando escolho qualquer drive que tenha arquivos bloqueados, ele não mostra nenhum arquivo ou pasta. Ele apenas mostra a unidade c, que contém apenas arquivos e pastas do Windows, enquanto meus arquivos bloqueados estão em outras unidades que não estão na unidade c!

Não consegui excluir C: \ WINDOWS \ system32 \ msctfime.ime do meu computador com Windows XP, mesmo usando o aplicativo Unlocker ou tentando a partir de uma linha de comando depois de matar explorer.exe. Eu tenho direitos de administrador. Parece que este arquivo pode fazer parte de um aplicativo da Microsoft (Microsoft Text Frame Work Service IME). Aqui está uma das páginas que colocam este arquivo na lista branca. Limpei meu computador do Cryptolocker, mas este msctfime.ime ainda existe no PC. Eu preciso deletar este arquivo? Em caso afirmativo, como eu não tive sucesso.

Boa informação, pena que um dos meus clientes recentes teve um "pequeno" problema com vários infecções por trojan / malware / spyware em seu laptop, tornando impossível usar o ponto de restauração antes limpar o computador. Além disso, ela criou um documento muito importante depois que sua máquina foi infectada com cryptolocker, tornando impossível procurar uma cópia de sombra limpa.

Isso é o que você chama de má sorte ...

Isso definitivamente salvou os dados de um dos meus clientes. O Método 1 não funcionou, mas o Método 2 funcionou perfeitamente.

depois de HORAS conversando com vários representantes "técnicos" da microsoft… este site foi a única coisa que ajudou e restaurou arquivos. A Microsoft realmente me disse que era impossível restaurar. HA. OBRIGADO, OBRIGADO, OBRIGADO!!!