O foco principal do Burp Suite é atuar como um proxy da web com o objetivo de analisar e modificar o tráfego da web, geralmente como parte de um teste de penetração. Embora isso seja fácil o suficiente para o tráfego HTTP de texto simples, ele requer configuração adicional para poder interceptar o tráfego HTTPS sem erros de certificado constantes.

Gorjeta; O teste de penetração é o processo de testar a segurança cibernética de sites, dispositivos e infraestrutura tentando hackea-los.

Para interceptar o tráfego HTTPS, o Burp cria sua própria autoridade de certificação no seu dispositivo. Você precisa importar esse certificado para o armazenamento confiável do seu navegador para que ele não gere erros de certificado.

Dica: Usar o Burp Suite como proxy significa essencialmente executar um ataque MitM, ou Man in the Middle, a si mesmo. Você deve estar ciente de que o Burp substituirá todos os certificados HTTPS pelos seus próprios. Isso torna muito mais difícil notar ataques MitM genuinamente maliciosos, pois você não verá nenhum erro de certificado - esteja ciente disso se instalar e usar o Burp Suite!

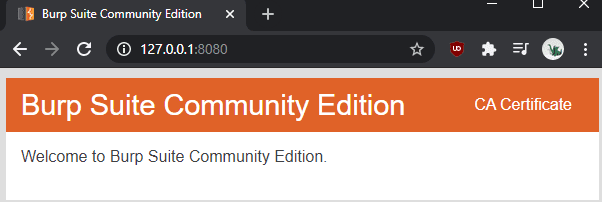

A primeira etapa para instalar a autoridade de certificação do Burp é fazer o download. Para fazer isso, inicie o Burp e navegue até a porta do ouvinte de proxy, cujo padrão é “127.0.0.1:8080”. Uma vez na página, clique em “Certificado CA” no canto superior direito para baixar o certificado “cacert.der”.

Dica: você provavelmente será avisado de que o tipo de arquivo não é seguro e pode danificar seu computador. Você precisará aceitar o aviso.

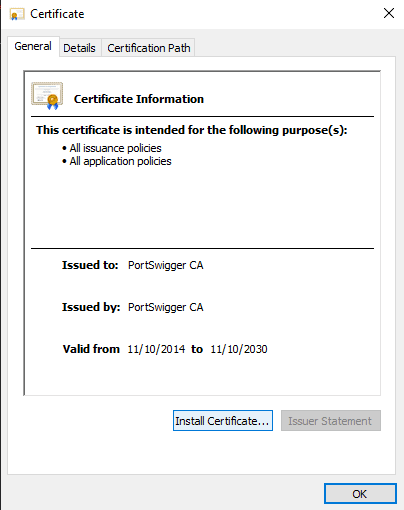

Para instalar o certificado no Windows, clique duas vezes no arquivo baixado “cacert.der” para executá-lo e aceite o aviso de segurança. Na janela do visualizador de certificado, clique em “Instalar certificado”.

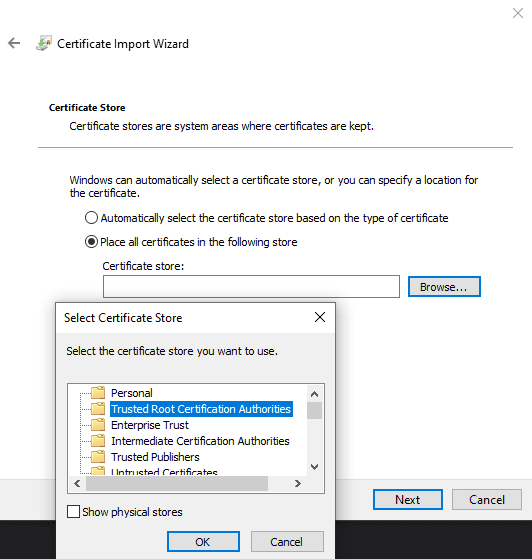

Escolha se deseja que o certificado seja confiável para o seu usuário ou para outros usuários com “Usuário Atual” e “Máquina Local”, respectivamente. Você precisará definir manualmente o certificado para ser colocado em um armazenamento de certificado específico, “Autoridades de certificação raiz confiáveis”. Assim que terminar, clique em “Concluir” para importar o certificado.

Dica: para que a alteração tenha efeito, você precisará reiniciar seus navegadores. Isso deve afetar todos os navegadores em seu computador, até mesmo o Firefox, no entanto, pode ser necessário adicionar o certificado a navegadores específicos se eles usarem seu próprio armazenamento confiável.

Se você quiser interceptar o tráfego de rede de outro dispositivo, ele terá que importar seu certificado Burp específico, ao invés de um que ele mesmo gera. Cada instalação, excluindo atualizações, gera um novo certificado. Este projeto torna muito mais difícil para o Burp ser abusado para monitoramento em massa da Internet.