A maioria das pessoas que usa a internet já sabe que o ícone de cadeado na barra de URL significa que o site está segura, mas você pode não perceber exatamente o que isso significa ou quão segura é sua conexão com isso cadeado.

O cadeado é uma indicação visual de que sua conexão com o site foi protegida por HTTPS. HTTPS, ou Hypertext Transfer Protocol Secure, é uma versão do protocolo HTTP que usa criptografia para proteger seus dados de olhares indiscretos.

A criptografia é um processo de embaralhamento de dados com uma cifra e chave de criptografia, de forma que só possam ser lidos usando a chave de descriptografia. Você pode pensar nisso como um cofre, você pode escrever uma mensagem, bloquear a caixa e, então, apenas alguém com a chave certa pode abrir a caixa para ler a mensagem. Isso mantém seus dados protegidos contra hackers que tentam roubar detalhes da conta.

Uma informação importante que você deve saber é que a criptografia e a segurança do HTTPS apenas verifica se a sua conexão com o site que você digitou na barra de URL é segura. Não significa que o site seja seguro, ou mesmo que seja o site que você pretendia navegar. Muitos sites de phishing e malware estão mudando para usar HTTPS à medida que ele se torna mais acessível, portanto, não é seguro confiar apenas em qualquer site que use HTTPS.

Dica: um site de “phishing” tenta induzi-lo a enviar dados confidenciais, como informações de conta, falsificando uma página de login legítima. Links para sites de phishing geralmente são enviados por e-mail. Malware é um termo genérico para “software malicioso” que inclui vírus, worms, ransomware e muito mais.

Observação: você nunca deve inserir seu nome de usuário e senha ou outras informações confidenciais, como dados bancários, em uma conexão insegura. Mesmo que um site tenha cadeado e HTTPS, isso não significa que você não deva ter cuidado ao inserir seus dados.

Ferramentas de desenvolvedor do Chrome

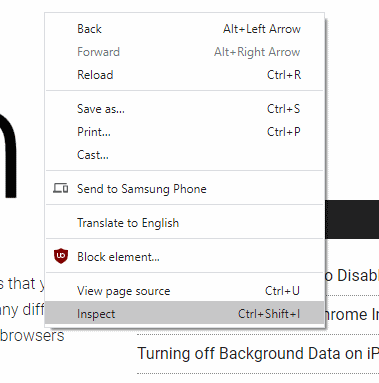

Para ver mais informações sobre sua conexão segura, você precisa abrir a barra de ferramentas do desenvolvedor Chrome. Você pode fazer isso pressionando F12 ou clicando com o botão direito e selecionando “Inspecionar” na parte inferior da lista.

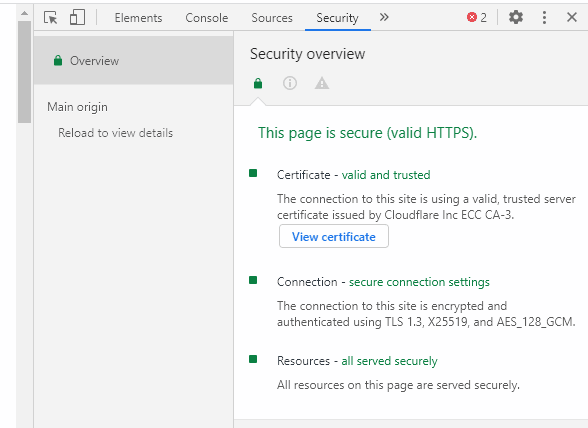

A barra de ferramentas do desenvolvedor será padronizada para o painel “Elementos”, para ver as informações de segurança de que você precisa para alternar para o painel “Segurança”. Se não estiver imediatamente visível, pode ser necessário clicar no ícone de seta dupla na barra do painel de ferramentas do desenvolvedor e selecionar “Segurança” lá.

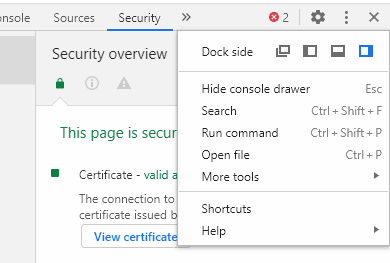

Se você não gosta que a barra de ferramentas do desenvolvedor seja anexada à direita da página, você pode movê-la para a parte inferior, esquerda ou movê-la para outro janela clicando no ícone de três pontos no canto superior direito da barra de ferramentas do desenvolvedor e, em seguida, selecionando sua opção preferida no “lado do Dock” seleção.

Na visão geral do painel de segurança, há três seções de informações: Certificado, Conexão e Recursos. Eles abrangem os detalhes do certificado HTTPS, a criptografia usada para proteger a conexão e detalha se algum recurso foi servido de forma insegura, respectivamente.

Certificados

A seção do certificado informa qual autoridade de certificação emitiu o certificado HTTPS, se ele é válido e confiável, e permite que você visualize o certificado. Além de verificar se o site ao qual você está se conectando é administrado pelo proprietário do URL, o certificado não afeta diretamente a segurança de sua conexão

Dica: os certificados HTTPS funcionam em um sistema de cadeia de confiança. Diversas autoridades de certificação raiz são confiáveis para emitir certificados para proprietários de sites, depois que provam que são os proprietários do site. Este sistema é projetado para evitar que hackers sejam capazes de gerar certificados para sites eles não possuem, já que esses certificados não terão a cadeia de confiança de volta para um certificado raiz autoridade.

Conexão

A seção “Conexão” detalha o protocolo de criptografia, o algoritmo de troca de chaves e o algoritmo de criptografia usados para criptografar seus dados. O algoritmo de criptografia deve ser idealmente “TLS 1.2” ou “TLS 1.3”. TLS, ou Transport Level Security, é o padrão para negociar configurações de criptografia.

As versões 1.3 e 1.2 do TLS são os padrões atuais e são consideradas seguras. TLS 1.0 e 1.1 estão em processo de desaprovação, pois são antigos e têm alguns pontos fracos, embora ainda sejam adequados em termos de segurança.

Dica: Obsoleto significa que seu uso está sendo desencorajado e medidas estão sendo tomadas para remover o suporte.

Os predecessores do TLS foram SSLv3 e SSLv2. Quase nenhum lugar oferece suporte a qualquer uma dessas opções, porque elas foram descontinuadas por serem consideradas inseguras desde 2015 e 2011, respectivamente.

O próximo valor é o algoritmo de troca de chave. Isso é usado para negociar com segurança a chave de criptografia a ser usada com o algoritmo de criptografia. Há muitos para nomear, mas eles geralmente dependem de um protocolo de acordo chave denominado “Curva elíptica Diffe-Hellman Ephemeral” ou ECDHE. Não é possível determinar a chave de criptografia acordada sem usar software de monitoramento de rede de terceiros e uma configuração deliberadamente enfraquecida. Não oferecer suporte explícito ao acesso a essas informações no navegador significa que elas não podem ser comprometidas por acidente.

O valor final na seção Conexão é o conjunto de criptografia usado para criptografar a conexão. Mais uma vez, há muitos para citar. As cifras geralmente têm nomes com várias partes que podem descrever o algoritmo de criptografia usado, a força da cifra em bits e o modo que está sendo usado.

No exemplo de AES-128-GCM, conforme visto na captura de tela acima, o algoritmo de criptografia é AES, ou o Advanced Encryption Standard, a força é de 128 bits, e o Galois-Counter-Mode está sendo usado.

Dica: 128 ou 256 bits são os níveis mais comuns de segurança criptográfica. Eles significam que existem 128 ou 256 bits de aleatoriedade constituindo a chave de criptografia que está sendo usada. Isso é 2 ^ 128 combinações possíveis, ou dois multiplicados por si mesmo 128 vezes. Como acontece com todos os exponenciais, os números ficam muito grandes, muito rápido. O número de combinações possíveis de teclas de 256 bits é aproximadamente igual a algumas estimativas de baixo custo do número de átomos no universo observável. É inimaginavelmente difícil adivinhar corretamente uma chave de criptografia, mesmo com vários supercomputadores e séculos de tempo.

Recursos

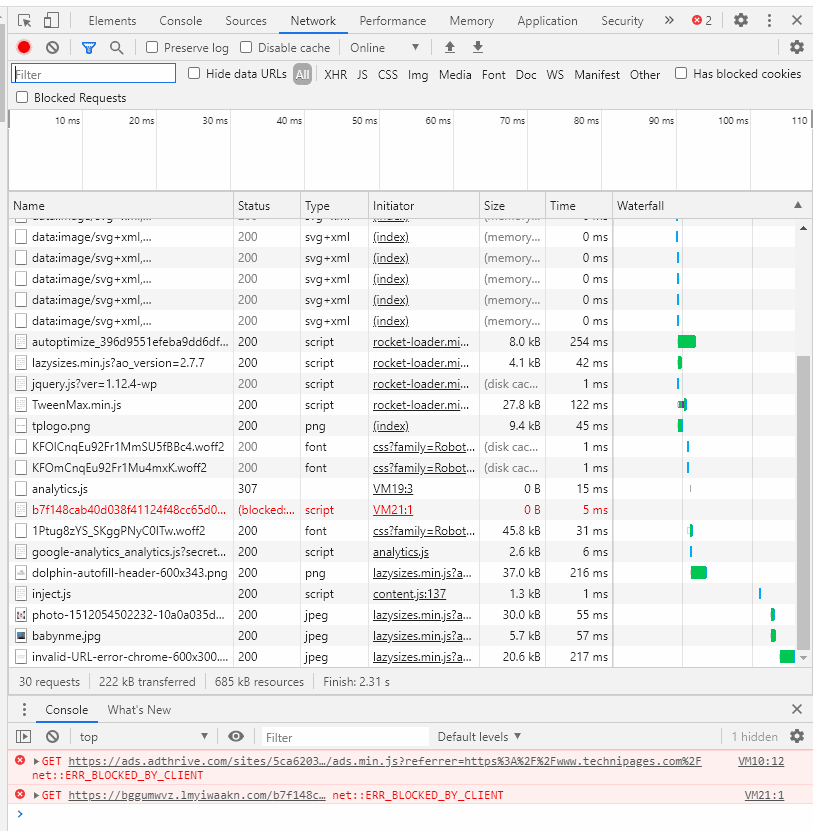

A seção de recursos mostra todos os recursos da página, como imagens, scripts e folhas de estilo, que não foram carregados por meio de uma conexão segura. Se algum recurso foi carregado de forma insegura, esta seção destacará em vermelho e fornecerá um link para mostrar o item ou itens específicos no painel de rede.

O ideal é que todos os recursos sejam carregados com segurança, pois qualquer recurso inseguro pode ser modificado por um hacker sem o seu conhecimento.

Mais Informações

Você pode ver mais informações sobre cada domínio e subdomínio que foram carregados usando a coluna à esquerda do painel. Essas páginas mostram aproximadamente as mesmas informações da visão geral, embora as informações de transparência do certificado e alguns detalhes extras dos certificados sejam exibidos.

Dica: Transparência de certificado é um protocolo usado para combater alguns abusos históricos do processo de emissão de certificado. Agora é uma parte obrigatória de todos os certificados recém-emitidos e é usado para verificar se o certificado é legítimo.

A visualização de origem permite que você examine cada um dos domínios e subdomínios que carregaram conteúdo na página, para que você possa revisar suas configurações de segurança específicas.