WannaCry este un cripto-malware serios, care a lovit comunitatea de internet vineri, 12 mai 2017. Inițial, a fost denumit Wana Decrypt0r datorită numelui intern furnizat pe ecranul de blocare. Cu toate acestea, experții în securitate au aflat curând că are mai multe variante, inclusiv Wana Decrypt0r, WannaCryptor, WannaCrypt, Plâng sau WNCRY, și este de așteptat ca variațiile să continue să apară.

Prima versiune WannaCry, Wana Decrypt0r 2.0, a fost detectată pe 12 mai 2017, după ce a lovit spitalele spaniole Telefonica, Portugal Telecom și NHS din Anglia.[1] Cu toate acestea, ransomware-ul nu s-a limitat la organizații și a atacat computerele de acasă mai vechi Versiunile Windows, care nu au corecții Microsoft indexați ca MS17-010, CVE-2017-0146 și CVE-2017-0147.[2] În câteva zile, acest software rău intenționat a reușit să infecteze peste 230.000 de computere situate în 150 de țări, iar aceste cifre fac WannaCry să se alinieze cu cele mai notorii infecții ransomware ca Locky sau Cerber.

WannaCryptor se infiltrează în sistem prin vulnerabilitatea EternalBlue, care a fost detectată în versiunile Windows Vista, 7, 8, 10 și Windows Server. Această vulnerabilitate specială a fost corectată cu actualizările de securitate MS17-010, CVE-2017-0146 și CVE-2017-0147, dar multe PC-uri au omis actualizarea și au lăsat vulnerabilitatea deschisă.

Din păcate, dacă ransomware-ul WannaCry criptează datele (folosește algoritmi AES și RSA), nu există nicio șansă de a decripta fișierele gratuit. Oamenii pot plăti răscumpărarea pentru hackeri, pot recupera datele folosind copii de rezervă sau pot uita de acele fișiere.[3]

Actualizare 2018

Acest virus a fost considerat ca o amenințare veche, care a fost relativ tăcută, dar în al treilea trimestru al anului 2018, au apărut știri despre activitatea recentă WannaCry și infecțiile din întreaga lume. Acest criptovirus a afectat deja mai multe dispozitive de la incidentele actuale care au început în iulie 2018.

Se pare că suma totală de trimiteri WannaCry blocate în T3 2018 este de 947 027 517, iar activitatea este descoperită în cel puțin 203 de țări. Acțiunea indică faptul că acest criptovirus nu este mort și pericolul este real. Mai ales, când atacurile ransomware afectează tot mai mult companiile și serviciile mari.[4]

WannaCry are, de asemenea, decriptoare dezvoltate de diverși cercetători pe parcursul anului acestor atacuri. GitHub au lansat instrumente de decriptare pentru diferite versiuni și ar putea funcționa pentru variante noi și active de amenințări.

Succesul lui WannaCry a oferit ocazia de a copia tactica

Din păcate, uriașul „succes” WannaCry i-a împins pe dezvoltatorii de ransomware să creeze și să lanseze copii ale malware-ului. În momentul scrierii, experții în securitate au înregistrat opt copii WannaCry, dintre care unele sunt în faza de dezvoltare, în timp ce celelalte au fost deja lansate. Astfel, fiți foarte atenți și asigurați-vă că vă protejați corect computerul. Acestea sunt copiile Wana Decrypt0r:

nr 1. DarkoderCrypt0r

DarkoderCrypt0r criptează fișierele aflate pe desktopul computerului, folosește un ecran de blocare similar cu ransomware-ul WannaCryptor, necesar pentru răscumpărare și efectuează toate celelalte activități tipice pentru predecesor. Fișierul executabil este denumit @[email protected] Toate datele criptate primesc extensia de fișier .DARKCRY și utilizatorul de computer este îndemnat să plătească 300 de dolari SUA răscumpărare. În prezent, folosește un cod HiddenTear, ceea ce înseamnă că fișierele pe care le criptează pot fi decriptate cu ușurință.

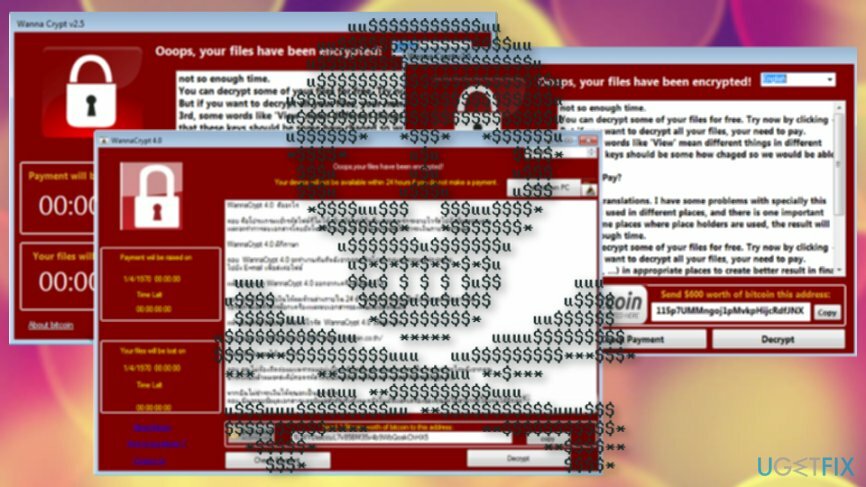

nr 2. WannaCrypt v2.5

Ransomware-ul WannaCrypt v2.5 este în prezent în faza de dezvoltare. Dacă infectează computerul, nu blochează fișierele, cu excepția faptului că afișează ecranul de blocare și necesită să plătească răscumpărarea de 600 de dolari SUA. Nu este încă periculos, dar poate speria oamenii până la moarte.

nr 3. WannaCrypt 4.0

WannaCrypt 4.0 este încă o altă copie a virusului WannaCry, care poate fi încă clasificată ca ne-răuțioasă. Se răspândește la fel ca orice alt virus ransomware, cu excepția faptului că nu criptează fișierele. Nota de răscumpărare, ecranul de blocare și alte informații sunt furnizate în limba thailandeză, ceea ce înseamnă că va viza utilizatorii din Thailanda.

nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 este denumit generator de ransomware WannaCry personalizabil. Le permite oamenilor să selecteze textul, culorile, imaginile, fontul și alte setări ale ecranului de blocare WannaCry. Se speculează că hackerii folosesc și executabilul Wana Decrypt0r și îl răspândesc pentru a genera răscumpărarea. Din fericire, acest „serviciu” nu este încă disponibil. Oamenii pot genera doar un ecran de blocare WannaCry personalizat, dar executabilul ransomware nu este răspândit.

nr 5. Wana Decrypt0r 2.0

Executabilul Wana Decrypt0r 2.0 este MS17-010.exe. Ecranul de blocare și nota de răscumpărare sunt similare cu WannaCry. Este disponibilă versiunea indoneziană a virusului.

nr 6. @kee

@kee ransomware criptează fișierele personale și oferă o notă de răscumpărare în interiorul unui „Bună ziua! Coleg @kee User!.txt“ fișier.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 nu a fost încă complet dezvoltat. Este capabil să infecteze computerele, dar nu poate cripta fișierele. În plus, este ecranul de blocare și nota de răscumpărare nu oferă informații despre virus și instrucțiuni despre cum să plătească răscumpărarea. Cu toate acestea, este esențial să dezinstalați virusul, deoarece acesta poate fi actualizat în scurt timp și apoi să criptați fișierele.

Nr 8. Vrei să te abonezi 1.0

Nu s-au primit încă multe informații. Aceasta este o amenințare scrisă în Java și are designul gri al unei ferestre de răscumpărare cunoscute anterior.

După cum puteți vedea, virusul WannaCry are multe clone, dintre care unele sunt deja distribuite, iar altele sunt în faza de dezvoltare. Cu toate acestea, este esențial să actualizați și să vă asigurați corect computerul. În acest și acest postări, puteți găsi informații despre măsurile de precauție care ar trebui luate pentru a vă proteja de atacul WannaCry și ce măsuri ar trebui luate dacă computerul dvs. a fost deja infectat. Luând aceste măsuri preventive, veți proteja sistemul de toate variantele WannaCry, inclusiv de imitatorii săi.