Microsoft a recunoscut recent existența unei vulnerabilități zero-day în sistemul său Windows. Pe 23 martie, a raportat că cercetătorii săi au identificat o nouă vulnerabilitate care poate afecta Windows 7/8/8.1/10 și alte versiuni anterioare. Cele mai actualizate versiuni de Windows 10 sunt, de asemenea, afectate, a declarat un purtător de cuvânt al Microsoft.

În plus, Microsoft a mai clarificat faptul că vulnerabilitatea are o acoperire limitată și poate ataca doar un anumit tip de utilizator. Utilizatorii care folosesc panoul de previzualizare și se ocupă frecvent cu fișierele cu fonturi sunt cei care sunt vizați în mare măsură.

Microsoft a mai adăugat că a identificat și a redus la zero atacurile. Am găsit două cazuri în care am observat că atacatorii exploatează lacune din biblioteca Adobe Type Manager, a spus Microsoft.

Din păcate, Microsoft încă nu a lansat un patch de securitate pentru lacuna descoperită recent, despre care se crede că va fi lansat pe 14 aprilie 2020. Deci, până atunci, utilizatorii trebuie să ia măsuri de precauție și corective pentru a-și proteja

Windows sistem.

Vulnerabilitatea Zero-Day Martie 2020 – Tot ce trebuie să știți despre ea

Un purtător de cuvânt de la Microsoft a descris că vulnerabilitatea de tip zero-day nou identificată este legată de fișierele de font care acceptă golurile de securitate disponibile în prezent în Adobe Type Manager Library. Pentru mai multă claritate, el a spus că problema se întâmplă din cauza manipulării necorespunzătoare a „Adobe Type 1 PostScript Format”, un font multi-master special conceput.

Execuția de la distanță are loc atunci când utilizatorul încearcă să descarce un fișier cu font și să previzualizeze fontul fie în panoul de previzualizare, fie sub formă de miniatură. Cercetătorii au mai comentat că, împreună cu fișierele cu fonturi OTF/TTF, atacatorii pot exploata și documente special concepute. „Se observă că atacatorii implementează metode pentru a păcăli utilizatorii. Ei conving utilizatorii să previzualizeze fișierul în Panoul de previzualizare Windows sau să îl deschidă pe sistemele lor”, a adăugat Microsoft.

Pentru a rezuma, simpla descărcare a fișierului este suficientă pentru a ataca un sistem. Deoarece cârligele cibernetice folosesc previzualizarea și miniaturile Windows, deschiderea fișierului nu este neapărat necesară pentru ca atacatorii să execute atacul.

Deci, până când un patch de securitate este lansat de către Microsoft, utilizatorii sunt sfătuiți să dezactiveze funcția de miniatură și panoul de previzualizare pe computerul lor Windows. De asemenea, experții au recomandat utilizatorilor să nu descarce niciun fișier de la o terță parte și surse nesigure.

„Oamenii care folosesc Windows 7 nu vor primi niciun patch de securitate, cu excepția celor care au preluat versiunea plătită a actualizărilor de securitate extinse Windows”, Microsoft a clarificat în continuare.

Există câteva măsuri manuale pe care utilizatorii le pot practica pentru a repara Vulnerabilitate zero-day în Windows 8/8.1 și 10.

Citeste mai mult: Cum să remediați problemele de actualizare Windows

Remedieri de vulnerabilitate Zero-Day pentru Windows 8/8.1/10

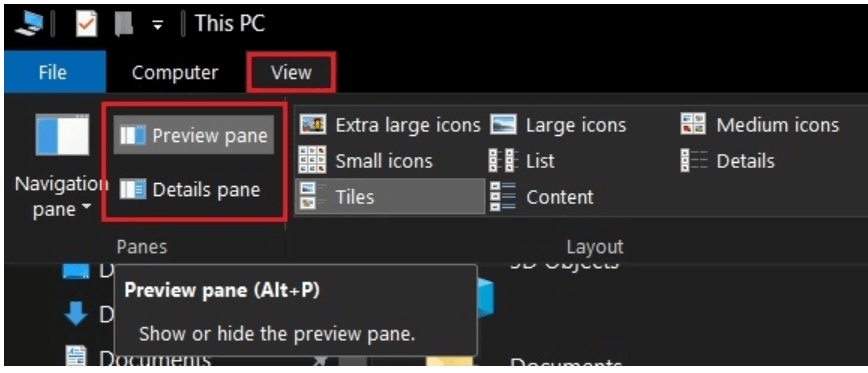

1. Lansați programul File Explorer pe sistemul dvs. Windows.

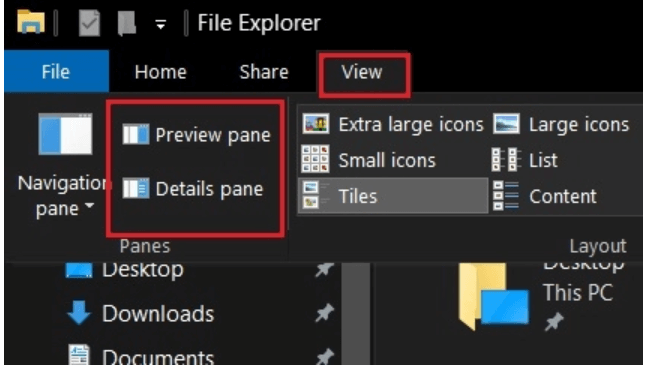

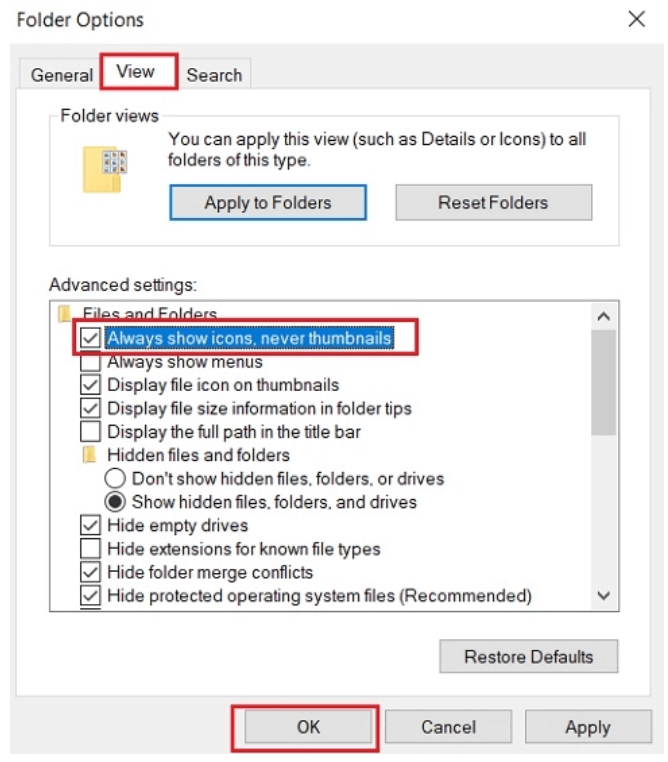

2. Din fereastra nou deschisă, deschideți "Vedere" fila.

3. În pasul următor, alegeți panoul de detalii și panoul de previzualizare și dezactivați-le.

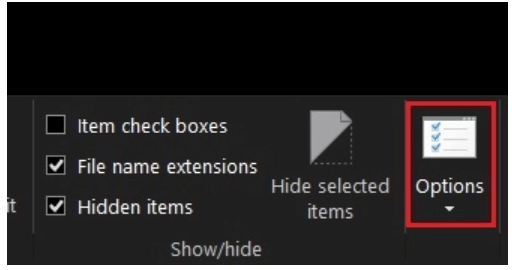

4. Acum, din colțul din dreapta sus, faceți clic pe fila Vizualizare urmată de butonul Opțiuni.

5. O nouă fereastră va fi lansată pe ecranul Windows.

6. Selectați fila Vizualizare și apoi bifați pe opțiunea care spune „Afișați întotdeauna pictograme, niciodată miniaturi”.

7. Salvați modificările făcând clic pe butonul OK.

Finalizarea cu succes a pașilor menționați mai sus va umple toate lacunele din PC-ul dvs. Windows și va salva computerul de exploatările Zero-day.

Citeste mai mult: Cum să descărcați drivere pentru dispozitive necunoscute

Cum să remediați vulnerabilitatea Zero-Day pe Windows 7

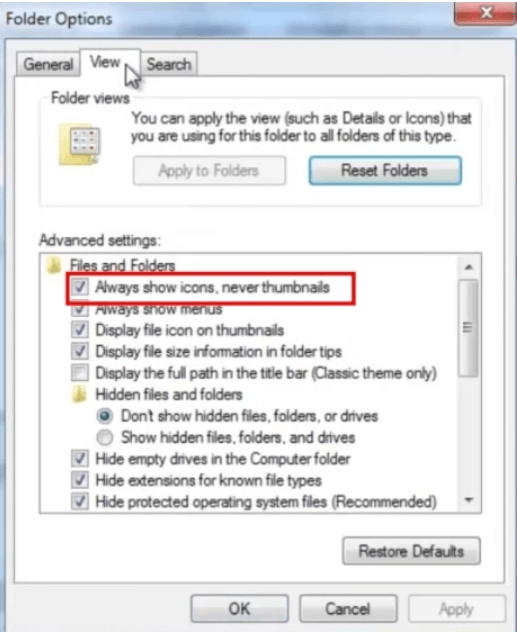

Acum că am învățat pașii pentru a proteja versiunile Windows 10/8.1 și 8, haideți să aruncăm o privire rapidă asupra modului în care vă puteți securiza computerele cu Windows 7.

Deoarece meniurile și submeniurile din Windows 7 sunt destul de diferite, pașii variază puțin.

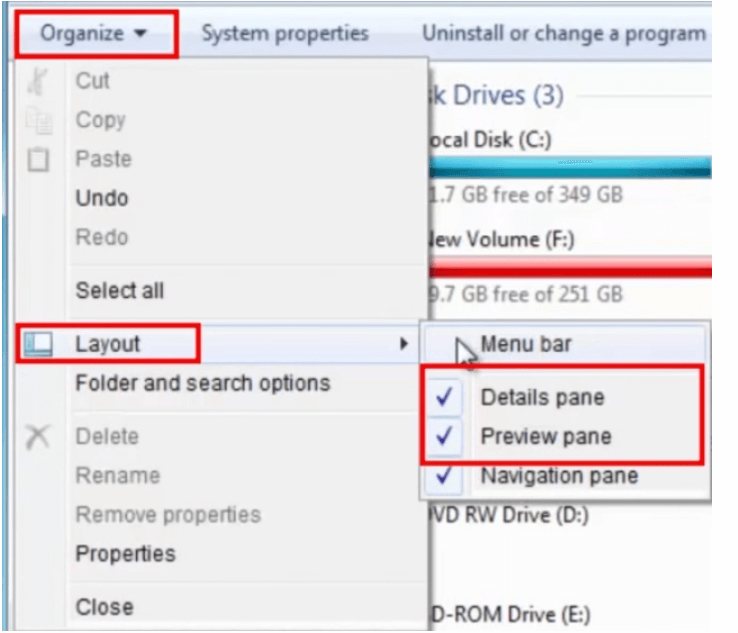

- Pentru început, lansați File Explorer pe sistemul dvs. și faceți clic pe butonul „Organizați” situat în colțul din stânga sus al ecranului.

- Din meniul derulant, faceți clic pe butonul Aspect.

- Din Aspect, bara de meniu face clic pe panoul de previzualizare și

- În plus, alegeți „Foldere și opțiuni de căutare” din meniul Organizare.

- În pasul următor, faceți clic pe fila Vizualizare și apoi alegeți opțiunea care spune „Afișați întotdeauna pictograme, niciodată miniaturi”.

Completarea pașilor de mai sus vă va asigura versiunea Windows 7 cel puțin la nivel de gazdă.

Citeste mai mult: Cum să faceți upgrade la Windows 10 gratuit

Sfaturi suplimentare

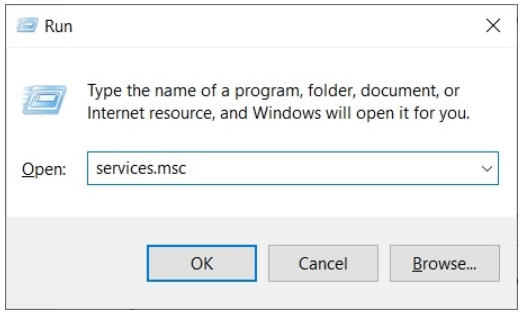

1. Dezactivați serviciul WebClient

Dezactivați Serviciile WebClient pe computerul dvs. cu Windows 7 și 10 pentru a adăuga un alt nivel de securitate. Procedând astfel, sistemul dumneavoastră va fi inaccesibil hackerilor prin blocarea tuturor solicitărilor de la WebDAV.

- Deschideți fereastra Run apăsând tasta Windows + R de pe tastatură.

- Se va deschide o fereastră Run

- Acum tastați „services.msc” și apăsați Enter sau faceți clic pe butonul OK.

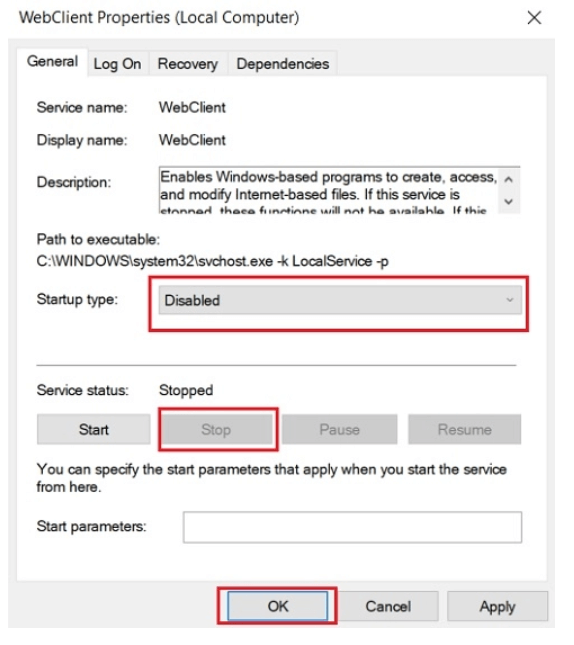

- Acum faceți clic dreapta pe „WebClient” butonul și alegeți opțiunea Proprietăți din lista verticală.

- Faceți clic pe butonul Stop și setați „Tipul de pornire” pe modul Dezactivare.

- La final, dați clic pe butonul OK sau apăsați pe Enter.

2. Redenumiți fișierul ATMFD.DLL pentru a vă proteja și mai mult computerul de vulnerabilitatea zero-day

Ambalaj Sus

Deci, acesta este prieteni. Consultați blogul nostru pentru a atenua riscurile legate de vulnerabilitatea Zero-day. Până când corecția de securitate este lansată de Windows, recomandăm utilizatorilor noștri să facă modificările manuale imediat pe sistemul lor.

Sursa imagine: Beebom și Betakart