O mulțime de servicii de rețea rulează folosind Transmission Control Protocol sau TCP ca protocol de nivel de transport. Acest lucru se datorează faptului că TCP oferă o comunicare orientată spre conexiune care permite dispozitivului de transmisie să fie asigurați-vă că destinatarul dorit al mesajului îl primește de fapt, deoarece o conexiune bidirecțională este creată.

Cu toate acestea, nu toate aplicațiile trebuie să aibă acest tip de conexiune, în special aplicațiile în timp real unde se află este de preferat ca un mesaj să fie aruncat mai degrabă decât să trebuiască să așteptați ca acesta să fie retransmis, întârziind totul altfel. Pentru aceste aplicații, se utilizează în general protocolul User Datagram Protocol sau protocolul stratului de transport UDP.

Un exemplu de tip de program care utilizează UDP sunt jocurile video online. Aceste jocuri se bazează pe actualizări constante trimise de server și computer și orice întârziere cauzată de retransmiterea datelor este semnificativ mai perturbatoare decât a avea de a face cu un pachet sau două pierdute.

Deoarece aceste servicii bazate pe UDP pot fi în orice rețea, este important să le verificați ca parte a unui test de penetrare. Din fericire, deoarece UDP este destul de comun, este în general acceptat de software-ul de testare a rețelei, iar Nmap nu face excepție.

Cum să scanați porturile UDP cu Nmap

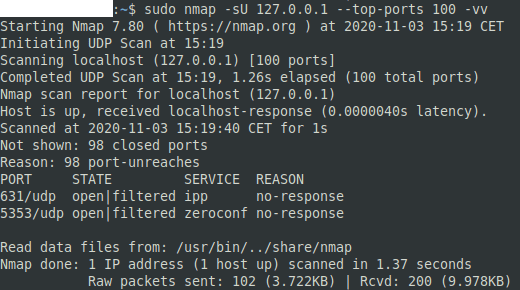

Testarea porturilor UDP cu Nmap este foarte asemănătoare cu testarea TCP, de fapt, sintaxa este în esență identică. Singura diferență este că trebuie să specificați indicatorul „tip de scanare” ca „-sU” mai degrabă decât „-sT” sau „-sS”. De exemplu, o comandă ar putea fi „nmap -sU 127.0.0.1 –top-ports 100 -vv” pentru a scana adresa loopback pentru primele 100 de porturi UDP cele mai obișnuite și pentru a raporta rezultatele cu o ieșire de două ori detaliată.

Un lucru de care trebuie să fii conștient cu o scanare UDP este că va dura mult timp. Majoritatea solicitărilor nu primesc niciun răspuns, ceea ce înseamnă că scanarea trebuie să aștepte ca cererea să expire. Acest lucru face ca scanările să fie mult mai lente decât scanările TCP, care de obicei vor returna un fel de răspuns chiar dacă un port este închis.

Există patru rezultate pe care le puteți vedea pentru porturile UDP „deschise”, „deschise|filtrate”, „închise” și „filtrate”. „Deschis” indică faptul că o solicitare a primit un răspuns UDP. „Open|filtered” indică faptul că nu a fost primit niciun răspuns, ceea ce ar putea indica faptul că un serviciu a ascultat sau că nu a existat niciun serviciu acolo. „Închis” este un mesaj de eroare specific ICMP „port inaccesibil”. „Filtrat” indică alte mesaje de eroare ICMP inaccesibile.