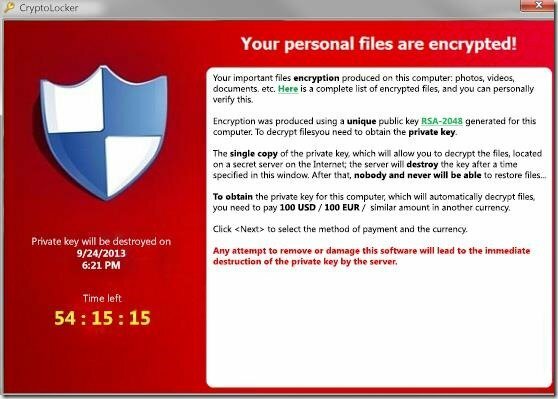

Cryptolocker (также известен как "Troj / Ransom-ACP”, “Троян. Ransomcrypt. F”) - это программа-вымогатель, которая при заражении вашего компьютера шифрует все файлы в нем. Плохая новость, связанная с этим вирусом, заключается в том, что после заражения вашего компьютера важные файлы зашифровываются с помощью надежного шифрования, и их практически невозможно расшифровать.

Программа-вымогатель Cryptolocker требует, чтобы вы совершили платеж в размере 300 долларов США или 300 евро в течение определенного периода времени (например, 72 часа или 100 часов) через платежную службу (например, MoneyPak, Ukash, PaySafeCard и т. Д.), Чтобы разблокировать ваш файлы. в противном случае - по истечении этого периода - никто не сможет их восстановить или расшифровать.

В Cryptolocker это не вирус, а вредоносное ПО, и оно, вероятно, заражает ваш компьютер, когда вы открываете вложение электронной почты из законный отправитель, который кажется невиновным, либо из ваших сетевых папок, либо с внешнего USB-накопителя, подключенного к вашему компьютер.

Один раз Cryptolocker заражает ваш компьютер, он начинает шифровать все личные файлы на вашем компьютере, а затем отправляет ключ дешифрования, известный как «Идентификатор CryptoLocker»- на онлайн-сервер. Когда Cryptolocker завершит шифрование ваших файлов, на вашем экране появится уведомление с требованием немедленной оплаты для их разблокировки. Сообщение информирует вас, что «ваши личные файлы были зашифрованы, и у вас есть 72 часа, чтобы заплатить нам 300 долларов».

Из нашего исследования на нескольких сайтах мы можем сообщить нашим читателям, что в некоторых случаях файлы остаются зашифрованными, несмотря на то, что пользователь производит оплату. Так что принимайте это решение (платить за разблокировку файлов) на свой страх и риск. Другой вариант - удалить заражение CryptoLocker Ransomware с вашего компьютера, но в этом случае вы должны понимать, что ваши файлы останутся зашифрованными, даже если вы вылечите свой компьютер от этого неприятного вредоносное ПО. Если вы примете это решение (вылечить свой компьютер), единственный способ восстановить ваши файлы - из теневых копий с помощью Windows ».Восстановить предыдущие версии»Функция, найденная в последних операционных системах.

Обновлять: (Август 2014 г.):FireEye & Fox-IT выпустили новую службу, которая получает закрытый ключ дешифрования для пользователей, которые были заражены вымогателем CryptoLocker. Услуга называется 'Расшифровать', (услуга прекращена) он доступен по всему миру и не требует от пользователей регистрации или предоставления контактной информации для его использования.

Чтобы воспользоваться этой услугой, вам необходимо посетить этот сайт: (услуга прекращена) и загрузите один зашифрованный файл CryptoLocker с зараженного компьютера (Примечание: загрузите файл, не содержащий конфиденциальной и / или частной информации). После этого вы должны указать адрес электронной почты, чтобы получить свой закрытый ключ, и ссылку для загрузки инструмента дешифрования. Наконец, запустите загруженный инструмент дешифрования CryptoLocker (локально на вашем компьютере) и введите свой закрытый ключ, чтобы расшифровать ваши зашифрованные файлы CryptoLocker.

Более подробную информацию об этой услуге можно найти здесь: FireEye и Fox-IT объявляют о новом сервисе для помощи жертвам CryptoLocker.

ЕЩЕ РАЗ:НЕ ПРОДОЛЖАЙТЕ УДАЛЕНИЕ ВИРУСА КРИПТОЛОКЕРА, ЕСЛИ:

У ВАС ЕСТЬ ЧИСТАЯ РЕЗЕРВНАЯ КОПИЯ ВАШИХ ФАЙЛОВ, СОХРАНЕННАЯ В ДРУГОМ МЕСТЕ (например, на отключенном переносном жестком диске)

или

ВАМ НЕ НУЖНЫ ЗАШИФРОВАННЫЕ ФАЙЛЫ, ПОТОМУ ЧТО ОНИ НЕ ТАК ВАЖНЫ.

или

ВЫ ХОТИТЕ ПОПРОБОВАТЬ ВОССТАНОВЛЕНИЕ ФАЙЛОВ, ИСПОЛЬЗУЯ ФУНКЦИЮ КОПИЙ ТЕНЕЙ (Шаг 5).

Итак, если вы приняли окончательное решение, то сначала приступите к удалению заражения Cryptolocker Ransomware с вашего компьютера, а затем попробуйте восстановить файлы, выполнив следующие действия:

Как избавиться от CryptoLocker RansomWare & Восстановить файлы, зашифрованные Cryptolocker.

Руководство по удалению CryptoLocker RansomWare

Шаг 1. Загрузите компьютер в «безопасном режиме с загрузкой сетевых драйверов».

Пользователи Windows 7, Vista и XP:

1. Выключите свой компьютер.

2.Запустите свой компьютер (Включение) и, когда ваш компьютер загружается, Нажмите "F8"перед появлением логотипа Windows.

3. Используя стрелки на клавиатуре, выберите "Безопасный режим с поддержкой сети"и нажмите" Enter ".

![безопасный-режим-с-сетью_thumb1_thu [1] безопасный-режим-с-сетью_thumb1_thu [1]](/f/4ec247f7e9f75ab623dffb55c9103229.jpg)

Пользователи Windows 8 и 8.1*:

* Также работает в Windows 7, Vista и XP.

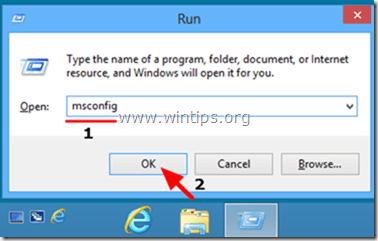

1. Нажмите "Окна”  + “рКлавиши для загрузки Бегать чат.

+ “рКлавиши для загрузки Бегать чат.

2. Тип "msconfig»И нажмите Входить.

3. Щелкните значок Ботинок вкладка и отметьте "Безопасная загрузка” & “Сеть”.

4. Нажмите «В ПОРЯДКЕ" и начать сначала твой компьютер.

Примечание: Чтобы загрузить Windows в «Нормальный режим»Снова необходимо снять флажок«Безопасная загрузка», Используя ту же процедуру.

Шаг 2. Остановите и очистите запущенные вредоносные процессы.

1.Скачать и спасти "RogueKiller"утилита на вашем компьютере" * (например, ваш рабочий стол)

Уведомление*: Скачать версия x86 или X64 в соответствии с версией вашей операционной системы. Чтобы узнать версию своей операционной системы, "Щелкните правой кнопкой мыши"на значке компьютера выберите"Характеристики"и посмотри на"Тип системы" раздел

2.Двойной щелчок бежать RogueKiller.

3. Позволять в предварительное сканирование для завершения а затем нажмите "Сканировать", чтобы выполнить полное сканирование.

3. Когда полное сканирование будет завершено, нажмите кнопку "Удалить" кнопку, чтобы удалить все обнаруженные вредоносные объекты.

4. Закрывать RogueKiller и переходите к следующему шагу.

Шаг 3. Чистый ваш компьютер от оставшегося вредоносные угрозы.

Скачать и установить одна из самых надежных БЕСПЛАТНЫХ программ защиты от вредоносных программ на сегодняшний день, которая очищает ваш компьютер от оставшихся вредоносных угроз. Если вы хотите постоянно защищаться от существующих и будущих вредоносных программ, мы рекомендуем вам установить Malwarebytes Anti-Malware PRO:

Защита от Malwarebytes ™

Удаляет шпионское, рекламное и вредоносное ПО.

Начните бесплатную загрузку прямо сейчас!

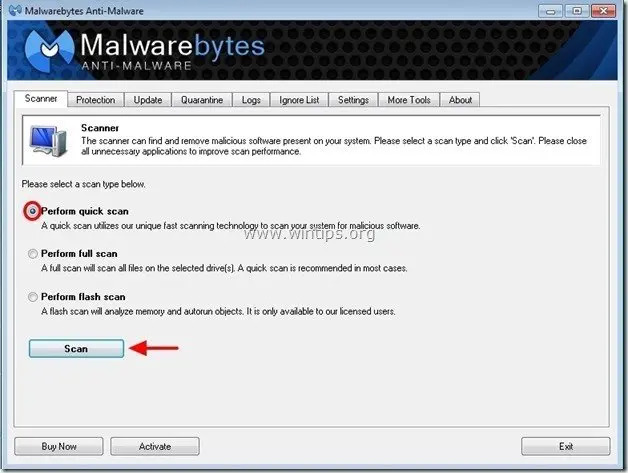

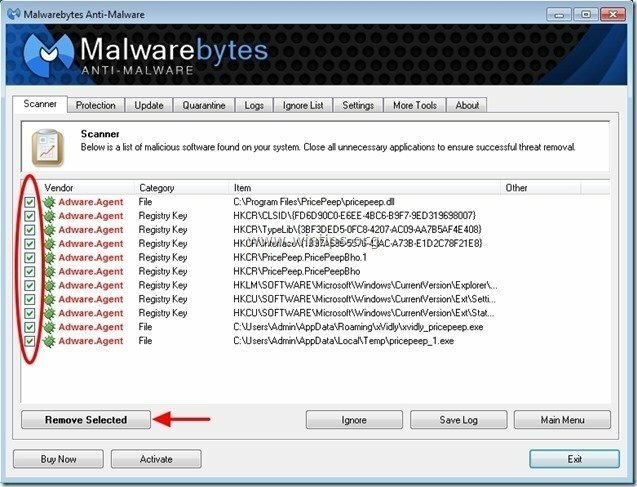

1. Бегать "Malwarebytes Anti-Malware " и разрешите программе при необходимости обновиться до последней версии и вредоносной базы данных.

2. Когда на экране появится главное окно «Malwarebytes Anti-Malware», выберите «Выполнить быстрое сканирование"вариант, а затем нажмите"Сканировать"и позвольте программе просканировать вашу систему на наличие угроз.

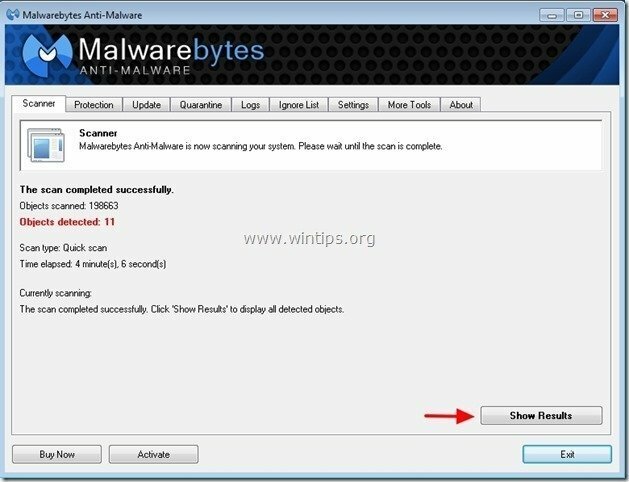

3. Когда сканирование завершится, нажмите "В ПОРЯДКЕ" закрыть информационное сообщение, а затем Нажмите в "Показать результаты" кнопка для Посмотреть и Удалить обнаруженные вредоносные угрозы.

.

.

4. В окне «Показать результаты» чек - используя левую кнопку мыши все зараженные объекты а затем выберите "Убрать выбранное"и позвольте программе удалить выбранные угрозы.

5. Когда процесс удаления зараженных объектов завершен, «Перезагрузите систему, чтобы правильно удалить все активные угрозы»

6. Продолжайте следующий шаг.

Шаг 4. Удалите скрытые файлы Cryptolocker Ransomware.

Уведомление: Для выполнения этой задачи необходимо включить просмотр скрытых файлов.

- Как включить просмотр скрытых файлов в Windows 7

- Как включить просмотр скрытых файлов в Windows 8

1. Перейдите по следующим путям и удалите все скрытые файлы Cryptolocker:

Для Windows XP:

- C: \ Документы и настройки \

\ Данные приложения \ RandomFileName.exe

например {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25} .exe

- C: \ WINDOWS \ system32 \ msctfime.ime

Для Windows Vista или Windows 7:

- C: \ Пользователи \

\ AppData \ Roaming \ RandomFileName.exe

например {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25} .exe

- C: \ WINDOWS \ system32 \ msctfime.ime

2. Наконец, удалите все файлы и папки в папках TEMP:

Для Windows XP:

- C: \ Документы и настройки \

\ Локальные настройки \ Температура \ - C: \ Windows \ Temp \

Для Windows Vista или Windows 7:

- C: \ Пользователи \

\ AppData \ Local \ Temp \ - C: \ Windows \ Temp \

Восстановите ваши файлы из теневых копий.

Шаг 5. Восстановите свои файлы после заражения Cryptolocker

После того, как вы вылечили свой компьютер от вируса Cryptolocker, пора попытаться восстановить файлы до их состояния до заражения. Для этих методов мы используем функцию теневого копирования, которая включена в Windows XP и последние операционные системы (Windows 8, 7 и Vista).

Способ 1: Восстановите зашифрованные файлы Cryptolocker с помощью функции Windows «Восстановить предыдущие версии».

Способ 2: Восстановите зашифрованные файлы Cryptolocker с помощью Shadow Explorer.

Метод 1. Восстановите зашифрованные файлы Cryptolocker с помощью функции Windows «Восстановить предыдущие версии».

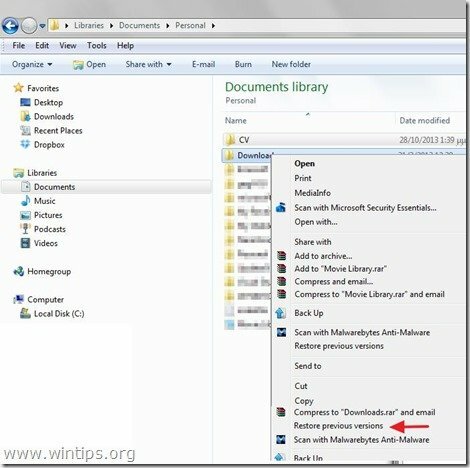

Как восстановить зашифрованные файлы CryptoLocker с помощью функции Windows «Восстановить предыдущие версии»:

1. Перейдите к папке или файлу, который вы хотите восстановить в предыдущем состоянии, и щелкните правой кнопкой мыши в теме.

2. В раскрывающемся меню выберите «Восстановить предыдущие версии”. *

Уведомление* за Windows XP пользователи: выберите «Характеристики", А затем"Предыдущие версии”Таб.

3. Затем выберите конкретную версию папки или файла и нажмите:

- “Открытым», Чтобы просмотреть содержимое этой папки / файла.

- “Копировать», Чтобы скопировать эту папку / файл в другое место на вашем компьютере (например, на внешний жесткий диск).

- “Восстановить”, Чтобы восстановить файл папки в то же место и заменить существующий.

Метод 2: Восстановите зашифрованные файлы Cryptolocker с помощью Shadow Explorer.

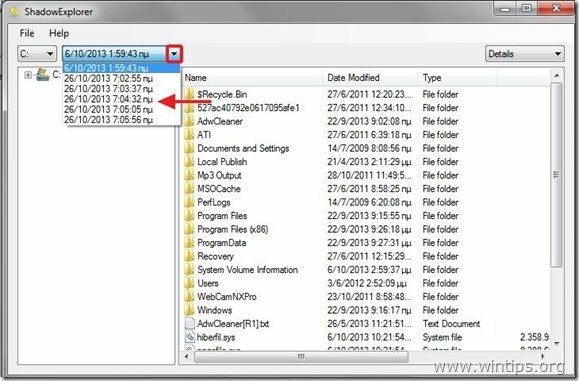

Как восстановить зашифрованные файлы CryptoLocker с помощью утилиты «Shadow Explorer».

ShadowExplorer, это бесплатная замена Предыдущие версии особенность Microsoft Windows Vista / 7/8. Вы можете восстановить потерянные или поврежденные файлы из Теневые копии.

1. Скачать ShadowExplorer полезность от здесь. (Вы можете загрузить Установщик ShadowExplorer или Портативная версия программы).

2. Бегать ShadowExplorer служебную программу, а затем выберите дату, когда вы хотите восстановить теневую копию вашей папки / файлов.

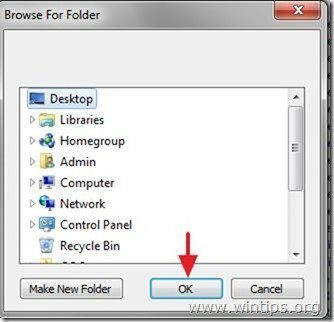

3. Теперь перейдите к папке / файлу, в котором вы хотите восстановить его предыдущую версию, щелкните правой кнопкой мыши на нем и выберите «Экспорт”

![Экспорт ShadowExplorer [5] Экспорт ShadowExplorer [5]](/f/8e61d7999dad12db5c469deb2ccff192.jpg)

4. Наконец, укажите, где будет экспортирована / сохранена теневая копия вашей папки / файла (например, ваш рабочий стол), и нажмите «В ПОРЯДКЕ”

Вот и все.

Атака программ-вымогателей делает устройства хранения недоступными, и пока нет специального решения, предложенного экспертами, которое могло бы легко устранить эту проблему. Однако, если у вас есть программное обеспечение для восстановления данных Windows, вы можете легко восстановить свои файлы с жестких дисков, зараженных программами-вымогателями.

Моя Win 7 Pro заражена RSA 1024? по какой-то причине для выполнения шагов, админские и административные папки там не пропали??? все файлы говорят, что зашифрованный потерян доступ к Интернету для загрузки чего-либо, что теперь отключено, не может быть использовано, что дальше? разочарованный

Ух, у меня все было хорошо, пока не появилась часть об удалении скрытых файлов. Мне удалось включить скрытые, но где мне получить доступ к своим файлам, чтобы удалить скрытые опасности? У меня Windows 7. Большое спасибо за Вашу помощь.

Привет

моя лаборатория заражена RSA4096

. все мои данные - это код, и я не могу их открыть.

У меня есть резервные копии данных о состоянии здоровья на другом компьютере.

может штрафовать ключ с двумя файлами (здоровье и урон). есть ли у вас программное обеспечение для открытия ключа и программа дешифрования.

пожалуйста, напишите мне ответ

если ваша теневая копия включена на обоих ваших дисках, но по умолчанию только на локальном диске c shadow enable. но на остальной части диска вам нужно включить тень, в моем случае я восстанавливаю все мои файлы crypt, которые на локальном диске c, но большая часть моих данных была на локальном диске d, который до сих пор не восстанавливается. если кто-нибудь может мне помочь, это будет здорово.

Почему профессиональные хакеры, которые делают добро, подобно аномальным блокировкам этих отбросов земных хакеров, атакуют? невинные семейные компьютеры, то есть грабят бедных, чтобы платить богатым, то есть приносить миллионы долларов для сетевых магазинов, таких как Staples и т.д???

Привет, лаконст,

Мой отформатированный диск C / D больше не шифруется после форматирования. Я запустил Malwarebytes и некоторые другие программы для обнаружения, думаю, моя система чистая. Как и то, что вы упомянули в своем сообщении, я также понимаю, что программное обеспечение для восстановления должно быть сначала удалено, чтобы его можно было восстановить. Дело в том, что файлы на C / D для меня не важны, это файлы на F / G (которые не были отформатированы и все еще находятся в зашифрованном состоянии), которые мне отчаянно нужны. Итак, поскольку F / G все еще находятся в зашифрованном состоянии, мой единственный вариант оплаты?

Еще раз большое спасибо, ты единственный ответ, который я получаю до сих пор

Большое спасибо за ответ! Я тратил свое время, пытаясь восстановить F / G, где находится все самое важное. Я не запускал восстановление на отформатированном C / D, так как там не так уж много, кроме операционной системы и программ. Моя ситуация такова, что я храню важные файлы на F / G, и когда мне нужно использовать файлы, я подключаю F / G к компьютеру и начинаю работать. Я сейчас попробую EaseUS на F / G, но пока PhotoRec может собирать только бесполезные файлы на F / G. Я не уверен в природе программ восстановления, но, к вашему сведению, я редко удаляю вещи на F / G. Например, фото моего сына (которое является моим главным разбитым сердцем в этой ситуации), я бы сохранил только в F / G и редко удалял. Если вам нужны другие подробности, пожалуйста, дайте мне знать. часы отсчитывают для меня обратный отсчет. Как и в предыдущем упомянутом сообщении, Im borderline готов платить, но, отформатировав C / D, повлияет ли это на процесс расшифровки? Большое спасибо!

Здравствуйте, около 2 дней назад меня поразил rsa 4096. Я только что отформатировал свои диски C / D и загружал некоторые программы обратно на компьютер. Совершил ошибку при загрузке чего-то незнакомого... и причина, по которой я здесь, в том, что после того, как все было зашифровано, в спешке, а не зная природу этого вредоносного ПО, я отформатировал свой основной диск и сделал это, не думая, что это может повлиять на другой диск. уже. Итак, у меня теперь есть отформатированный диск C и D и зашифрованный диск F и G. С Shadow explorer не было никаких файлов, я пробую другое программное обеспечение для восстановления и собираю некоторые старые файлы, которые я удалил, но не файлы, которые мне нужны. Я все еще пытаюсь, но на данный момент я готов заплатить, и моя главная проблема заключается в том, могу ли я все еще расшифровать после форматирования основного диска? Спасибо вам всем!

Этот вирус или что-то в этом роде хочет удалить 2000 файлов, которые у меня есть. В их число входят мои игры Sims, которые очень важны для меня. Мой вопрос: что мне использовать для удаления скрытых файлов Cryptolocker? У меня Windows 8, и не написано, могу ли я использовать ее в Windows 8.

Привет, я получил эту вредоносную программу 2 дня назад, я очистил свой компьютер, но я могу расшифровать свои файлы. Поэтому я решил перенести свои расшифрованные файлы на внешний жесткий диск, но во время передачи я увидел текстовый файл с именем RECOVERY_KEY.TXT. Мне было интересно, что это? Я не знаю, является ли это ключом к восстановлению моих файлов? Как вы думаете?

Когда я нажимаю на этот файл, в этом тексте появляется следующее:

1LnZxy5kbLomVQP6v92UYHwPCPcQppWCCa

03E8C1CDB6A42F8F434F3D158B733031F96C9C9A5247C7D9C0367A56EBFFDE11

4CDBE7366FFA75CD6AA0FE46766DB18AECA258A84DC7E4A05D9A1FB1D7515F6E014D6D3BC4D004024C14B0E5A103529A44471FB1242C16158A5BC1BBBB680B3C

Что это значит?

Я пробовал оба метода и потерпел неудачу. Я использовал shadow exploere, но я не мог получить какие-либо даты за пределами затронутой даты.

Форматирование компьютера полностью сотрет криптостен. Думаю, я пойду по этому пути и потеряю столько фото воспоминаний о моем ребенке.

У меня Windows 8.1, и у меня проблемы с запуском моего ноутбука в безопасном режиме, когда я нажимаю F8, параметры загрузки не появляются

Механизм обнаруживает файл, но не восстанавливает его, пожалуйста, помогите, отправьте мне письмо, код - RSA 1024. Я понятия не имею, как это исправить, пожалуйста, помогите

Привет, у меня были файлы, зашифрованные программой-вымогателем в моей общей общей папке, но когда я пытаюсь запустить shadow explorer на система, в которой хранится диск, выдает мне ошибку, говоря, что невозможно запустить службу из командной строки или отладчик. Сначала необходимо установить службу Windows (с помощью installutil.exe), а затем запустить ее с помощью ServerExplorer, инструмента администрирования служб Windows или команды NET START.

Есть ли способ получить быстрые книги через shadow explorer? Я думал, что у меня есть настройка восстановления системы, но у меня нет и у quickbooks нет недавней резервной копии. Shadow explorer, похоже, работает с файлами, которые я пытался использовать, однако у меня нет возможности использовать его здесь.

Спасибо!

Kaspersky XoristDecryptor - это работает для сообщения об ошибке ниже: - он расшифровывает и создает новые файлы всех заблокированных файлов….

Ваши файлы заблокированы и зашифрованы с помощью

уникальный ключ RSA-1024!

Чтобы восстановить доступ, вам необходимо получить

закрытый ключ (пароль).

++++++++++++++++++++

Чтобы получить свой закрытый ключ (пароль):

Перейдите на ht ** tp: //u5ubeuzasamg54x5f3.onion.to

и следуйте инструкциям.

Вы получите свой закрытый ключ (пароль)

в течение 24 часов.

Ваш ID # 28403489

Если вы не можете найти страницу, установите Tor

браузер (ht ** tps: //www.torproject.org/

projects / torbrowser.html.en) и перейдите к

ht ** tp: //u5ubeuzasamg54x5f3.onion

++++++++++++++++++++

ВНИМАНИЕ - это НЕ вирус.

ЕДИНСТВЕННЫЙ способ разблокировать ваши файлы / данные - это

для получения приватного ключа (пароля) или

вы можете считать, что все ваши данные потеряны.

У вас есть всего 5 дней до приватного ключа

(пароль) удален с нашего сервера,

оставляя ваши данные безвозвратно поврежденными.

++++++++++++++++++++

ЗАБЛОКИРОВАНО ПРИ ИСПОЛЬЗОВАНИИ АВТОРСКИХ ПРАВ

МАТЕРИАЛ И ПОДОЗРЕНИЕ

(ДЕТСКИЙ) ПОРНОГРАФИЧЕСКИЙ МАТЕРИАЛ.

У меня была Windows 7, когда мой компьютер был заражен «крипто-локером». Я повторно установил новую Windows 7 и удалил «криптоблокировку» с помощью антивирусного сканирования. Но мои файлы остаются заблокированными. У меня нет резервной копии моих файлов. Я пытался выполнить ваши приказы здесь, но не смог вернуть свои файлы. Я установил «ShadowExplorer», но когда я выбираю любой диск, на котором есть заблокированные файлы, он не показывает ни одного файла или папки. Он просто показывает диск c, который содержит только файлы и папки Windows, в то время как мои заблокированные файлы находятся на других дисках, а не на диске c!

Мне не удалось удалить C: \ WINDOWS \ system32 \ msctfime.ime со своего компьютера с Windows XP даже с помощью приложения Unlocker или попытки из командной строки после убийства explorer.exe. Имею права администратора. Мне кажется, что этот файл может быть частью приложения Microsoft (Microsoft Text Frame Work Service IME). Вот одна из страниц, на которых этот файл занесен в белый список. Я очистил свой компьютер от Cryptolocker, но этот файл msctfime.ime все еще существует на компьютере. Мне нужно удалить этот файл?. Если да, то как я потерпел неудачу.

Хорошая информация, очень жаль, что у одного из моих недавних клиентов была "небольшая" проблема со многими разными заражения троянами / вредоносными программами / шпионскими программами на ее ноутбуке, что делает невозможным использование точки восстановления ранее чистка компьютера. Кроме того, она создала один очень важный документ после того, как ее машина была заражена cryptolocker, что сделало невозможным поиск чистой теневой копии.

Вот что вы называете невезением ...

Это определенно спасло данные одного из моих клиентов. Метод 1 не сработал, но метод 2 сработал отлично.

после ЧАСОВ разговоров с различными "техническими" представителями Microsoft... этот сайт был единственным, что помогало и восстанавливало файлы. Microsoft фактически сказала мне, что это невозможно восстановить. HA. СПАСИБО СПАСИБО СПАСИБО!!!