Aj keď sú zariadenia Apple známe svojimi funkciami zabezpečenia a ochrany osobných údajov, nie sú príliš nezraniteľné pri hackerských alebo iných útokoch. Našťastie, zariadenia Apple budú v budúcnosti oveľa bezpečnejšie.

Obsah

- Súvisiace:

-

Bezpečnostná politika spoločnosti Apple sa mení

- Bug Bounty program

- Pred-Jailbreaknuté iPhony

-

Pozoruhodné zraniteľnosti

- Obídenie Face ID

- Aplikácia Kontakty

- Škodlivé káble

- Súvisiace príspevky:

Súvisiace:

- Vylepšenia ochrany osobných údajov a zabezpečenia iOS 13 oznámené na WWDC

- Tu sú nové funkcie zabezpečenia a ochrany osobných údajov, ktoré prichádzajú do systémov macOS Mojave a iOS 12

- Tipy na zabezpečenie Mac a vyhýbanie sa vírusom

Dôvodom sú nedávne zmeny v politike spoločnosti Apple oznámené tento mesiac na bezpečnostných konferenciách Black Hat v Las Vegas. Okrem toho sú na Black Hat a Def Con 2019 odhalené aj niektoré pozoruhodné exploity.

Tu je to, čo by ste mali vedieť o najnovších bezpečnostných správach spoločnosti Apple.

Bezpečnostná politika spoločnosti Apple sa mení

Ivan Krstić, vedúci bezpečnostného inžinierstva spoločnosti Apple, urobil na tohtoročnej konferencii Black Hat niekoľko významných vyhlásení.

Aj keď boli oznámenia zamerané na etických hackerov a bezpečnostných výskumníkov, predstavujú veľké zmeny v bezpečnostných zásadách spoločnosti Apple. To môže veľmi dobre viesť k oveľa bezpečnejším zariadeniam v budúcnosti.

Bug Bounty program

Najväčšou novinkou týkajúcou sa spoločnosti Apple z bezpečnostnej konferencie Black Hat tento rok v auguste bolo výrazné rozšírenie programu odmeňovania chýb spoločnosti Apple.

Program bug bounty je v podstate spôsob, ako môžu etickí hackeri a výskumníci bezpečnosti pomôcť posilniť existujúce platformy. Keď napríklad nájdu chybu alebo zraniteľnosť v systéme iOS, nahlásia túto chybu spoločnosti Apple – a dostanú za ňu zaplatené.

Pokiaľ ide o zmeny, Apple v budúcnosti rozširuje program bug bounty na zariadenia macOS. Zvyšuje tiež maximálnu veľkosť odmeny z 200 000 dolárov za zneužitie na 1 milión dolárov za zneužitie. To je, samozrejme, v závislosti od toho, aké je to vážne.

Apple prvýkrát predstavil program odmeny za chyby v systéme iOS v roku 2016. Až do tohto augusta však takýto program neexistoval pre macOS (ktorý je vo svojej podstate zraniteľnejší voči útokom ako mobilný operačný systém Apple).

To spôsobilo problémy, keď nemecký hacker pôvodne odmietol nahlásiť podrobnosti o konkrétnej chybe spoločnosti Apple. Hacker uviedol ako dôvod nedostatok výplaty, aj keď nakoniec poskytol spoločnosti Apple podrobnosti.

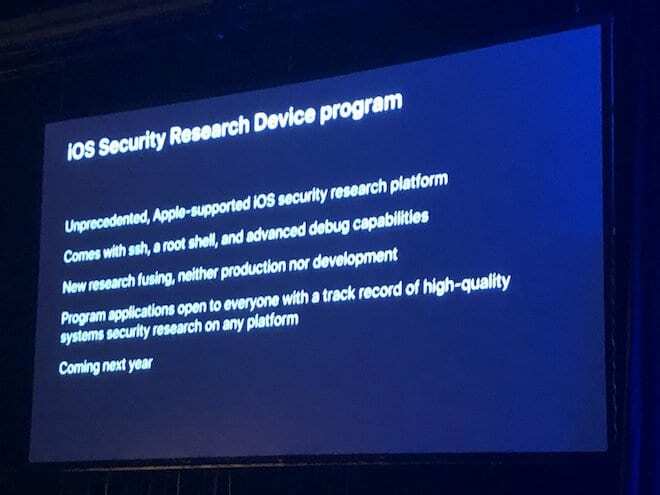

Pred-Jailbreaknuté iPhony

Apple tiež poskytne špecializované iPhony prevereným hackerom a bezpečnostným výskumníkom, aby sa mohli pokúsiť prelomiť iOS.

Telefóny iPhone sú opísané ako „dev“ zariadenia pred prepadnutím z väzenia, ktorým chýbajú mnohé bezpečnostné opatrenia zabudované do spotrebiteľskej verzie iOS.

Tieto špecializované by mali umožniť penetračným testerom oveľa väčší prístup k základným softvérovým systémom. Týmto spôsobom môžu oveľa jednoduchšie nájsť zraniteľné miesta v softvéri.

Telefóny iPhone budú poskytované ako súčasť programu Apple Security Research Device Program, ktorý plánuje spustiť budúci rok.

Stojí za zmienku, že existuje čierny trh s vyššie uvedenými „vývojárskymi“ telefónmi iPhone.

Podľa správy o základnej doske zo začiatku tohto roka sú tieto predbežné telefóny iPhone niekedy pašované z výrobnej linky spoločnosti Apple. Odtiaľ často získajú vysokú cenu skôr, ako sa nakoniec dostanú k zlodejom, hackerom a bezpečnostným výskumníkom.

Pozoruhodné zraniteľnosti

Zatiaľ čo zmeny bezpečnostnej politiky a hackerské iPhony sú najväčšou novinkou od Black Hat a Def Con, bezpečnostní výskumníci a hackeri s bielym klobúkom tiež odhalili množstvo pozoruhodných vecí súvisiacich s Apple zraniteľnosti.

Je dôležité si ich uvedomiť, ak používate zariadenie Apple a chcete zachovať súkromie a bezpečnosť vašich údajov.

Obídenie Face ID

Apple hovorí, že Face ID je výrazne bezpečnejšie ako Touch ID. A v praxi je to v skutočnosti oveľa ťažšie obísť. To však neznamená, že exploity neexistujú.

Výskumníci z Tencent zistili, že sa im podarilo oklamať systém detekcie „živosti“ Face ID. V podstate ide o opatrenie určené na rozlíšenie skutočných alebo falošných čŕt na ľudských bytostiach – a bráni ľuďom odomknúť vaše zariadenie vašou tvárou, keď spíte.

Výskumníci vyvinuli patentovanú metódu, ktorá dokáže oklamať systém len pomocou okuliarov a pásky. V podstate tieto „falošné“ okuliare dokážu napodobniť pohľad oka na tvári človeka v bezvedomí.

Využívanie však funguje iba na ľudí v bezvedomí. Ale je to znepokojujúce. Výskumníkom sa podarilo nasadiť falošné okuliare spiacej osobe.

Odtiaľ mohli odomknúť zariadenie danej osoby a poslať si peniaze prostredníctvom mobilnej platobnej platformy.

Aplikácia Kontakty

Operačný systém iOS od Apple je ako murovaná záhradná platforma pomerne odolný voči útokom. Čiastočne je to preto, že na platforme neexistuje jednoduchý spôsob, ako spustiť nepodpísané aplikácie.

Bezpečnostní výskumníci z Check Point na Def Con 2019 však našli spôsob, ako využiť chybu v aplikácii Kontakty, ktorá by mohla hackerom umožniť spustiť nepodpísaný kód na vašom iPhone.

Zraniteľnosť je v skutočnosti chyba vo formáte databázy SQLite, ktorý používa aplikácia Kontakty. (Väčšina platforiem, od iOS a macOS po Windows 10 a Google Chrome, v skutočnosti používa formát.)

Výskumníci zistili, že na napadnutom iPhone dokázali spustiť škodlivý kód vrátane skriptu, ktorý ukradol heslá používateľov. Boli tiež schopní získať vytrvalosť, čo znamená, že mohli pokračovať v spúšťaní kódu po reštarte.

Našťastie sa zraniteľnosť spolieha na inštaláciu zákernej databázy na odomknuté zariadenie. Takže pokiaľ neumožníte hackerovi fyzický prístup k vášmu odomknutému iPhone, mali by ste byť v poriadku.

Škodlivé káble

Dlho sa odporúča, aby ste do počítača nepripájali náhodné jednotky USB. Vďaka nedávnemu vývoju by ste do počítača pravdepodobne nemali pripájať ani náhodné káble Lightning.

Je to kvôli káblu O.MG, špecializovanému hackerskému nástroju, ktorý vyvinul bezpečnostný výskumník MG a ktorý sa tento rok predviedol na Def Con.

Kábel O.MG vyzerá a funguje presne ako typický kábel Apple Lightning. Dokáže nabíjať váš iPhone a môže pripojiť vaše zariadenie k počítaču Mac alebo PC.

Ale v kryte kábla je v skutočnosti patentovaný implantát, ktorý by mohol útočníkovi umožniť vzdialený prístup k vášmu počítaču. Keď je pripojený, hacker môže otvoriť terminál a spustiť okrem iného škodlivé príkazy.

Našťastie sú káble v súčasnosti vyrábané iba ručne a každý stojí 200 dolárov. To by malo znížiť riziko. V budúcnosti sa však pravdepodobne budete chcieť vyhnúť pripájaniu náhodných káblov Lightning do vášho Macu.

Mike je novinár na voľnej nohe zo San Diega v Kalifornii.

Hoci sa venuje predovšetkým spoločnosti Apple a spotrebiteľským technológiám, má skúsenosti s písaním o verejnej bezpečnosti, miestnej samospráve a vzdelávaní pre rôzne publikácie.

V oblasti žurnalistiky nosil niekoľko klobúkov vrátane spisovateľa, redaktora a spravodajského dizajnéra.