ВаннаЦри је озбиљан крипто-малвер који је погодио интернет заједницу у петак, 12. маја 2017. У почетку је назван Вана Децрипт0р због интерног назива који се налази на закључаном екрану. Међутим, стручњаци за безбедност су убрзо открили да има више варијанти, укључујући Вана Децрипт0р, ВаннаЦриптор, ВаннаЦрипт, Вцри или ВНЦРИ, и очекује се да ће варијације наставити да се појављују.

Прва верзија ВаннаЦри-а, Вана Децрипт0р 2.0, откривена је 12. маја 2017. године, након што је погодила шпанске болнице Телефоница, Португал Телецом и НХС болнице у Енглеској.[1] Међутим, рансомваре се није ограничио на организације и напао је кућне рачунаре који су били старији Виндовс верзије, којима недостају Мицрософт закрпе индексиране као МС17-010, ЦВЕ-2017-0146 и ЦВЕ-2017-0147.[2] У року од неколико дана, овај злонамерни софтвер успео је да зарази више од 230.000 рачунара који се налазе у 150 земаља, а ови бројеви чине ВаннаЦри усклађеним са најозлоглашенијим рансомвер инфекцијама као Лоцки или Цербер.

ВаннаЦриптор се инфилтрира у систем преко ЕтерналБлуе рањивости, која је откривена у верзијама Виндовс Виста, 7, 8, 10 и Виндовс Сервер. Ова конкретна рањивост је закрпљена са безбедносним исправкама МС17-010, ЦВЕ-2017-0146 и ЦВЕ-2017-0147, али многи рачунари су прескочили ажурирање и оставили рањивост отвореном.

Нажалост, ако ВаннаЦри рансомваре шифрује податке (користи АЕС и РСА алгоритме), нема шансе да бесплатно дешифрујете датотеке. Људи могу платити откупнину за хакере, повратити податке користећи резервне копије или заборавити на те датотеке.[3]

Ажурирање 2018

Овај вирус се сматрао старом претњом која је била релативно тиха, али су у трећем кварталу 2018. објављене вести о недавној активности ВаннаЦри-а и инфекцијама широм света. Овај криптовирус је већ утицао на више уређаја од тренутних инцидената који су почели у јулу 2018.

Укупан износ блокираних ВаннаЦри пријава у трећем кварталу 2018. је наводно 947 027 517, а активност је откривена у најмање 203 земље. Акција указује да овај криптовирус није мртав и да је опасност стварна. Нарочито када напади рансомваре-а све више погађају велике компаније и услуге.[4]

ВаннаЦри такође има дешифраторе које су развили различити истраживачи током године ових напада. ГитХуб издали алате за дешифровање за различите верзије и могли би да раде за нове и активне варијанте претњи.

Успех ВаннаЦри-а дао је прилику да се копира тактика

Нажалост, огроман „успех“ ВаннаЦри-а натерао је програмере рансомваре-а да креирају и пусте копије малвера. У тренутку писања, стручњаци за безбедност су регистровали осам ВаннаЦри копија од којих су неке у фази развоја, док су друге већ објављене. Стога, будите веома опрезни и побрините се да правилно заштитите свој рачунар. Ово су копије Вана Децрипт0р:

бр 1. ДаркодерЦрипт0р

ДаркодерЦрипт0р шифрује датотеке које се налазе на радној површини рачунара, користи закључани екран сличан ВаннаЦриптор рансомваре-у, неопходан за откуп, и обавља све друге активности типичне за претходника. Извршна датотека је названа као @[е-маил заштићен] Сви шифровани подаци добијају екстензију датотеке .ДАРКЦРИ и корисник рачунара се позива да плати откупнину од 300 америчких долара. Тренутно користи ХидденТеар код, што значи да се датотеке које шифрује могу лако дешифровати.

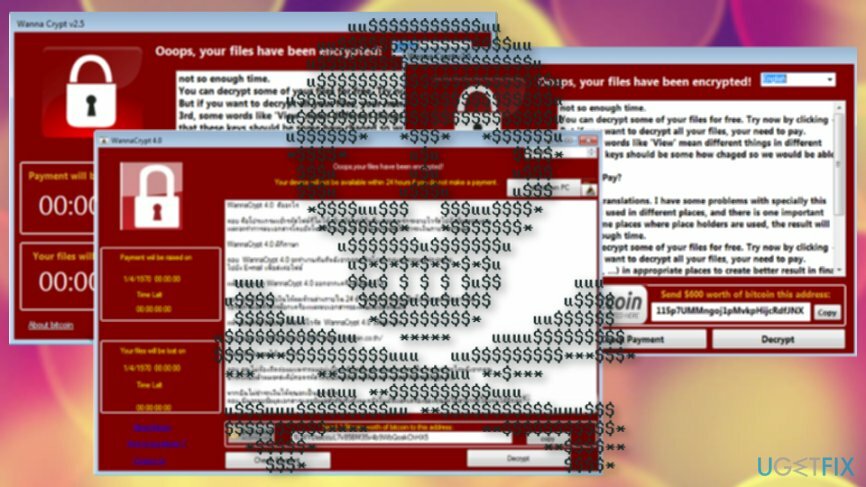

бр 2. ВаннаЦрипт в2.5

ВаннаЦрипт в2.5 рансомваре је тренутно у фази развоја. Ако зарази рачунар, не закључава датотеке, осим што приказује закључани екран и захтева да плати откупнину од 600 америчких долара. Још увек није опасно, али може уплашити људе на смрт.

бр 3. ВаннаЦрипт 4.0

ВаннаЦрипт 4.0 је још једна копија вируса ВаннаЦри, која се још може класификовати као не-злонамерна. Шири се као и сваки други вирус рансомваре-а, осим што не шифрује датотеке. Порука о откупнини, закључани екран и друге информације су дати на тајландском језику, што значи да ће циљати кориснике на Тајланду.

бр 4. Арон ВанаЦрипт0р 2.0 Генератор в1.0

Арон ВанаЦрипт0р 2.0 Генератор в1.0 се назива прилагодљивим ВаннаЦри Рансомваре генератором. Омогућава људима да изаберу текст, боје, слике, фонт и друга подешавања закључаног екрана ВаннаЦри. Спекулише се да хакери такође користе извршну датотеку Вана Децрипт0р и шире је како би генерисали откупнину. Срећом, ова „услуга“ још увек није доступна. Људи могу да генеришу само прилагођени ВаннаЦри екран за закључавање, али извршна датотека за рансомваре се не шири.

бр 5. Вана Децрипт0р 2.0

Извршни фајл Вана Децрипт0р 2.0 је МС17-010.еке. Закључани екран и порука о откупнини су слични ВаннаЦри-у. Доступна је индонежанска верзија вируса.

бр 6. @кее

@кее рансомваре шифрује личне фајлове и даје белешку о откупнини унутар „Здраво! Феллов @кее Усер!.ткт“ фајл.

бр 7. ВаннаДецриптОр 2.0

ВаннаДецриптОр 2.0 још није у потпуности развијен. Може да зарази рачунаре, али не може да шифрује датотеке. Осим тога, то је закључани екран, а порука о откупнини не пружа информације о вирусу и упутства о томе како да платите откупнину. Ипак, кључно је деинсталирати вирус јер се може ускоро ажурирати и потом шифровати датотеке.

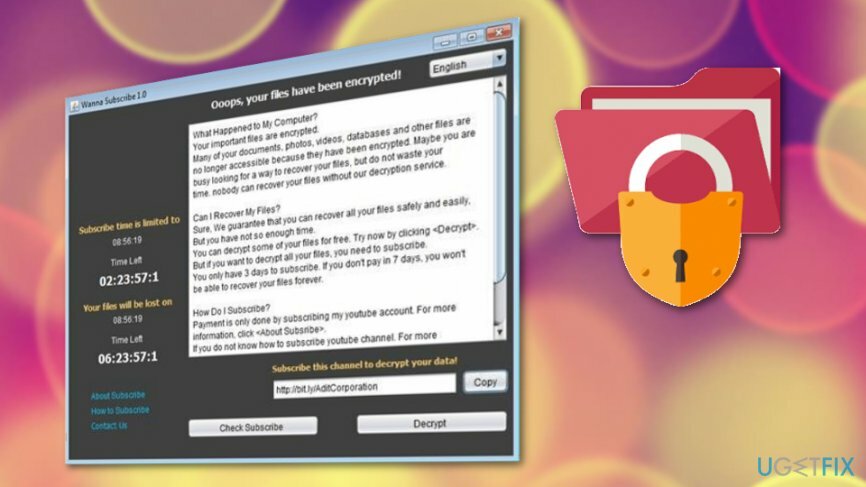

бр 8. Ванна Субсцрибе 1.0

Још увек није примљено много информација. Ово је претња написана у Јави и има дизајн сиве боје као раније познато прозор за откуп.

Као што видите, ВаннаЦри вирус има много клонова, од којих су неки већ дистрибуирани, а други су у фази развоја. Међутим, кључно је да правилно ажурирате и обезбедите свој рачунар. Ин ово и ово постове, можете пронаћи информације о томе које мере предострожности треба предузети да бисте се заштитили од ВаннаЦри напада и које кораке треба предузети ако је ваш рачунар већ заражен. Предузимајући ове превентивне мере, заштитићете систем од свих ВаннаЦри варијанти, укључујући и његове имитаторе.