Да ли сте икада помислили да можете да откријете и класификујете малвер тако што ћете га визуелизовати? Па, сад можеш. Истраживачи из Мицрософта и Интела недавно су објавили употребу технике дубоког учења за откривање и идентификацију постојања злонамерног малвера анализом слика.

Пројекат је познат као СТАМИНА: Статичка анализа мреже злонамерног софтвера као слике. Новопронађена техника ради на систему заснованом на сликама. Конвертује малвер у слике сиве скале, а затим скенира и анализира његове структурне и текстурне обрасце у потрази за малвером.

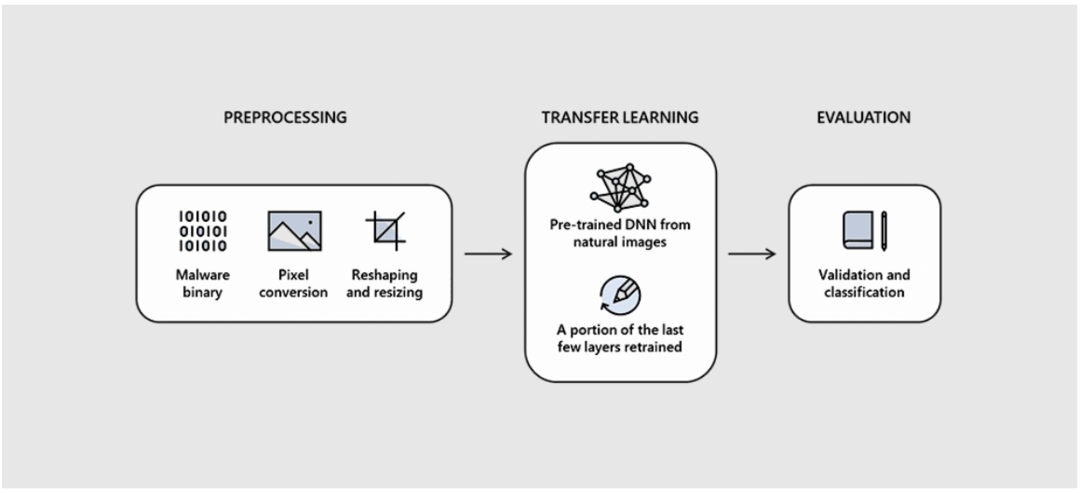

Процес функционише тако што узима бинарни облик улазне датотеке и претвара је у ток сирових података о пикселима, који се затим претвара у слику. Обучена неуронска мрежа је затим испитује да би проверила постојање било ког инфективног елемента.

ЗДНет је навео да је АИ СТАМИНА заснована на Виндовс Дефендер инсталатерима које је прикупио Мицрософт. Даље је наведено да пошто велики малвер може без напора да се претвори у огромне слике, техника не зависи од сложених реакција вируса пиксел по пиксел.

Неколико ограничења СТАМИНЕ

Дакле, до сада је Стамина успела да открије злонамерни софтвер са стопом успешности од 99,07 процената, а стопа лажних позитивних резултата пада испод нивоа од 2,6 процената.

Техника ради невероватно добро на мањим датотекама, али њена ефикасност опада са већим датотекама. Велике датотеке садрже већи обим пиксела за које су потребне веће могућности компресије које су изван доследног опсега издржљивости.

Да то кажем једноставним језиком за вас „Ефикасност резултата СТАМИНА-е се смањује за датотеке веће величине“.

Опширније: Андроид злонамерни софтвер „неуништив“ даје хакерима пун даљински приступ вашем телефону

Процес претварања злонамерног софтвера у слику

Према истраживачима у Интелу, цео процес се састоји од неколико једноставних корака:

- У првом кораку узмите улазну датотеку и претворите њен бинарни облик у необрађене податке о пикселима.

- Бинарне датотеке улазне датотеке се затим конвертују у ток пиксела. Сваком бајту датотеке се тада додељује интензитет пиксела. Вредност бајта се креће између 0-255.

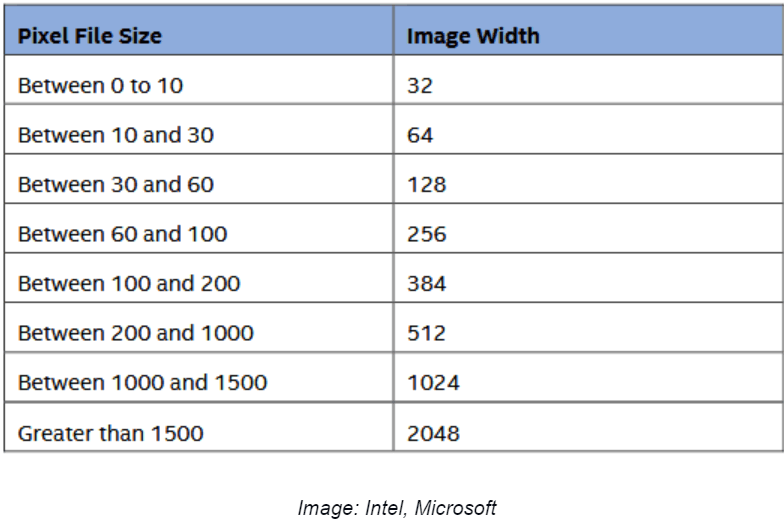

- Подаци о 1-димензионалним пикселима се затим претварају у 2Д слику. Величина датотеке дефинише ширину и висину сваке слике.

- Слика се затим анализира и проучава помоћу алгоритма слике и дубоке неуронске мреже СТАМИНА.

- Скенирање дефинише да ли је слика чиста или заражена сојевима малвера.

Као основа истраживања од стране Мицрософта коришћени су хешови преносних извршних датотека дужине 2,2 милиона. Осим тога, Интел и Мицрософт су обучили свој ДНН алгоритам користећи 60% узорака познатог малвера, 20% распоређени су за проверу и валидацију ДНН-а, а преосталих 20% фајлова узорака је коришћено за стварно тестирање.

Недавни Мицрософтови напори и улагања у технике машинског учења могли би да формирају будућност откривања злонамерног софтвера. На основу успеха СТАМИНА-е, истраживачи безбедности предвиђају да ће техника дубоког учења смањити промене у дигиталним претњама и да ће ваше уређаје одржавати безбедним у будућности.