Важан метод да се тачно идентификује које услуге се покрећу на вашој мрежи је да извршите скенирање портова. Покретање скенирања портова може вам дати прецизан преглед површине напада вашег рачунара и мреже. У неким случајевима можете открити да имате покренуте услуге које можда нисте очекивали.

Трансмиссион Цонтрол Протоцол, или ТЦП, је стандард који омогућава повезивање рачунара преко мреже. ТЦП користи тросмерно руковање да отвори везу која ће тада остати отворена све док не истекне или се веза не затвори. Ово не значи да веза увек преноси податке, то само значи да обе стране чувају детаље везе и могу одмах да наставе са слањем и пријемом података.

Нмап је стандардни алат за скенирање портова. Дизајниран је првенствено да ради на Линуку, али постоје и верзије за Виндовс. Доступан је и графички интерфејс, али употреба командне линије је и даље стандард.

Како користити Нмап

Да бисте тестирали да ли имате инсталиран Нмап на Линук машини, покрените команду „нмап“. Ако добијете страницу помоћи, онда је инсталирана и спремна за покретање, ако добијете грешку која каже да команда „није пронађена“, онда морате да инсталирате Нмап.

Страница помоћи је веома густа и приказује много опција које могу бити збуњујуће. Основе које су вам потребне за скенирање ТЦП портова су релативно једноставне. Основна структура која вам је потребна је „нмап [тип скенирања] [опције] {таргет специфицатион}“.

За скенирање ТЦП портова пожелећете да користите један од два типа скенирања, ТЦП или СИН. ТЦП скенирање покушава да успостави потпуну везу са сваким портом, довршавајући тросмерно руковање. СИН скенирање мало злоупотребљава протокол и никада не шаље трећу поруку тросмерног руковања. СИН скенирања су често мање стресна за системске ресурсе јер уређаји не морају да држе отворених много веза одједном пошто везе никада нису у потпуности успостављене, оне такође раде брже од ТЦП скенирања, али ће им требати роот дозволе. ТЦП скенирање је специфицирано са “-сТ” заставицом, док је СИН скенирање специфицирано са “-сС”.

Савет: Тросмерно руковање је начин на који се ТЦП веза иницијализује, укључује три поруке, „СИН, СИН-АЦК и АЦК“ се шаље од клијента до сервера, од сервера до клијента, затим од клијента до сервера редом.

Како одредити опције скенирања

Одељак са опцијама је у потпуности опционалан, али постоји низ који може бити уопштено користан. Можете омогућити детаљније резултате скенирања тако што ћете повећати детаљност са „-в“, можете повећати детаљност даље до трећег нивоа помоћу „-ввв“. Можете покренути откривање оперативног система, откривање верзије, скенирање скрипти и трацероутс користећи ознаку „-А“, иако ће за ово бити потребно доста дуже.

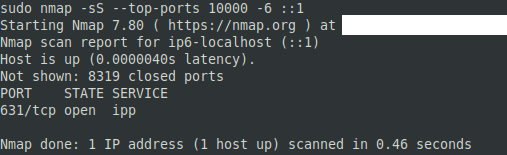

Можете истовремено да скенирате ИПв4 или ИПв6 адресе, ИПв4 је подразумевани, ако желите да скенирате ИПв6 адресе потребно је да користите ознаку „-6“. Понекад ће Нмап покренути брзо пинг скенирање да би утврдио који су хитови отворени, ако ово прескаче хостове које желите да тестирате, можете га онемогућити са заставицом „-Пн“. Ако наведете велики опсег, скенирање може потрајати дуго. Ознака „-Т4“ ће брже покренути скенирање и мало је вероватно да ће нешто пропустити, може да преплави споре мреже или уређаје јер ће излаз саобраћаја бити значајно повећан.

Како одредити ИП адресу и опсеге портова

Подразумевано, Нмап ће скенирати првих 1000 најчешће коришћених портова, можете ручно да подесите опсег портова коришћењем заставице „-п“, а затим одредите опсег без размака. Опсези портова се могу специфицирати помоћу вредности раздвојених зарезима, опсега са цртицом или комбинацијом ова два. На пример, ознаке „-п22”, „-п1-65535” и „-п21-25,80,139,8080” ће скенирати порт 22, све портове између 1 и 65535 и портове 21 до 25, 80, 239, и 8080 респективно. Такође је могуће навести ознаку „–топ-портс [број]“ уместо тога да бисте скенирали највише [број] најчешћих портова. Ако желите да наведете све портове, можете користити скраћеницу „-п-“.

Савет: Бројеви портова се крећу између 0 и 65535, иако се 0 технички не може користити.

Последња ствар коју треба да наведете су ИП адресе уређаја које желите да тестирате. Да бисте то урадили, једноставно наведите све ИП адресе које желите да скенирате, требало би да буду раздвојене размацима и могу се навести појединачно, по опсезима са цртицом или путем ЦИДР записа. На пример, „191.168.0.1“ би скенирало ту једну ИП адресу, „192.168.0.1-5“ би скенирало пет ИП адреса између 102.168.0.1 и 192.168.0.5, коначно ће „192.168.0.1/24“ скенирати све ИП адресе између 192.168.0.1 и 192.168.0.255.

Укупна команда би требало да изгледа отприлике као следећи примери: „нмап -сС -ввв -А -п- 127.0.0.1“, „нмап -сС -в -п80,443,8080 192.168.0.1/24“, „нмап -сС –горњи портови 10000 -6 ::1”