Можда сте упознати са концептом ИП адреса. Сваки рачунар на мрежи има бар један. Када комуницирају између мрежа, ове ИП адресе јединствено идентификују извор и одредиште мрежног саобраћаја тако да се може поуздано испоручити и на њега одговорити. Када комуницира са уређајем на истој мрежи, рачунар не користи директно ИП адресу. Уместо тога, преводи ту ИП адресу у МАЦ адресу. АРП је протокол за управљање преводом ИП-а на МАЦ и комуницирање тога широм мреже.

АРП је скраћеница од Аддресс Ресолутион Протоцол. То је протокол без држављанства који има компоненте емитовања и захтев-одговор. АРП се првенствено користи у ИПв4 мрежама, иако га користе и други мрежни системи. ИПв6 мреже имплементирају АРП функционалност и неке додатне функционалности са НДП-ом. Или Протокол откривања суседа.

МАЦ адресе које су идентификоване се чувају у АРП табели на сваком уређају. Сваки унос у АРП табели редовно истиче. Али може се пасивно ажурирати како се АРП саобраћај емитује на мрежу, минимизирајући укупну количину потребног АРП саобраћаја.

АРП сонда и одговор

Ако рачунар треба да пренесе мрежни пакет, гледа на одредишну ИП адресу. Зна да га треба послати на рутер за уређаје у другој мрежи. Ово онда може усмерити пакет на праву мрежу. Ако је пакет намењен уређају на локалној мрежи, рачунар мора да зна тачну МАЦ адресу на коју ће га послати.

Као први порт позива, рачунар ће проверити своју АРП табелу. Ово би требало да има листу свих познатих уређаја на локалној мрежи. Ако су циљна ИП и МАЦ адреса тамо, користиће АРП табелу да доврши и пошаље пакет. Ако ИП адреса нема унос у АРП табели, рачунар мора да сазна преко АРП сонде.

Рачунар емитује АРП сонду на мрежу питајући „ко има

Белешка: Одговор АРП сонде је такође емитовање. Ово омогућава свим другим мрежним уређајима да ажурирају своје АРП табеле без потребе да праве идентичне АРП сонде. Ово помаже да се минимизира АРП саобраћај.

АРП сонда на вези

Када се рачунар повеже на мрежу, мора добити ИП адресу. Ово се може ручно навести, али га обично динамички додељује ДХЦП (Протокол динамичке контроле домаћина) сервер. ДХЦП сервер је генерално функција мрежног рутера, али га може покренути посебан уређај. Када нови уређај добије ИП адресу, било путем ручне конфигурације или ДХЦП-а. Уређај мора брзо да потврди да ниједан други уређај већ не користи ту ИП адресу.

Да би то урадио, уређај емитује АРП пакет сонде, тражећи да било који уређај који користи своју ново додељену ИП адресу одговори на њега. Очекивани одговор је тишина. Ниједан други уређај не би требало да реагује, посебно у ДХЦП мрежи. Након кратких одлагања, уређај ће поново емитовати исту поруку неколико пута. Ово понављање помаже у случајевима када је један пакет можда испуштен на путу до или са уређаја са конфликтном ИП адресом. Када нема одговора на неколико АРП сонди, уређај може да почне да користи своју нову ИП адресу. Да би то урадио, потребно је да пошаље бесплатни АРП.

Гратуитоус АРП

Када уређај утврди да се ИП адреса коју жели да користи не користи, шаље бесплатну АРП. Ово једноставно укључује емитовање на мрежу “

Бесплатни АРП захтеви се такође редовно шаљу мрежи као подсетници свим другим уређајима да је рачунар још увек повезан, онлајн и да има своју ИП адресу.

АРП лажирање

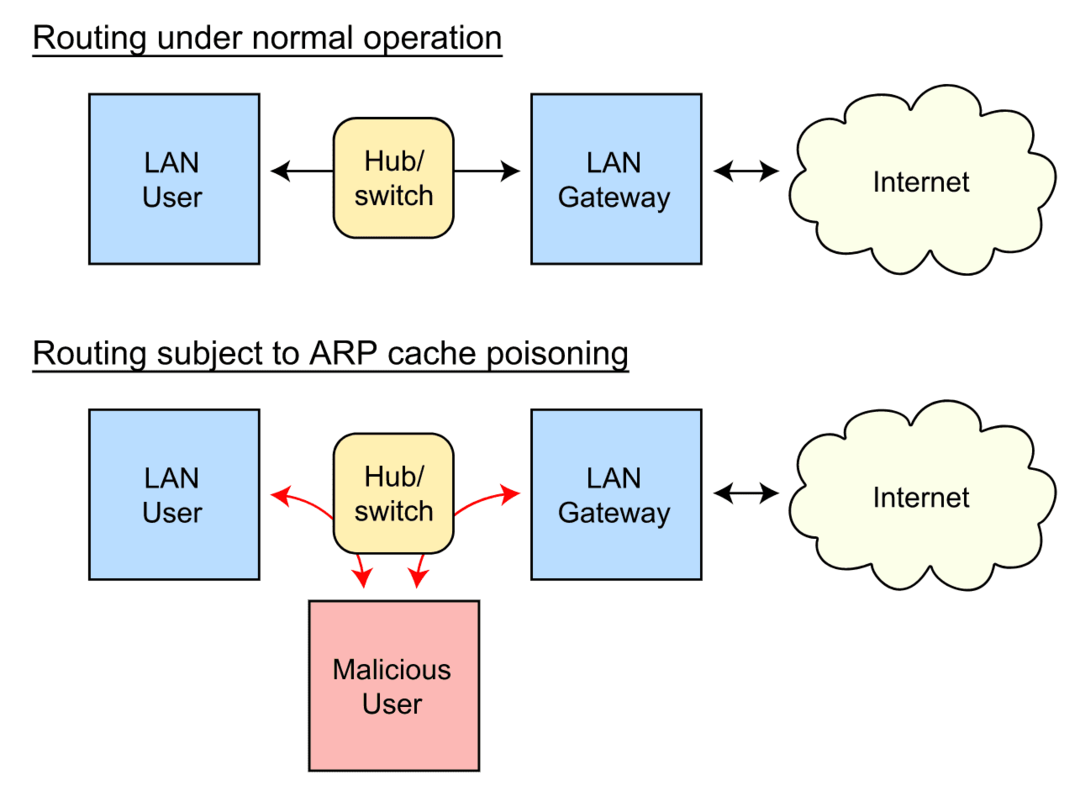

АРП је протокол без држављанства, нема везе и све поруке се емитују на мрежу у целини. Сви уређаји слушају и кеширају АРП одговоре у својим АРП табелама. Ово, међутим, доводи до рањивости у систему. Под претпоставком да се нападач може физички повезати на мрежу, може покренути софтвер који злонамерно емитује нетачне бесплатне АРП пакете одговора. Сваки уређај на мрежи ће видети злонамерне АРП пакете, имплицитно им веровати и ажурирати њихове табеле рутирања. Ове сада нетачне АРП табеле се називају „отровне“.

Ово би се могло користити само да изазове проблеме са мрежом усмеравањем саобраћаја у погрешном смеру. Међутим, постоји и гори сценарио. Ако нападач превари АРП пакете за ИП адресу рутера и усмери их на сопствени уређај, примиће и моћи ће да види сав мрежни саобраћај. Под претпоставком да уређај има другу мрежну везу за прослеђивање саобраћаја, може узети Човека у средини (МитМ) положај. Ово омогућава нападачу да изврши гадне нападе као што је уклањање ХТТПС-а, што им потенцијално омогућава да виде и измене сав мрежни саобраћај.

Белешка: Постоје неке заштите од МитМ напада. Нападач не би могао да дуплира ХТТПС сертификат веб локације. Сваки корисник чији је саобраћај пресретнут требало би да добије грешке сертификата претраживача.

Међутим, постоји много битних и нешифрованих комуникација, посебно на интерној мрежи. Ово није толико случај на кућној мрежи. Ипак, корпоративне мреже изграђене на Виндовс-у су посебно рањиве на нападе лажирања АРП-а.

Закључак

АРП је скраћеница од Аддресс Ресолутион Протоцол. Користи се у ИПв4 мрежама за превођење ИП адреса у МАЦ адресе према потреби у локалним мрежама. Састоји се од емитовања захтева и одговора без држављанства. Одговори, или њихов недостатак, омогућавају уређају да одреди која је МАЦ адреса повезана са ИП адресом или да ли је ИП адреса неискоришћена. Уређаји кеширају АРП одговоре да ажурирају своје АРП табеле.

Уређаји такође могу редовно емитовати бесплатне најаве да је њихова МАЦ адреса повезана са њиховом ИП адресом. Недостатак механизма за аутентификацију омогућава злонамерном кориснику да емитује лажне АРП пакете како би затровао АРП табеле и усмерио саобраћај на себе да изврши анализу саобраћаја или МитМ нападе.