Burp Suites primära fokus är att fungera som en webbproxy i syfte att analysera och modifiera webbtrafik, vanligtvis som en del av ett penetrationstest. Även om detta är tillräckligt enkelt för vanlig text-HTTP-trafik kräver det ytterligare inställningar för att kunna avlyssna HTTPS-trafik utan konstanta certifikatfel.

Dricks; Penetrationstestning är processen att testa cybersäkerheten för webbplatser, enheter och infrastruktur genom att försöka hacka den.

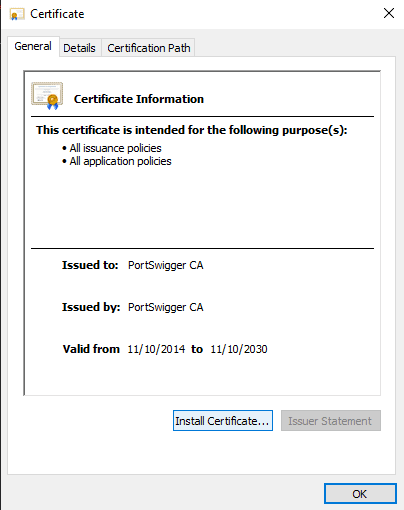

För att fånga upp HTTPS-trafik skapar Burp sin egen certifikatutfärdare på din enhet. Du måste importera det certifikatet till din webbläsares förtroendebutik så att din webbläsare inte genererar certifikatfel.

Tips: Att använda Burp Suite som proxy innebär i huvudsak att du utför en MitM, eller Man in the Middle, attack mot dig själv. Du bör vara medveten om att Burp kommer att ersätta alla HTTPS-certifikat med sina egna. Detta gör det mycket svårare att upptäcka genuint skadliga MitM-attacker eftersom du inte kommer att se några certifikatfel – var medveten om detta om du installerar och använder Burp Suite!

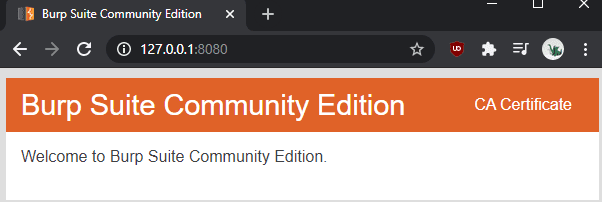

Det första steget för att installera Burps certifikatutfärdare är att ladda ner det. För att göra det, starta Burp och bläddra sedan till proxyavlyssnarporten, som är standard på "127.0.0.1:8080". Väl på sidan klickar du på "CA-certifikat" i det övre högra hörnet för att ladda ner certifikatet "cacert.der".

Tips: Du kommer sannolikt att bli varnad för att filtypen är osäker och kan skada din dator, du måste acceptera varningen.

För att installera certifikatet i Windows, dubbelklicka på den nedladdade filen "cacert.der" för att köra det och acceptera säkerhetsvarningen. Klicka på "Installera certifikat" i certifikatvisaren.

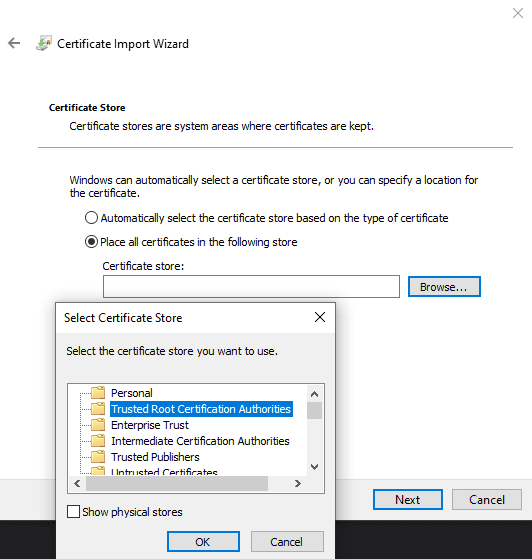

Välj om du vill att certifikatet ska vara pålitligt av din användare eller av annan användning med "Nuvarande användare" respektive "Lokal maskin". Du måste manuellt ställa in certifikatet för att placeras i ett specifikt certifikatlager, "Trusted Root Certification Authorities". När du är klar klickar du på "Slutför" för att importera certifikatet.

Tips: För att ändringen ska träda i kraft måste du starta om din webbläsare. Detta bör påverka alla webbläsare på din dator, även Firefox, men du kan behöva lägga till certifikatet till specifika webbläsare om de använder sin egen förtroendebutik.

Om du vill fånga upp nätverkstrafik från en annan enhet måste den importera ditt specifika Burp-certifikat, snarare än ett som den genererar själv. Varje installation, exklusive uppdateringar, genererar ett nytt certifikat. Denna design gör det mycket svårare för Burp att missbrukas för massövervakning av internet.