WannaCry är en allvarlig krypto-skadlig programvara som drabbade internetgemenskapen fredagen den 12 maj 2017. Inledningsvis har den kallats Wana Decrypt0r på grund av det interna namnet på låsskärmen. Men säkerhetsexperter fick snart reda på att den har fler varianter, inklusive Wana Decrypt0r, WannaCryptor, WannaCrypt, Wcry eller WNCRY, och det förväntas att variationerna kommer att fortsätta dyka upp.

Den första WannaCry-versionen, Wana Decrypt0r 2.0, upptäcktes den 12 maj 2017 efter att ha träffat spanska Telefonica, Portugal Telecom och NHS-sjukhusen i England.[1] Men ransomwaren begränsade sig inte till organisationerna och attackerade hemdatorer som kördes äldre Windows-versioner, som saknar Microsoft-korrigeringar indexerade som MS17-010, CVE-2017-0146 och CVE-2017-0147.[2] Inom några dagar lyckades denna skadliga programvara infektera mer än 230 000 datorer i 150 länder, och dessa siffror gör att WannaCry anpassar sig till de mest ökända ransomware-infektionerna tycka om Locky eller Cerber.

WannaCryptor infiltrerar systemet via sårbarheten EternalBlue, som upptäcktes i Windows Vista, 7, 8, 10 och Windows Server-versioner. Denna specifika sårbarhet har korrigerats med säkerhetsuppdateringarna MS17-010, CVE-2017-0146 och CVE-2017-0147, men många datorer hoppade över uppdateringen och lämnade sårbarheten öppen.

Tyvärr, om WannaCry ransomware krypterar data (använder AES- och RSA-algoritmer), finns det ingen chans att dekryptera filer gratis. Människor kan betala lösen för hackarna, återställa data med säkerhetskopior eller glömma dessa filer.[3]

Uppdatering 2018

Detta virus ansågs vara ett gammalt hot som har varit relativt tyst, men det tredje kvartalet 2018 släpptes nyheter om WannaCrys senaste aktivitet och infektioner över hela världen. Detta kryptovirus har redan påverkat fler enheter sedan de nuvarande incidenterna som startade i juli 2018.

Det totala antalet blockerade WannaCry-inlämningar under tredje kvartalet 2018 är enligt uppgift 947 027 517 och aktiviteten har upptäckts i minst 203 länder. Åtgärden indikerar att detta kryptovirus inte är dött och att faran är verklig. Särskilt när ransomware-attacker i allt högre grad påverkar stora företag och tjänster.[4]

WannaCry har också dekrypteringar som utvecklats av olika forskare under året för dessa attacker. GitHub släppt dekrypteringsverktyg för olika versioner, och de kan fungera för nya och aktiva hotvarianter.

WannaCrys framgångar gav möjlighet att kopiera taktiken

Tyvärr drev den enorma WannaCry-"framgången" ransomware-utvecklare att skapa och släppa kopior av skadlig programvara. I skrivande stund har säkerhetsexperter registrerat åtta WannaCry-kopior av vilka några är i utvecklingsfasen, medan de andra redan har släppts. Var därför mycket försiktig och se till att skydda din dator ordentligt. Det här är Wana Decrypt0r-kopiorna:

Nr 1. DarkoderCrypt0r

DarkoderCrypt0r krypterar filer som finns på datorns skrivbord, använder en låsskärm som liknar WannaCryptor ransomware, som krävs för lösen, och utför alla andra aktiviteter som är typiska för föregångaren. Den körbara filen heter @[e-postskyddad] All krypterad data får filtillägget .DARKCRY och PC-användaren uppmanas att betala 300 US-dollars lösensumma. För närvarande använder den en HiddenTear-kod, vilket innebär att filerna som den krypterar enkelt kan dekrypteras.

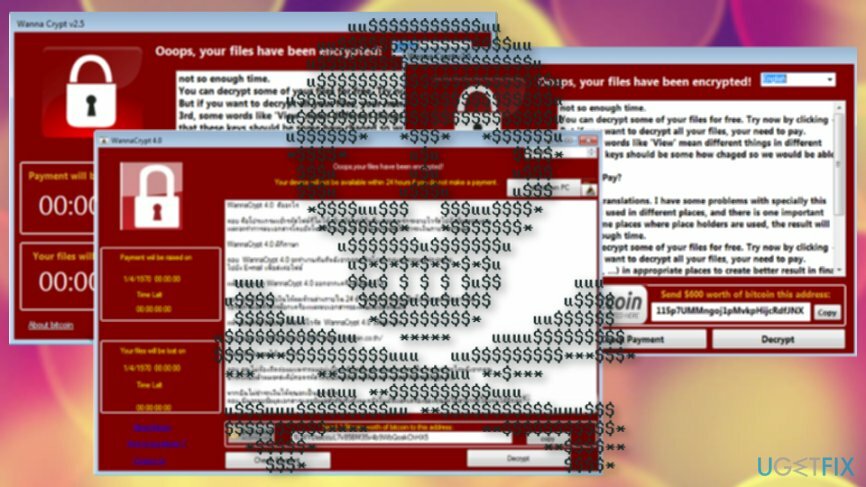

Nr 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware är för närvarande i utvecklingsfas. Om den infekterar datorn låser den inte filer, förutom att den visar låsskärmen och måste betala lösensumman på 600 US-dollar. Det är inte farligt ännu men kan skrämma ihjäl människor.

Nr 3. WannaCrypt 4.0

WannaCrypt 4.0 är ännu en kopia av WannaCry-viruset, som ännu kan klassificeras som icke-skadlig. Det sprids precis som alla andra ransomware-virus, förutom att det inte krypterar filer. Lösenlappen, låsskärmen och annan information tillhandahålls på thailändska, vilket betyder att den kommer att rikta in sig på Thailandsanvändare.

Nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 kallas en anpassningsbar WannaCry Ransomware-generator. Det låter människor välja text, färger, bilder, teckensnitt och andra inställningar för WannaCry-låsskärmen. Det spekuleras i att hackare också använder den körbara Wana Decrypt0r och sprider den för att generera lösensumman. Lyckligtvis är denna "tjänst" inte tillgänglig ännu. Människor kan bara generera en anpassad WannaCry-låsskärm, men den körbara ransomwaren sprids inte.

Nr 5. Wana Decrypt0r 2.0

Den körbara Wana Decrypt0r 2.0 är MS17-010.exe. Låsskärmen och lösennotan liknar WannaCry. Den indonesiska versionen av viruset är tillgänglig.

Nr 6. @kee

@kee ransomware krypterar personliga filer och tillhandahåller en lösensumma inuti en "Hello There! Fellow @kee User!.txt“-fil.

Nr 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 har ännu inte utvecklats fullt ut. Det kan infektera datorer, men kan inte kryptera filer. Dessutom är det en låsskärm, och lösensumman ger inte information om viruset och instruktioner om hur man betalar lösen. Ändå är det viktigt att avinstallera viruset eftersom det kan uppdateras inom kort och kryptera filerna efteråt.

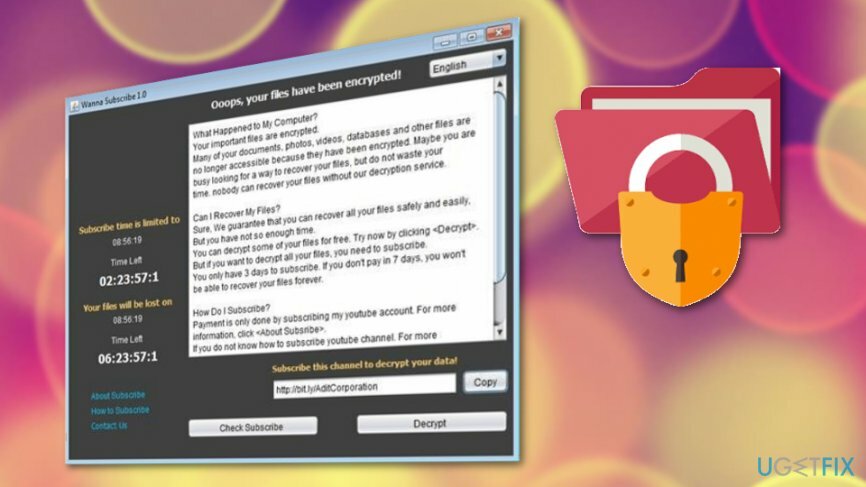

Nr 8. Vill du prenumerera 1.0

Inte mycket information inkommit ännu. Detta är ett hot skrivet i Java och har den gråfärgade designen av ett tidigare känt lösenfönster.

Som du kan se har WannaCry-viruset många kloner, av vilka några redan är distribuerade och de andra är i utvecklingsfasen. Det är dock viktigt att uppdatera och säkra din dator ordentligt. I detta och detta inlägg kan du hitta information om vilka försiktighetsåtgärder som bör vidtas för att skydda dig från WannaCry-attacker och vilka åtgärder som bör vidtas om din dator redan har blivit infekterad. Genom att vidta dessa förebyggande åtgärder kommer du att skydda systemet från alla WannaCry-varianter, inklusive dess imitatorer.