Har du någonsin trott att du kunde upptäcka och klassificera skadlig programvara genom att visualisera den? Nåväl, nu kan du. Forskarna vid Microsoft och Intel har nyligen deklarerat användningen av Deep-Learning-tekniken för att upptäcka och identifiera förekomsten av skadlig skadlig programvara genom att analysera bilderna.

Projektet är känt som STAMINA: Statisk skadlig programvara-som-bild-nätverksanalys. Den nyfunna tekniken fungerar på ett bildbaserat system. Den konverterar skadlig programvara till bilder i gråskala och skannar och analyserar sedan dess strukturella och strukturella mönster efter skadlig kod.

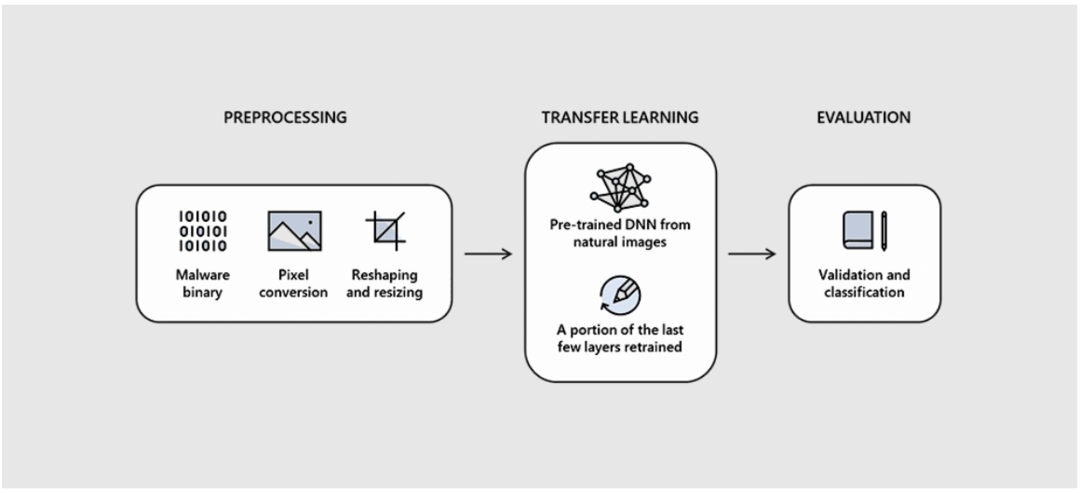

Processen fungerar genom att ta den binära formen av indatafilen och konvertera den till en ström av rå pixeldata, som sedan omvandlas till en bild. Ett utbildat neuralt nätverk undersöker det sedan för att kontrollera förekomsten av något smittsamt element.

ZDNet uppgav att STAMINAs AI är baserad på Windows Defender Installers som samlats in av Microsoft. Den konstaterade vidare att eftersom den stora skadliga programvaran utan ansträngning kan översättas till enorma bilder, är tekniken inte beroende av utarbetade pixel-för-pixel-reaktioner från virus.

Få begränsningar av STAMINA

Så långt har Stamina kunnat upptäcka skadlig programvara med en framgångsfrekvens på 99,07 procent och en falsk positiv andel som faller under nivån 2,6 procent.

Tekniken fungerar otroligt bra på mindre filer men dess effektivitet minskar med de större filerna. Stora filer innehåller en högre volym pixlar som behöver högre komprimeringsmöjligheter som ligger utanför det konsekventa intervallet för uthållighet.

För att uttrycka det på ett enkelt språk för dig "Effektiviteten av resultaten av STAMINA minskar för större filer".

Läs mer: Android Malware "Unkillable" ger hackare fullständig fjärråtkomst till din telefon

Processen att konvertera en skadlig programvara till en bild

Enligt forskarna på Intel består hela processen av några enkla steg:

- I det första steget tar du indatafilen och konverterar dess binära form till rå pixeldata.

- Indatafilens binärfiler konverteras sedan till en pixelström. Varje byte i filen tilldelas sedan en pixelintensitet. Bytevärdet sträcker sig mellan 0-255.

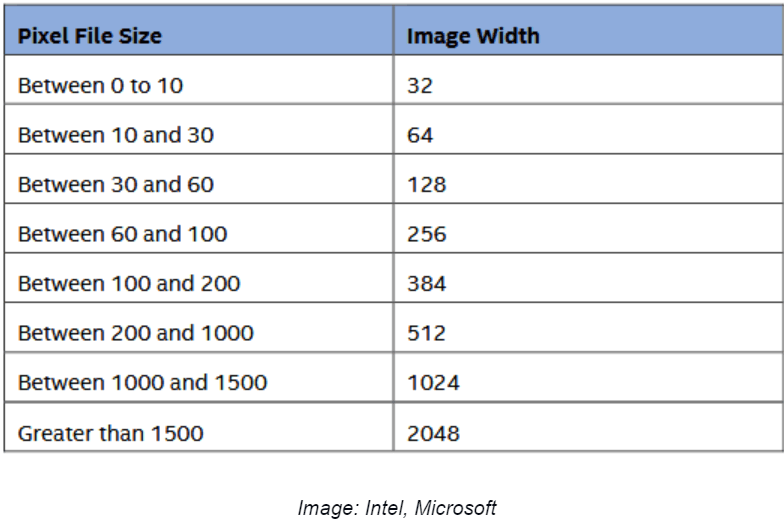

- Den 1-dimensionella pixeldatan omvandlas sedan till en 2D-bild. Filstorleken definierar bredden och höjden på varje bild.

- Bilden analyseras sedan och studeras av STAMINAs bildalgoritm och djupa neurala nätverk.

- Genomsökningen definierar om bilden är ren eller infekterad av skadlig programvara.

En 2,2 m infekterad portabel körbar fil-hashar användes som bas för forskningen av Microsoft. Förutom detta tränade Intel och Microsoft sin DNN-algoritm genom att använda 60 % prover av känd skadlig programvara, 20 % distribuerades för att kontrollera och validera DNN och de återstående 20 % av provfilerna användes för faktiska tester.

Microsofts senaste ansträngningar och investeringar i maskininlärningstekniker kan utgöra framtiden för upptäckt av skadlig programvara. Baserat på framgångarna med STAMINA, förutser säkerhetsforskare att tekniken för djupinlärning kommer att minska förändringarna i digitala hot och kommer att hålla dina enheter säkra i framtiden.