Om du arbetar med IT i en Microsoft Active Directory-miljö kan du ha upplevt problem där en användares konto hela tiden låses ute. Här är en handledning som visar allt du behöver veta om hur du spårar datorn som låser ett AD-konto.

Hitta domänkontrollant där lockout inträffade

- Ladda ner kontolåsnings- och hanteringsverktyg från Microsoft på valfri domändator där du har administratörsrättigheter.

- Skapa en mapp som heter "ALT-verktyg" på ditt skrivbord och kör sedan "ALTools.exe” för att extrahera filerna till den mappen.

- Från "ALT-verktyg" mapp, öppna "LockoutStatus.exe“.

- Välj "Fil” > “Välj mål“.

- Specificera "Målanvändarnamn” som hela tiden blir utelåst och ”Måldomännamn“. Om du inte är inloggad som domänadministratör och vill använda alternativa referenser, kontrollera "Använd alternativa inloggningsuppgifter" rutan, skriv sedan ett domänkonto "Användarnamn“, “Lösenord", och "Domän namn“.

- Välj "OK", och användaren kommer att listas tillsammans med domänkontrollantens namn där kontot låses.

Hitta låsdator med hjälp av händelseloggar

- Logga in på domänkontrollanten där autentiseringen ägde rum.

- Öppen "Loggboken“.

- Bygga ut "Windows-loggar" sedan Välj "säkerhet“.

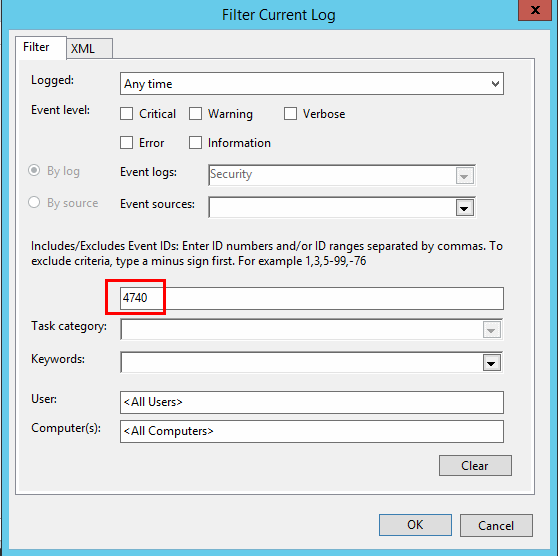

- Välj "Filtrera aktuell logg...” på den högra rutan.

- Byt ut fältet som säger "" med "4740", välj sedan "OK“.

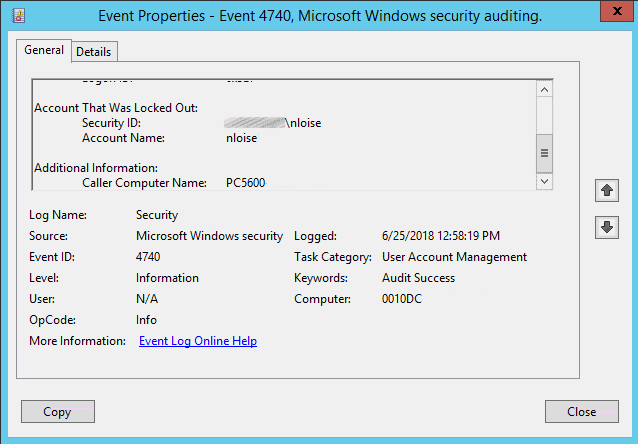

- Välj "Hitta" i den högra rutan, skriv användarnamnet för det låsta kontot och välj sedan "OK“.

- Händelsevisaren ska nu bara visa händelser där användaren misslyckades med att logga in och låste kontot. Du kan dubbelklicka på händelsen för att se detaljer, inklusive "Uppringarens datornamn", vilket är varifrån lockouten kommer.

Hitta vad som specifikt är att låsa konto på datorn

Om datorn har varit inloggad sedan innan lösenordet för kontot ändrades eller låstes kan en enkel omstart göra susen. Annars, följ dessa steg för att leta efter lagrade autentiseringsuppgifter som kan vara kopplade till att köra en uppgift och låsa kontot.

- Logga in på datorn där låsningarna sker ifrån.

- Ladda ner PsTools från Microsoft.

- Extrahera singeln PsExec.exe fil till "C:\Windows\System32“.

- Välj "Start", skriv sedan "CMD“.

- Högerklicka "Kommandotolken", sedan Välj "Kör som administratör“.

- Skriv följande och tryck sedan på "Stiga på“:

psexec -i -s -d cmd.exe - Ett annat kommandofönster öppnas. Skriv följande i det fönstret och tryck sedan på "Stiga på“:

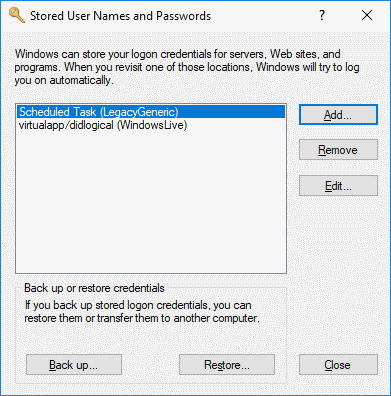

rundll32 keymgr.dll, KRShowKeyMgr - Ett fönster som visar en lista över lagrade användarnamn och lösenord visas. Du kan välja att "Avlägsna" objekt från den här listan som kan låsa konton, eller välj "Redigera…” för att uppdatera lösenordet.

FAQ

Händelseloggen talar om för mig att ett datornamn som inte finns i vår AD-miljö låser kontot. Hur spårar jag det och stoppar det?

Troligtvis har någon installerat Outlook-appen på en personlig telefon eller surfplatta. Enheten försöker autentisera via en annan enhet, till exempel en Microsoft Exchange-server. Du kan verifiera detta med följande steg:

- Utför steg 1-6 enligt beskrivningen ovan i "Hitta domänkontrollant där lockout inträffade" sektion.

- Logga in på domänkontrollanten och aktivera felsökningsloggning för Netlogon-tjänsten.

- Vänta tills lockouten inträffar igen. När den har gjort det, gå tillbaka till Lockout Status-verktyget, högerklicka på DC och välj sedan "Öppna Netlogon-logg“.

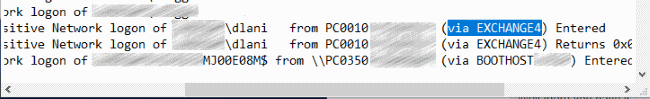

- Välj "Redigera” > “Hitta” och sök efter det låsta användarnamnet för kontot. Den ska visa uppringarens datornamn följt av ett annat datornamn inom klammerparenteser där förfrågningarna kommer ifrån.