İnterneti kullanan çoğu kişi, URL çubuğundaki asma kilit simgesinin sitenin kapalı olduğu anlamına geldiğini zaten biliyor. güvenli, ancak bunun tam olarak ne anlama geldiğini veya bağlantınızın bununla ne kadar güvenli olduğunu tam olarak anlayamayabilirsiniz. asma kilit.

Asma kilit, web sitesine bağlantınızın HTTPS kullanılarak güvenli hale getirildiğinin görsel bir göstergesidir. HTTPS veya Güvenli Köprü Metni Aktarım Protokolü, verilerinizi meraklı gözlerden korumak için şifreleme kullanan HTTP protokolünün bir sürümüdür.

Şifreleme, verilerin yalnızca şifre çözme anahtarı kullanılarak okunabilmesi için bir şifreleme şifresi ve anahtarı ile verilerin karıştırılması işlemidir. Bunu bir kilitli kutu gibi düşünebilirsiniz, bir mesaj yazabilir, kutuyu kilitleyebilirsiniz ve ardından sadece doğru tuşa sahip biri kutuyu açıp mesajı okuyabilir. Bu, verilerinizi hesap ayrıntılarını çalmaya çalışan bilgisayar korsanlarından korur.

Bilmeniz gereken önemli bir bilgi parçası, HTTPS'nin şifreleme ve güvenliğinin yalnızca URL çubuğuna yazdığınız web sitesiyle bağlantınızın güvenli olduğunu doğrulamasıdır. Bu, web sitesinin güvenli olduğu veya hatta göz atmak istediğiniz web sitesi olduğu anlamına gelmez. Birçok kimlik avı ve kötü amaçlı yazılım web sitesi, daha erişilebilir hale geldikçe HTTPS'yi kullanmaya geçiyor, bu nedenle HTTPS kullanan herhangi bir siteye güvenmek güvenli değil.

İpucu: Bir "kimlik avı" web sitesi, gerçek bir oturum açma sayfasını taklit ederek, hesap bilgileri gibi hassas verileri göndermeniz için sizi kandırmaya çalışır. Kimlik avı sitelerine bağlantılar genellikle e-posta yoluyla gönderilir. Kötü amaçlı yazılım, virüsleri, solucanları, fidye yazılımlarını ve daha fazlasını içeren "Kötü amaçlı yazılım" için her şeyi kapsayan bir terimdir.

Not: Güvenli olmayan bir bağlantı üzerinden asla kullanıcı adınızı ve şifrenizi veya banka detayları gibi diğer hassas bilgileri girmemelisiniz. Bir sitede asma kilit ve HTTPS olsa bile, bu, bilgilerinizi nereye girdiğinize dikkat etmemeniz gerektiği anlamına gelmez.

Chrome Geliştirici Araçları

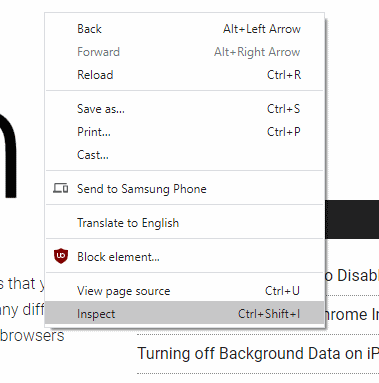

Güvenli bağlantınız hakkında daha fazla bilgi görüntülemek için Chrome geliştirici araç çubuğunu açmanız gerekir. Bunu F12 tuşuna basarak veya sağ tıklayıp listenin altındaki "İncele"yi seçerek yapabilirsiniz.

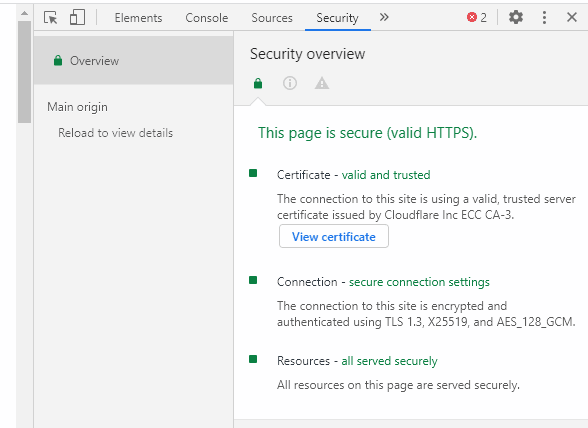

Geliştirici araç çubuğu, "Güvenlik" paneline geçmeniz gereken güvenlik bilgilerini görmek için varsayılan olarak "Öğeler" paneline dönecektir. Hemen görünmüyorsa, geliştirici araçları panel çubuğundaki çift ok simgesine tıklamanız ve ardından oradan “Güvenlik” öğesini seçmeniz gerekebilir.

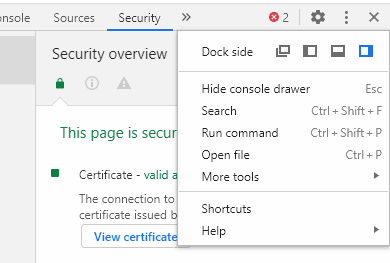

Geliştirici araç çubuğunun sayfanın sağına eklenmesinden hoşlanmıyorsanız, onu aşağıya, sola taşıyabilir veya ayrı bir yere taşıyabilirsiniz. geliştirici araç çubuğunun sağ üst köşesindeki üç nokta simgesine tıklayarak ve ardından "Dock tarafından" tercih ettiğiniz seçeneği seçerek pencereyi açın. seçim.

Güvenlik paneline genel bakışta, Sertifika, Bağlantı ve Kaynaklar olmak üzere üç bilgi bölümü vardır. Bunlar sırasıyla HTTPS sertifikasının ayrıntılarını, bağlantıyı güvenceye almak için kullanılan şifrelemeyi ve herhangi bir kaynağın güvenli olmayan bir şekilde sunulup sunulmadığını ayrıntılarını kapsar.

sertifikalar

Sertifika bölümü, geçerli ve güvenilirse HTTPS sertifikasını hangi sertifika yetkilisinin yayınladığını belirtir ve sertifikayı görüntülemenize olanak tanır. Bağlandığınız web sitesinin URL'nin sahibi tarafından çalıştırıldığını doğrulamanın ötesinde, sertifika bağlantınızın güvenliğini doğrudan etkilemez.

İpucu: HTTPS sertifikaları, bir güven zinciri sisteminde çalışır. Bir dizi kök sertifika yetkilisine, web sitesinin sahibi olduklarını kanıtladıktan sonra web sitesi sahiplerine sertifika verme konusunda güvenilmektedir. Bu sistem, bilgisayar korsanlarının web siteleri için sertifika oluşturmasını önlemek için tasarlanmıştır. sahip değiller, çünkü bu sertifikalar bir kök sertifikaya güven zincirine sahip olmayacak yetki.

Bağlantı

"Bağlantı" bölümü, verilerinizi şifrelemek için kullanılan şifreleme protokolünü, anahtar değişim algoritmasını ve şifreleme algoritmasını ayrıntılı olarak açıklar. Şifreleme algoritması ideal olarak “TLS 1.2” veya “TLS 1.3” demelidir. TLS veya Aktarım Düzeyi Güvenliği, şifreleme yapılandırmaları için anlaşma standardıdır.

TLS 1.3 ve 1.2 sürümleri geçerli standartlardır ve güvenli kabul edilir. TLS 1.0 ve 1.1, eski oldukları ve güvenlik açısından hala yeterli olmalarına rağmen bazı bilinen zayıflıkları olduğu için kullanımdan kaldırılma sürecindedir.

İpucu: Kullanımdan kaldırıldı, kullanımlarından vazgeçildiği ve desteğin kaldırılması için adımlar atıldığı anlamına gelir.

TLS'nin öncülleri SSLv3 ve SSLv2 idi. Sırasıyla 2015 ve 2011'den beri güvensiz olarak kabul edildikleri için kullanımdan kaldırıldıkları için, neredeyse hiçbir yerde bu seçeneklerden herhangi biri artık desteklenmiyor.

Bir sonraki değer, anahtar değişim algoritmasıdır. Bu, şifreleme algoritmasıyla kullanılacak şifreleme anahtarını güvenli bir şekilde müzakere etmek için kullanılır. İsimlendirilemeyecek kadar çok var, ancak bunlar genellikle “Eliptic-curve Diffe-Hellman Ephemeral” veya ECDHE adı verilen önemli bir anlaşma protokolüne güveniyorlar. Üçüncü taraf ağ izleme yazılımı ve kasıtlı olarak zayıflatılmış bir yapılandırma kullanılmadan kararlaştırılan şifreleme anahtarını belirlemek mümkün değildir. Tarayıcıda bu bilgilere erişimin açıkça desteklenmemesi, yanlışlıkla tehlikeye atılamayacağı anlamına gelir.

Bağlantı bölümündeki son değer, bağlantıyı şifrelemek için kullanılan şifre takımıdır. Bir kez daha adlandırılacak çok fazla şey var. Şifreler genellikle kullanılan şifreleme algoritmasını, bit cinsinden şifrenin gücünü ve hangi modun kullanıldığını açıklayabilen çok parçalı adlara sahiptir.

Yukarıdaki ekran görüntüsünde görüldüğü gibi AES-128-GCM örneğinde, şifreleme algoritması AES'dir veya Gelişmiş Şifreleme Standardı, güç 128 bittir ve Galois-Counter-Mode kullanılmış.

İpucu: 128 veya 256 bit, şifreleme güvenliğinin en yaygın düzeyleridir. Kullanılan şifreleme anahtarını oluşturan 128 veya 256 bit rastgelelik olduğu anlamına gelir. Bu, 2^128 olası kombinasyon veya iki tanesinin 128 kez kendisiyle çarpılmasıdır. Tüm üstellerde olduğu gibi, sayılar çok büyük, çok hızlı olur. Olası 256 bitlik anahtar kombinasyonlarının sayısı, gözlemlenebilir evrendeki atomların sayısının bazı alt uç tahminlerine kabaca eşittir. Birden fazla süper bilgisayar ve yüzyıllarca geçmiş olsa bile bir şifreleme anahtarını doğru bir şekilde tahmin etmek hayal bile edilemeyecek kadar zordur.

Kaynaklar

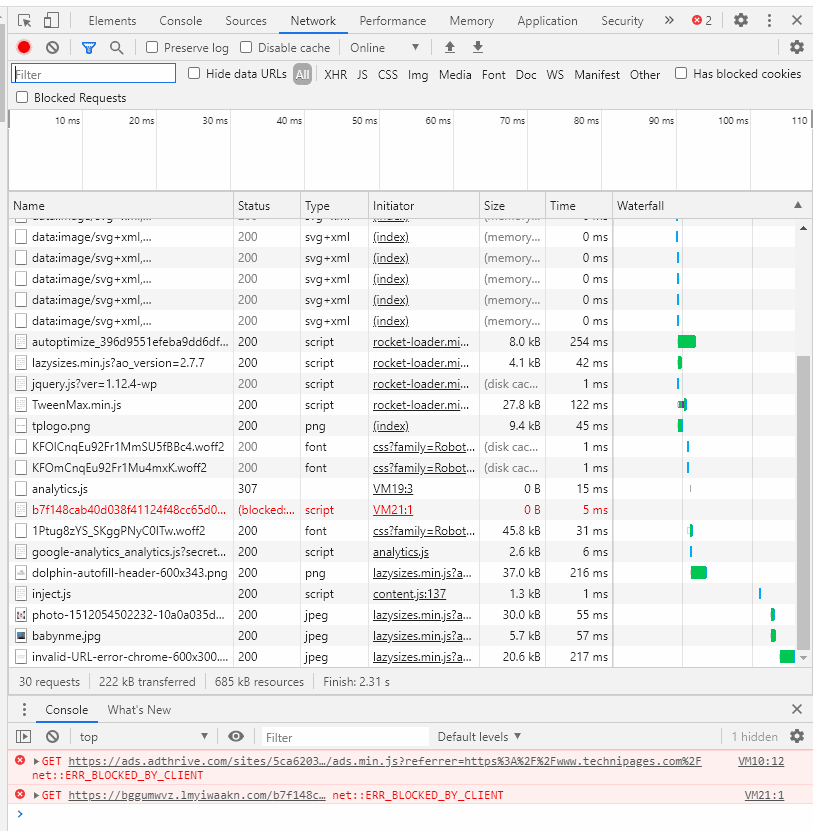

Kaynaklar bölümü, güvenli bir bağlantı üzerinden yüklenmeyen resimler, komut dosyaları ve stil sayfaları gibi tüm sayfa kaynaklarını gösterir. Herhangi bir kaynak güvenli olmayan bir şekilde yüklendiyse, bu bölüm kırmızıyı vurgulayacak ve ağ panelindeki belirli öğe veya öğeleri göstermek için bir bağlantı sağlayacaktır.

İdeal olarak, güvenli olmayan herhangi bir kaynak bir bilgisayar korsanı tarafından bilginiz olmadan değiştirilebileceğinden, tüm kaynaklar güvenli bir şekilde yüklenmelidir.

Daha fazla bilgi

Panelin solundaki sütunu kullanarak yüklenen her bir alan ve alt alan hakkında daha fazla bilgi görebilirsiniz. Bu sayfalar, genel bakışla kabaca aynı bilgileri gösterir, ancak Sertifika şeffaflığı bilgileri ve sertifikalardan bazı ekstra ayrıntılar gösterilir.

İpucu: Sertifika Şeffaflığı, sertifika verme sürecinin geçmişteki bazı suistimallerine karşı koymak için kullanılan bir protokoldür. Artık yeni verilen tüm sertifikaların zorunlu bir parçası ve sertifikanın meşru olduğunu doğrulamak için kullanılıyor.

Kaynak görünümü, sayfaya içerik yükleyen etki alanlarının ve alt etki alanlarının her birine bakmanıza olanak tanır, böylece belirli güvenlik yapılandırmalarını inceleyebilirsiniz.