Svchost.exe, çeşitli işlevleri gerçekleştirmek için Windows hizmetlerini barındıran bir işlemdir. Bilgisayarınızda çalışan ve her biri farklı hizmetler içeren birden çok svchost.exe (Windows hizmetleri için ana bilgisayar işlemi) örneği olabilir.

Görev Yöneticisi'ni kullanarak, belirli bir svchost.exe işlemi altında çalışan Hizmetlerin listesini görüntüleyebilirsiniz.

Svchost.exe Altında Çalışan Hizmetlerin Listesini Görüntüle

Görev Yöneticisini Kullanma

- Görev çubuğuna sağ tıklayarak Görev Yöneticisi'ni açın ve ardından Görev Yöneticisi.

- "İşlemler" sekmesini seçin ve "Tüm kullanıcıların işlemlerini göster"i tıklayın.

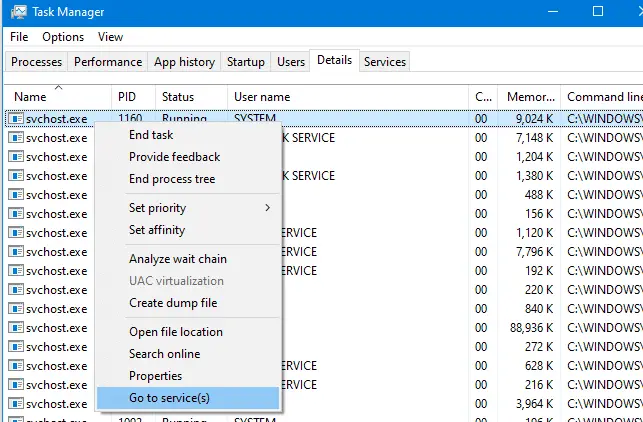

- Bir

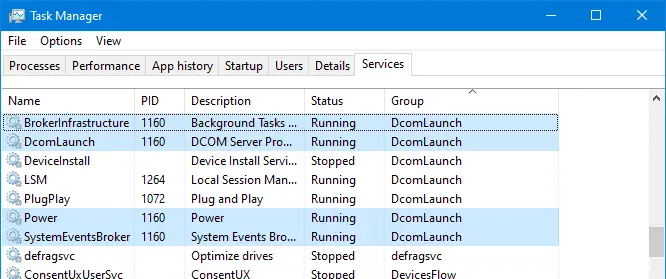

svchost.exeişlemi yapın ve "Hizmet(ler)e git"i tıklayın. Bu, aşağıdakiler tarafından barındırılan hizmetleri vurgular:

Bu, aşağıdakiler tarafından barındırılan hizmetleri vurgular: svchost.exesağ tıkladığınız işlem.

Komut satırını kullanma

Alternatif olarak, aşağıdakileri çalıştırarak her svchost.exe işlemi tarafından barındırılan Hizmetlerin listesini bulabilirsiniz. görev listesi /svc Komut İstemi penceresinden komut.

Aşağıdaki gibi, her svchost.exe işleminin yanında hizmet adını (görünen ad yerine) gösterir:

svchost.exe 2452 Dnscache. svchost.exe 2460 DoSvc. svchost.exe 2544 Wcmsvc. svchost.exe 2552 DusmSvc. svchost.exe 2676 BFE, mpssvc

Bir hizmetin görünen adını bilmek - ör. mpssvc, aşağıdaki komutu çalıştırabilirsiniz:

sc getdisplayname mpssvc

Çıktı şöyle görünür:

[SC] GetServiceDisplayName BAŞARI. Ad = Windows Defender Güvenlik Duvarı

Kaynak İzleyiciyi Kullanma

- Veya, çalıştırın Kaynak İzleyici (

resmon.exeveyaperfmon.exe / res) - CPU sekmesine tıklayın ve listeden bir svchost.exe işlemi seçin.

- Hizmetler bölümünün altında, söz konusu svchost.exe örneği altında çalışan hizmetlerin listesini göreceksiniz.

Süreç araştırmacısı

Windows Sysinternals'ı kullanarak her svchost.exe işleminin altındaki hizmetlerin listesini kolayca görüntüleyebilirsiniz. Süreç araştırmacısı.

- İşlem Gezgini'nde İşlem sütununu artan veya azalan şekilde sıralayın.

- Aşağı kaydırın ve bir svchost.exe işlemi seçin.

- İşleme sağ tıklayın ve Özellikler'e tıklayın.

- Hizmetler sekmesine tıklayın.

Belirli bir svchost.exe örneği altında gruplandırılmış hizmetlerin listesini göreceksiniz.

Hizmetlerin nasıl gruplandırılacağı, aşağıdaki kayıt defteri anahtarındaki ayarlarla belirlenir:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SVCHOST

Belirli bir parametreyle bir svchost.exe işlemi başlatıldığında, yukarıdaki kayıt defteri anahtarının altında aynı ada sahip bir değer (hizmet adları listesi) arar. Bu hizmetler, svchost.exe örneğinin altında yüklenir.

Windows 10'daki Değişiklikler

Önceki Windows İşletim Sistemlerinden farklı olarak, Windows 10'da her hizmet kendi kendi hizmet sunucusu (svchost.exe) tek bir svchost.exe altında gruplanan veya barındırılan hizmetler yerine. Bu değişiklik ilk olarak v1709'da 3.5 GB'den fazla RAM'e sahip sistemlerde tanıtıldı.

Ancak, 3,5 GB'den fazla RAM'e sahip sistemlerde bile, Windows 10'da dört veya daha fazla hizmeti barındıran bazı svchost.exe işlemlerini görmeye devam edebilirsiniz. Windows'un önceki sürümlerinde, tek bir svchost.exe işlemi altında çalışan 10 veya daha fazla hizmeti kolayca görebilirdiniz, ancak Windows 10 sistemlerinde durum her zaman böyle değildir.

Küçük bir rica: Bu gönderiyi beğendiyseniz, lütfen paylaşır mısınız?

Sizden bir "küçük" paylaşım, bu blogun büyümesine ciddi anlamda çok yardımcı olacaktır. Bazı harika öneriler:- İğnele!

- En sevdiğiniz blog + Facebook, Reddit'te paylaşın

- Cıvılda!