Основне завдання Burp Suite — діяти як веб-проксі з метою аналізу та модифікації веб-трафіку, як правило, як частина тесту на проникнення. Хоча це досить легко для простого текстового HTTP-трафіку, воно вимагає додаткового налаштування, щоб мати можливість перехоплювати трафік HTTPS без постійних помилок сертифікатів.

Порада; Тестування на проникнення — це процес тестування кібербезпеки веб-сайтів, пристроїв та інфраструктури шляхом спроб злому.

Щоб перехопити HTTPS-трафік, Burp створює власний центр сертифікації на вашому пристрої. Вам потрібно імпортувати цей сертифікат до сховища довіри вашого браузера, щоб ваш веб-переглядач не генерував помилки сертифіката.

Порада: Використовуючи Burp Suite як проксі, ви, по суті, виконуєте MitM або Man in the Middle, атакуєте себе. Ви повинні знати, що Burp замінить всі сертифікати HTTPS своїми. Це значно ускладнює помітити справжні зловмисні атаки MitM, оскільки ви не побачите жодних помилок сертифікатів – пам’ятайте про це, якщо ви встановлюєте та використовуєте Burp Suite!

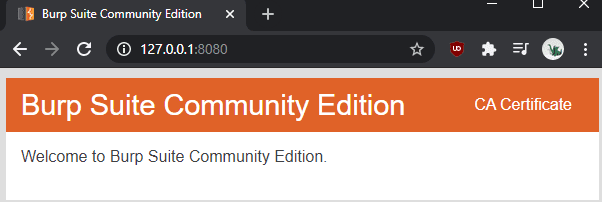

Першим кроком для встановлення центру сертифікації Burp є його завантаження. Для цього запустіть Burp, а потім перейдіть до порту прослуховування проксі, який за замовчуванням має значення «127.0.0.1:8080». Перебуваючи на сторінці, натисніть «Сертифікат ЦС» у верхньому правому куті, щоб завантажити сертифікат «cacert.der».

Порада: ви, ймовірно, отримаєте попередження, що тип файлу небезпечний і може зашкодити вашому комп’ютеру, вам потрібно буде прийняти це попередження.

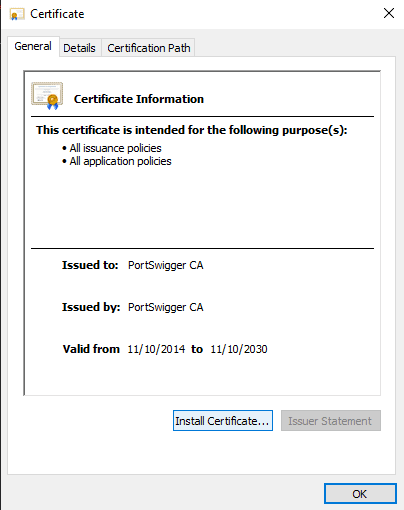

Щоб встановити сертифікат у Windows, двічі клацніть завантажений файл «cacert.der», щоб запустити його та прийняти попередження безпеки. У вікні програми перегляду сертифікатів натисніть «Встановити сертифікат».

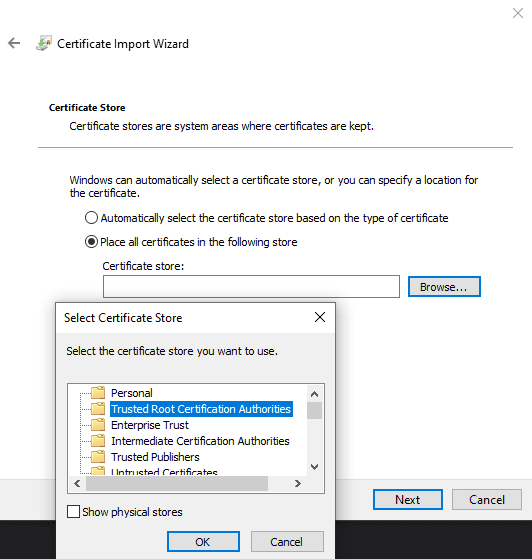

Виберіть, чи хочете ви, щоб сертифікат був довіреним для вашого користувача чи для інших видів використання з «Поточний користувач» і «Локальний апарат» відповідно. Вам потрібно буде вручну налаштувати сертифікат для розміщення в певному сховищі сертифікатів «Надійні кореневі центри сертифікації». Після того, як ви закінчите, натисніть «Готово», щоб імпортувати сертифікат.

Порада. Щоб зміни набули чинності, потрібно перезавантажити веб-переглядач. Це має вплинути на всі браузери на вашому комп’ютері, навіть на Firefox, проте, можливо, вам доведеться додати сертифікат до певних браузерів, якщо вони використовують власне сховище довіри.

Якщо ви хочете перехопити мережевий трафік з іншого пристрою, йому доведеться імпортувати ваш конкретний сертифікат Burp, а не той, який він сам створює. Кожне встановлення, за винятком оновлень, генерує новий сертифікат. Такий дизайн значно ускладнює зловживання Burp для масового моніторингу Інтернету.