WannaCry هو برنامج ضار خطير للتشفير ، ضرب مجتمع الإنترنت يوم الجمعة ، 12 مايو 2017. في البداية ، تمت الإشارة إليه باسم Wana Decrypt0r نظرًا للاسم الداخلي المقدم على شاشة القفل. ومع ذلك ، سرعان ما اكتشف خبراء الأمن أن لديها المزيد من المتغيرات ، بما في ذلك وانا Decrypt0r, WannaCryptor, WannaCrypt, Wcry أو WNCRY، ومن المتوقع أن تستمر الاختلافات في الظهور.

تم اكتشاف الإصدار الأول من WannaCry ، Wana Decrypt0r 2.0 ، في 12 مايو 2017 ، بعد ضرب مستشفيات Telefonica الإسبانية و Portugal Telecom و NHS في إنجلترا.[1] ومع ذلك ، فإن برامج الفدية لم تقتصر على المنظمات وهاجمت أجهزة الكمبيوتر المنزلية التي تعمل أقدم إصدارات Windows ، التي تفتقر إلى تصحيحات Microsoft المفهرسة كـ MS17-010 و CVE-2017-0146 و CVE-2017-0147.[2] في غضون أيام قليلة ، تمكنت هذه البرامج الضارة من إصابة أكثر من 230 ألف جهاز كمبيوتر موجود في 150 دولة ، وهذه الأرقام تجعل WannaCry متوافقًا مع أكثر إصابات برامج الفدية شهرة مثل لوكي أو سيربر.

يتسلل WannaCryptor إلى النظام عبر ثغرة EternalBlue ، والتي تم اكتشافها في إصدارات Windows Vista و 7 و 8 و 10 و Windows Server. تم تصحيح هذه الثغرة الأمنية بالتحديثات الأمنية MS17-010 و CVE-2017-0146 و CVE-2017-0147 ، لكن العديد من أجهزة الكمبيوتر تخطت التحديث وتركت الثغرة الأمنية مفتوحة.

لسوء الحظ ، إذا قام WannaCry ransomware بتشفير البيانات (باستخدام خوارزميات AES و RSA) ، فلا توجد فرصة لفك تشفير الملفات مجانًا. يمكن للناس دفع فدية للمتسللين ، واستعادة البيانات باستخدام النسخ الاحتياطية أو نسيان هذه الملفات.[3]

تحديث 2018

اعتبر هذا الفيروس تهديدًا قديمًا ظل صامتًا نسبيًا ، ولكن في الربع الثالث من عام 2018 ، صدرت أخبار عن نشاط واناكراي الأخير والإصابة بالعدوى في جميع أنحاء العالم. لقد أثر فيروس التشفير هذا بالفعل على المزيد من الأجهزة منذ الأحداث الحالية التي بدأت في يوليو 2018.

يبلغ إجمالي عدد عمليات إرسال WannaCry المحظورة في الربع الثالث من عام 2018 ، 9472027517 وتم اكتشاف النشاط في 203 دولة على الأقل. يشير الإجراء إلى أن هذا الفيروس المشفر لم يمت وأن الخطر حقيقي. على وجه الخصوص ، عندما تؤثر هجمات برامج الفدية بشكل متزايد على الشركات والخدمات الكبرى.[4]

يحتوي WannaCry أيضًا على أدوات فك تشفير طورها باحثون مختلفون على مدار عام هذه الهجمات. جيثب أصدرت أدوات فك التشفير للإصدارات المختلفة ، وقد تعمل مع متغيرات التهديد الجديدة والنشطة.

أعطى نجاح WannaCry الفرصة لنسخ التكتيكات

لسوء الحظ ، دفع "نجاح" WannaCry الضخم مطوري برامج الفدية إلى إنشاء نسخ من البرامج الضارة وإصدارها. في وقت كتابة هذا التقرير ، سجل خبراء الأمن ثماني نسخ من WannaCry ، بعضها في مرحلة التطوير ، بينما تم إطلاق البعض الآخر بالفعل. وبالتالي ، كن حذرًا للغاية وتأكد من حماية جهاز الكمبيوتر الخاص بك بشكل صحيح. هذه هي نسخ Wana Decrypt0r:

رقم 1. DarkoderCrypt0r

يقوم DarkoderCrypt0r بتشفير الملفات الموجودة على سطح المكتب لأجهزة الكمبيوتر الشخصية ، ويستخدم شاشة قفل مشابهة لبرنامج الفدية WannaCryptor ، والمطلوب للحصول على فدية ، ويؤدي جميع الأنشطة الأخرى المعتادة للسلف. تم تسمية الملف القابل للتنفيذ باسم @[بريد إلكتروني محمي] تحصل جميع البيانات المشفرة على امتداد الملف .DARKCRY ويتم حث مستخدم الكمبيوتر على دفع فدية قدرها 300 دولار أمريكي. حاليًا ، يستخدم رمز HiddenTear ، مما يعني أنه يمكن فك تشفير الملفات التي يقوم بتشفيرها بسهولة.

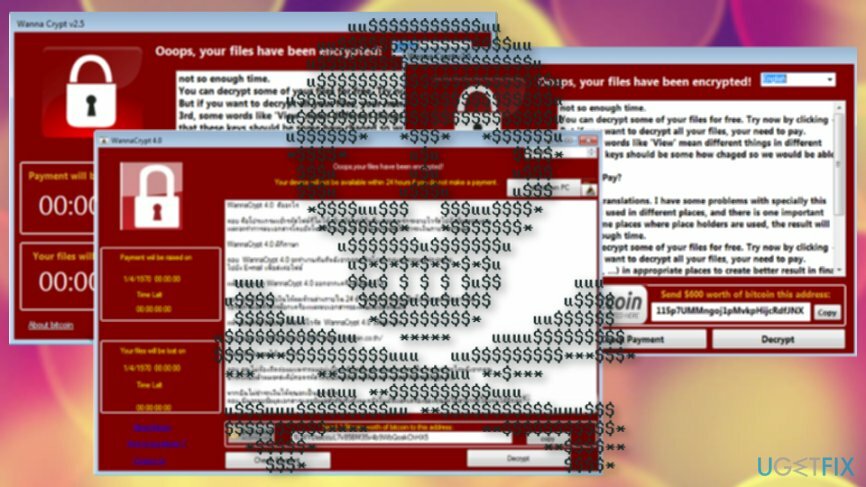

رقم 2. WannaCrypt v2.5

WannaCrypt v2.5 ransomware حاليًا في مرحلة التطوير. إذا أصاب جهاز الكمبيوتر ، فإنه لا يقفل الملفات ، باستثناء أنه يعرض شاشة القفل ويتطلب دفع 600 دولار فدية. إنه ليس خطيرًا بعد ولكنه يمكن أن يخيف الناس حتى الموت.

رقم 3. WannaCrypt 4.0.0

WannaCrypt 4.0 هو نسخة أخرى من فيروس WannaCry ، والتي يمكن تصنيفها على أنها غير ضارة حتى الآن. ينتشر مثل أي فيروس رانسوم وير آخر ، باستثناء أنه لا يقوم بتشفير الملفات. يتم توفير مذكرة الفدية وشاشة القفل وغيرها من المعلومات باللغة التايلاندية ، مما يعني أنها ستستهدف مستخدمي تايلاند.

رقم 4. برنامج Aron WanaCrypt0r 2.0 Generator v1.0

يشار إلى Aron WanaCrypt0r 2.0 Generator v1.0 كمولد WannaCry Ransomware القابل للتخصيص. يسمح للأشخاص بتحديد النص والألوان والصور والخط والإعدادات الأخرى لشاشة قفل WannaCry. من المتوقع أن يستخدم المتسللون أيضًا ملف Wana Decrypt0r القابل للتنفيذ وينشرونه لتوليد الفدية. لحسن الحظ ، هذه "الخدمة" ليست متاحة بعد. يمكن للأشخاص فقط إنشاء شاشة قفل WannaCry مخصصة ، لكن ملف الفدية القابل للتنفيذ لا ينتشر.

عدد 5. Wana Decrypt0r 2.0.0 تحديث

الملف التنفيذي Wana Decrypt0r 2.0 هو MS17-010.exe. شاشة القفل ومذكرة الفدية تشبه WannaCry. النسخة الاندونيسية من الفيروس متاحة.

عدد 6. kee

تقومkee ransomware بتشفير الملفات الشخصية وتقديم ملاحظة فدية داخل عبارة "مرحبًا هناك! زميلkee المستخدم! .txt “file.

رقم 7. WannaDecryptOr 2.0

لم يتم تطوير WannaDecryptOr 2.0 بالكامل بعد. إنه قادر على إصابة أجهزة الكمبيوتر ، لكن لا يمكنه تشفير الملفات. إلى جانب ذلك ، إنها شاشة القفل ، ولا توفر مذكرة الفدية معلومات حول الفيروس وتعليمات حول كيفية دفع الفدية. ومع ذلك ، من الضروري إزالة تثبيت الفيروس لأنه قد يتم تحديثه قريبًا وتشفير الملفات بعد ذلك.

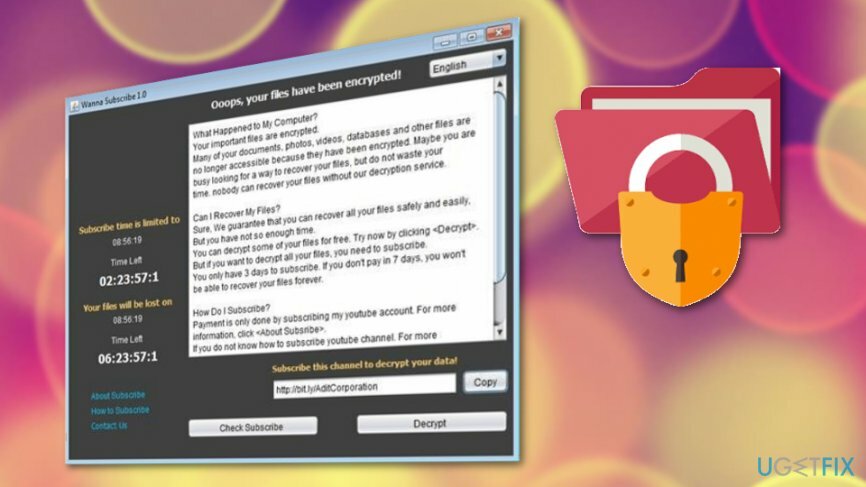

رقم 8. هل تريد الاشتراك 1.0

لم ترد الكثير من المعلومات حتى الان. هذا تهديد مكتوب بلغة جافا وله تصميم رمادي اللون لنافذة فدية معروفة سابقًا.

كما ترى ، يحتوي فيروس WannaCry على العديد من الحيوانات المستنسخة ، بعضها تم توزيعه بالفعل والبعض الآخر في مرحلة التطوير. ومع ذلك ، من الأهمية بمكان تحديث جهاز الكمبيوتر الخاص بك وتأمينه بشكل صحيح. في هذه و هذه المنشورات ، يمكنك العثور على معلومات حول التدابير الاحترازية التي يجب اتخاذها لحماية نفسك من هجوم WannaCry والخطوات التي يجب اتخاذها في حالة إصابة جهاز الكمبيوتر الخاص بك بالفعل. من خلال اتخاذ هذه الإجراءات الوقائية ، ستحمي النظام من جميع متغيرات WannaCry ، بما في ذلك مقلديه.