Основният фокус на Burp Suite е да действа като уеб прокси с цел анализиране и модифициране на уеб трафика, обикновено като част от тест за проникване. Въпреки че това е достатъчно лесно за HTTP трафик с обикновен текст, той изисква допълнителна настройка, за да може да прихваща HTTPS трафик без постоянни грешки в сертификата.

Бакшиш; Тестването за проникване е процес на тестване на киберсигурността на уебсайтове, устройства и инфраструктура чрез опит за хакване.

За да прихване HTTPS трафик, Burp създава свой собствен сертифициращ орган на вашето устройство. Трябва да импортирате този сертификат в хранилището за доверие на вашия браузър, така че браузърът ви да не генерира грешки в сертификата.

Съвет: Използването на Burp Suite като прокси по същество означава, че изпълнявате MitM, или Man in the Middle, атака срещу себе си. Трябва да сте наясно, че Burp ще замени всички HTTPS сертификати със свои собствени. Това прави много по-трудно да забележите истински злонамерени MitM атаки, тъй като няма да видите никакви грешки в сертификата – имайте предвид това, ако инсталирате и използвате Burp Suite!

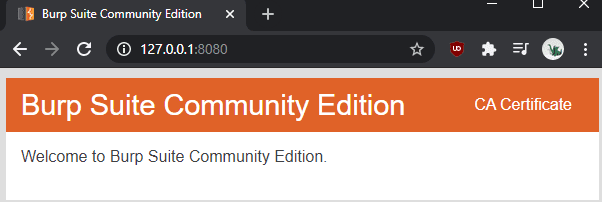

Първата стъпка за инсталиране на сертифициращия орган на Burp е да го изтеглите. За да направите това, стартирайте Burp, след което прегледайте порта на прокси слушателя, който по подразбиране е „127.0.0.1:8080“. Веднъж на страницата, щракнете върху „CA Certificate“ в горния десен ъгъл, за да изтеглите сертификата „cacert.der“.

Съвет: Вероятно ще бъдете предупредени, че типът на файла е опасен и може да навреди на компютъра ви, ще трябва да приемете предупреждението.

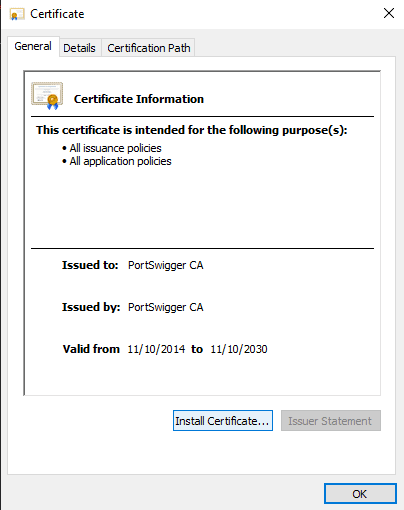

За да инсталирате сертификата в Windows, щракнете двукратно върху изтегления файл “cacert.der”, за да го стартирате и да приемете предупреждението за сигурност. В прозореца за преглед на сертификати щракнете върху „Инсталиране на сертификат“.

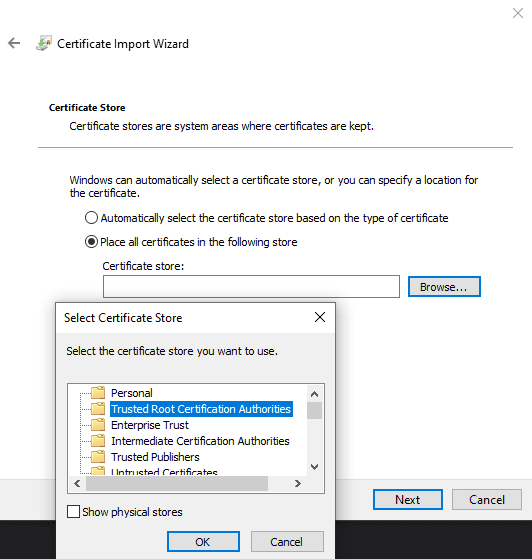

Изберете дали искате сертификатът да бъде доверен от вашия потребител или от други употреби с „Текущ потребител“ и „Локална машина“ съответно. Ще трябва ръчно да настроите сертификата да бъде поставен в определено хранилище за сертификати, „Доверени коренни сертифициращи органи“. След като сте готови, щракнете върху „Край“, за да импортирате сертификата.

Съвет: За да влезе в сила промяната, ще трябва да рестартирате браузърите си. Това би трябвало да засегне всички браузъри на вашия компютър, дори Firefox, но може да се наложи да добавите сертификата към конкретни браузъри, ако те използват собствен магазин за доверие.

Ако искате да прихванете мрежов трафик от друго устройство, то ще трябва да импортира вашия конкретен Burp сертификат, а не такъв, който генерира сам. Всяка инсталация, с изключение на актуализациите, генерира нов сертификат. Този дизайн прави много по-трудно злоупотребата с Burp за масово наблюдение в интернет.