Burp Suites primære fokus er at fungere som webproxy med det formål at analysere og ændre webtrafik, generelt som en del af en penetrationstest. Selvom dette er nemt nok til almindelig tekst-HTTP-trafik, kræver det yderligere opsætning for at kunne opsnappe HTTPS-trafik uden konstante certifikatfejl.

Tip; Penetrationstest er processen med at teste cybersikkerheden på websteder, enheder og infrastruktur ved at forsøge at hacke den.

For at opsnappe HTTPS-trafik opretter Burp sin egen certifikatautoritet på din enhed. Du skal importere certifikatet til din browsers tillidsbutik, så din browser ikke genererer certifikatfejl.

Tip: Brug af Burp Suite som proxy er i bund og grund, at du udfører et MitM, eller Man in the Middle, angreb på dig selv. Du skal være opmærksom på, at Burp vil erstatte alle HTTPS-certifikater med deres egne. Dette gør det meget sværere at bemærke ægte ondsindede MitM-angreb, da du ikke vil se nogen certifikatfejl – vær opmærksom på dette, hvis du installerer og bruger Burp Suite!

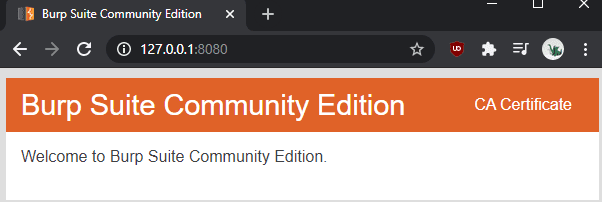

Det første skridt til at installere Burps certifikatmyndighed er at downloade det. For at gøre det skal du starte Burp og derefter gå til proxy-lytterporten, som som standard er "127.0.0.1:8080". Når du er på siden, skal du klikke på "CA-certifikat" i øverste højre hjørne for at downloade certifikatet "cacert.der".

Tip: Du vil sandsynligvis blive advaret om, at filtypen er usikker og kan skade din computer. Du bliver nødt til at acceptere advarslen.

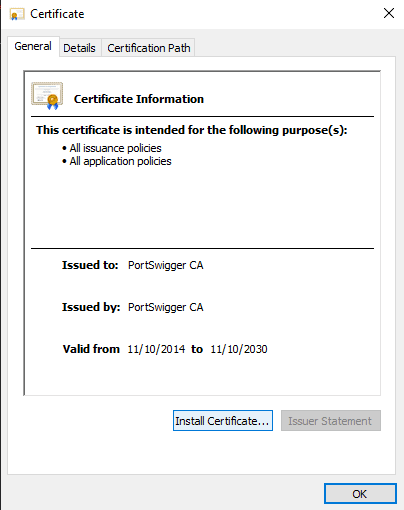

For at installere certifikatet i Windows skal du dobbeltklikke på den downloadede fil "cacert.der" for at køre det og acceptere sikkerhedsadvarslen. Klik på "Installer certifikat" i vinduet certifikatfremviser.

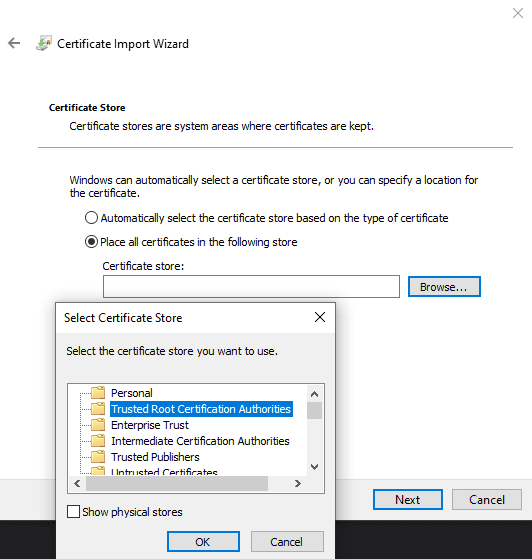

Vælg, om du vil have tillid til certifikatet af din bruger eller af andre anvendelser med henholdsvis "Nuværende bruger" og "Lokal maskine". Du skal manuelt indstille certifikatet til at blive placeret i et specifikt certifikatlager, "Trusted Root Certification Authorities". Når du er færdig, skal du klikke på "Udfør" for at importere certifikatet.

Tip: For at ændringen træder i kraft, skal du genstarte dine browsere. Dette bør påvirke alle browsere på din computer, selv Firefox, men du skal muligvis tilføje certifikatet til specifikke browsere, hvis de bruger deres egen trust-butik.

Hvis du vil opsnappe netværkstrafik fra en anden enhed, skal den importere dit specifikke Burp-certifikat i stedet for et, den selv genererer. Hver installation, eksklusive opdateringer, genererer et nyt certifikat. Dette design gør det meget sværere for Burp at blive misbrugt til masseinternetovervågning.