Το WannaCry είναι ένα σοβαρό κρυπτογραφικό κακόβουλο λογισμικό, το οποίο έπληξε την κοινότητα του Διαδικτύου την Παρασκευή, 12 Μαΐου 2017. Αρχικά, έχει αναφερθεί ως Wana Decrypt0r λόγω του εσωτερικού ονόματος που παρέχεται στην οθόνη κλειδώματος. Ωστόσο, οι ειδικοί ασφαλείας ανακάλυψαν σύντομα ότι έχει περισσότερες παραλλαγές, συμπεριλαμβανομένων Wana Decrypt0r, WannaCryptor, WannaCrypt, Κραυγή ή WNCRY, και αναμένεται ότι οι διακυμάνσεις θα συνεχίσουν να εμφανίζονται.

Η πρώτη έκδοση WannaCry, Wana Decrypt0r 2.0, εντοπίστηκε στις 12 Μαΐου 2017, αφού χτύπησε τα ισπανικά Νοσοκομεία Telefonica, Portugal Telecom και NHS στην Αγγλία.[1] Ωστόσο, το ransomware δεν περιορίστηκε στους οργανισμούς και επιτέθηκε σε οικιακούς υπολογιστές που λειτουργούσαν παλαιότερα εκδόσεις Windows, οι οποίες δεν διαθέτουν ενημερωμένες εκδόσεις κώδικα της Microsoft με ευρετήριο ως MS17-010, CVE-2017-0146 και CVE-2017-0147.[2] Μέσα σε λίγες μέρες, αυτό το κακόβουλο λογισμικό κατάφερε να μολύνει περισσότερους από 230.000 υπολογιστές που βρίσκονται σε 150 χώρες και αυτοί οι αριθμοί κάνουν το WannaCry να ευθυγραμμιστεί με τις πιο διαβόητες μολύνσεις ransomware αρέσει

Locky ή Cerber.

Το WannaCryptor διεισδύει στο σύστημα μέσω της ευπάθειας EternalBlue, η οποία εντοπίστηκε στις εκδόσεις των Windows Vista, 7, 8, 10 και Windows Server. Αυτή η συγκεκριμένη ευπάθεια έχει επιδιορθωθεί με τις ενημερώσεις ασφαλείας MS17-010, CVE-2017-0146 και CVE-2017-0147, αλλά πολλοί υπολογιστές παρέλειψαν την ενημέρωση και άφησαν ανοιχτό το θέμα ευπάθειας.

Δυστυχώς, εάν το WannaCry ransomware κρυπτογραφεί δεδομένα (χρησιμοποιεί αλγόριθμους AES και RSA), δεν υπάρχει περίπτωση να αποκρυπτογραφήσετε αρχεία δωρεάν. Οι άνθρωποι μπορούν να πληρώσουν τα λύτρα για τους χάκερ, να ανακτήσουν δεδομένα χρησιμοποιώντας αντίγραφα ασφαλείας ή να ξεχάσουν αυτά τα αρχεία.[3]

Ενημέρωση 2018

Αυτός ο ιός θεωρήθηκε ως μια παλιά απειλή που ήταν σχετικά σιωπηλή, αλλά το τρίτο τρίμηνο του 2018 κυκλοφόρησαν νέα σχετικά με την πρόσφατη δραστηριότητα του WannaCry και τις μολύνσεις σε όλο τον κόσμο. Αυτός ο κρυπτοϊός έχει ήδη επηρεάσει περισσότερες συσκευές από τα τρέχοντα περιστατικά που ξεκίνησαν τον Ιούλιο του 2018.

Ο συνολικός αριθμός των μπλοκαρισμένων υποβολών WannaCry το τρίτο τρίμηνο του 2018, σύμφωνα με πληροφορίες, είναι 947 027 517 και η δραστηριότητα ανακαλύφθηκε σε τουλάχιστον 203 χώρες. Η ενέργεια δείχνει ότι αυτός ο κρυπτοϊός δεν είναι νεκρός και ο κίνδυνος είναι πραγματικός. Ειδικά, όταν οι επιθέσεις ransomware επηρεάζουν όλο και περισσότερο μεγάλες εταιρείες και υπηρεσίες.[4]

Το WannaCry έχει επίσης αποκρυπτογραφητές που αναπτύχθηκαν από διάφορους ερευνητές κατά τη διάρκεια του έτους αυτών των επιθέσεων. GitHub κυκλοφόρησε εργαλεία αποκρυπτογράφησης για διάφορες εκδόσεις και μπορεί να λειτουργήσουν για νέες και ενεργές παραλλαγές απειλών.

Η επιτυχία του WannaCry έδωσε την ευκαιρία να αντιγράψουμε τις τακτικές

Δυστυχώς, η τεράστια «επιτυχία» του WannaCry ώθησε τους προγραμματιστές ransomware να δημιουργήσουν και να κυκλοφορήσουν τα αντίγραφα του κακόβουλου λογισμικού. Τη στιγμή της γραφής, οι ειδικοί ασφαλείας κατέγραψαν οκτώ αντίγραφα WannaCry μερικά από τα οποία βρίσκονται σε φάση ανάπτυξης, ενώ τα άλλα έχουν ήδη κυκλοφορήσει. Επομένως, να είστε πολύ προσεκτικοί και να φροντίζετε να προστατεύετε σωστά τον υπολογιστή σας. Αυτά είναι τα αντίγραφα Wana Decrypt0r:

Nr 1. DarkoderCrypt0r

Το DarkoderCrypt0r κρυπτογραφεί αρχεία που βρίσκονται στην επιφάνεια εργασίας του υπολογιστή, χρησιμοποιεί μια οθόνη κλειδώματος παρόμοια με το WannaCryptor ransomware, που απαιτείται για λύτρα και εκτελεί όλες τις άλλες δραστηριότητες που είναι τυπικές για τον προκάτοχό του. Το εκτελέσιμο αρχείο ονομάζεται @[email προστατευμένο] Όλα τα κρυπτογραφημένα δεδομένα λαμβάνουν την επέκταση αρχείου .DARKCRY και ο χρήστης του υπολογιστή καλείται να πληρώσει 300 δολάρια ΗΠΑ λύτρα. Επί του παρόντος, χρησιμοποιεί έναν κώδικα HiddenTear, που σημαίνει ότι τα αρχεία που κρυπτογραφεί μπορούν εύκολα να αποκρυπτογραφηθούν.

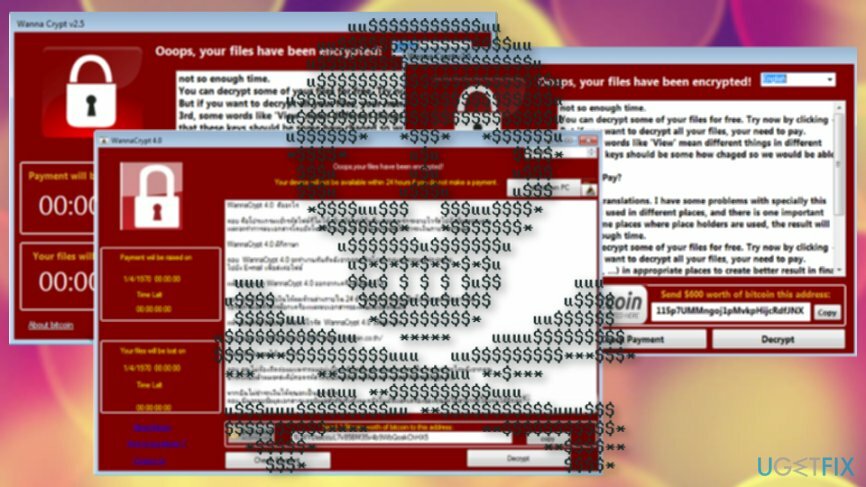

Nr 2. WannaCrypt v2.5

Το WannaCrypt v2.5 ransomware βρίσκεται αυτή τη στιγμή σε φάση ανάπτυξης. Εάν μολύνει τον υπολογιστή, δεν κλειδώνει τα αρχεία, εκτός από το ότι εμφανίζει την οθόνη κλειδώματος και απαιτεί να πληρώσει τα λύτρα των 600 δολαρίων ΗΠΑ. Δεν είναι ακόμη επικίνδυνο, αλλά μπορεί να τρομάξει τους ανθρώπους μέχρι θανάτου.

Nr 3. WannaCrypt 4.0

Το WannaCrypt 4.0 είναι ένα ακόμη αντίγραφο του ιού WannaCry, το οποίο μπορεί να ταξινομηθεί ως μη κακόβουλο ακόμη. Εξαπλώνεται ακριβώς όπως κάθε άλλος ιός ransomware, με τη διαφορά ότι δεν κρυπτογραφεί αρχεία. Το σημείωμα λύτρων, η οθόνη κλειδώματος και άλλες πληροφορίες παρέχονται στην ταϊλανδέζικη γλώσσα, πράγμα που σημαίνει ότι θα στοχεύει χρήστες της Ταϊλάνδης.

Nr 4. Aron WanaCrypt0r 2.0 Generator v1.0

Το Aron WanaCrypt0r 2.0 Generator v1.0 αναφέρεται ως μια προσαρμόσιμη γεννήτρια WannaCry Ransomware. Επιτρέπει στους χρήστες να επιλέγουν το κείμενο, τα χρώματα, τις εικόνες, τη γραμματοσειρά και άλλες ρυθμίσεις της οθόνης κλειδώματος WannaCry. Εικάζεται ότι οι χάκερ χρησιμοποιούν επίσης το εκτελέσιμο αρχείο Wana Decrypt0r και το διαδίδουν για να δημιουργήσουν τα λύτρα. Ευτυχώς, αυτή η «υπηρεσία» δεν είναι ακόμη διαθέσιμη. Οι άνθρωποι μπορούν να δημιουργήσουν μόνο μια προσαρμοσμένη οθόνη κλειδώματος WannaCry, αλλά το εκτελέσιμο λογισμικό ransomware δεν διαδίδεται.

Nr 5. Wana Decrypt0r 2.0

Το εκτελέσιμο αρχείο Wana Decrypt0r 2.0 είναι MS17-010.exe. Η οθόνη κλειδώματος και το σημείωμα λύτρων είναι παρόμοια με το WannaCry. Η ινδονησιακή έκδοση του ιού είναι διαθέσιμη.

Nr 6. @kee

Το @kee ransomware κρυπτογραφεί προσωπικά αρχεία και παρέχει μια σημείωση λύτρων μέσα σε ένα «Γεια σου! Fellow @kee User!.txt“ αρχείο.

Nr 7. WannaDecryptOr 2.0

Το WannaDecryptOr 2.0 δεν έχει ακόμη αναπτυχθεί πλήρως. Είναι ικανό να μολύνει υπολογιστές, αλλά δεν μπορεί να κρυπτογραφήσει αρχεία. Επιπλέον, είναι οθόνη κλειδώματος και το σημείωμα λύτρων δεν παρέχει πληροφορίες σχετικά με τον ιό και οδηγίες για τον τρόπο πληρωμής των λύτρων. Ωστόσο, είναι σημαντικό να απεγκαταστήσετε τον ιό, επειδή ενδέχεται να ενημερωθεί σύντομα και να κρυπτογραφήσει τα αρχεία στη συνέχεια.

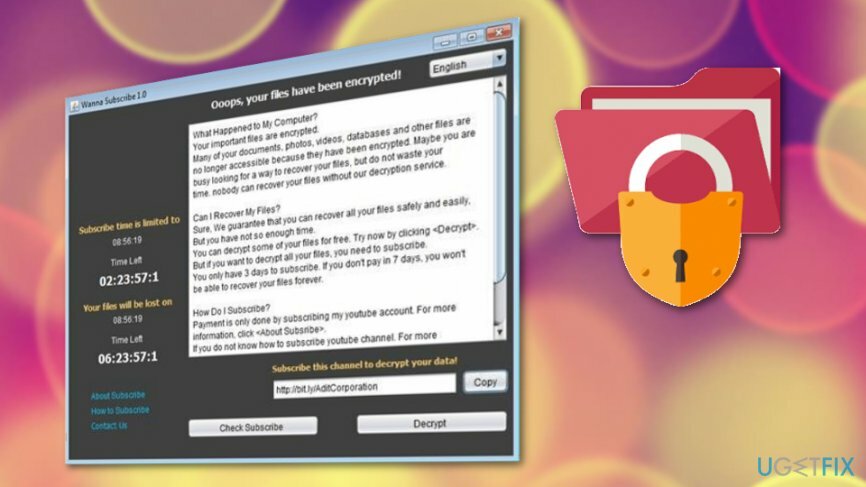

Nr 8. Θέλετε να εγγραφείτε 1.0

Δεν έχουν ληφθεί ακόμη πολλές πληροφορίες. Αυτή είναι μια απειλή γραμμένη σε Java και έχει το γκρι σχέδιο ενός προηγουμένως γνωστού παραθύρου λύτρων.

Όπως μπορείτε να δείτε, ο ιός WannaCry έχει πολλούς κλώνους, μερικοί από τους οποίους έχουν ήδη διανεμηθεί και άλλοι βρίσκονται σε φάση ανάπτυξης. Ωστόσο, είναι σημαντικό να ενημερώσετε και να ασφαλίσετε σωστά τον υπολογιστή σας. Σε Αυτό και Αυτό αναρτήσεις, μπορείτε να βρείτε πληροφορίες σχετικά με τα προληπτικά μέτρα που πρέπει να ληφθούν για να προστατευθείτε από την επίθεση WannaCry και ποια βήματα πρέπει να ληφθούν εάν ο υπολογιστής σας έχει ήδη μολυνθεί. Λαμβάνοντας αυτά τα προληπτικά μέτρα, θα προστατεύσετε το σύστημα από όλες τις παραλλαγές WannaCry, συμπεριλαμβανομένων των μιμητών του.