El malware de Android ahora ha evolucionado y utiliza 27 idiomas diferentes

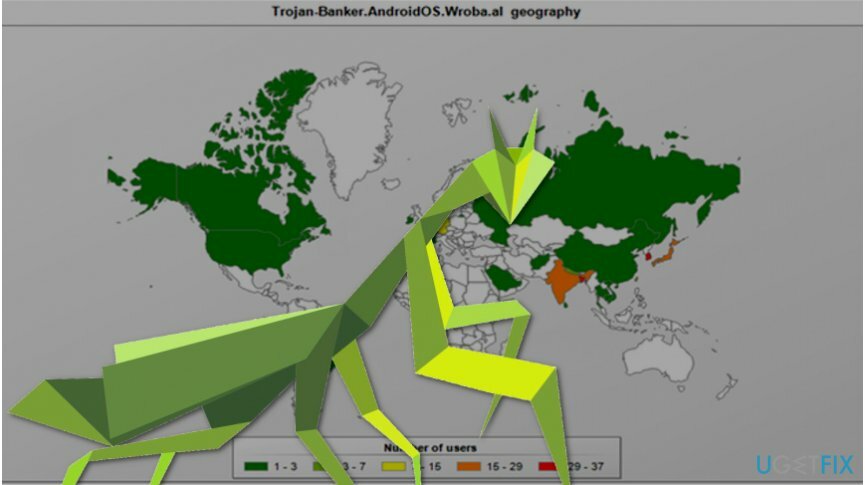

Roaming Mantis es un troyano bancario también conocido como XLoader y MoqHao[1]. Anteriormente, afectaba principalmente solo a dispositivos Android, incluidos teléfonos inteligentes, tabletas, etc. Según los investigadores, este programa malicioso estaba activo solo en Bangladesh, China, India, Corea y Japón.

Sin embargo, las últimas noticias muestran que Roaming Mantis se ha traducido a más de 27 idiomas y se ha actualizado con funciones adicionales.[2]. Actualmente, este troyano bancario se dirige a personas de Europa y Oriente Medio, que incluyen:

- Búlgaro;

- Checo;

- Inglés;

- Hebreo;

- Armenio;

- Italiano;

- Georgiano;

- Malayo;

- Portugués;

- Serbocroata;

- Tagalo;

- Ucranio;

- Chino tradicional;

- Arábica;

- Bengalí;

- Alemán;

- Español;

- Hindi;

- Indonesio;

- Japonés;

- Coreano;

- Polaco;

- Ruso;

- Tailandés;

- Turco;

- Vietnamita;

- Chino simplificado.

Suguru Ishimaru, investigador de seguridad de Kaspersky Lab, cree que los piratas informáticos han utilizado técnicas para traducir el texto a diferentes idiomas de forma automática y propagar su infección globalmente[3]:

Creemos que el atacante hizo uso de un método sencillo para potencialmente infectar a más usuarios, traduciendo su conjunto inicial de idiomas con un traductor automático.

Los delincuentes también intentan infectar dispositivos iOS

Si bien el virus Roaming Mantis se diseñó inicialmente solo para Android, ahora los piratas informáticos han cambiado sus tácticas y también apuntan a dispositivos iOS[4]. Los expertos afirman que el propósito de tales acciones es propagar la infección a nivel mundial, ya que los nuevos ataques de phishing de iOS permiten a los delincuentes obtener las credenciales del usuario.

Según la investigación, el servicio de DNS falso resuelve el dominio hxxp: //security.apple.com/ en la IP 172.247.116 [.] 155 dirección que da como resultado un redireccionamiento al sitio web de phishing que se parece excepcionalmente a la Apple legítima sitio. Por lo tanto, se engaña a las personas para que proporcionen datos confidenciales directamente a los delincuentes.

El sitio web falso también está traducido a 25 idiomas diferentes y está diseñado para recopilar detalles de ID de Apple, incluido el número de tarjeta de crédito, fecha de vencimiento, código CVV, inicio de sesión y contraseña. Los únicos dos idiomas que faltan: georgiano y bengalí.

Roaming Mantis se actualiza para realizar actividades de minería criptográfica

Los expertos analizaron el código de Roaming Mantis y descubrieron que ahora puede explotar los recursos de la computadora y extraer criptomonedas. Esto se debe a que el script de Coinhive se ha incrustado en el código fuente HTML.[5]. Este minero de Javascript ha ganado recientemente éxito entre los piratas informáticos y se ha vuelto ampliamente utilizado en todo el mundo.

Una vez que el usuario está conectado a la página de destino desde la computadora, el minero web puede acceder a la potencia de su CPU. Del mismo modo, el uso de la CPU puede aumentar hasta en un 100% y causar daños a la PC o un deterioro significativo de su rendimiento. A largo plazo, algunos dispositivos pueden incluso volverse inutilizables.