Viimastel aastatel on küberkurjategijad levitanud uut tüüpi viirusi, mis võivad teie arvutis (või teie võrgus) olevaid faile krüptida eesmärgiga oma ohvritelt kerget raha teenida. Seda tüüpi viirusi nimetatakse lunavaraks ja need võivad nakatada arvutisüsteeme, kui arvuti kasutaja seda ei tee. pöörake tähelepanu tundmatutelt saatjatelt või sissemurdnud saitidelt pärit manuste või linkide avamisel küberkurjategijad. Minu kogemuse kohaselt on ainus turvaline viis end seda tüüpi viiruste eest kaitsta oma failide puhtad varukoopiad, mis on salvestatud arvutist eraldi kohta. Näiteks ühendamata välisel USB-kõvakettal või DVD-ROM-il.

See artikkel sisaldab olulist teavet mõne teadaoleva krüpteeriva lunavara – krüptiviiruse – kohta, mis on loodud selleks krüptige kriitilised failid ning saadaolevad valikud ja utiliidid, et teie krüptitud failid nakatumisel dekrüpteerida. Kirjutasin selle artikli selleks, et hoida kogu saadaolevate dekrüpteerimistööriistade teave ühes kohas ja püüan seda artiklit ajakohastada. Palun jagage meiega oma kogemusi ja muud uut teavet, mida teate, et üksteist aidata.

Kuidas lunavarast krüptitud faile dekrüpteerida – Kirjeldus ja tuntud dekrüpteerimistööriistad – meetodid:

- RANSOWARE NIMI

- Krüptosein

- CryptoDefense ja How_Decrypt

- Cryptorbit või HowDecrypt

- Cryptolocker (Troj/Ransom-ACP), "Trojan. Ransomcrypt. F)

- CryptXXX V1, V2, V3 (variandid: .crypt, crypz või 5 kuueteistkümnendmärki)

- Locky ja AutoLocky (variandid: .locky)

- Trooja lunaraha. Win32.Rektor

- Trooja lunaraha. Win32.Xorist, Trojan-Ransom. MSIL.Vandev

- Trooja lunaraha. Win32.Rakhni

- Trooja lunaraha. Win32.Rannoh või Trojan-Ransom. Win32.Cryakl.

- TeslaCrypt (variandid: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc ja .vvv)

- TeslaCrypt 3.0 (variandid: .xxx, .ttt, .micro, .mp3)

- TeslaCrypt 4.0 (failinimi ja laiend muutmata)

Värskendused juuni 2016:

1. Trend Micro on vabastanud a Lunavarafailide dekrüpteerija tööriist järgmiste lunavaraperekondade poolt krüptitud failide dekrüpteerimiseks:

CryptXXX V1, V2, V3*

.crypt, crypz või 5 kuueteistkümnendmärki

CryptXXX V4, V5.5 Kuueteistkümnendmärgid

TeslaCrypt V1.ECC

TeslaCrypt V2.VVV, CCC, ZZZ, AAA, ABC, XYZ

TeslaCrypt V3.XXX või TTT või MP3 või MICRO

TeslaCrypt V4.

SNSLocker.RSNSLukustatud

Automaatne lukustus.lukustatud

BadBlock

777.777

XORIST.xorist või juhuslik laiend

XORBAT.krüpteeritud

CERBER V1 <10 juhuslikku tegelast>.cerber

Stampado.lukustatud

Nemucod.krüpteeritud

Kimäär.crypt

* Märge: Kehtib CryptXXX V3 lunavara kohta: selle konkreetse krüpto-lunavara täiustatud krüptimise tõttu on andmed ainult osalised dekrüpteerimine on praegu võimalik failide puhul, mida mõjutab CryptXXX V3, ja peate oma parandamiseks kasutama kolmanda osapoole parandustööriista. failid nagu: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

Trend Micro'i Ransomware File Decrypter tööriista allalaadimiseks (ja selle kasutamise juhiste lugemiseks) liikuge sellele lehele: Trend Micro Ransomware File Decryptor allalaadimine ja kasutamine

2. Kasperky on välja andnud järgmised dekrüpteerimistööriistad:

A. Kaspersky tööriist RakhniDecryptor on mõeldud failide dekrüpteerimiseks, mida mõjutavad*:

* Märge: Utiliiti RakhniDecryptor värskendatakse alati mitme lunavaraperekonna failide dekrüpteerimiseks.

Rakhni

Agent.iih

Aura

Autoit

Pletor

Rootor

Lamer

Lortok

Krüptokluchen

Demokraatia

Bitman – TeslaCrypti versioonid 3 ja 4B. Kaspersky tööriist RannohDecryptor on mõeldud failide dekrüpteerimiseks, mida mõjutavad:

Rannoh

AutoIt

Raev

Crybola

Cryakl

CryptXXX versioonid 1 ja 2

Cryptowalll – viiruseteave ja dekrüpteerimisvalikud.

The Krüptosein (või "Krüptovalli dekrüpteerija”) viirus on selle uus variant Krüptokaitse lunavara viirus. Kui arvuti on nakatunud Krüptosein lunavara, seejärel kõik arvutis olevad kriitilised failid (sealhulgas failid kaardistatud võrgudraividel, kui olete võrku sisse logitud) krüpteeritakse tugeva krüptimisega, mis muudab dekrüpteerimise praktiliselt võimatuks neid. Pärast Krüptosein krüptimisel loob viirus ja saadab privaatvõtme (parooli) privaatserverisse, et kurjategija saaks seda kasutada teie failide dekrüpteerimiseks. Pärast seda teatavad kurjategijad oma ohvritele, et kõik nende kriitilised failid on krüptitud ja ainus viis nende dekrüpteerimiseks on makske kindlaksmääratud aja jooksul lunaraha 500 $ (või rohkem), vastasel juhul kahekordistub lunaraha või nende failid lähevad kaotsi alaliselt.

Kuidas Cryptowalliga nakatunud faile dekrüpteerida ja failid tagasi saada:

Kui soovite dekrüpteerida Krüptosein krüptitud failid ja failid tagasi saada, siis on teil järgmised valikud.

A. Esimene võimalus on lunaraha maksta. Kui otsustate seda teha, jätkake maksmisega omal riisikol, sest meie uuringu kohaselt saavad mõned kasutajad oma andmed tagasi ja teised mitte. Pidage meeles, et kurjategijad pole planeedi kõige usaldusväärsemad inimesed.

B. Teine võimalus on puhastada nakatunud arvuti ja seejärel taastada nakatunud failid puhtast varukoopiast (kui teil selline on).

C. Kui teil pole puhast varukoopiat, on ainus võimalus taastada oma failid eelmistes versioonides saidilt "Varikoopiad”. Pange tähele, et see protseduur töötab ainult opsüsteemides Windows 8, Windows 7 ja Vista OS ning ainult siis, kuiSüsteemi taastamine” funktsioon oli teie arvutis varem lubatud ja seda ei keelatud pärast Krüptosein infektsioon.

- Viitamise link: Failide taastamine rakendusest Shadow Copies.

Üksikasjalik analüüs Krüptosein lunavara nakatumise ja eemaldamise leiate sellest postitusest:

- Kuidas eemaldada CryptoWall viirus ja taastada failid

CryptoDefense & How_Decrypt – viiruseteave ja dekrüpteerimine.

Krüptokaitseon veel üks lunavaraviirus, mis suudab tugeva krüptimisega krüpteerida kõik teie arvutis olevad failid sõltumata nende laiendist (failitüübist), nii et nende dekrüpteerimine on praktiliselt võimatu. Viirus võib keelata "Süsteemi taastaminefunktsioon nakatunud arvutis ja võib kustutada kõikShadow Volume koopiad” faile, nii et te ei saa oma faile nende varasematele versioonidele taastada. Nakatumise korral Krüptokaitse lunavaraviirus, loob igasse nakatunud kausta kaks faili ("How_Decrypt.txt" ja "How_Decrypt.html") koos üksikasjalike juhistega selle kohta, kuidas lunaraha teie failide dekrüpteerimiseks ja saadab privaatvõtme (parooli) privaatserverisse, et kurjategija saaks seda teie dekrüpteerimiseks kasutada. failid.

Üksikasjalik analüüs Krüptokaitse lunavara nakatumise ja eemaldamise leiate sellest postitusest:

- Kuidas eemaldada CryptoDefense viirus ja taastada failid

Kuidas Cryptodefense'iga krüptitud faile dekrüpteerida ja failid tagasi saada:

Dekrüpteerimiseks Krüptokaitse nakatunud failide puhul on teil järgmised valikud:

A. Esimene võimalus on lunaraha maksta. Kui otsustate seda teha, jätkake maksega omal riisikol, sest meie uuringu kohaselt saavad mõned kasutajad oma andmed tagasi ja teised mitte. Pidage meeles, et kurjategijad pole planeedi kõige usaldusväärsemad inimesed.

B. Teine võimalus on puhastada nakatunud arvuti ja seejärel taastada nakatunud failid puhtast varukoopiast (kui teil selline on).

C. Kui teil pole puhast varukoopiat, võite proovida taastada oma varasemates versioonides olevad failid jaotisest "Varikoopiad”. Pange tähele, et see protseduur töötab ainult opsüsteemides Windows 8, Windows 7 ja Vista OS ning ainult siis, kuiSüsteemi taastamine” funktsioon oli teie arvutis varem lubatud ja pärast seda ei keelatud Krüptokaitse infektsioon.

- Viitamise link: Failide taastamine rakendusest Shadow Copies.

D. Lõpuks, kui teil pole puhast varukoopiat ja te ei saa oma faile taastada "Varikoopiad”, siis võite proovida dekrüpteerida Krüptokaitse krüptitud faile kasutades Emsisofti dekrüpteerija kasulikkust. Et seda teha:

Tähtis teade: See utiliit töötab ainult arvutites, mis on nakatunud enne 1. aprilli 2014.

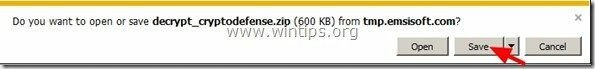

1.Lae alla “Emsisofti dekrüpteerija” utiliit teie arvutisse (nt teie Töölaud).

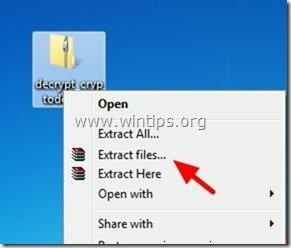

2. Kui allalaadimine on lõppenud, navigeerige oma Töölaud ja "Väljavõte""decrypt_cryptodefense.zip” faili.

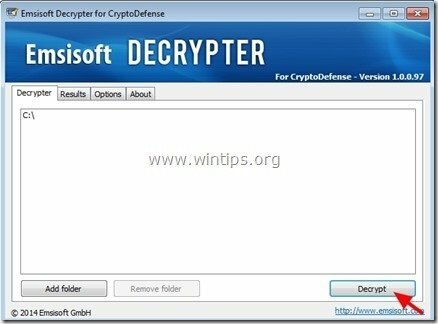

3. Nüüd topeltklõps käivitada "decrypt_cryptodefense” kasulikkust.

4. Lõpuks vajutage nuppu "Dekrüpteerida” nuppu failide dekrüpteerimiseks.

Allikas – Lisainfo: Üksikasjalik õpetus CryptoDefense'i krüptitud failide dekrüpteerimiseks Emsisofti dekrüpteerija utiliidi leiate siit: http://www.bleepingcomputer.com/virus-removal/cryptodefense-ransomware-information#emsisoft

Cryptorbit või HowDecrypt – viiruseteave ja dekrüpteerimine.

Cryptorbit või HowDecrypt viirus on lunavaraviirus, mis suudab krüptida kõik teie arvutis olevad failid. Kui teie arvuti on nakatunud Cryptorbit viirus krüpteeritakse kõik teie kriitilised failid sõltumata nende laiendist (failitüübist) tugeva krüptimisega, mis muudab nende dekrüpteerimise praktiliselt võimatuks. Viirus loob ka kaks faili teie arvuti igasse nakatunud kausta (“HowDecrypt.txt” ja „HowDecrypt.gif”) koos üksikasjalike juhistega selle kohta, kuidas saate lunaraha maksta ja faile dekrüpteerida.

Üksikasjalik analüüs Cryptorbit lunavara nakatumise ja eemaldamise leiate sellest postitusest:

- Kuidas eemaldada Cryptorbit (HOWDECRYPT) viirus ja taastada failid

Kuidas Cryptorbitiga nakatunud faile dekrüpteerida ja failid tagasi saada:

Dekrüpteerimiseks Cryptorbit krüptitud failide puhul on teil järgmised valikud:

A. Esimene võimalus on lunaraha maksta. Kui otsustate seda teha, jätkake maksmisega omal riisikol, sest meie uuringu kohaselt saavad mõned kasutajad oma andmed tagasi ja teised mitte.

B. Teine võimalus on puhastada nakatunud arvuti ja seejärel taastada nakatunud failid puhtast varukoopiast (kui teil selline on).

C. Kui teil pole puhast varukoopiat, võite proovida taastada oma varasemates versioonides olevad failid jaotisest "Varikoopiad”. Pange tähele, et see protseduur töötab ainult opsüsteemides Windows 8, Windows 7 ja Vista OS ning ainult siis, kuiSüsteemi taastamine” funktsioon oli teie arvutis varem lubatud ja pärast seda ei keelatud Cryptorbit infektsioon.

- Viitamise link: Failide taastamine rakendusest Shadow Copies.

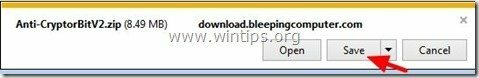

D. Lõpuks, kui teil pole puhast varukoopiat ja te ei saa oma faile taastada "Varikoopiad” siis võite proovida dekrüpteerida Cryptorbit krüptitud faile kasutades Anti-CryptorBit kasulikkust. Et seda teha:

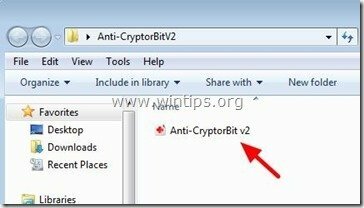

1.Lae alla “Anti-CryptorBit” utiliit teie arvutisse (nt teie Töölaud)

2. Kui allalaadimine on lõppenud, navigeerige oma Töölaud ja "Väljavõte""Anti-CryptorBitV2.zip” faili.

3. Nüüd topeltklõps käivitada Anti-CryptorBitv2 kasulikkust.

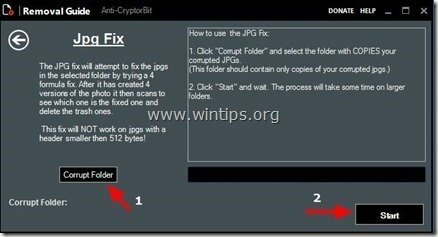

4. Valige, millist tüüpi faile soovite taastada. (nt "JPG")

5. Lõpuks valige kaust, mis sisaldab rikutud/krüptitud (JPG) faile ja seejärel vajutage "Alusta” nuppu, et neid parandada.

Cryptolocker – viiruseteave ja dekrüpteerimine.

Krüptoloker (tuntud ka kui "Troj/Lansom-ACP”, “Trooja. Ransomcrypt. F”) on lunavaravastane viirus (TROJAN) ja kui see teie arvutit nakatab, krüpteerib see kõik failid olenemata nende laiendist (failitüübist). Selle viiruse halb uudis on see, et kui see nakatab teie arvuti, krüpteeritakse teie kriitilised failid tugeva krüptimisega ja neid on praktiliselt võimatu dekrüpteerida. Kui arvuti on nakatunud Cryptolockeri viirusega, ilmub ohvri arvutisse teabesõnum, mis nõuab teie failide dekrüpteerimiseks 300 dollari (või rohkem) tasumist (lunaraha).

Üksikasjalik analüüs Krüptoloker lunavara nakatumise ja eemaldamise leiate sellest postitusest:

- Kuidas eemaldada CryptoLocker Ransomware ja taastada oma failid

Kuidas dekrüpteerida Cryptolockeriga nakatunud faile ja saada failid tagasi:

Dekrüpteerimiseks Krüptoloker nakatunud failide puhul on teil järgmised valikud:

A. Esimene võimalus on lunaraha maksta. Kui otsustate seda teha, jätkake maksmisega omal riisikol, sest meie uuringu kohaselt saavad mõned kasutajad oma andmed tagasi ja teised mitte.

B. Teine võimalus on puhastada nakatunud arvuti ja seejärel taastada nakatunud failid puhtast varukoopiast (kui teil selline on).

C. Kui teil pole puhast varukoopiat, võite proovida taastada oma varasemates versioonides olevad failid jaotisest "Varikoopiad”. Pange tähele, et see protseduur töötab ainult opsüsteemides Windows 8, Windows 7 ja Vista OS ning ainult siis, kuiSüsteemi taastamine” funktsioon oli teie arvutis varem lubatud ja pärast seda ei keelatud Krüptoloker infektsioon.

- Viitamise link: Failide taastamine rakendusest Shadow Copies.

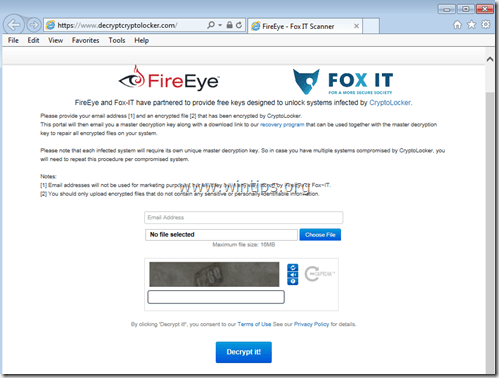

D. 2014. aasta augustis FireEye & Fox-IT on välja andnud uue teenuse, mis hangib CryptoLockeri lunavaraga nakatunud kasutajatele privaatse dekrüpteerimisvõtme. Teenus kannab nimeDecryptCryptoLocker' (teenus on katkestatud), on see saadaval ülemaailmselt ega nõua selle kasutamiseks registreerumist ega kontaktandmete esitamist.

Selle teenuse kasutamiseks peate külastama seda saiti: (teenus on katkestatud) ja laadige nakatunud arvutist üles üks krüpteeritud CryptoLockeri fail (Märkus: laadige üles fail, mis ei sisalda tundlikku ja/või privaatset teavet). Pärast seda peate määrama e-posti aadressi, et saada oma privaatvõti ja link dekrüpteerimistööriista allalaadimiseks. Lõpuks käivitage allalaaditud CryptoLockeri dekrüpteerimistööriist (kohalikult oma arvutis) ja sisestage oma CryptoLockeri krüptitud failide dekrüpteerimiseks oma privaatvõti.

Lisateavet selle teenuse kohta leiate siit: FireEye ja Fox-IT teatavad uuest teenusest CryptoLockeri ohvrite abistamiseks.

CryptXXX V1, V2, V3 (variandid: .crypt, crypz või 5 kuueteistkümnendmärki).

- CryptXXX V1 & CryptXXX V2 lunavara krüpteerib teie failid ja lisab pärast nakatumist iga faili lõppu laiendi ".crypt".

- CryptXXX v3 lisab pärast teie failide krüptimist laienduse ".cryptz".

Trooja CryptXXX krüpteerib järgmist tüüpi faile:

.3DM, .3DS, .3G2, .3GP, .7Z, .ACCDDB, .AES, .AI, .AIF, .APK, .APP, .ARC, .ASC, .ASF, .ASM, .ASP, .ASPX, ASX, .AVI, .BMP, .BRD, .BZ2, .C, .CER, .CFG, .CFM, .CGI, .CGM, .CLASS, .CMD, .CPP, .CRT, .CS, .CSR, .CSS, .CSV, .CUE, .DB, .DBF, .DCH, .DCU, .DDS, .DIF, .DIP, .DJV, .DJVU, .DOC, .DOCB, .DOCM, .DOCX, .DOT, .DOTM, .DOTX, .DTD, .DWG, .DXF, .EML, .EPS, .FDB, .FLA, .FLV, .FRM, .GADGET, .GBK, .GBR, .GED, .GIF, .GPG, .GPX, .GZ, .H, .H, .HTM, .HTML, .HWP, .IBD, .IBOOKS, .IFF, .INDD, .JAR, .JAVA, .JKS, .JPG, .JS, .JSP, .KEY, .KML, .KMZ, .LAY, .LAY6, .LDF, .LUA, .M, .M3U, .M4A, .M4V, .MAX, .MDB, .MDF, .MFD, .MID, .MKV, .MML, .MOV, .MP3, .MP4, .MPA, .MPG, .MS11, .MSI, .MYD, .MYI, .NEF, .NOTE, .OBJ, .ODB, .ODG, .ODP, .ODS, .ODT, .OTG, .OTP, .OTS, .OTT, .P12, .PAGES, .PAQ, .PAS, .PCT, .PDB, .PDF, .PEM, .PHP, .PIF, .PL, .PLUGIN, .PNG, .POT, .POTM, .POTX, .PPAM, .PPS, .PPSM, .PPSX, .PPT, .PPTM, .PPTX, .PRF, .PRIV, .PRIVAT, .PS, PSD, .PSPIMAGE, .PY, .QCOW2, .RA, .RAR, .RAW, .RM, .RSS, .RTF, .SCH, .SDF, .SH, .SITX, .SLDX, .SLK, .SLN, .SQL, .SQLITE, .SQLITE, .SRT, .STC, .STD, .STI, .STW, .SVG, .SWF, .SXC, .SXD, .SXI, .SXM, .SXW, .TAR, .TBK, .TEX, .TGA, .TGZ, .THM, .TIF, .TIFF, .TLB, .TMP, .TXT, .UOP, .UOT, .VB, .VBS, .VCF, .VCXPRO, .VDI, .VMDK, .VMX, .VOB, .WAV, .WKS, .WMA, .WMV, .WPD, .WPS, .WSF, .XCODEPROJ, .XHTML, .XLC, .XLM, .XLR, .XLS, .XLSB, .XLSM, .XLSX, .XLT, .XLTM, .XLTX, .XLW, .XML, .YUV, .ZIP, .ZIPX

Kuidas dekrüpteerida CryptXXX faile.

Kui olete nakatunud CryptXXX versiooniga 1 või versiooniga 2, siis kasutage Kaspersky tööriist RannohDecryptor failide dekrüpteerimiseks.

Kui olete nakatunud CryptXXX versiooniga 3, kasutage Trend Micro lunavarafailide dekrüpteerija. *

Märge: CryptXXX V3 viiruse täiustatud krüptimise tõttu on praegu võimalik ainult osaline andmete dekrüpteerimine ja failide parandamiseks peate kasutama kolmanda osapoole parandustööriista, näiteks: http://www.stellarinfo.com/file-repair/file-repair-toolkit.php

Locky ja AutoLocky (variandid: .locky)

Locky lunavara krüpteerib teie failid RSA-2048 ja AES-128 krüptimise abil ning pärast nakatumist nimetatakse kõik teie failid ümber kordumatu – 32 tähemärgi pikkusega - failinimega laiendiga ".locky" (nt ".1E776633B7E6DFE7ACD1B1A5E9577BCE.locky"). Locky viirus võib nakatada kohalikke või võrgudraive ja nakatumise ajal loob faili nimega "_HELP_instructions.html" igas nakatunud kaustas koos juhistega selle kohta, kuidas saate TOR-brauseri abil lunaraha maksta ja faile dekrüpteerida.

Automaatne lukustus on Locky viiruse teine variant. Peamine erinevus Locky ja Autolocky vahel on see, et Autolocky ei muuda nakatumise ajal faili algset nime. (nt kui faili nimi on "Dokument1.doc"enne nakatumist nimetab Autolocky selle ümber "Dokument1.doc.locky")

LOCKY-failide dekrüpteerimine:

- Esimene võimalus on puhastada nakatunud arvuti ja seejärel taastada nakatunud failid puhtast varukoopiast (kui teil selline on).

- Teine võimalus, kui teil pole puhast varukoopiat, on taastada failid eelmistes versioonides saidilt "Varikoopiad”. Failide taastamine rakendusest Shadow Copies.

- Kolmas võimalus on kasutada Emsisofti dekrüpteerija AutoLocky jaoks failide dekrüpteerimiseks. (Dekrüpteerimistööriist töötab ainult Automaatne lukustus).

Trooja lunaraha. Win32.Rector – viiruseteave ja dekrüpteerimine.

The Trooja rektor krüpteerib faile järgmiste laienditega: .doc, .jpg, .pdf.rar, ja pärast nakatumist seda muudab need kasutuskõlbmatuks. Kui teie failid on nakatunud Trooja rektor, seejärel muudetakse nakatunud failide laiendid .VSCRYPT, .NAKATUNUD, .KORREKTOR või .BLOC ja see muudab need kasutuskõlbmatuks. Kui proovite nakatunud faile avada, kuvatakse teie ekraanile kirillitsa tähtedega teade, mis sisaldab lunarahanõuet ja makse üksikasju. Küberkurjategija, kes teeb Trooja rektor nimega “††KOPPEKTOP†† ja palub temaga suhelda e-posti või ICQ kaudu (EMAIL: v-martjanov@mail.ru / ICQ: 557973252 või 481095), et anda juhiseid failide avamiseks.

Kuidas Trojan Rectoriga nakatunud faile dekrüpteerida ja failid tagasi saada:

Nõuanne: Enne mõjutatud failide skannimist ja dekrüpteerimist kopeerige kõik nakatunud failid eraldi kataloogi ja sulgege kõik avatud programmid.

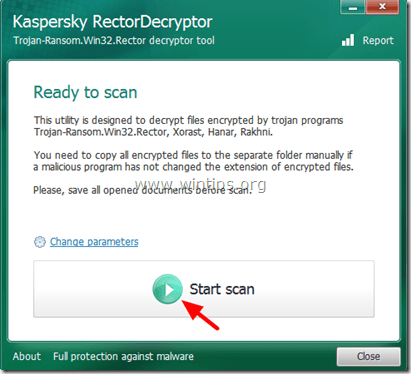

1. Lae alla Rektor Dekrüpteerijautiliit (alates Kaspersky Labs) arvutisse.

2. Kui allalaadimine on lõppenud, käivitage RectorDecryptor.exe.

3. Vajutage "Alusta skannimist” nuppu, et skannida draividel krüptitud faile.

4. Lase RectorDecryptor utiliit krüptitud failide skannimiseks ja dekrüpteerimiseks (laienditega .vscrypt, .infected, .bloc, .korrektor) ja seejärel valige suvand "Kustutage krüptitud failid pärast dekrüpteerimist” kui dekrüpteerimine õnnestus. *

* Pärast dekrüpteerimist leiate skannimis-/dekrüpteerimisprotsessi aruandelogi oma C:\ draivi juure (nt "C:\RectorDecryptor.2.3.7.0_10.02.2011_15.31.43_log.txt”).

5. Lõpuks jätkake oma süsteemi kontrollimist ja puhastamist pahavaraprogrammidest, mis selles võivad olla.

Allikas – Lisainfo:http://support.kaspersky.com/viruses/disinfection/4264#block2

Trooja lunaraha. Win32.Xorist, Trojan-Ransom. MSIL.Vandev – viiruse teave ja dekrüpteerimine.

TheTrooja Ransom Xorist & Trooja lunaraha Valdev, krüpteerib failid järgmiste laienditega:

doc, xls, docx, xlsx, db, mp3, waw, jpg, jpeg, txt, rtf, pdf, rar, zip, psd, msi, tif, wma, lnk, gif, bmp, ppt, pptx, docm, xlsm, pps, ppsx, ppd, tiff, eps, png, ace, djvu, xml, cdr, max, wmv, avi, wav, mp4, pdd, html, css, php, aac, ac3, amf, amr, mid, midi, mmf, mod, mp1, mpa, mpga, mpu, nrt, oga, ogg, pbf, ra, ram, toores, saf, val, laine, vau, wpk, 3g2, 3gp, 3gp2, 3mm, amx, avs, bik, bin, dir, divx, dvx, evo, flv, qtq, tch, rts, rumm, rv, scn, srt, stx, svi, swf, trp, vdo, wm, wmd, wmmp, wmx, wvx, xvid, 3d, 3d4, 3df8, pbs, adi, ais, amu, arr, bmc, bmf, cag, cam, dng, tint, jif, jiff, jpc, jpf, jpw, mag, mikrofon, mip, msp, nav, ncd, odc, odi, opf, qif, qtiq, srf, xwd, abw, tegutsema, adt, siht, ans, asc, ase, bdp, bdr, bib, boc, crd, diz, dot, dotm, dotx, dvi, dxe, mlx, err, euc, faq, fdr, fds, gthr, idx, kwd, lp2, ltr, man, mbox, msg, nfo, nüüd, odm, sageli, pwi, rng, rtx, käivita, ssa, tekst, unx, wbk, wsh, 7z, arc, ari, arj, auto, cbr, cbz, gz, gzig, jgz, pak, pcv, puz, r00, r01, r02, r03, rev, sdn, sen, sfs, sfx, sh, shar, shr, sqx, tbz2, tg, tlz, vsi, wad, sõda, xpi, z02, z04, zap, zipx, loomaaed, ipa, isu, jar, js, udf, adr, ap, aro, asa, ascx, ashx, asmx, asp, aspx, asr, atom, bml, cer, cms, crt, dap, htm, moz, svr, url, wdgt, abk, bic, big, blp, bsp, cgf, chk, col, cty, dem, elf, ff, gam, grf, h3m, h4r, iwd, ldb, lgp, lvl, kaart, md3, mdl, mm6, mm7, mm8, nds, pbp, ppf, pwf, pxp, kurb, sav, scm, scx, sdt, spr, sud, uax, umx, unr, uop, usa, usx, ut2, ut3, utc, utx, uvx, uxx, vmf, vtf, w3g, w3x, wtd, wtf, ccd, cd, cso, ketas, dmg, dvd, fcd, flp, img, iso, isz, md0, md1, md2, mdf, mds, nrg, nri, vcd, vhd, snp, bkf, ade, adpb, dic, cch, ctt, dal, ddc, ddcx, dex, dif, dii, itdb, itl, kmz, lcd, lcf, mbx, mdn, odf, odp, ods, pab, pkb, pkh, pot, potx, pptm, psa, qdf, qel, rgn, rrt, rsw, rte, sdb, sdc, sds, sql, stt, t01, t03, t05, tcx, thmx, txd, txf, upoi, xl, ds xlc, xlr, xlsb, xltx, ltm, xlwx, mcd, cap, cc, cod, cp, cpp, cs, csi, dcp, dcu, dev, dob, dox, dpk, dpl, dpr, dsk, dsp, eql, ex, f90, fla, jaoks, fpp, jav, java, lbi, öökull, pl, plc, pli, pm, res, rnc, rsrc, so, swd, tpu, tpx, tu, tur, vc, yab, 8ba, 8bc, 8be, 8bf, 8bi8, bi8, 8bl, 8bs, 8bx, 8by, 8li, aip, amxx, ape, api, mxp, oxt, qpx, qtr, xla, xlam, xll, xlv, xpt, cfg, cwf, dbb, slt, bp2, bp3, bpl, clr, dbx, jc, potm, ppsm, prc, prt, shw, std, ver, wpl, xlm, yps, md3.

Pärast nakatumist,Trooja Ransom Xorist ohustab teie arvuti turvalisust, muudab teie arvuti ebastabiilseks ja kuvab teie ekraanil teateid, mis nõuavad nakatunud failide dekrüpteerimiseks lunaraha. Sõnumid sisaldavad ka teavet selle kohta, kuidas lunaraha maksta, et küberkurjategijatelt dekrüpteerimisutiliit kätte saada.

Kuidas dekrüpteerida Trooja Win32.Xoristi või Trooja MSIL.Vandeviga nakatunud faile:

Nõuanne: Enne mõjutatud failide skannimist ja dekrüpteerimist kopeerige kõik nakatunud failid eraldi kataloogi ja sulgege kõik avatud programmid.

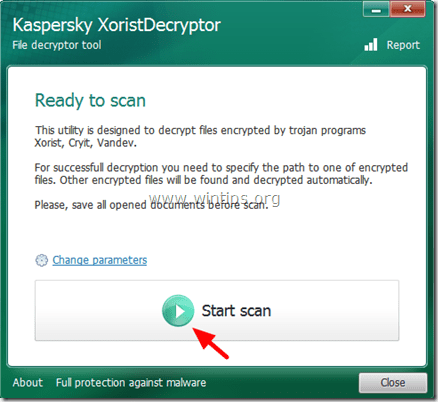

1. Lae alla Xoristi dekrüpteerijautiliit (alates Kaspersky Labs) arvutisse.

2. Kui allalaadimine on lõppenud, käivitage XoristDecryptor.exe.

Märge: Kui soovite krüptitud failid pärast dekrüpteerimise lõpetamist kustutada, klõpsake nuppu "Muutke parameetreid" valik ja märkige "Kustutage krüptitud failid pärast dekrüpteerimist" märkeruut " allLisavalikud”.

3. Vajutage "Alusta skannimist” nuppu.

4. Sisestage vähemalt ühe krüptitud faili tee ja oodake, kuni utiliit krüptitud failid dekrüpteerib.

5. Kui dekrüpteerimine õnnestus, taaskäivitage arvuti ning seejärel skannige ja puhastage oma süsteem võimalikest pahavaraprogrammidest.

Allikas – Lisainfo: http://support.kaspersky.com/viruses/disinfection/2911#block2

Trooja lunaraha. Win32.Rakhni – viiruseteave ja dekrüpteerimine.

The Trooja lunaraha Rakhni krüpteerib failid, muutes faililaiendeid järgmiselt:

Pärast krüptimist on teie failid kasutuskõlbmatud ja teie süsteemi turvalisus on ohus. Samuti Trooja lunaraha. Win32.Rakhni loob teie jaoks faili %ÄPPIANDMED% kaust nimega "exit.hhr.oshit”, mis sisaldab nakatunud failide krüptitud parooli.

Hoiatus: The Trooja lunaraha. Win32.Rakhni loob "exit.hhr.oshit” fail, mis sisaldab kasutaja failide krüptitud parooli. Kui see fail jääb arvutisse, dekrüpteerib see rakendusega RakhniDecryptor utiliit kiiremini. Kui fail on eemaldatud, saab selle taastada failitaaste utiliitidega. Pärast faili taastamist sisestage see %ÄPPIANDMED% ja käivitage skannimine utiliidiga uuesti.

%ÄPPIANDMED% kausta asukoht:

-

Windows XP: C:\Dokumendid ja sätted\

\Rakenduse andmed -

Windows 7/8: C:\Kasutajad\

\AppData\Roaming

Trooja Rakhniga nakatunud failide dekrüpteerimine ja failide tagastamine:

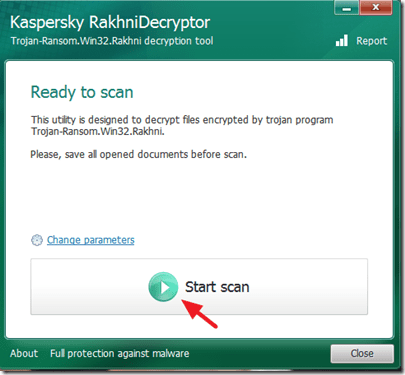

1. Lae alla Rakhni dekrüpteerijautiliit (alates Kaspersky Labs) arvutisse.

2. Kui allalaadimine on lõppenud, käivitage RakhniDecryptor.exe.

Märge: Kui soovite krüptitud failid pärast dekrüpteerimise lõpetamist kustutada, klõpsake nuppu "Muutke parameetreid" valik ja märkige "Kustutage krüptitud failid pärast dekrüpteerimist" märkeruut " allLisavalikud”.

3. Vajutage "Alusta skannimist” nuppu, et skannida draive krüptitud failide leidmiseks.

4. Sisestage vähemalt ühe krüptitud faili tee (nt "fail.doc.lukustatud) ja seejärel oodake, kuni utiliit taastab parooliexit.hhr.oshit” faili (pidage meeles Hoiatus) ja dekrüpteerib teie failid.

Allikas – Lisainfo: http://support.kaspersky.com/viruses/disinfection/10556#block2

Trooja lunaraha. Win32.Rannoh (Trojan-Ransom. Win32.Cryakl) – viiruseteave ja dekrüpteerimine.

The Trooja Rannoh või Trooja Cryakl krüpteerib kõik teie arvutis olevad failid järgmisel viisil:

- Juhul a Trooja lunaraha. Win32.Rannoh nakatumise korral muudetakse failinimesid ja laiendeid vastavalt lukustatud mallile-

. . - Juhul a Trooja lunaraha. Win32.Cryakl nakatumise korral lisatakse failinimede lõppu silt {CRYPTENDBLACKDC}.

Trooja Rannohi või Trooja Cryakliga nakatunud failide dekrüpteerimine ja failide tagastamine:

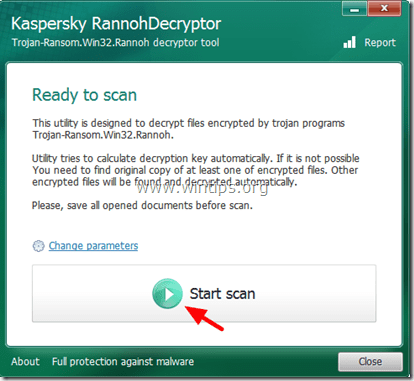

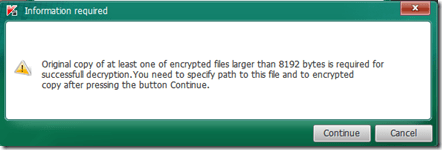

Tähtis: TheRannoh dekrüpteerija utiliit dekrüpteerib failid, võrreldes ühte krüptitud ja ühte dekrüptitud faili. Nii et kui soovite kasutada Rannoh dekrüpteerija utiliit failide dekrüpteerimiseks peab teil enne nakatumist olema vähemalt ühe krüptitud faili originaalkoopia (nt puhtast varukoopiast).

1. Lae alla Rannoh dekrüpteerijautiliit teie arvutisse.

2. Kui allalaadimine on lõppenud, käivitage RannohDecryptor.exe

Märge: Kui soovite krüptitud failid pärast dekrüpteerimise lõpetamist kustutada, klõpsake nuppu "Muutke parameetreid" valik ja märkige "Kustutage krüptitud failid pärast dekrüpteerimist" märkeruut " allLisavalikud”.

3. Vajutage "Alusta skannimist” nuppu.

4. Loe "Vajalik teave” teade ja seejärel klõpsake „Jätka” ja määrake vähemalt ühe krüptitud faili originaalkoopia tee enne nakatumist (puhas – originaal – fail) ja krüptitud faili tee (nakatatud – krüptitud fail).

5. Pärast dekrüpteerimist leiate skannimis-/dekrüpteerimisprotsessi aruandelogi oma C:\-draivi juure. (nt "C:\RannohDecryptor.1.1.0.0_02.05.2012_15.31.43_log.txt”).

Allikas – Lisainfo: http://support.kaspersky.com/viruses/disinfection/8547#block1

TeslaCrypt (variandid: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc ja .vvv)

The TeslaCrypt lunavaraviirus lisab teie failidele järgmised laiendid: .ecc, .ezz, .exx, .xyz, .zzz,. aaa, .abc, .ccc ja .vvv.

Kuidas TeslaCrypti faile dekrüpteerida:

Kui olete nakatunud TeslaCrypt viirusega, kasutage failide dekrüpteerimiseks ühte järgmistest tööriistadest:

- TeslaDecoder: Lisainfo ja kasutusjuhised TeslaDekooder leiate sellest artiklist: http://www.bleepingcomputer.com/forums/t/576600/tesladecoder-released-to-decrypt-exx-ezz-ecc-files-encrypted-by-teslacrypt/

- Trend Micro Ransomware File Decryptor.

TeslaCrypt V3.0 (variandid: .xxx, .ttt, .micro, .mp3)

The TeslaCrypt 3.0 lunavaraviirus lisab teie failidele järgmised laiendid: .xxx, .ttt, .micro ja .mp3

Kuidas TeslaCrypt V3.0 faile dekrüpteerida:

Kui olete nakatunud TeslaCrypt 3.0 seejärel proovige oma failid taastada, kasutades:

- Trendi mikrolunavarafailide dekrüpteerija tööriist.

- RakhniDecryptor (Kuidas juhendada)

- Tesla dekooder (Kuidas juhendada)

- Tesladecrypt – McAfee

TeslaCrypt V4.0 (faili nimi ja laiend on muutmata)

TeslaCrypt V4 failide dekrüpteerimiseks proovige ühte järgmistest utiliitidest:

- Trendi mikrolunavarafailide dekrüpteerija tööriist.

- RakhniDecryptor (Kuidas juhendada)

- Tesla dekooder (Kuidas juhendada)

EnzoS.

8. oktoober 2016 kell 8:01