WannaCry adalah malware kripto yang serius, yang menyerang komunitas Internet pada hari Jumat, 12 Mei 2017. Awalnya, ini disebut sebagai Wana Decrypt0r karena nama internal yang disediakan di layar kunci. Namun, pakar keamanan segera menemukan bahwa ia memiliki lebih banyak varian, termasuk Wana Decrypt0r, inginCryptor, inginCrypt, menangis atau WNCRY, dan diharapkan variasinya akan terus bermunculan.

Versi WannaCry pertama, Wana Decrypt0r 2.0, telah terdeteksi pada 12 Mei 2017, setelah menghantam Spanish Telefonica, Portugal Telecom, dan NHS Hospitals di Inggris.[1] Namun, ransomware tidak terbatas pada organisasi dan menyerang PC rumahan yang berjalan lebih lama Versi Windows, yang tidak memiliki patch Microsoft yang diindeks sebagai MS17-010, CVE-2017-0146, dan CVE-2017-0147.[2] Dalam beberapa hari, perangkat lunak berbahaya ini berhasil menginfeksi lebih dari 230.000 komputer yang berada di 150 negara, dan angka-angka ini membuat WannaCry sejajar dengan infeksi ransomware paling terkenal Suka Locky atau Cerber.

WannaCryptor menyusup ke sistem melalui kerentanan EternalBlue, yang terdeteksi pada versi Windows Vista, 7, 8, 10 dan Windows Server. Kerentanan khusus ini telah ditambal dengan pembaruan keamanan MS17-010, CVE-2017-0146, dan CVE-2017-0147, tetapi banyak PC melewatkan pembaruan dan membiarkan kerentanan terbuka.

Sayangnya, jika ransomware WannaCry mengenkripsi data (menggunakan algoritma AES dan RSA), tidak ada kesempatan untuk mendekripsi file secara gratis. Orang dapat membayar tebusan untuk peretas, memulihkan data menggunakan cadangan, atau melupakan file-file itu.[3]

Perbarui 2018

Virus ini dianggap sebagai ancaman lama yang relatif diam, tetapi pada kuartal ketiga 2018, berita dirilis tentang aktivitas dan infeksi WannaCry baru-baru ini di seluruh dunia. Cryptovirus ini telah memengaruhi lebih banyak perangkat sejak insiden saat ini yang dimulai pada Juli 2018.

Jumlah total pengiriman WannaCry yang diblokir pada Q3 2018, dilaporkan adalah 947.027 517 dan aktivitas tersebut ditemukan di setidaknya 203 negara. Tindakan tersebut menunjukkan bahwa cryptovirus ini tidak mati dan bahayanya nyata. Terutama, ketika serangan ransomware semakin memengaruhi perusahaan dan layanan besar.[4]

WannaCry juga memiliki decryptors yang dikembangkan oleh berbagai peneliti selama tahun serangan ini. GitHub merilis alat dekripsi untuk berbagai versi, dan mungkin berfungsi untuk varian ancaman baru dan aktif.

Keberhasilan WannaCry memberi kesempatan untuk meniru taktik

Sayangnya, "sukses" besar WannaCry mendorong pengembang ransomware untuk membuat dan merilis salinan malware tersebut. Pada saat penulisan, pakar keamanan mendaftarkan delapan salinan WannaCry, beberapa di antaranya sedang dalam tahap pengembangan, sementara yang lain telah dirilis. Jadi, berhati-hatilah dan pastikan untuk melindungi PC Anda dengan benar. Ini adalah salinan Wana Decrypt0r:

nomor 1. DarkoderCrypt0r

DarkoderCrypt0r mengenkripsi file yang terletak di desktop PC, menggunakan layar kunci yang mirip dengan ransomware WannaCryptor, diperlukan untuk tebusan, dan melakukan semua aktivitas lain yang biasa dilakukan pendahulunya. File yang dapat dieksekusi diberi nama sebagai @[dilindungi email] Semua data terenkripsi mendapatkan ekstensi file .DARKCRY dan pengguna PC diminta untuk membayar tebusan 300 dolar AS. Saat ini, ia menggunakan kode HiddenTear, yang berarti bahwa file yang dienkripsi dapat dengan mudah didekripsi.

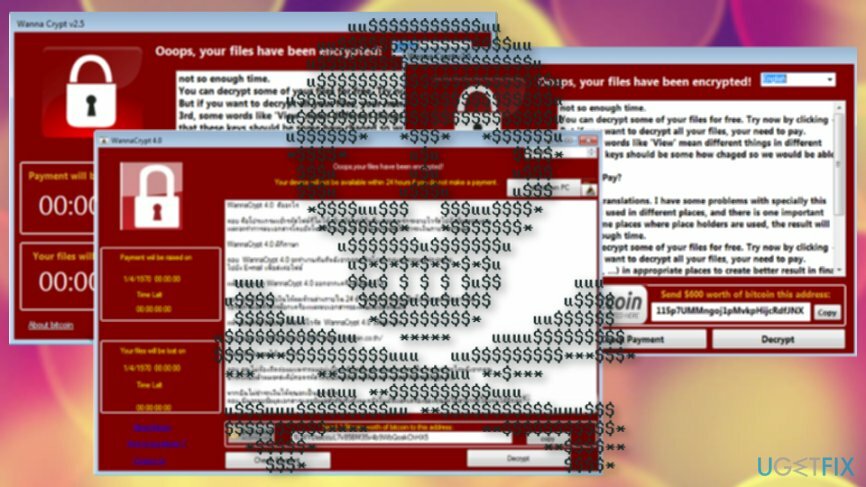

nomor 2. WannaCrypt v2.5

Ransomware WannaCrypt v2.5 saat ini sedang dalam tahap pengembangan. Jika menginfeksi PC, ia tidak mengunci file, kecuali ia menampilkan layar kunci dan harus membayar tebusan 600 dolar AS. Ini belum berbahaya tetapi dapat menakuti orang sampai mati.

No.3 InginCrypt 4.0

WannaCrypt 4.0 adalah salinan virus WannaCry lainnya, yang dapat diklasifikasikan sebagai tidak berbahaya. Itu menyebar seperti virus ransomware lainnya, kecuali bahwa itu tidak mengenkripsi file. Catatan tebusan, layar kunci, dan informasi lainnya disediakan dalam bahasa Thailand, yang berarti akan menargetkan pengguna Thailand.

nomor 4. Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 disebut sebagai generator Ransomware WannaCry yang dapat disesuaikan. Ini memungkinkan orang untuk memilih teks, warna, gambar, font, dan pengaturan lain dari layar kunci WannaCry. Diperkirakan bahwa peretas juga menggunakan executable Wana Decrypt0r dan menyebarkannya untuk menghasilkan uang tebusan. Untungnya, "layanan" ini belum tersedia. Orang hanya dapat membuat layar kunci WannaCry yang disesuaikan, tetapi ransomware yang dapat dieksekusi tidak menyebar.

No 5. Wana Decrypt0r 2.0

Wana Decrypt0r 2.0 yang dapat dieksekusi adalah MS17-010.exe. Layar kunci dan catatan tebusan mirip dengan WannaCry. Versi virus Indonesia tersedia.

nomor 6. @kee

@kee ransomware mengenkripsi file pribadi dan memberikan catatan tebusan di dalam "Halo! Rekan @kee User!.txt“ file.

nomor 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 belum sepenuhnya dikembangkan. Ia mampu menginfeksi komputer, tetapi tidak dapat mengenkripsi file. Selain itu, layar kunci, dan catatan tebusan tidak memberikan informasi tentang virus dan instruksi tentang cara membayar uang tebusan. Namun demikian, sangat penting untuk menghapus virus karena dapat segera diperbarui dan mengenkripsi file sesudahnya.

nomor 8. Ingin Berlangganan 1.0

Belum banyak informasi yang diterima. Ini adalah ancaman yang ditulis dalam Java dan memiliki desain berwarna abu-abu dari jendela tebusan yang diketahui sebelumnya.

Seperti yang Anda lihat, virus WannaCry memiliki banyak klon, beberapa di antaranya sudah didistribusikan dan yang lainnya sedang dalam tahap pengembangan. Namun, sangat penting untuk memperbarui dan mengamankan PC Anda dengan benar. Di ini dan ini posting, Anda dapat menemukan informasi tentang tindakan pencegahan apa yang harus diambil untuk melindungi diri Anda dari serangan WannaCry dan langkah apa yang harus diambil jika PC Anda telah terinfeksi. Mengambil tindakan pencegahan ini, Anda akan melindungi sistem dari semua varian WannaCry, termasuk penirunya.