Metode penting untuk mengidentifikasi dengan tepat layanan apa yang berjalan di jaringan Anda adalah dengan melakukan pemindaian port. Menjalankan pemindaian port dapat memberi Anda gambaran akurat tentang permukaan serangan komputer dan jaringan Anda. Dalam beberapa kasus, Anda mungkin menemukan bahwa Anda memiliki layanan yang berjalan yang mungkin tidak Anda harapkan.

Transmission Control Protocol, atau TCP, adalah standar yang memungkinkan koneksi antar komputer melalui jaringan. TCP menggunakan jabat tangan tiga arah untuk membuka koneksi yang kemudian akan tetap terbuka sampai waktu habis atau koneksi ditutup. Ini tidak berarti bahwa koneksi selalu mentransmisikan data, ini hanya berarti bahwa kedua belah pihak menyimpan detail koneksi dan dapat segera melanjutkan pengiriman dan penerimaan data.

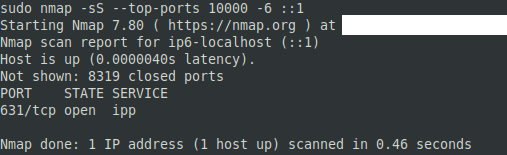

Nmap adalah alat standar untuk melakukan pemindaian port. Ini dirancang terutama untuk berjalan di Linux tetapi ada juga versi Windows. Antarmuka grafis juga tersedia, tetapi penggunaan baris perintah masih standar.

Cara menggunakan Nmap

Untuk menguji apakah Anda telah menginstal Nmap di mesin Linux, jalankan perintah "nmap". Jika Anda mendapatkan halaman bantuan, maka itu terinstal dan siap dijalankan, jika Anda mendapatkan kesalahan yang mengatakan bahwa perintah itu "tidak ditemukan" maka Anda perlu menginstal Nmap.

Halaman bantuan sangat padat dan menampilkan banyak opsi yang dapat membingungkan. Dasar-dasar yang Anda perlukan untuk memindai port TCP relatif sederhana. Struktur dasar yang Anda butuhkan adalah “nmap [jenis pemindaian] [opsi] {spesifikasi target}”.

Untuk memindai port TCP, Anda akan ingin menggunakan salah satu dari dua jenis pemindaian, TCP atau SYN. Pemindaian TCP mencoba membuat koneksi penuh ke setiap port, menyelesaikan jabat tangan tiga arah. Pemindaian SYN menyalahgunakan protokol sedikit dan tidak pernah mengirim pesan ketiga dari jabat tangan tiga arah. Pemindaian SYN seringkali tidak terlalu membebani sumber daya sistem karena perangkat tidak harus membuka banyak koneksi sekaligus karena koneksi tidak pernah sepenuhnya dibuat, mereka juga berjalan lebih cepat daripada pemindaian TCP tetapi mereka akan membutuhkan root izin. Pemindaian TCP ditentukan dengan tanda "-sT", sedangkan pemindaian SYN ditentukan oleh "-sS".

Tip: Jabat tangan tiga arah adalah cara koneksi TCP diinisialisasi, melibatkan tiga pesan, “SYN, SYN-ACK, dan ACK” dikirim dari klien ke server, server ke klien, lalu klien ke server masing-masing.

Cara menentukan opsi pemindaian

Bagian opsi sepenuhnya opsional, tetapi ada beberapa yang dapat berguna secara umum. Anda dapat mengaktifkan hasil pemindaian yang lebih mendetail dengan meningkatkan verbositas dengan "-v", Anda dapat meningkatkan verbositas lebih lanjut hingga tingkat ketiga dengan "-vvv". Anda dapat menjalankan deteksi sistem operasi, deteksi versi, pemindaian skrip, dan traceroute dengan menggunakan flag “-A” meskipun ini akan memakan waktu lebih lama untuk dijalankan.

Anda dapat memindai alamat IPv4 atau IPv6 sekaligus, IPv4 adalah default, jika Anda ingin memindai alamat IPv6, Anda perlu menggunakan bendera "-6". Terkadang Nmap akan menjalankan pemindaian ping cepat untuk menentukan hots mana yang sedang aktif, jika ini melewatkan host yang ingin Anda uji, Anda dapat menonaktifkannya dengan flag “-Pn”. Jika Anda menentukan rentang yang besar, pemindaian bisa memakan waktu lama. Bendera "-T4" akan menjalankan pemindaian lebih cepat dan tidak akan melewatkan apa pun, ini dapat membebani jaringan atau perangkat yang lambat karena keluaran lalu lintas akan meningkat secara signifikan.

Cara menentukan alamat IP dan rentang port

Secara default, Nmap akan memindai 1000 port teratas yang paling umum digunakan, Anda dapat mengatur rentang port secara manual dengan menggunakan flag “-p” dan kemudian menentukan rentang tanpa spasi. Rentang port dapat ditentukan melalui nilai yang dipisahkan koma, rentang bertanda hubung, atau kombinasi keduanya. Misalnya, flag “-p22”, “-p1-65535”, dan “-p21-25,80,139,8080” akan memindai port 22, semua port antara 1 dan 65535, dan port 21 hingga 25, 80, 239, dan 8080 masing-masing. Anda juga dapat menentukan flag “–top-ports [number]” untuk memindai port paling umum [number] teratas. Jika Anda ingin menentukan semua port, Anda dapat menggunakan singkatan “-p-“.

Tip: Nomor port berkisar antara 0 dan 65535, meskipun 0 secara teknis tidak dapat digunakan.

Hal terakhir yang perlu Anda tentukan adalah alamat IP perangkat yang ingin Anda uji. Untuk melakukannya, cukup cantumkan semua alamat IP yang ingin Anda pindai, alamat tersebut harus dipisahkan dengan spasi dan dapat dicantumkan satu per satu, dengan rentang tanda hubung, atau melalui notasi CIDR. Misalnya, "191.168.0.1" akan memindai satu alamat IP itu, "192.168.0.1-5" akan memindai lima alamat IP antara 102.168.0.1 dan 192.168.0.5, akhirnya "192.168.0.1/24" akan memindai semua alamat IP antara 192.168.0.1 dan 192.168.0.255.

Perintah keseluruhan akan terlihat seperti contoh berikut: "nmap -sS -vvv -A -p- 127.0.0.1", "nmap -sS -v -p80,443,8080 192.168.0.1/24", "nmap -sS –port teratas 10000 -6 ::1”