WannaCryは深刻な暗号マルウェアであり、2017年5月12日金曜日にインターネットコミュニティを襲いました。 当初は、ロック画面に内部名が表示されているため、WanaDecrypt0rと呼ばれていました。 ただし、セキュリティの専門家はすぐに、次のようなバリエーションがあることに気付きました。 ワナDecrypt0r, WannaCryptor, WannaCrypt, Wcry また WNCRY、そしてバリエーションが出現し続けることが期待されます。

最初のWannaCryバージョンであるWanaDecrypt0r 2.0は、英国のスペインのテレフォニカ、ポルトガルのテレコム、およびNHS病院を襲った後、2017年5月12日に検出されました。[1] ただし、ランサムウェアは組織に限定されず、古い実行中の家庭用PCを攻撃しました Windowsバージョン。MS17-010、CVE-2017-0146、および CVE-2017-0147。[2] 数日以内に、この悪意のあるソフトウェアは、 150か国、そしてこれらの数字により、WannaCryは最も悪名高いランサムウェア感染と一致します お気に入り ロッキー また ケルベロス.

WannaCryptorは、Windows Vista、7、8、10、およびWindowsServerのバージョンで検出されたEternalBlueの脆弱性を介してシステムに侵入します。 この特定の脆弱性は、MS17-010、CVE-2017-0146、およびCVE-2017-0147のセキュリティ更新プログラムでパッチが適用されていますが、多くのPCは更新をスキップし、脆弱性を開いたままにしました。

残念ながら、WannaCryランサムウェアがデータを暗号化する場合(AESおよびRSAアルゴリズムを使用)、ファイルを無料で復号化する機会はありません。 人々はハッカーに身代金を支払ったり、バックアップを使用してデータを回復したり、それらのファイルを忘れたりすることができます。[3]

2018年の更新

このウイルスは、比較的静かな古い脅威と見なされていましたが、2018年の第3四半期には、WannaCryの最近の活動と世界中の感染に関するニュースが発表されました。 この暗号ウイルスは、2018年7月に始まった現在の事件以来、すでに多くのデバイスに影響を及ぼしています。

2018年第3四半期にブロックされたWannaCry送信の総数は、947 027 517と報告されており、この活動は少なくとも203か国で発見されています。 このアクションは、この暗号ウイルスが死んでおらず、危険が現実のものであることを示しています。 特に、ランサムウェア攻撃が大企業やサービスにますます影響を与える場合。[4]

WannaCryには、これらの攻撃の1年間にさまざまな研究者によって開発された復号化機能もあります。 GitHub さまざまなバージョンの復号化ツールをリリースしました。これらは、新しくアクティブな脅威の亜種で機能する可能性があります。

WannaCryの成功は、戦術をコピーする機会を与えました

残念ながら、WannaCryの大規模な「成功」により、ランサムウェア開発者はマルウェアのコピーを作成してリリースするようになりました。 執筆時点で、セキュリティの専門家は8つのWannaCryコピーを登録しており、そのうちのいくつかは開発段階にあり、その他はすでにリリースされています。 したがって、非常に注意して、PCを適切に保護するようにしてください。 これらはWanaDecrypt0rのコピーです。

Nr1。 DarkoderCrypt0r

DarkoderCrypt0rは、PCデスクトップにあるファイルを暗号化し、身代金に必要なWannaCryptorランサムウェアと同様のロック画面を使用し、前任者に典型的な他のすべてのアクティビティを実行します。 実行可能ファイルの名前は@[メール保護] 暗号化されたすべてのデータには.DARKCRYファイル拡張子が付けられ、PCユーザーは300米ドルの身代金を支払うように求められます。 現在、HiddenTearコードを使用しています。これは、暗号化するファイルを簡単に復号化できることを意味します。

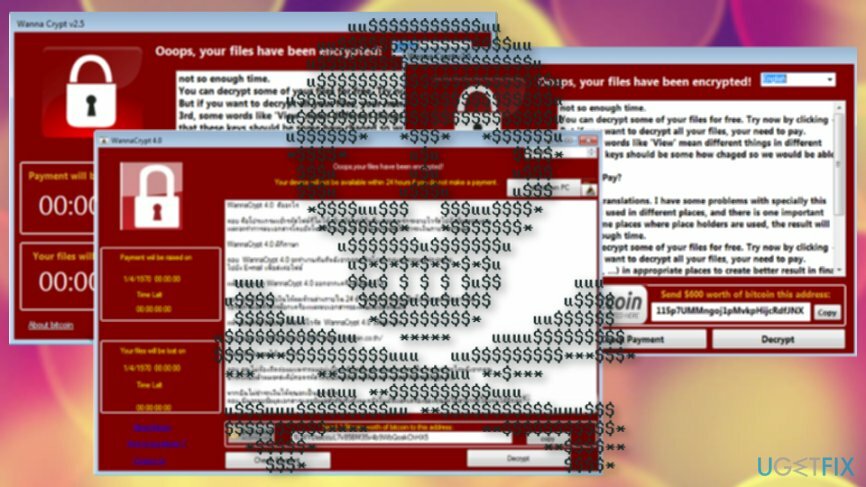

Nr2。 WannaCrypt v2.5

WannaCryptv2.5ランサムウェアは現在開発段階にあります。 PCに感染した場合、ロック画面が表示され、600米ドルの身代金を支払う必要があることを除いて、ファイルはロックされません。 まだ危険ではありませんが、人々を怖がらせて死に至らしめる可能性があります。

Nr3。 WannaCrypt 4.0

WannaCrypt 4.0は、さらに別のWannaCryウイルスのコピーであり、まだ悪意のないものとして分類できます。 ファイルを暗号化しないことを除けば、他のランサムウェアウイルスと同じように拡散します。 身代金メモ、ロック画面、その他の情報はタイ語で提供されているため、タイのユーザーを対象としています。

Nr4。 Aron WanaCrypt0r 2.0 Generator v1.0

Aron WanaCrypt0r 2.0ジェネレーターv1.0は、カスタマイズ可能なWannaCryランサムウェアジェネレーターと呼ばれます。 これにより、WannaCryロック画面のテキスト、色、画像、フォント、およびその他の設定を選択できます。 ハッカーもWanaDecrypt0r実行可能ファイルを使用し、それを拡散して身代金を生成していると推測されます。 幸い、この「サービス」はまだ利用できません。 カスタマイズされたWannaCryロック画面しか生成できませんが、ランサムウェアの実行可能ファイルは拡散されません。

Nr5。 Wana Decrypt0r 2.0

Wana Decrypt0r2.0実行可能ファイルはMS17-010.exeです。 ロック画面と身代金メモはWannaCryに似ています。 インドネシア語版のウイルスが利用可能です。

Nr6。 @kee

@keeランサムウェアは個人ファイルを暗号化し、「Hello There! フェロー@keeUser!.txt“ファイル。

Nr7。 WannaDecryptOr 2.0

WannaDecryptOr2.0はまだ完全には開発されていません。 コンピュータに感染することはできますが、ファイルを暗号化することはできません。 その上、それは画面をロックし、身代金メモはウイルスに関する情報と身代金の支払い方法に関する指示を提供しません。 それでも、ウイルスはまもなく更新され、後でファイルを暗号化する可能性があるため、ウイルスをアンインストールすることが重要です。

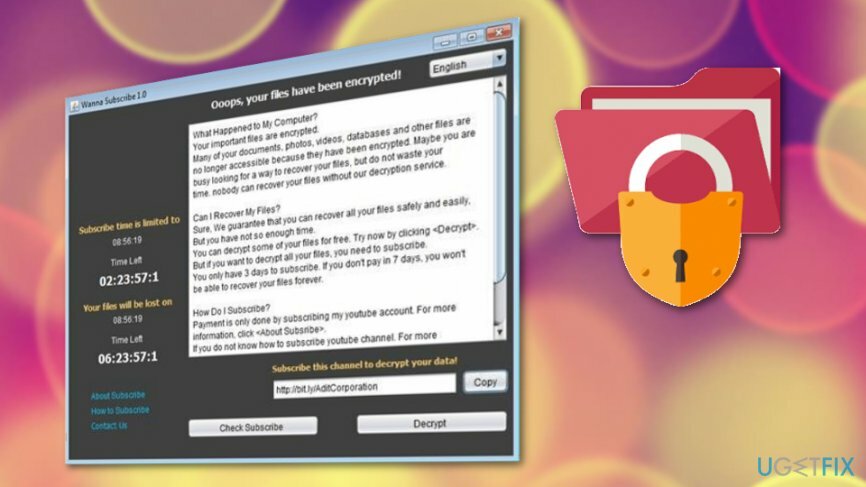

Nr8。 購読したい1.0

まだ多くの情報を受け取っていません。 これはJavaで記述された脅威であり、以前から知られている身代金ウィンドウの灰色のデザインになっています。

ご覧のとおり、WannaCryウイルスには多くのクローンがあり、そのうちのいくつかはすでに配布されており、その他は開発段階にあります。 ただし、PCを適切に更新して保護することが重要です。 の これ と これ 投稿では、WannaCry攻撃から身を守るために取るべき予防措置と、PCがすでに感染している場合に取るべき措置に関する情報を見つけることができます。 これらの予防策を講じることで、模倣者を含むすべてのWannaCryバリアントからシステムを保護します。