De fleste som bruker internett vet allerede at hengelåsikonet i URL-linjen betyr at siden er det sikker, men du skjønner kanskje ikke nøyaktig hva det betyr eller hvor sikker forbindelsen din egentlig er med det hengelås.

Hengelåsen er en visuell indikasjon på at tilkoblingen din til nettstedet er sikret ved hjelp av HTTPS. HTTPS, eller Hypertext Transfer Protocol Secure, er en versjon av HTTP-protokollen som bruker kryptering for å sikre dataene dine mot nysgjerrige øyne.

Kryptering er en prosess for å kryptere data med en krypteringssiffer og nøkkel slik at den kun kan leses ved å bruke dekrypteringsnøkkelen. Du kan tenke på det som en låseboks, du kan skrive en melding, låse boksen, og så kan bare noen med riktig nøkkel åpne boksen for å lese meldingen. Dette holder dataene dine sikre fra hackere som prøver å stjele kontodetaljer.

En viktig informasjon du bør vite er at krypteringen og sikkerheten til HTTPS bare bekrefter at tilkoblingen til nettstedet du skrev inn i URL-linjen er sikker. Det betyr ikke at nettstedet er sikkert, eller til og med at det er nettstedet du har tenkt å bla til. Mange nettsteder for nettfisking og skadelig programvare går over til å bruke HTTPS etter hvert som det blir mer tilgjengelig, så det er ikke trygt å stole på alle nettsteder som bruker HTTPS.

Tips: Et "phishing"-nettsted prøver å lure deg til å sende inn sensitive data, for eksempel kontoinformasjon, ved å forfalske en legitim påloggingsside. Lenker til phishing-nettsteder sendes ofte via e-post. Skadelig programvare er en samlebetegnelse for "ondsinnet programvare" som inkluderer virus, ormer, løsepengeprogramvare og mer.

Merk: Du bør aldri skrive inn brukernavn og passord, eller annen sensitiv informasjon som bankdetaljer over en usikker tilkobling. Selv om et nettsted har hengelås og HTTPS, betyr det ikke at du fortsatt ikke bør være forsiktig med hvor du skriver inn detaljene dine.

Chrome-utviklerverktøy

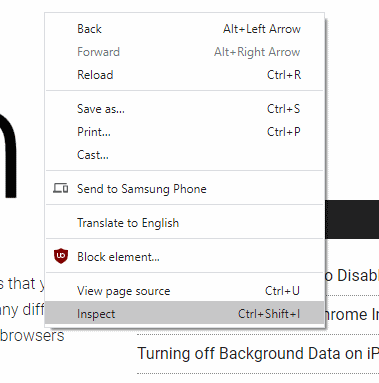

For å se mer informasjon om den sikre tilkoblingen din, må du åpne Chrome-utviklerverktøylinjen. Du kan gjøre det ved å trykke F12, eller ved å høyreklikke og velge "Inspiser" nederst på listen.

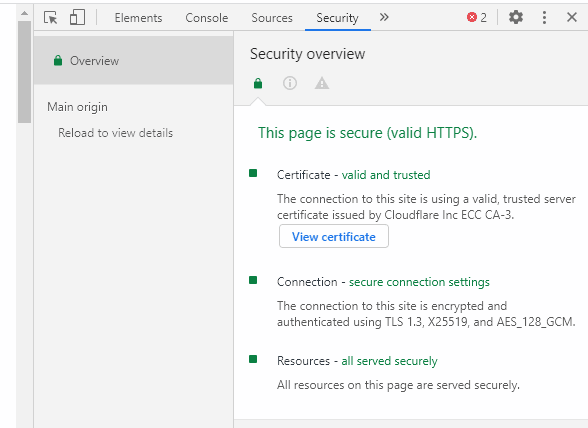

Utviklerverktøylinjen vil som standard bruke "Elementer"-panelet, for å se sikkerhetsinformasjonen du trenger for å bytte til "Sikkerhet"-panelet. Hvis det ikke er umiddelbart synlig, må du kanskje klikke på dobbeltpilikonet i panellinjen for utviklerverktøy og deretter velge "Sikkerhet" derfra.

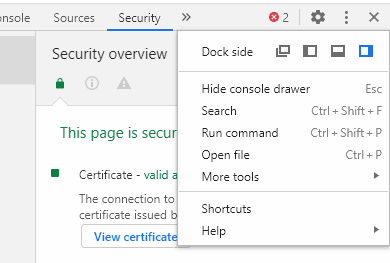

Hvis du ikke liker at utviklerverktøylinjen er festet til høyre på siden, kan du flytte den til bunnen, til venstre eller flytte den til en separat vinduet ved å klikke på trippelpunktikonet øverst til høyre på utviklerverktøylinjen, og deretter velge ditt foretrukne alternativ fra "Dock-siden" utvalg.

I sikkerhetspaneloversikten er det tre deler med informasjon, sertifikat, tilkobling og ressurser. Disse dekker detaljene til HTTPS-sertifikatet, krypteringen som ble brukt for å sikre tilkoblingen, og detaljer om noen ressurser ble servert på en usikker måte.

Sertifikater

Sertifikatdelen angir hvilken sertifikatmyndighet som har utstedt HTTPS-sertifikatet, hvis det er gyldig og klarert, og lar deg se sertifikatet. Utover å bekrefte at nettstedet du kobler til drives av personen som eier URL-en, påvirker ikke sertifikatet direkte sikkerheten til tilkoblingen din

Tips: HTTPS-sertifikater fungerer på et kjede-of-trust-system. En rekke rotsertifikatmyndigheter er klarert til å utstede sertifikater til nettstedeiere, etter at de har bevist at de eier nettstedet. Dette systemet er designet for å hindre hackere i å kunne generere sertifikater for nettsteder de eier ikke, siden disse sertifikatene ikke vil ha tillitskjeden tilbake til et rotsertifikat autoritet.

Forbindelse

"Tilkobling"-delen beskriver krypteringsprotokollen, nøkkelutvekslingsalgoritmen og krypteringsalgoritmen som brukes til å kryptere dataene dine. Krypteringsalgoritmen bør ideelt sett si "TLS 1.2" eller "TLS 1.3". TLS, eller Transport Level Security, er standarden for forhandling av krypteringskonfigurasjoner.

TLS versjoner 1.3 og 1.2 er gjeldende standarder og anses som sikre. TLS 1.0 og 1.1 er begge i ferd med å bli avviklet da de er gamle og har noen kjente svakheter, selv om de fortsatt er tilstrekkelig sikkerhetsmessig.

Tips: Utdatert betyr at bruken frarådes og at det iverksettes tiltak for å fjerne støtten.

Forgjengerne til TLS var SSLv3 og SSLv2. Nesten ingen steder støtter noen av disse alternativene lenger, fordi de har blitt avskrevet på grunn av å ha blitt ansett som usikre siden henholdsvis 2015 og 2011.

Den neste verdien er nøkkelutvekslingsalgoritmen. Dette brukes til å forhandle frem krypteringsnøkkelen som skal brukes med krypteringsalgoritmen på en sikker måte. Det er alt for mange til å nevne, men de er generelt avhengige av en nøkkelavtaleprotokoll kalt "Elliptic-curve Diffe-Hellman Ephemeral" eller ECDHE. Det er ikke mulig å bestemme den avtalte krypteringsnøkkelen uten å bruke tredjepartsprogramvare for nettverksovervåking og en bevisst svekket konfigurasjon. Å eksplisitt ikke støtte tilgang til denne informasjonen i nettleseren betyr at den ikke kan kompromitteres ved et uhell.

Den endelige verdien i Connection-delen er chifferpakken som brukes til å kryptere tilkoblingen. Nok en gang er det alt for mange til å nevne. Chiffer har generelt flerdelt navn som kan beskrive krypteringsalgoritmen som brukes, styrken til chifferen i biter og hvilken modus som brukes.

I eksemplet med AES-128-GCM som vist i skjermbildet ovenfor, er krypteringsalgoritmen AES, eller Advanced Encryption Standard, styrken er 128-biter, og Galois-Counter-Mode blir brukt.

Tips: 128 eller 256 biter er de vanligste nivåene for kryptografisk sikkerhet. De betyr at det er 128 eller 256 biter av tilfeldighet som utgjør krypteringsnøkkelen som brukes. Det er 2^128 mulige kombinasjoner, eller to multiplisert med seg selv 128 ganger. Som med alle eksponentialer, blir tallene veldig store, veldig fort. Antallet mulige 256-bits tastekombinasjoner er omtrent lik noen lave estimater av antall atomer i det observerbare universet. Det er ufattelig vanskelig å gjette en krypteringsnøkkel riktig, selv med flere superdatamaskiner og århundrer av tid.

Ressurser

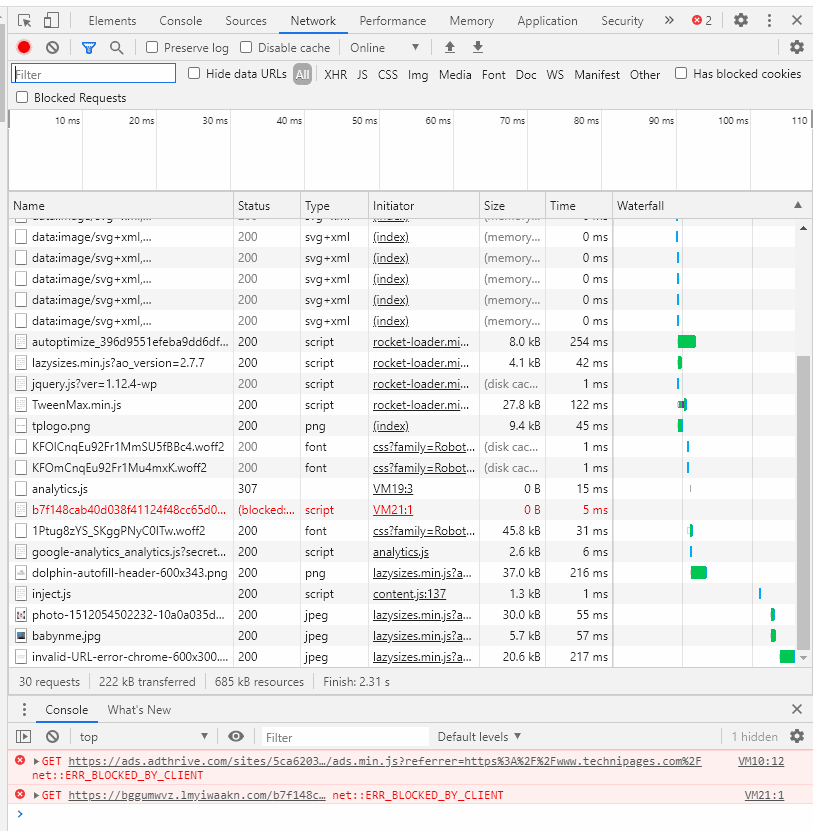

Ressursdelen viser alle sideressurser, for eksempel bilder, skript og stilark, som ikke ble lastet inn over en sikker tilkobling. Hvis noen ressurser ble lastet usikkert, vil denne delen utheve rødt og gi en lenke for å vise det eller de spesifikke elementene i nettverkspanelet.

Ideelt sett bør alle ressurser lastes sikkert, da enhver usikker ressurs kan endres av en hacker uten at du vet det.

Mer informasjon

Du kan se mer informasjon om hvert domene og underdomene som ble lastet inn ved å bruke kolonnen til venstre i panelet. Disse sidene viser omtrent samme informasjon som oversikten, selv om sertifikattransparensinformasjon og noen ekstra detaljer fra sertifikatene vises.

Tips: Sertifikatgjennomsiktighet er en protokoll som brukes til å motvirke noen historisk misbruk av sertifikatutstedelsesprosessen. Det er nå en obligatorisk del av alle nylig utstedte sertifikater og brukes til ytterligere å bekrefte at sertifikatet er legitimt.

Opprinnelsesvisningen lar deg se gjennom hvert av domenene og underdomenene som lastet innhold på siden, slik at du kan se gjennom deres spesifikke sikkerhetskonfigurasjoner.