Jeśli odbierasz połączenia z tagami Caller ID, takimi jak „ryzyko oszustwa”, „spam” lub „prawdopodobnie oszustwo”, nie przejmuj się. To tylko sposób, w jaki Twój przewoźnik chroni Cię przed zautomatyzowanymi połączeniami.

Zawartość

- Związane z:

-

Identyfikatory dzwoniącego i iPhone

- Uwaga dotycząca phishingu

-

Jak przewoźnicy to określają?

- Uwaga o dokładności

-

Jakie są inne opcje?

- Powiązane posty:

Związane z:

- Jak zatrzymać robocalls na swoim iPhonie?

- iOS 13 może pomóc w automatycznym ograniczaniu spamu i automatycznych połączeń

- Metoda patentów Apple, która pomoże powstrzymać problem pogarszających się robotów spamowych

Mając to na uwadze, nadal istnieje wielu użytkowników, którzy są zdezorientowani lub zaniepokojeni nowymi systemami filtrowania połączeń wbudowanymi w smartfony.

Aby pomóc Ci się uspokoić, oto wszystko, co powinieneś wiedzieć o systemach.

Identyfikatory dzwoniącego i iPhone

Prawie każdy duży przewoźnik w USA jest obecnie w trakcie wdrażania środków zapobiegających podszywaniu się pod połączenia.

Wydaje się, że te środki są wdrażane dość powoli w Stanach Zjednoczonych. Mimo doniesień prasowych i doniesień w mediach, wielu klientów przewoźników wciąż o nich nie wie.

Z tego powodu wydaje się, że istnieje pewne zamieszanie. Brać ten post, na przykład.

Co najmniej jeden użytkownik przyjął etykietę AT&T Alert: Fraud Risk jako uzasadnione wezwanie od AT&T, które rzekomo ostrzegało ich przed oszustwem. Użytkownik oddzwonił pod numer.

Ale możesz łatwo uniknąć błędów w zidentyfikowanych połączeniach spamowych. Jeśli otrzymasz połączenie, które mówi „ryzyko spamu”, „ryzyko oszustwa”, „możliwe oszustwo” lub inne odmiany tagu ID dzwoniącego, zdecydowanie zalecamy pozostawienie go do poczty głosowej.

Uprawnieni rozmówcy mający ważny i ważny powód do skontaktowania się z Tobą zwykle zostawiają pocztę głosową. Więc sprawdź pocztę głosową, aby zobaczyć, czy tak. (Niektórzy oszuści zostawiają wiadomości głosowe, ale za chwilę do tego dojdziemy).

Jeśli dzwoniący nie zostawia poczty głosowej, prawdopodobnie najlepiej ją zostawić. Połączenie jest prawdopodobnie robocall, spamerem lub, co gorsza, kimś, kto próbuje wyłudzić informacje za pomocą podszywania się pod numer.

Nie należy do nich oddzwaniać ani odbierać dodatkowych połączeń z tego samego numeru.

Uwaga dotycząca phishingu

Warto zauważyć, że niektóre połączenia spamowe lub oszustwa pozostawiają również pocztę głosową. Tylko dlatego, że pozostała poczta głosowa, nie oznacza to, że jest to legalne połączenie.

To, czy połączenie jest uzasadnione, zależy od Ciebie. Zdecydowanie zalecamy jednak podjęcie kilku kroków, aby uniknąć oszustw typu phishing lub vishing.

- Nigdy nie podawaj nikomu wrażliwych ani osobistych informacji przez telefon. Obejmuje to informacje finansowe, imię i nazwisko, adres lub cokolwiek innego, czego nie chciałbyś trafić w niepowołane ręce.

- Nie daj się zwieść taktyce zastraszania. Większość prób phishingu będzie polegać na poczuciu pilności — na przykład naruszeniu konta lub dużej płatności, którą „jesteś winien”.

- Jeśli wszystko inne zawiedzie, najlepszym scenariuszem jest zignorowanie wszelkich wiadomości głosowych ze źródła, którego nie możesz zweryfikować. Jeśli dzwoniący mówi, że pochodzi z Apple, IRS lub Twojego banku, oddzwoń bezpośrednio do tych instytucji, korzystając ze zweryfikowanego numeru znajdującego się na ich stronach internetowych. Nie dzwoń tylko pod numer, który otrzymałeś w telefonie.

Jak przewoźnicy to określają?

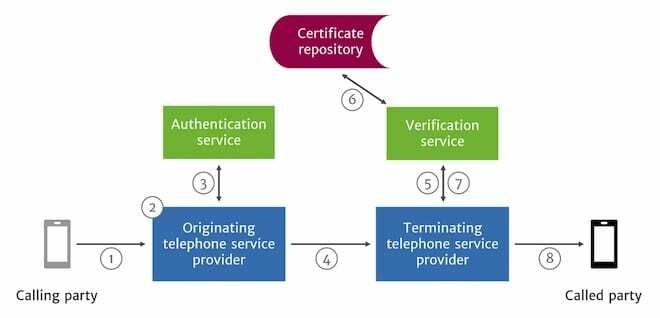

Przewoźnicy określają te połączenia związane ze spamem i oszustwami za pomocą ochrony na poziomie sieci, zabawnie nazywanej SHAKEN/STIR.

Oparta na sygnaturach obsługa potwierdzonych informacji przy użyciu tokenów toKEN (SHAKEN) i bezpiecznej weryfikacji tożsamości telefonii (STIR) to wzajemnie połączone protokoły, które uwierzytelniają, czy połączenie jest fałszowane.

System SHAKEN/STIR nie blokuje połączeń — identyfikuje jedynie, że rzeczywiście pochodzą one z numeru, pod który się podaje.

Pomaga to ograniczyć ryzyko podszywania się pod numer, na przykład połączeń przychodzących z numeru w Twoim numerze kierunkowym. Może również pomóc ograniczyć liczby, które są sfałszowane, aby wyglądały, jakby pochodziły od legalnego podmiotu, takiego jak Apple lub inna firma technologiczna.

Uwaga o dokładności

Oczywiście metoda SHAKEN/STIR nie jest idealna. A to może spowodować niedokładne oznaczanie połączeń na Twoim urządzeniu.

Może to oznaczać, że legalne połączenia są oflagowane, ale może to również oznaczać, że fałszywe połączenia faktycznie docierają do Ciebie.

W każdym przypadku zalecamy poinformowanie operatora o nieprawidłowo zidentyfikowanych połączeniach. Dokładna metoda będzie się różnić w zależności od operatora, więc poszukaj konkretnych wskazówek dotyczących Twojej sieci.

Jakie są inne opcje?

Metoda uwierzytelniania połączeń w celu łagodzenia połączeń oszustw i spamu jest w porządku. Ale to nie jedyny sposób radzenia sobie z tymi, którzy ich denerwują.

Większość operatorów oferuje również rzeczywiste aplikacje blokujące połączenia, takie jak AT&T Call Protect, Caller Name ID Verizon oraz wbudowane opcje Scam ID i Scam Block T-Mobile. Dostępne są również opcje blokowania połączeń innych firm, takie jak Nomorobo lub Kontrola połączeń.

Co ważne, większość z tych opcji faktycznie oferuje pewien rodzaj środków blokowania połączeń. Wszystko oparte na protokole SHAKEN/STIR zidentyfikuje połączenia spamerskie, ale nie będzie ich automatycznie blokować.

Oczywiście większość niezawodnych aplikacji do blokowania połączeń nie jest bezpłatna. Aby uzyskać dostęp do większości funkcji blokowania połączeń, będziesz musiał zapłacić premię na rachunku operatora lub wykupić subskrypcję w aplikacji.

Możesz także włączyć specjalną funkcję w iOS 13, która prześle wszystkich nieznanych rozmówców na pocztę głosową. Możesz go włączyć, przechodząc do Ustawienia —> Telefon —> Blokuj nieznanych rozmówców.

Mamy nadzieję, że te informacje okazały się pomocne. Daj nam znać, jeśli masz jakieś pytania lub komentarze.

Mike jest niezależnym dziennikarzem z San Diego w Kalifornii.

Chociaż zajmuje się głównie Apple i technologią konsumencką, ma doświadczenie w pisaniu o bezpieczeństwie publicznym, samorządzie lokalnym i edukacji w różnych publikacjach.

Nosił sporo kapeluszy w dziedzinie dziennikarstwa, w tym pisarza, redaktora i projektanta wiadomości.