Você pode estar familiarizado com o conceito de endereços IP. Cada computador em uma rede tem pelo menos um. Ao se comunicar entre redes, esses endereços IP identificam exclusivamente a origem e o destino do tráfego de rede para que ele possa ser entregue e respondido de forma confiável. Ao se comunicar com um dispositivo na mesma rede, um computador não usa diretamente o endereço IP. Em vez disso, ele traduz esse endereço IP para um endereço MAC. ARP é o protocolo para gerenciar as traduções de IP para MAC e comunicar isso pela rede.

ARP significa Protocolo de Resolução de Endereço. É um protocolo sem estado que possui componentes de transmissão e solicitação-resposta. O ARP é usado principalmente em redes IPv4, embora outros sistemas de rede também o usem. As redes IPv6 implementam a funcionalidade ARP e algumas funcionalidades adicionais com NDP. Ou Protocolo de Descoberta de Vizinhos.

Os endereços MAC identificados são armazenados em uma tabela ARP em cada dispositivo. Cada entrada na tabela ARP expira regularmente. Mas pode ser atualizado passivamente à medida que o tráfego ARP é transmitido para a rede, minimizando a quantidade total de tráfego ARP necessária.

Sonda e Resposta ARP

Se um computador precisa transmitir um pacote de rede, ele verifica o endereço IP de destino. Ele sabe que precisa enviá-lo ao roteador para dispositivos em uma rede diferente. Isso pode direcionar o pacote para a rede correta. Se o pacote for destinado a um dispositivo na rede local, o computador precisa saber o endereço MAC correto para enviá-lo.

Como o primeiro porto de escala, o computador verificará sua tabela ARP. Isso deve ter uma lista de todos os dispositivos conhecidos na rede local. Se o IP e o endereço MAC de destino estiverem lá, ele usará a tabela ARP para completar e enviar o pacote. Se o endereço IP não tiver uma entrada na tabela ARP, o computador deve descobrir por meio de uma sonda ARP.

O computador transmite uma sonda ARP para a rede perguntando “quem

Observação: A resposta da sonda ARP também é uma transmissão. Isso permite que todos os outros dispositivos de rede atualizem suas tabelas ARP sem exigir que façam testes ARP idênticos. Isso ajuda a minimizar o tráfego ARP.

Sonda ARP na Conexão

Quando um computador se conecta a uma rede, ele deve obter um endereço IP. Isso pode ser especificado manualmente, mas normalmente é alocado dinamicamente por um DHCP (Protocolo de controle de host dinâmico) servidor. O servidor DHCP geralmente é uma função do roteador de rede, mas pode ser executado por um dispositivo separado. Uma vez que um novo dispositivo tenha um endereço IP, seja por meio de configuração manual ou DHCP. O dispositivo deve verificar rapidamente se nenhum outro dispositivo já está usando esse endereço IP.

Para fazer isso, o dispositivo transmite um pacote de sondagem ARP, solicitando que qualquer dispositivo usando seu endereço IP recém-atribuído responda a ele. A resposta esperada é o silêncio. Nenhum outro dispositivo deve reagir, especialmente em uma rede DHCP. Após pequenos atrasos, o dispositivo transmitirá a mesma mensagem novamente algumas vezes. Essa repetição ajuda nos casos em que um pacote pode ter sido descartado no caminho de ou para um dispositivo com um endereço IP conflitante. Assim que não houver respostas a algumas sondagens ARP, o dispositivo poderá começar a usar seu novo endereço IP. Para fazer isso, ele precisa enviar um ARP gratuito.

ARP Gratuito

Depois que um dispositivo determina que o endereço IP que deseja usar não está sendo usado, ele envia um ARP gratuito. Isso envolve simplesmente a transmissão para a rede “

Solicitações gratuitas de ARP também são enviadas regularmente para a rede, como lembretes para todos os outros dispositivos de que o computador ainda está conectado, online e tem seu endereço IP.

Falsificação de ARP

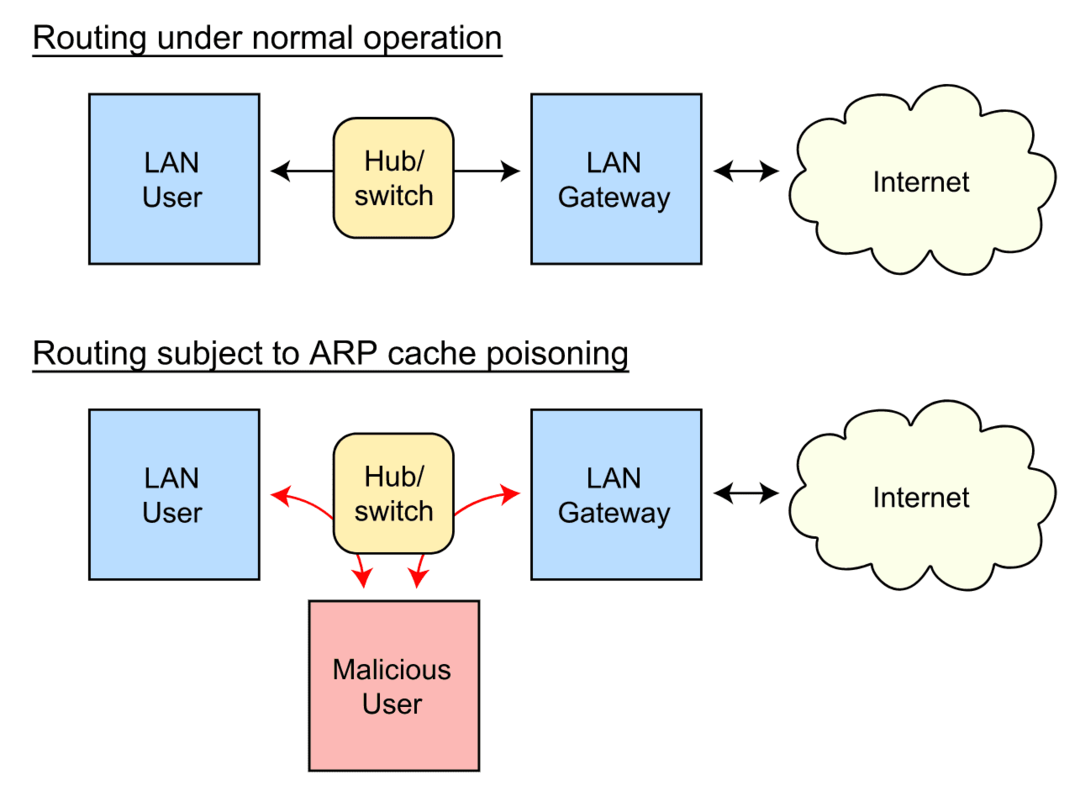

O ARP é um protocolo sem estado, não há conexão e todas as mensagens são transmitidas para a rede em geral. Todos os dispositivos escutam e armazenam em cache as respostas ARP em suas tabelas ARP. Isso, no entanto, leva a uma vulnerabilidade no sistema. Supondo que um invasor possa se conectar fisicamente à rede, ele pode executar softwares que transmitem maliciosamente pacotes de resposta ARP gratuitos incorretos. Cada dispositivo na rede verá os pacotes ARP maliciosos, confiará neles implicitamente e atualizará suas tabelas de roteamento. Essas tabelas ARP agora incorretas são chamadas de “envenenadas”.

Isso pode ser usado apenas para causar problemas de rede, apontando o tráfego na direção errada. Há um cenário pior, no entanto. Se o invasor falsificar pacotes ARP para o endereço IP do roteador e apontá-los para seu próprio dispositivo, ele receberá e poderá ver todo o tráfego da rede. Supondo que o dispositivo tenha outra conexão de rede para encaminhar o tráfego, pode levar um Man in the Middle (MitM) posição. Isso permite que o invasor execute ataques desagradáveis, como remoção de HTTPS, potencialmente permitindo que eles vejam e modifiquem todo o tráfego de rede.

Observação: Existem algumas proteções contra ataques MitM. O invasor não poderá duplicar o certificado HTTPS de um site. Qualquer usuário que tenha o tráfego interceptado deve receber erros de certificado do navegador.

Existem, no entanto, muitas comunicações essenciais e não criptografadas, especialmente em uma rede interna. Este não é tanto o caso em uma rede doméstica. Ainda assim, as redes corporativas criadas no Windows são particularmente vulneráveis a ataques de falsificação de ARP.

Conclusão

ARP significa Protocolo de Resolução de Endereço. Ele é usado em redes IPv4 para traduzir endereços IP para endereços MAC conforme necessário em redes locais. Consiste em broadcasts de solicitação e resposta sem estado. As respostas, ou a falta delas, permitem que um dispositivo determine qual endereço MAC está associado a um endereço IP ou se um endereço IP não é usado. Os dispositivos armazenam em cache as respostas ARP para atualizar suas tabelas ARP.

Os dispositivos também podem transmitir regularmente anúncios gratuitos de que seu endereço MAC está associado ao seu endereço IP. A falta de um mecanismo de autenticação permite que um usuário mal-intencionado transmita pacotes ARP falsos para envenenar tabelas ARP e direcionar o tráfego para si mesmo para realizar análises de tráfego ou ataques MitM.