Ao testar um site para problemas de segurança, uma das principais coisas para manter os olhos abertos são as interações do usuário. Uma interação do usuário é qualquer ação que envolva o processamento de uma forma de ação do usuário pelo site. Isso pode ser em JavaScript no navegador do usuário ou em interações com o servidor, como com um formulário PHP. Outra fonte de problemas são as variáveis, que não precisam resultar diretamente da entrada do usuário e, em vez disso, controlar outro aspecto da página.

O Intruder foi projetado para ser uma ferramenta para automatizar o teste de qualquer fonte de vulnerabilidade potencial. Tal como acontece com outras ferramentas integradas, como Repetidor, você pode enviar uma solicitação que deseja editar para o Intruder através do menu do botão direito. As solicitações enviadas ficarão visíveis na guia Intruder.

Nota: Usar o Burp Suite Intruder em um site para o qual você não tem permissão pode ser um crime sob várias leis de uso indevido e hacking de computador. Certifique-se de ter permissão do proprietário do site antes de tentar fazer isso.

Como usar o Intruder

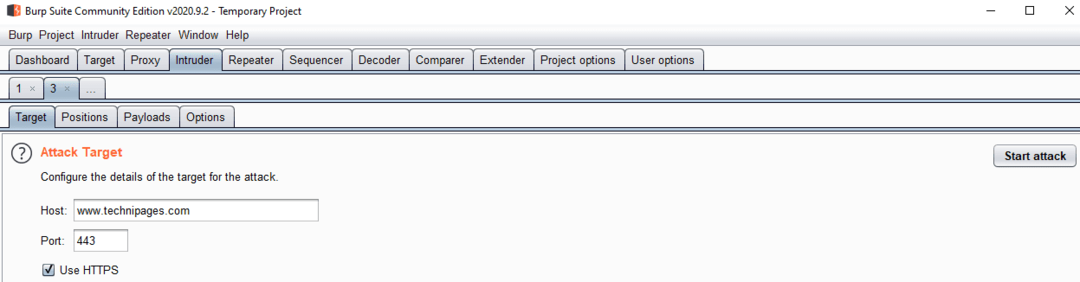

Geralmente, você não precisa configurar a subguia "Alvo" na guia Intruso. Se você enviar uma solicitação, ele preencherá automaticamente os valores necessários para enviar a solicitação ao servidor correto. Isso só seria realmente útil se você quiser criar manualmente toda a solicitação ou tentar desabilitar o HTTPS.

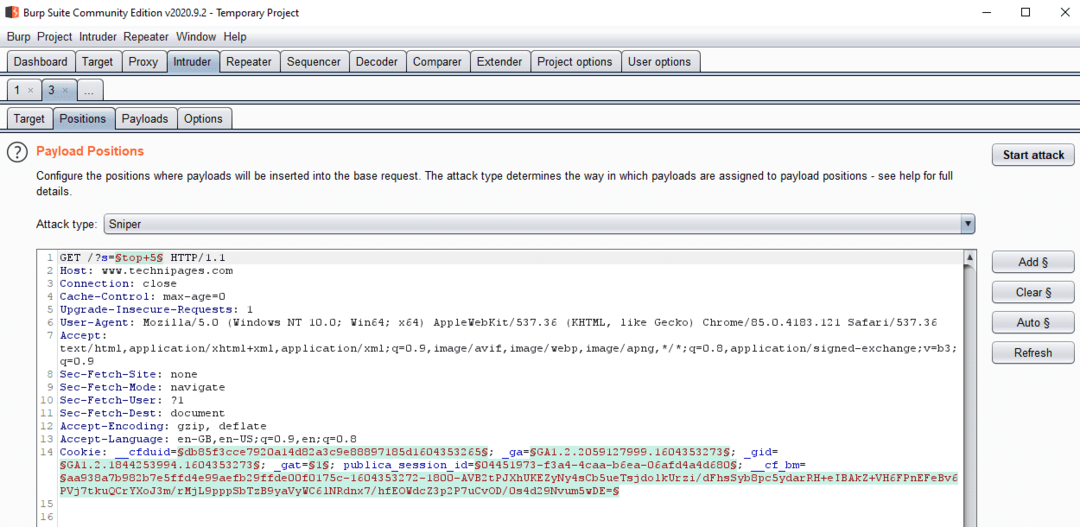

A subguia “Posições” é usada para selecionar onde na solicitação você deseja inserir cargas úteis. O Burp identifica e destaca automaticamente o máximo de variáveis possível, no entanto, você provavelmente desejará restringir o ataque a apenas um ou dois pontos de inserção por vez. Para limpar os pontos de inserção selecionados, clique em “Limpar §” no lado direito. Para adicionar pontos de inserção, destaque a área que deseja alterar e clique em “Adicionar §”.

A caixa suspensa de tipo de ataque é usada para determinar como as cargas úteis são entregues. “Sniper” usa uma única lista de carga útil e visa cada ponto de inserção um por um. “Aríete” usa uma única lista de carga útil, mas insere a carga útil em todos os pontos de inserção de uma vez. O Pitchfork usa várias cargas úteis, insere cada uma em seu ponto de inserção respectivamente numerado, mas sempre usa a mesma entrada numerada de cada lista. “Bomba de fragmentação” usa uma estratégia semelhante ao forcado, mas tenta todas as combinações

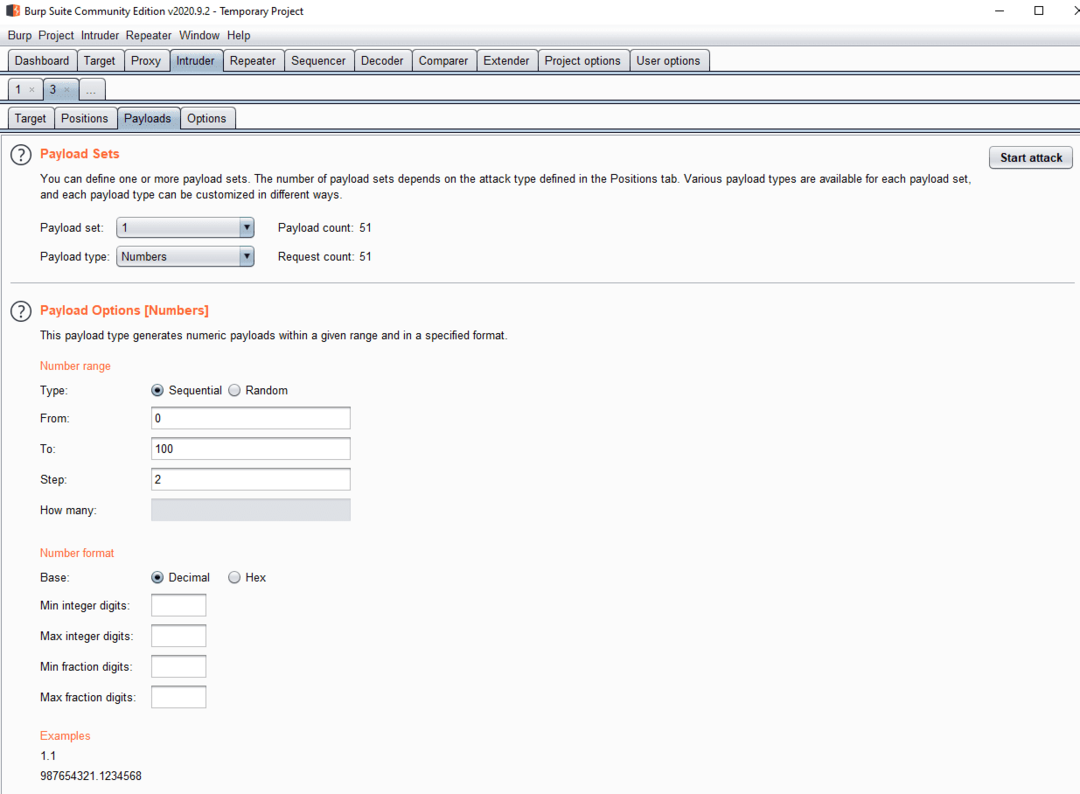

A subguia “Payloads” é usada para configurar os payloads que são tentados. O tipo de carga útil é usado para configurar como você especifica as cargas úteis. A seção abaixo varia dependendo do tipo de carga útil, mas é sempre usada para especificar os valores da lista de carga útil. O processamento de carga útil permite que você modifique as cargas à medida que são enviadas. Por padrão, o URL de intrusão codifica vários caracteres especiais; você pode desabilitar isso desmarcando a caixa de seleção na parte inferior da página.

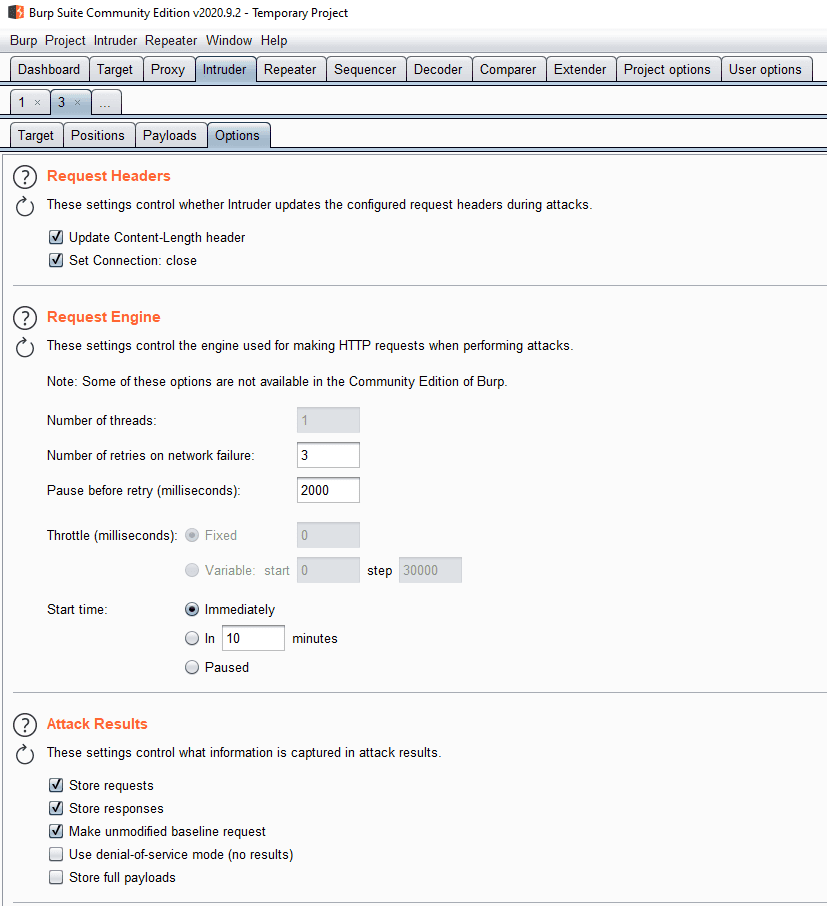

A subguia “Opções” permite definir várias configurações de fundo para o scanner. Você pode adicionar sistemas de correspondência de resultados baseados em grep projetados para ajudá-lo a identificar informações-chave de resultados significativos. Por padrão, o Intruder não segue os redirecionamentos, isso pode ser habilitado na parte inferior da subguia.

Para iniciar o ataque, clique em “Iniciar ataque” no canto superior direito de qualquer uma das subguias “Intruso”, o ataque será iniciado em uma nova janela. Para a edição gratuita “Community” do Burp, o Intruder tem uma taxa muito limitada, enquanto a versão Professional roda a toda velocidade.