Большинство людей, пользующихся Интернетом, уже знают, что значок замка в строке URL означает, что сайт безопасно, но вы можете не понимать, что именно это означает или насколько безопасно ваше соединение с этим замок.

Замок - это визуальная индикация того, что ваше соединение с веб-сайтом защищено с помощью HTTPS. HTTPS, или защищенный протокол передачи гипертекста, - это версия протокола HTTP, в котором используется шифрование для защиты ваших данных от посторонних глаз.

Шифрование - это процесс скремблирования данных с помощью шифра и ключа шифрования, чтобы их можно было прочитать только с помощью ключа дешифрования. Вы можете думать об этом как о закрытом ящике, вы можете написать сообщение, заблокировать ящик, и тогда только кто-то с правильным ключом сможет открыть ящик, чтобы прочитать сообщение. Это защищает ваши данные от хакеров, пытающихся украсть данные учетной записи.

Одна ключевая информация, которую вы должны знать, заключается в том, что шифрование и безопасность HTTPS только проверяют безопасность вашего подключения к веб-сайту, который вы ввели в строке URL-адреса. Это не означает, что веб-сайт безопасен или даже это тот веб-сайт, на который вы хотели перейти. Многие фишинговые и вредоносные веб-сайты переходят на использование HTTPS по мере того, как он становится более доступным, поэтому небезопасно просто доверять любому сайту, который использует HTTPS.

Совет: «Фишинговый» веб-сайт пытается обманом заставить вас отправить конфиденциальные данные, например информацию об учетной записи, путем подделки законной страницы входа. Ссылки на фишинговые сайты часто отправляются по электронной почте. Вредоносное ПО - это универсальный термин для «вредоносного ПО», он включает вирусы, черви, программы-вымогатели и многое другое.

Примечание. Никогда не вводите свое имя пользователя и пароль или другую конфиденциальную информацию, такую как банковские реквизиты, через незащищенное соединение. Даже если на сайте есть замок и HTTPS, это не значит, что вам все равно следует быть осторожным с тем, где вы вводите свои данные.

Инструменты разработчика Chrome

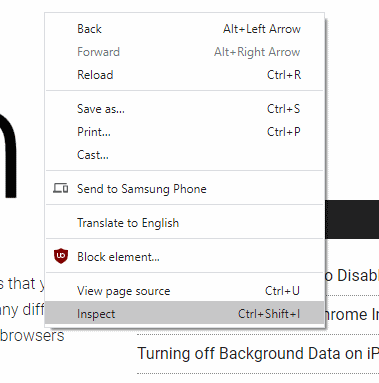

Чтобы просмотреть дополнительную информацию о защищенном соединении, вам нужно открыть панель инструментов разработчика Chrome. Вы можете сделать это, нажав F12 или щелкнув правой кнопкой мыши и выбрав «Проверить» внизу списка.

На панели инструментов разработчика по умолчанию будет панель «Элементы», чтобы увидеть информацию о безопасности, необходимую для переключения на панель «Безопасность». Если это не сразу видно, вам может потребоваться щелкнуть значок двойной стрелки на панели инструментов разработчика, а затем выбрать оттуда «Безопасность».

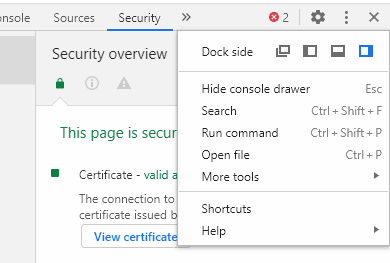

Если вам не нравится прикрепление панели инструментов разработчика к правой части страницы, вы можете переместить ее внизу, влево или переместить в отдельный в окне, щелкнув значок с тремя точками в правом верхнем углу панели инструментов разработчика, а затем выбрав нужный вариант со стороны «Док» выбор.

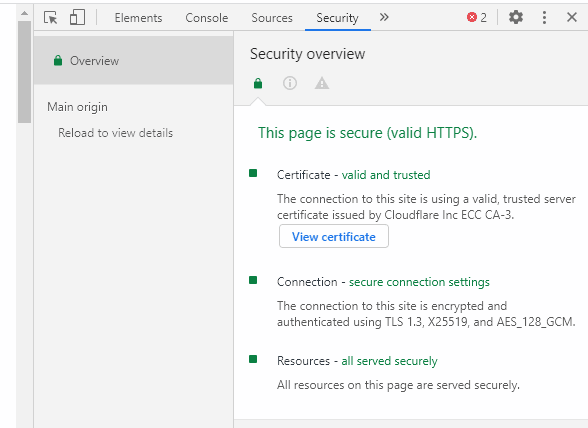

В обзоре панели безопасности есть три раздела с информацией: Сертификат, Соединение и Ресурсы. Они охватывают подробную информацию о сертификате HTTPS, шифровании, используемом для защиты соединения, и подробно описывают, если какие-либо ресурсы обслуживались небезопасно, соответственно.

Сертификаты

В разделе сертификатов указано, какой центр сертификации выдал сертификат HTTPS, если он действительный и надежный, и позволяет просматривать сертификат. Помимо проверки того, что веб-сайт, к которому вы подключаетесь, управляется лицом, которому принадлежит URL, сертификат не влияет напрямую на безопасность вашего подключения.

Совет: сертификаты HTTPS работают в системе доверия. Некоторым корневым центрам сертификации доверяют выдавать сертификаты владельцам веб-сайтов после того, как они докажут, что они владеют веб-сайтом. Эта система предназначена для предотвращения создания хакерами сертификатов для веб-сайтов. они не владеют, поскольку у этих сертификатов не будет цепочки доверия к корневому сертификату. орган власти.

Связь

В разделе «Подключение» подробно описывается протокол шифрования, алгоритм обмена ключами и алгоритм шифрования, используемые для шифрования ваших данных. В идеале алгоритм шифрования должен указывать «TLS 1.2» или «TLS 1.3». TLS, или безопасность на транспортном уровне, является стандартом для согласования конфигураций шифрования.

Версии TLS 1.3 и 1.2 являются действующими стандартами и считаются безопасными. TLS 1.0 и 1.1 находятся в процессе устаревания, поскольку они устарели и имеют некоторые известные слабые места, хотя они по-прежнему являются адекватными с точки зрения безопасности.

Совет: Устарело означает, что их использование не рекомендуется и предпринимаются шаги для прекращения поддержки.

Предшественниками TLS были SSLv3 и SSLv2. Почти нигде больше не поддерживается ни один из этих вариантов, потому что они устарели из-за того, что считались небезопасными с 2015 и 2011 годов соответственно.

Следующее значение - алгоритм обмена ключами. Это используется для безопасного согласования ключа шифрования, который будет использоваться с алгоритмом шифрования. Их слишком много, чтобы их можно было назвать, но они, как правило, полагаются на протокол согласования ключей, называемый «Elliptic-curve Diffe-Hellman Ephemeral» или ECDHE. Невозможно определить согласованный ключ шифрования без использования стороннего программного обеспечения для мониторинга сети и намеренно ослабленной конфигурации. Явное отсутствие поддержки доступа к этой информации в браузере означает, что она не может быть взломана случайно.

Последнее значение в разделе «Соединение» - это набор шифров, используемый для шифрования соединения. И снова их слишком много, чтобы их можно было назвать. Шифры обычно имеют составные имена, которые могут описывать используемый алгоритм шифрования, силу шифра в битах и используемый режим.

В примере AES-128-GCM, как показано на скриншоте выше, алгоритм шифрования - AES или Advanced Encryption Standard, надежность - 128 бит, и режим счетчика Галуа использовал.

Совет: 128 или 256 бит - наиболее распространенные уровни криптографической безопасности. Они означают, что используемый ключ шифрования составляет 128 или 256 битов случайности. Это 2 ^ 128 возможных комбинаций, или двойка, умноженная на себя 128 раз. Как и все экспоненты, числа становятся очень большими, очень быстро. Число возможных 256-битных комбинаций клавиш примерно равно некоторым нижним оценкам числа атомов в наблюдаемой Вселенной. Невообразимо сложно правильно угадать ключ шифрования даже при наличии нескольких суперкомпьютеров и столетий времени.

Ресурсы

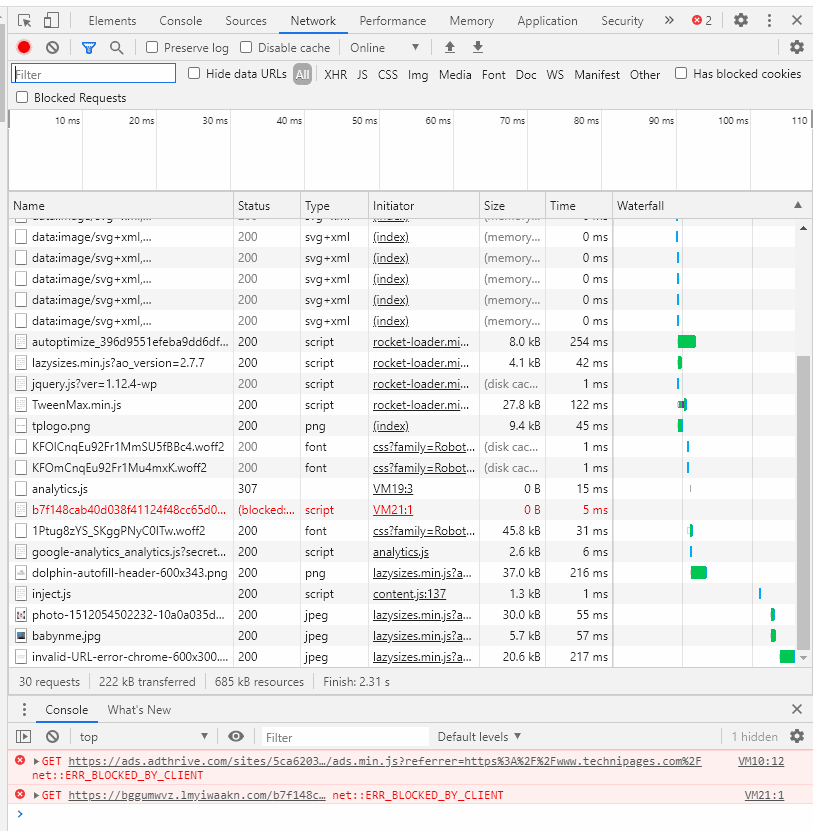

В разделе ресурсов отображаются все ресурсы страницы, такие как изображения, сценарии и таблицы стилей, которые не были загружены через безопасное соединение. Если какие-либо ресурсы были загружены небезопасно, этот раздел будет выделен красным цветом и предоставит ссылку для отображения определенного элемента или элементов на сетевой панели.

В идеале все ресурсы должны быть загружены безопасно, так как любой небезопасный ресурс может быть изменен хакером без вашего ведома.

Больше информации

Вы можете увидеть дополнительную информацию по каждому домену и субдомену, которые были загружены, используя столбец слева на панели. На этих страницах отображается примерно та же информация, что и в обзоре, хотя отображается информация о прозрачности сертификата и некоторые дополнительные сведения из сертификатов.

Совет. Прозрачность сертификатов - это протокол, используемый для противодействия некоторым историческим злоупотреблениям в процессе выдачи сертификатов. Теперь он является обязательной частью всех вновь выпущенных сертификатов и используется для дополнительной проверки подлинности сертификата.

Представление происхождения позволяет вам просматривать каждый из доменов и поддоменов, которые загружали контент на страницу, так что вы можете просмотреть их конкретные конфигурации безопасности.