WannaCry - серьезная крипто-вредоносная программа, которая поразила интернет-сообщество в пятницу, 12 мая 2017 года. Первоначально он назывался Wana Decrypt0r из-за внутреннего имени, отображаемого на экране блокировки. Однако вскоре специалисты по безопасности выяснили, что есть и другие варианты, в том числе Вана Decrypt0r, WannaCryptor, WannaCrypt, Wcry или WNCRY, и ожидается, что вариации будут появляться и дальше.

Первая версия WannaCry, Wana Decrypt0r 2.0, была обнаружена 12 мая 2017 года после попадания в больницы испанской Telefonica, Portugal Telecom и NHS в Англии.[1] Однако программа-вымогатель не ограничивалась организациями и атаковала домашние ПК с более ранней версией. Версии Windows, в которых отсутствуют исправления Microsoft, проиндексированные как MS17-010, CVE-2017-0146 и CVE-2017-0147.[2] В течение нескольких дней этому вредоносному ПО удалось заразить более 230 000 компьютеров, расположенных в 150 стран, и эти цифры указывают на то, что WannaCry соответствует самым печально известным случаям заражения программами-вымогателями. как Локки или Cerber.

WannaCryptor проникает в систему через уязвимость EternalBlue, которая была обнаружена в версиях Windows Vista, 7, 8, 10 и Windows Server. Эта конкретная уязвимость была исправлена с помощью обновлений безопасности MS17-010, CVE-2017-0146 и CVE-2017-0147, но многие ПК пропустили обновление и оставили уязвимость открытой.

К сожалению, если программа-вымогатель WannaCry шифрует данные (использует алгоритмы AES и RSA), у вас нет возможности бесплатно расшифровать файлы. Люди могут заплатить выкуп за хакеров, восстановить данные с помощью резервных копий или забыть об этих файлах.[3]

Обновление 2018

Этот вирус считался старой угрозой, которая была относительно тихой, но в третьем квартале 2018 года появились новости о недавней активности и заражениях WannaCry во всем мире. Этот криптовирус уже затронул большее количество устройств после текущих инцидентов, которые начались в июле 2018 года.

Общее количество заблокированных заявок WannaCry в третьем квартале 2018 года, по сообщениям, составило 947027 517 человек, а активность обнаружена как минимум в 203 странах. Действие указывает на то, что этот криптовирус не мертв и опасность реальна. Особенно, когда атаки программ-вымогателей все больше поражают крупные компании и службы.[4]

У WannaCry также есть дешифраторы, разработанные различными исследователями за год этих атак. GitHub выпустили инструменты дешифрования для различных версий, и они могут работать для новых и активных вариантов угроз.

Успех WannaCry дал возможность скопировать тактику

К сожалению, огромный «успех» WannaCry подтолкнул разработчиков программ-вымогателей к созданию и выпуску копий этого вредоносного ПО. На момент написания специалисты по безопасности зарегистрировали восемь копий WannaCry, некоторые из которых находятся в стадии разработки, а другие уже выпущены. Таким образом, будьте очень осторожны и убедитесь, что ваш компьютер должным образом защищен. Это копии Wana Decrypt0r:

№ 1. Даркодер

DarkoderCrypt0r шифрует файлы, расположенные на рабочем столе ПК, использует экран блокировки, аналогичный программе-вымогателю WannaCryptor, необходимой для выкупа, и выполняет все другие действия, типичные для предшественника. Исполняемый файл называется @[электронная почта защищена] Все зашифрованные данные получают расширение файла .DARKCRY, и пользователя ПК призывают заплатить выкуп в размере 300 долларов США. В настоящее время он использует код HiddenTear, что означает, что файлы, которые он зашифровывает, можно легко расшифровать.

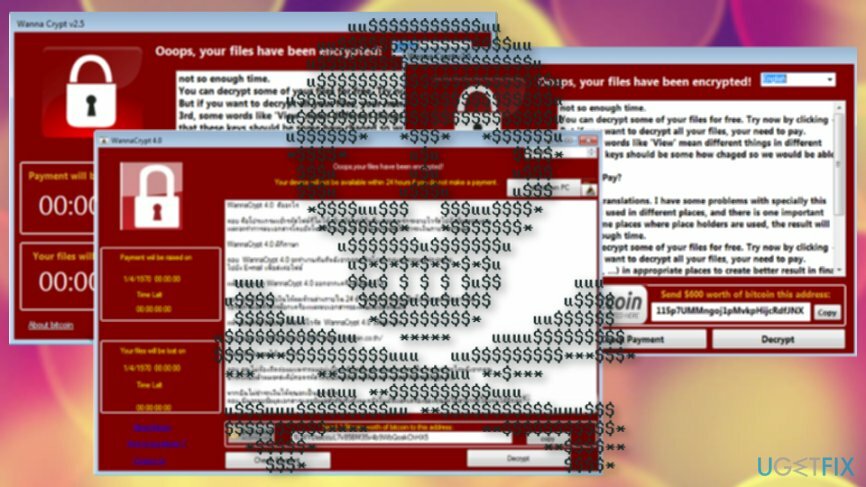

№ 2. WannaCrypt v2.5

Программа-вымогатель WannaCrypt v2.5 в настоящее время находится в стадии разработки. Если он заражает компьютер, он не блокирует файлы, за исключением того, что отображает экран блокировки и требует уплаты выкупа в размере 600 долларов США. Пока это не опасно, но может напугать до смерти.

№ 3. WannaCrypt 4.0

WannaCrypt 4.0 - это еще одна копия вируса WannaCry, которую пока можно отнести к категории незащищенных. Он распространяется так же, как и любой другой вирус-вымогатель, за исключением того, что он не шифрует файлы. Записка с требованием выкупа, экран блокировки и другая информация предоставлены на тайском языке, что означает, что они будут нацелены на пользователей из Таиланда.

№ 4. Генератор Aron WanaCrypt0r 2.0 v1.0

Aron WanaCrypt0r 2.0 Generator v1.0 упоминается как настраиваемый генератор WannaCry Ransomware. Он позволяет людям выбирать текст, цвета, изображения, шрифт и другие настройки экрана блокировки WannaCry. Предполагается, что хакеры также используют исполняемый файл Wana Decrypt0r и распространяют его для получения выкупа. К счастью, эта «услуга» пока недоступна. Люди могут создать только настроенный экран блокировки WannaCry, но исполняемый файл вымогателя не распространяется.

№ 5. Wana Decrypt0r 2.0

Исполняемый файл Wana Decrypt0r 2.0 - MS17-010.exe. Экран блокировки и записка о выкупе похожи на WannaCry. Доступна индонезийская версия вируса.

№ 6. @kee

Программа-вымогатель @kee шифрует личные файлы и предоставляет записку о выкупе внутри сообщения «Hello There! Товарищ @kee User! .Txt «файл.

№ 7. WannaDecryptOr 2.0

WannaDecryptOr 2.0 еще не полностью разработан. Он способен заражать компьютеры, но не может шифровать файлы. Кроме того, это экран блокировки, а в записке о выкупе нет информации о вирусе и инструкций по выплате выкупа. Тем не менее, очень важно удалить вирус, потому что он может быть обновлен в ближайшее время и после этого зашифровать файлы.

№ 8. Хочу подписаться 1.0

Информации пока не так много. Это угроза, написанная на Java и имеющая серый цвет, как ранее известное окно выкупа.

Как видите, у вируса WannaCry много клонов, некоторые из которых уже распространены, а другие находятся в стадии разработки. Однако очень важно правильно обновить и защитить свой компьютер. В это и это сообщений, вы можете найти информацию о том, какие меры предосторожности следует предпринять, чтобы защитить себя от атаки WannaCry, и какие шаги следует предпринять, если ваш компьютер уже заражен. Приняв эти превентивные меры, вы защитите систему от всех вариантов WannaCry, включая его имитаторы.