Bad Rabbit ransomware เป็นไวรัสคอมพิวเตอร์ที่ก้าวร้าวและอันตรายที่สุดในขณะนี้

WannaCry และ Petya ไม่ใช่ไวรัสเพียงตัวเดียวที่ได้รับชื่อเสียงระหว่างการโจมตีทางไซเบอร์ทั่วโลก มัลแวร์เรียกค่าไถ่ Bad Rabbitซึ่งสงสัยว่าจะเป็นตัวแปรใหม่ของ Petya/NotPetya/ExPetr โจมตีอย่างรุนแรงในรัสเซีย ยูเครน เยอรมนี ตุรกี และประเทศอื่นๆ ทั่วโลกในวันที่ 24 ตุลาคม

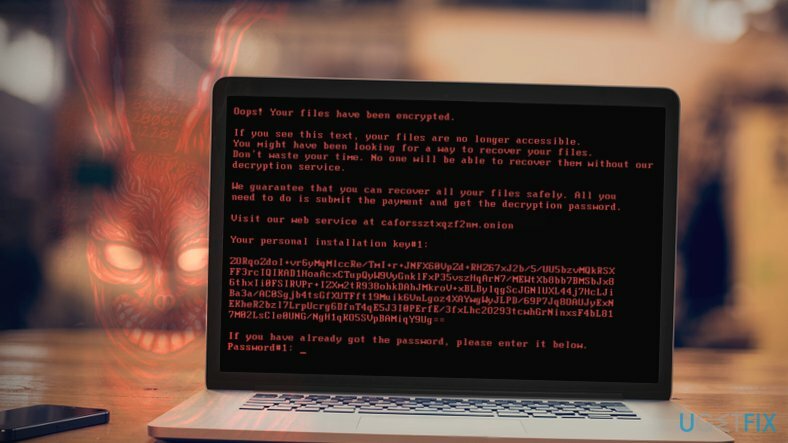

แรนซัมแวร์เข้ารหัสข้อมูลทั้งหมดบนคอมพิวเตอร์และเขียนมาสเตอร์บูตเรคคอร์ดใหม่ ด้วยเหตุนี้ มัลแวร์จึงเริ่มระบบใหม่และแสดงหมายเหตุเรียกค่าไถ่บนหน้าจอ มัลแวร์รูปแบบใหม่ส่งผลกระทบต่อหลายประเทศทั่วโลกแล้ว และเมื่อพิจารณาถึงความรวดเร็วในการแพร่กระจาย จำเป็นต้องทราบข้อเท็จจริงหลักเกี่ยวกับมัลแวร์ดังกล่าว

การไหลของข้อมูลกำลังเร่งขึ้น และผู้ใช้คอมพิวเตอร์อาจหลงทางได้อย่างรวดเร็ว เนื่องจากทุกเว็บไซต์ข่าวให้รายละเอียดเกี่ยวกับไวรัสมากขึ้นเรื่อยๆ ผู้เชี่ยวชาญจากทีม VirusActivity ได้เตรียมเอกสารข้อเท็จจริงเกี่ยวกับ การโจมตีทางไซเบอร์ของ Bad Rabbitมันคืออะไร และผู้ใช้คอมพิวเตอร์ต้องรู้อะไรบ้าง

5 เรื่องน่ารู้เกี่ยวกับการโจมตีทางไซเบอร์ของ BadRabbit

1. แรนซัมแวร์แพร่กระจายผ่านการอัพเดท Adobe Flash Player ปลอม

ผู้เชี่ยวชาญกล่าวว่านักพัฒนาของ ransomware ใช้วิธีการกระจาย ransomware แบบเก่าและมีประสิทธิภาพซึ่งอาศัยการอัปเดต Flash Player ปลอม[1] ดูเหมือนว่าแฮกเกอร์ได้แทรกโค้ด JavaScript ที่เป็นอันตรายลงใน HTML ของเว็บไซต์ต่างๆ (ส่วนใหญ่คือ รัสเซีย บัลแกเรีย หรือตุรกี) และวิธีนี้บังคับให้พวกเขาแสดงป๊อปอัปปลอมที่แนะนำให้อัปเดต Flash ที่ล้าสมัย ผู้เล่น.

ในกรณีที่เหยื่อคลิกปุ่ม "ติดตั้ง" สคริปต์ที่เป็นอันตรายจะเปลี่ยนเส้นทางเหยื่อไปยังโดเมนที่มีมัลแวร์และดาวน์โหลดไฟล์ install_flash_player.exe ณ จุดนี้ เหยื่อยังสามารถย้อนกลับและลบไฟล์ที่ดาวน์โหลดเพื่อหลีกเลี่ยงความเสียหายของข้อมูลทั้งหมด น่าเสียดายที่การดำเนินการของไฟล์ดังกล่าวจะเริ่มกระบวนการเข้ารหัสข้อมูลทันที

แรนซัมแวร์ไม่แพร่กระจายโดยใช้ช่องโหว่ EternalBlue เช่นเดียวกับไวรัส NotPetya แต่ Bad Rabbit สามารถแพร่กระจายต่อไปผ่านการแชร์ของ SMB ได้[2]

2. สงสัยว่า Bad Rabbit เป็นตัวแปรที่ได้รับการปรับปรุงของ Petya/NotPetya ransomware

เมื่อพูดถึงต้นกำเนิดของ Bad Rabbit เราต้องพูดถึงแรนซัมแวร์ที่น่าอับอายที่รู้จักกันในชื่อ Petya/NotPetya/ExPetr[3]. ไวรัสทั้งสองมีความคล้ายคลึงและแตกต่างกัน แต่รายละเอียดที่เห็นได้ชัดเจนที่สุดคือทั้งคู่ปรับเปลี่ยน Master Boot Record (MBR) และแสดงข้อความที่น่ากลัวบนหน้าจอคอมพิวเตอร์

3. ไวรัสตัวใหม่นี้ไม่ใช่ Wiper และทำงานเป็น crypto-ransomware ที่แท้จริงที่ทำให้ไฟล์ไร้ประโยชน์ในการเรียกค่าไถ่

อย่างไรก็ตาม BadRabbit ไม่ใช่ที่ปัดน้ำฝน แม้ว่าในตอนแรก NotPetya จะถูกระบุว่าเป็นแรนซัมแวร์ การวิเคราะห์เพิ่มเติมพบว่ามันทำให้ข้อมูลบนระบบเป้าหมายเสียหายอย่างถาวร ความเสียหายที่เกิดจาก payload ที่เป็นอันตรายไม่สามารถย้อนกลับได้ไม่ว่าในทางใด

อย่างไรก็ตาม ตัวแปรใหม่นี้เข้ารหัสไฟล์โดยใช้ยูทิลิตี้ DiskCryptor ไฟล์ที่เข้ารหัสโดย Bad Rabbit จะมีนามสกุลไฟล์ .encrypted ต่อท้ายชื่อ

4. แรนซัมแวร์ขอให้จ่าย 0.05 Bitcoin

หลังจากเข้ารหัสไฟล์บนระบบเป้าหมายแล้ว มัลแวร์จะแก้ไข MBR และรีสตาร์ทคอมพิวเตอร์ เป็นผลให้เหยื่อพบข้อความที่ดูน่ากลัวที่เขียนด้วยสีแดงบนพื้นหลังสีดำ แรนซัมแวร์แนะนำให้ไปที่ URL ที่น่าสงสัยซึ่งไม่สามารถเข้าถึงได้ผ่านเว็บเบราว์เซอร์ทั่วไป

เหยื่อต้องดาวน์โหลดและติดตั้งเบราว์เซอร์ Tor เพื่อเข้าถึงเว็บไซต์การชำระเงิน จากนั้นเว็บไซต์จะขอให้ป้อนรหัสประจำตัวส่วนบุคคล การให้คีย์ที่ให้มาจะทำให้เหยื่อเห็นที่อยู่ Bitcoin ของอาชญากรซึ่งต้องโอนการชำระเงิน แรนซัมแวร์ให้เวลา 40 ชั่วโมงในการทำธุรกรรม ค่าไถ่จะเพิ่มขึ้นทันทีที่ผ่านไป 40 ชั่วโมง

5. ไม่มีวิธีถอดรหัสไฟล์ที่เข้ารหัสโดย Bad Rabbit

น่าเสียดาย ไม่ว่าคุณจะพยายามมากแค่ไหน ก็ไม่มีทางกู้คืนไฟล์ที่มัลแวร์ Bad Rabbit เสียหายได้ ยังมีความหวังเหลืออยู่บ้างที่นักวิเคราะห์มัลแวร์อาจพบข้อบกพร่องในโค้ดเรียกค่าไถ่ที่สามารถทำได้ อนุญาตให้พวกเขาสร้างเครื่องมือถอดรหัสที่ใช้งานได้ อย่างไรก็ตาม ในขณะที่ความคาดหวังดังกล่าวดูเหมือน ไม่สมจริง

ในปัจจุบัน วิธีเดียวที่เป็นไปได้ในการกู้คืนไฟล์ที่เสียหายจากแรนซัมแวร์ตัวใหม่นี้คือการใช้การสำรองข้อมูล[4] อย่างไรก็ตาม ก่อนอื่น คุณจะต้องลบมัลแวร์ Bad Rabbit หากคุณไม่คุ้นเคยกับเครื่องมือกำจัดมัลแวร์ที่ดีที่สุดในปัจจุบัน เราขอแนะนำอย่างยิ่งให้อ่านบทวิจารณ์เกี่ยวกับไซต์ที่เกี่ยวข้องกับความปลอดภัย เช่น 2-Spyware.com.