แม้ว่าอุปกรณ์ Apple จะมีชื่อเสียงในด้านคุณสมบัติด้านความปลอดภัยและความเป็นส่วนตัว แต่ก็ไม่สามารถป้องกันการแฮ็กหรือการโจมตีอื่นๆ ได้ โชคดีที่อุปกรณ์ Apple กำลังจะได้รับความปลอดภัยมากขึ้นในอนาคต

สารบัญ

- ที่เกี่ยวข้อง:

-

การเปลี่ยนแปลงนโยบายความปลอดภัยของ Apple

- Bug Bounty Program

- ไอโฟนที่เจลเบรคแล้ว

-

ช่องโหว่ที่โดดเด่น

- เลี่ยงรหัสประจำตัว

- แอพรายชื่อ

- สายเคเบิลที่เป็นอันตราย

- กระทู้ที่เกี่ยวข้อง:

ที่เกี่ยวข้อง:

- ประกาศการปรับปรุงความเป็นส่วนตัวและความปลอดภัย iOS 13 ที่ WWDC

- ฟีเจอร์ความปลอดภัยและความเป็นส่วนตัวใหม่ที่มาพร้อม macOS Mojave และ iOS 12. มีดังนี้

- เคล็ดลับเพื่อความปลอดภัยของ Mac และการหลีกเลี่ยงไวรัส

นั่นเป็นเพราะการเปลี่ยนแปลงนโยบายล่าสุดของ Apple ที่ประกาศในการประชุมด้านความปลอดภัยของ Black Hat ในลาสเวกัสในเดือนนี้ นอกจากนั้น ยังมีช่องโหว่เด่นบางส่วนที่เปิดเผยในงาน Black Hat และ Def Con 2019

นี่คือสิ่งที่คุณควรรู้เกี่ยวกับข่าวความปลอดภัยของ Apple ล่าสุด

การเปลี่ยนแปลงนโยบายความปลอดภัยของ Apple

Ivan Krstić หัวหน้าฝ่ายวิศวกรรมความปลอดภัยของ Apple ได้ประกาศสำคัญสองสามเรื่องในการประชุม Black Hat ปีนี้

แม้ว่าการประกาศดังกล่าวจะมุ่งเป้าไปที่แฮ็กเกอร์ที่มีจริยธรรมและนักวิจัยด้านความปลอดภัย แต่ก็แสดงถึงการเปลี่ยนแปลงครั้งสำคัญในนโยบายความปลอดภัยของ Apple สิ่งเหล่านี้อาจส่งผลให้อุปกรณ์มีความปลอดภัยมากขึ้นในอนาคต

Bug Bounty Program

ข่าวที่เกี่ยวข้องกับ Apple ที่ใหญ่ที่สุดจากการประชุมด้านความปลอดภัยของ Black Hat ในเดือนสิงหาคมนี้คือการขยายตัวที่สำคัญของโปรแกรม Bug Bounty ของ Apple

โดยพื้นฐานแล้ว โปรแกรมหาบั๊กเป็นวิธีหนึ่งสำหรับแฮ็กเกอร์ที่มีจริยธรรมและนักวิจัยด้านความปลอดภัยเพื่อช่วยเสริมความแข็งแกร่งให้กับแพลตฟอร์มที่มีอยู่ เมื่อพวกเขาพบจุดบกพร่องหรือจุดอ่อนใน iOS เช่น พวกเขารายงานข้อบกพร่องนั้นต่อ Apple และรับเงินสำหรับข้อบกพร่องนั้น

เท่าที่การเปลี่ยนแปลง Apple กำลังขยายโปรแกรม Bounty Bounty ไปยังอุปกรณ์ macOS ในอนาคต นอกจากนี้ยังเพิ่มขนาดสูงสุดของเงินรางวัลจาก $200,000 ต่อการหาช่องโหว่เป็น 1 ล้านเหรียญต่อการโกงแต่ละครั้ง แน่นอนว่าขึ้นอยู่กับความรุนแรงของมัน

Apple เปิดตัวโปรแกรมหาข้อผิดพลาดของ iOS เป็นครั้งแรกในปี 2559 แต่จนถึงเดือนสิงหาคมนี้ ยังไม่มีโปรแกรมดังกล่าวสำหรับ macOS (ซึ่งโดยเนื้อแท้แล้ว เสี่ยงต่อการถูกโจมตีมากกว่าระบบปฏิบัติการมือถือของ Apple)

นั่นทำให้เกิดปัญหาขึ้นเมื่อแฮ็กเกอร์ชาวเยอรมันปฏิเสธที่จะรายงานรายละเอียดของข้อบกพร่องที่เฉพาะเจาะจงต่อ Apple ในขั้นต้น แฮ็กเกอร์อ้างว่าเหตุผลของการขาดการจ่ายเงินแม้ว่าในที่สุดเขาจะให้รายละเอียดกับ Apple แล้วก็ตาม

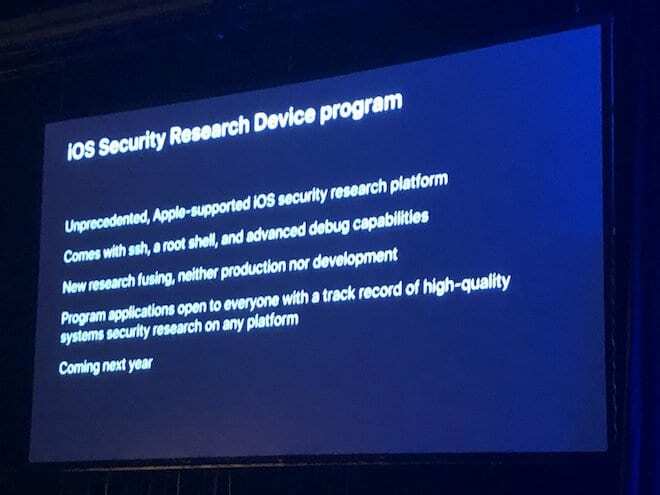

ไอโฟนที่เจลเบรคแล้ว

Apple จะจัดหา iPhones เฉพาะให้กับแฮ็กเกอร์ที่ตรวจสอบแล้วและนักวิจัยด้านความปลอดภัยเพื่อให้พวกเขาสามารถลองทำลาย iOS

iPhones ได้รับการอธิบายว่าเป็นอุปกรณ์ "dev" ก่อนเจลเบรกซึ่งไม่มีมาตรการรักษาความปลอดภัยหลายอย่างที่รวมเข้ากับ iOS เวอร์ชันสำหรับผู้บริโภค

ผู้เชี่ยวชาญเหล่านี้ควรอนุญาตให้ผู้ทดสอบการเจาะระบบเข้าถึงระบบซอฟต์แวร์พื้นฐานได้มากขึ้น ด้วยวิธีนี้ พวกเขาสามารถค้นหาช่องโหว่ในซอฟต์แวร์ได้ง่ายขึ้นมาก

iPhones จะถูกจัดเตรียมโดยเป็นส่วนหนึ่งของโครงการวิจัยอุปกรณ์ความปลอดภัย iOS ของ Apple ซึ่งมีแผนจะเปิดตัวในปีหน้า

เป็นที่น่าสังเกตว่ามีตลาดมืดสำหรับไอโฟน "dev" ดังกล่าว

ตามรายงานของมาเธอร์บอร์ดเมื่อต้นปีนี้ iPhones รุ่นก่อนวางจำหน่ายเหล่านี้บางครั้งถูกลักลอบนำเข้าจากสายการผลิตของ Apple จากที่นั่น พวกเขามักจะได้ราคาสูงก่อนที่จะไปถึงหัวขโมย แฮกเกอร์ และนักวิจัยด้านความปลอดภัยในที่สุด

ช่องโหว่ที่โดดเด่น

ในขณะที่การเปลี่ยนแปลงนโยบายความปลอดภัยและแฮ็กเกอร์ iPhone เป็นข่าวที่ใหญ่ที่สุดจาก Black Hat และ Def Con นักวิจัยด้านความปลอดภัยและแฮกเกอร์หมวกขาวยังเปิดเผยข้อมูลที่เกี่ยวข้องกับ Apple ที่โดดเด่นจำนวนหนึ่ง ช่องโหว่

สิ่งเหล่านี้เป็นสิ่งสำคัญที่ควรทราบหากคุณใช้อุปกรณ์ Apple และคุณต้องการรักษาความเป็นส่วนตัวและความปลอดภัยของข้อมูลของคุณ

เลี่ยงรหัสประจำตัว

Apple กล่าวว่า Face ID มีความปลอดภัยมากกว่า Touch ID อย่างมาก และในทางปฏิบัติ การเลี่ยงผ่านยากกว่ามาก แต่นั่นไม่ได้หมายความว่าจะไม่มีการหาประโยชน์

นักวิจัยจาก Tencent พบว่าพวกเขาสามารถหลอกระบบตรวจจับ "ความมีชีวิตชีวา" ของ Face ID ได้ โดยพื้นฐานแล้ว การวัดนี้เป็นการวัดเพื่อแยกแยะคุณลักษณะจริงหรือของปลอมของมนุษย์ และป้องกันไม่ให้ผู้อื่นปลดล็อกอุปกรณ์ด้วยใบหน้าของคุณเมื่อคุณนอนหลับ

นักวิจัยได้พัฒนาวิธีการที่เป็นกรรมสิทธิ์ซึ่งสามารถหลอกระบบได้เพียงแค่ใช้แว่นตาและเทป โดยพื้นฐานแล้ว แว่นตา "ของปลอม" เหล่านี้สามารถเลียนแบบรูปลักษณ์ของดวงตาบนใบหน้าของบุคคลที่หมดสติได้

อย่างไรก็ตาม การเอารัดเอาเปรียบใช้ได้เฉพาะกับคนที่ไม่ได้สติเท่านั้น แต่มันน่าเป็นห่วง นักวิจัยสามารถใส่แว่นปลอมทับคนนอนหลับได้

จากนั้นพวกเขาสามารถปลดล็อกอุปกรณ์ของบุคคลนั้นและส่งเงินให้ตัวเองผ่านแพลตฟอร์มการชำระเงินผ่านมือถือ

แอพรายชื่อ

ระบบปฏิบัติการ iOS ของ Apple ในฐานะแพลตฟอร์มที่มีกำแพงล้อมรอบนั้นค่อนข้างต้านทานการโจมตี ส่วนหนึ่งเป็นเพราะไม่มีวิธีง่ายๆ ในการเรียกใช้แอปที่ไม่ได้ลงชื่อบนแพลตฟอร์ม

แต่นักวิจัยด้านความปลอดภัยจาก Check Point ที่ Def Con 2019 พบวิธีใช้ประโยชน์จากจุดบกพร่องในแอป Contacts ที่อาจให้แฮ็กเกอร์เรียกใช้โค้ดที่ไม่ได้ลงชื่อบน iPhone ของคุณได้

ช่องโหว่นี้เป็นข้อบกพร่องในรูปแบบฐานข้อมูล SQLite ซึ่งแอป Contacts ใช้ (แพลตฟอร์มส่วนใหญ่ ตั้งแต่ iOS และ macOS ไปจนถึง Windows 10 และ Google Chrome จะใช้รูปแบบนี้จริงๆ)

นักวิจัยพบว่าพวกเขาสามารถเรียกใช้โค้ดที่เป็นอันตรายบน iPhone ที่ได้รับผลกระทบ ซึ่งรวมถึงสคริปต์ที่ขโมยรหัสผ่านของผู้ใช้ พวกเขายังสามารถได้รับความคงอยู่ ซึ่งหมายความว่าพวกเขาสามารถเรียกใช้โค้ดต่อไปได้หลังจากรีบูต

โชคดีที่ช่องโหว่นี้อาศัยการติดตั้งฐานข้อมูลที่เป็นอันตรายบนอุปกรณ์ที่ปลดล็อค ตราบใดที่คุณไม่ปล่อยให้แฮ็กเกอร์เข้าถึง iPhone ที่ปลดล็อคของคุณทางกายภาพ คุณก็ไม่เป็นไร

สายเคเบิลที่เป็นอันตราย

ขอแนะนำมานานแล้วว่าคุณไม่ควรเสียบไดรฟ์ USB แบบสุ่มเข้ากับคอมพิวเตอร์ของคุณ ต้องขอบคุณการพัฒนาเมื่อเร็วๆ นี้ คุณจึงไม่ควรเสียบสาย Lightning แบบสุ่มเข้ากับคอมพิวเตอร์ของคุณด้วย

นั่นเป็นเพราะสายเคเบิล O.MG ซึ่งเป็นเครื่องมือแฮ็คเฉพาะที่พัฒนาโดยนักวิจัยด้านความปลอดภัย MG และแสดงให้เห็นที่ Def Con ในปีนี้

สายเคเบิล O.MG มีลักษณะและทำงานเหมือนกับสาย Apple Lightning ทั่วไป สามารถชาร์จ iPhone ของคุณและเสียบอุปกรณ์เข้ากับ Mac หรือ PC ได้

แต่ภายในกล่องเคเบิลนั้นแท้จริงแล้วเป็นรากเทียมที่เป็นกรรมสิทธิ์ซึ่งอาจทำให้ผู้โจมตีสามารถเข้าถึงคอมพิวเตอร์ของคุณได้จากระยะไกล เมื่อเสียบปลั๊กแล้ว แฮ็กเกอร์สามารถเปิดเทอร์มินัลและเรียกใช้คำสั่งที่เป็นอันตราย รวมถึงงานอื่นๆ

โชคดีที่ขณะนี้สายเคเบิลทำมือเพียงเส้นละ 200 ดอลลาร์ ที่ควรลดความเสี่ยง แต่ต่อจากนี้ไป คุณอาจต้องการหลีกเลี่ยงการเสียบสาย Lightning แบบสุ่มเข้ากับ Mac ของคุณ

ไมค์เป็นนักข่าวอิสระจากซานดิเอโก แคลิฟอร์เนีย

แม้ว่าเขาจะกล่าวถึง Apple และเทคโนโลยีเพื่อผู้บริโภคเป็นหลัก แต่เขามีประสบการณ์ในการเขียนเกี่ยวกับความปลอดภัยสาธารณะ รัฐบาลท้องถิ่น และการศึกษาด้านสิ่งพิมพ์ต่างๆ

เขาสวมหมวกสองสามใบในสาขาวารสารศาสตร์ รวมทั้งนักเขียน บรรณาธิการ และนักออกแบบข่าว