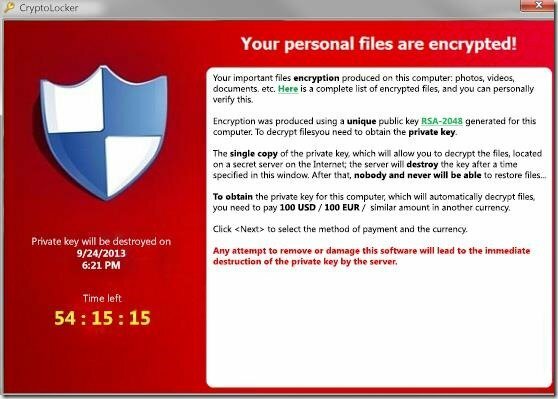

Cryptolocker (також відомий як "Troj/Ransom-ACP”, “троян. Ransomcrypt. Ф”) – це програмне забезпечення-вимагач, яке, заражаючи ваш комп’ютер, шифрує всі файли в ньому. Погана новина цього вірусу полягає в тому, що після того, як він заражає ваш комп’ютер, ваші важливі файли зашифровуються за допомогою сильного шифрування, і їх практично неможливо розшифрувати.

Cryptolocker Ransomware вимагає від вас здійснити платіж у розмірі 300 доларів США або 300 євро протягом певного періоду часу (наприклад. 72 години або 100 год), через платіжну службу (наприклад, MoneyPak, Ukash, PaySafeCard тощо), щоб розблокувати свою карту. файли. інакше після цього періоду ніхто не зможе їх відновити чи розшифрувати.

The Cryptolocker це не вірус, а шкідливе програмне забезпечення, і воно, ймовірно, заражає ваш комп’ютер, коли ви відкриваєте вкладення електронної пошти з a законного відправника, який виглядає невинним, або з ваших мережевих ресурсів, або із зовнішнього USB-накопичувача, який був підключений до вас комп'ютер.

один раз Cryptolocker заражає ваш комп’ютер, він починає шифрувати всі особисті файли на вашому комп’ютері, а потім надсилає ключ дешифрування – відомий як «Ідентифікатор CryptoLocker” – на онлайн-сервер. Коли Cryptolocker закінчить шифрування ваших файлів, на екрані з’явиться сповіщення з вимогою негайно сплатити за їх розблокування. У повідомленні повідомляється, що «Ваші особисті файли були зашифровані, і у вас є 72 години, щоб заплатити нам 300 доларів».

З нашого дослідження на кількох сайтах ми можемо повідомити нашим читачам, що в деяких випадках файли залишаються зашифрованими, незважаючи на те, що користувач здійснює платіж. Тому приймайте це рішення (платити за розблокування файлів) на свій страх і ризик. Інший вибір — видалити інфекцію CryptoLocker Ransomware з вашого комп’ютера, але в цьому випадку ви повинні розуміти, що ваші файли залишаться зашифрованими, навіть якщо ви продезінфікуєте свій комп'ютер від цього неприємного шкідливе програмне забезпечення. Якщо ви приймете це рішення (дезінфікувати свій комп’ютер), єдиний спосіб відновити ваші файли — це тіньові копії за допомогою Windows «Відновити попередні версії” функція доступна в останніх операційних системах.

Оновлення: (серпень 2014 року):FireEye & Fox-IT випустили нову послугу, яка отримує приватний ключ дешифрування для користувачів, які були заражені програмою-вимагачем CryptoLocker. Послуга називається 'РозшифруватиCryptoLocker', (послуга припинена) він доступний у всьому світі і не вимагає від користувачів реєстрації або надання контактної інформації для його використання.

Щоб скористатися цією послугою, необхідно відвідати цей сайт: (послуга припинена) і завантажте один зашифрований файл CryptoLocker із зараженого комп’ютера (Примітка: завантажте файл, який не містить конфіденційної та/або приватної інформації). Після цього ви повинні вказати адресу електронної пошти, щоб отримати ваш закритий ключ і посилання для завантаження інструмента розшифровки. Нарешті запустіть завантажений інструмент розшифрування CryptoLocker (локально на вашому комп’ютері) і введіть свій закритий ключ, щоб розшифрувати зашифровані файли CryptoLocker.

Більше інформації про цю послугу можна знайти тут: FireEye і Fox-IT оголошують про новий сервіс для допомоги жертвам CryptoLocker.

ЩЕ РАЗ:НЕ ПРОДОВЖУЙТЕ ВИДАЛЕННЯ ВІРУСУ CRYPTOLOCKER, ХІД:

ВИ МАЄТЕ ЧИСТА РЕЗЕРВНА КОПІЯ ВАШИХ ФАЙЛІВ, ЗБЕРЕЖЕННЯ В ІНШОМУ МІСЦІ (наприклад, на портативному жорсткому диску, який не підключений до мережі)

або

ВАМ НЕ ПОТРІБНІ ЗАШИФОВАНІ ФАЙЛИ, ТОМУ, ЧОМУ ВОНИ НЕ ВАЖЛИВІ ДЛЯ ВАС.

або

ВИ ХОЧЕТЕ ДАТИ СПРОБУ ВІДНОВИТИ ВАШІ ФАЙЛИ ЗА ВИКОРИСТАННЯМ ФУНКЦІЇ ТІНЬОЇ КОПІЇ (Крок 5).

Отже, якщо ви прийняли остаточне рішення, спершу перейдіть до видалення зараження Cryptolocker Ransomware зі свого комп’ютера, а потім спробуйте відновити свої файли, виконавши наведені нижче дії.

Як позбутися CryptoLocker RansomWare & Відновлення зашифрованих файлів Cryptolocker.

Посібник із видалення CryptoLocker RansomWare

Крок 1. Запустіть комп’ютер у «Безпечному режимі з мережею»

Користувачі Windows 7, Vista і XP:

1. Вимкніть комп’ютер.

2.Запустіть комп’ютер (Увімкнення живлення) і, коли комп’ютер завантажується, преса "F8" перед появою логотипу Windows.

3. За допомогою стрілок на клавіатурі виберіть "Безпечний режим із мережею" і натисніть "Enter".

![Safe-mode-with-networking_thumb1_thu[1] Safe-mode-with-networking_thumb1_thu[1]](/f/4ec247f7e9f75ab623dffb55c9103229.jpg)

Користувачі Windows 8 і 8.1*:

* Також працює в Windows 7, Vista і XP.

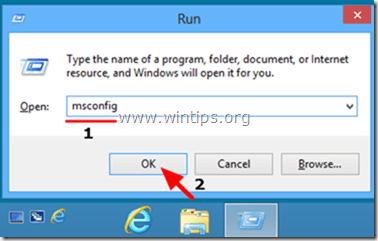

1. Натисніть «Windows”  + “Р” для завантаження Біжи діалогове вікно.

+ “Р” для завантаження Біжи діалогове вікно.

2. Введіть «msconfig” і натисніть Введіть.

3. Натисніть кнопку Завантаження вкладку та поставте прапорець «Безпечне завантаження” & “мережа”.

4. Натисніть "добре” та перезапустити ваш комп'ютер.

Примітка: Щоб завантажити Windows в «Нормальний режим” знову ж таки, вам потрібно зняти прапорець “Безпечне завантаження” за допомогою тієї ж процедури.

Крок 2. Зупиніть та очистіть запущені шкідливі процеси.

1.Завантажити і зберегти "RogueKiller" утиліта на вашому комп'ютері"* (наприклад, на робочому столі)

Примітка*: Завантажити версія x86 або X64 відповідно до версії вашої операційної системи. Щоб знайти версію операційної системи, "Клацніть правою кнопкою миші"на значку комп'ютера виберіть"Властивості"і подивись на"Тип системи«розділ

2.Подвійне клацання бігти RogueKiller.

3. Дозволяти в попереднє сканування для завершення а потім натисніть "Сканувати", щоб виконати повне сканування.

3. Коли повне сканування буде завершено, натисніть "Видалити" кнопку, щоб видалити всі знайдені шкідливі елементи.

4. Закрити RogueKiller і перейдіть до наступного кроку.

Крок 3. Чистий ваш комп’ютер не залишився зловмисні загрози.

Завантажити і встановити одна з найнадійніших БЕЗКОШТОВНИХ антишкідливих програм на сьогодні для очищення вашого комп’ютера від інших шкідливих загроз. Якщо ви хочете постійно захищатися від загроз зловмисного програмного забезпечення, наявних і майбутніх, ми рекомендуємо вам інсталювати Malwarebytes Anti-Malware PRO:

Захист від Malwarebytes™

Видаляє шпигунське, рекламне та шкідливе ПЗ.

Почніть безкоштовне завантаження зараз!

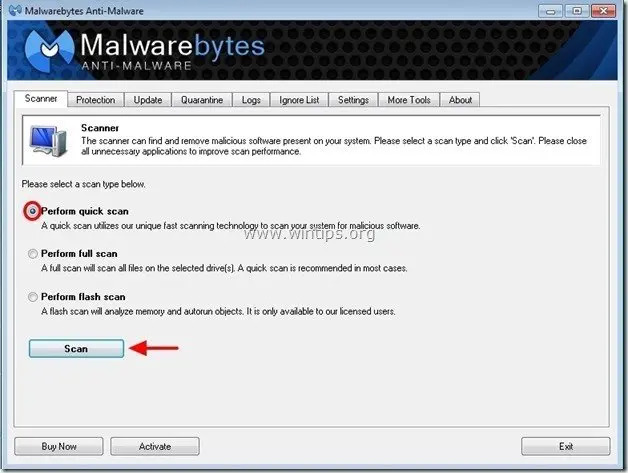

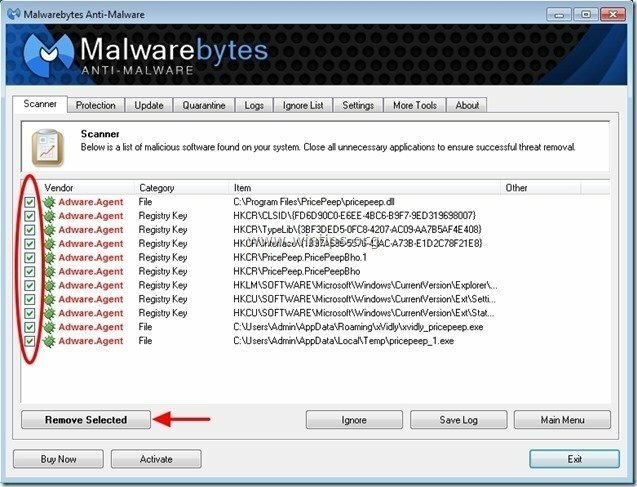

1. бігти "Malwarebytes Anti-Malware" і дозволити програмі оновитися до останньої версії та шкідливої бази даних, якщо це необхідно.

2. Коли на екрані з’явиться головне вікно «Malwarebytes Anti-Malware», виберіть «Виконайте швидке сканування"параметр, а потім натисніть"Сканувати" і дозвольте програмі просканувати вашу систему на наявність загроз.

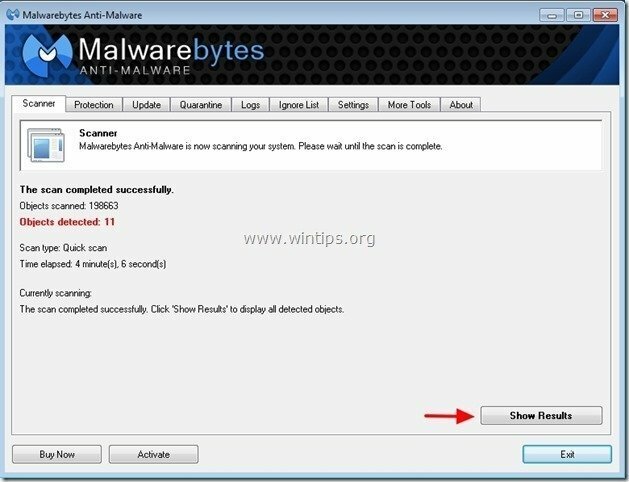

3. Після завершення сканування натисніть "ДОБРЕ" щоб закрити інформаційне повідомлення, а потім преса в «Показати результати» кнопку до переглядати і видалити виявлені шкідливі загрози.

.

.

4. У вікні «Показати результати». перевірити - за допомогою лівої кнопки миші - всі заражені об'єкти а потім виберіть "Видалити вибране" і дозвольте програмі видалити вибрані загрози.

5. Коли процес видалення заражених об'єктів завершено, "Перезапустіть систему, щоб належним чином видалити всі активні загрози"

6. Продовжуйте до наступний крок.

Крок 4. Видаліть приховані файли Cryptolocker Ransomware.

Примітка: Щоб виконати це завдання, необхідно ввімкнути перегляд прихованих файлів.

- Як увімкнути перегляд прихованих файлів у Windows 7

- Як увімкнути перегляд прихованих файлів у Windows 8

1. Перейдіть до наступних шляхів і видаліть усі приховані файли Cryptolocker:

Для Windows XP:

- C:\Documents and Settings\

\Дані програми\RandomFileName.exe

напр. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

Для Windows Vista або Windows 7:

- C:\Користувачі\

\AppData\Roaming\RandomFileName.exe

напр. {DAEB88E5-FA8E-E0D1-8FCD-BFC7D2F6ED25}.exe

- C:\WINDOWS\system32\msctfime.ime

2. Нарешті видаліть усі файли та папки у ваших папках TEMP:

Для Windows XP:

- C:\Documents and Settings\

\Local Settings\Temp\ - C:\Windows\Temp\

Для Windows Vista або Windows 7:

- C:\Користувачі\

\AppData\Local\Temp\ - C:\Windows\Temp\

Відновіть файли з тіньових копій.

Крок 5. Відновіть свої файли після зараження Cryptolocker

Після того, як ви продезінфікували свій комп’ютер від вірусу Cryptolocker, настав час спробувати відновити ваші файли до стану, який був до зараження. Для цих методів ми використовуємо функцію тіньового копіювання, яка включена в Windows XP і останні операційні системи (Windows 8, 7 і Vista).

Спосіб 1: Відновіть зашифровані файли Cryptolocker за допомогою функції Windows «Відновити попередні версії».

Спосіб 2: Відновіть зашифровані файли Cryptolocker за допомогою Shadow Explorer.

Спосіб 1. Відновіть зашифровані файли Cryptolocker за допомогою функції Windows «Відновити попередні версії».

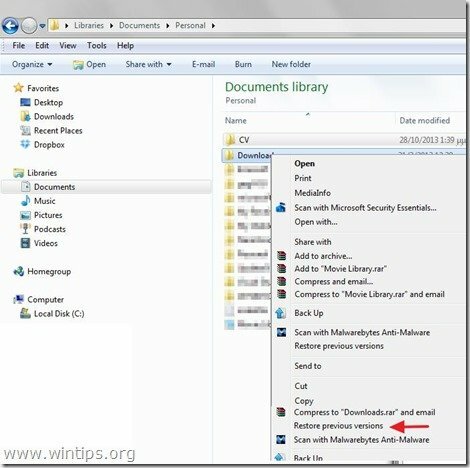

Як відновити зашифровані файли CryptoLocker за допомогою функції Windows «Відновити попередні версії»:

1. Перейдіть до папки або файлу, який потрібно відновити в попередньому стані та клацніть правою кнопкою миші на цьому.

2. У спадному меню виберіть «Відновити попередні версії”. *

Примітка* для Windows XP користувачі: виберіть «Властивості», а потім «Попередні версії” вкладка.

3. Потім виберіть певну версію папки або файлу та натисніть:

- “відчинено” для перегляду вмісту цієї папки/файлу.

- “Копія”, щоб скопіювати цю папку/файл в інше місце на вашому комп’ютері (наприклад, на зовнішній жорсткий диск).

- “Відновлення”, щоб відновити файл папки до того самого місця та замінити наявний.

Спосіб 2. Відновіть зашифровані файли Cryptolocker за допомогою Shadow Explorer.

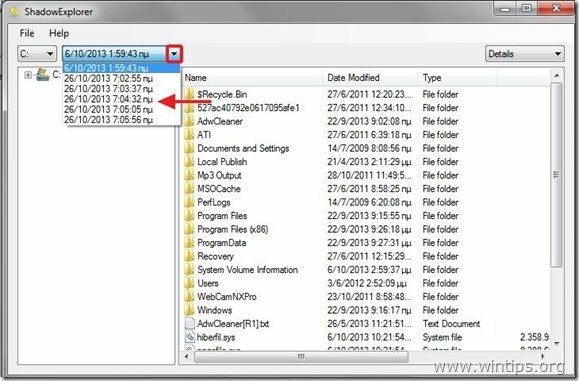

Як відновити зашифровані файли CryptoLocker за допомогою утиліти «Shadow Explorer».

ShadowExplorer, є безкоштовною заміною для Попередні версії функція Microsoft Windows Vista/7/8. Ви можете відновити втрачені або пошкоджені файли з Тіньові копії.

1. Завантажити ShadowExplorer корисність від тут. (Ви можете завантажити файл Програма встановлення ShadowExplorer або Портативна версія програми).

2. Біжи ShadowExplorer утиліти, а потім виберіть дату, коли ви хочете відновити тіньову копію вашої папки/файлів.

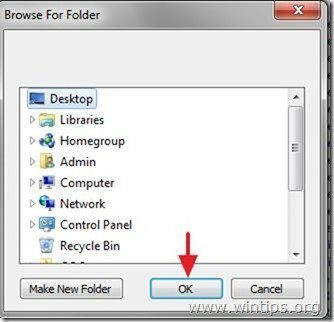

3. Тепер перейдіть до папки/файлу, попередню версію якого ви хочете відновити, клацніть правою кнопкою миші на ньому та виберіть «Експорт”

![Експорт ShadowExplorer[5] Експорт ShadowExplorer[5]](/f/8e61d7999dad12db5c469deb2ccff192.jpg)

4. Нарешті вкажіть, куди буде експортована/збережена тіньова копія вашої папки/файлу (наприклад, ваш робочий стіл) і натисніть «добре”

Це воно.

Атака програмного забезпечення-вимагача, що робить пристрої зберігання недоступними, і експерти поки не пропонують конкретного рішення, яке може легко усунути цю проблему. Однак, якщо у вас є програмне забезпечення для відновлення даних Windows, ви можете легко відновити свої файли на жорстких дисках, уражених програмним забезпеченням-вимагачем.

Моя Win 7 Pro заражена з RSA 1024? чомусь для виконання кроків папки адмін та адміністрування там не пропали??? всі файли говорять, що зашифрований втрачений доступ до Інтернету, щоб завантажити будь-що, що зараз відключене, не можна використовувати, що далі? розчарований

Ой, у мене все було так добре до частини про видалення прихованих файлів. Я зміг увімкнути приховані, але куди мені звернутися, щоб отримати доступ до своїх файлів, щоб я міг видалити приховані небезпеки? У мене Windows 7. Велике спасибі за вашу допомогу.

Здрастуйте

мій ноутбук інфікував RSA4096

. всі мої дані є кодом, і я не можу їх відкрити.

У мене є резервні копії даних на іншому комп’ютері.

може тонкий ключ з двома файлами (здоров'я та пошкодження). чи є у вас програмне забезпечення для ключа виявлення та програми дешифрування.

будь ласка, напишіть мені відповідь

якщо ваша тіньова копія ввімкнена на обох ваших дисках, але за замовчуванням лише на локальному диску c тінь увімкнена. але на решті диска вам потрібно ввімкнути тінь, у моєму випадку я відновлю всі мої файли crypt, які на локальному диску c, але більшість моїх даних було на локальному диску d, який досі не відновлюється. якщо хтось може мені допомогти, це буде чудово.

Чому професійні хакери, які роблять добро, ніби аномічні блокують цих покидьків земних хакерів, які атакують невинні сімейні комп’ютери, тобто грабування бідних, щоб заплатити багатим, тобто заробляти мільйони доларів для мережевих магазинів, таких як Staples тощо???

Привіт, лаконст,

Мій відформатований диск C/D більше не шифрується після форматування. Я запустив Malwarebytes та інше програмне забезпечення для виявлення, я думаю, що моя система чиста. Як і те, що ви згадали у своєму повідомленні, я розумію програмне забезпечення для відновлення також, що його потрібно спочатку видалити, щоб відновити. Справа в тому, що файли на C/D для мене не важливі, мені конче потрібні файли на F/G (які не були відформатовані і все ще знаходяться в зашифрованому стані). Отже, оскільки F/G все ще перебувають у зашифрованому стані, чи є моїм єдиним варіантом оплати?

Ще раз дуже дякую, ви єдина відповідь, яку я отримав

Дуже дякую за відповідь! Я витрачав свій час, намагаючись відновити F/G, де знаходяться всі важливі речі. Я не запускав відновлення на відформатованому C/D, оскільки для початку там не так багато, крім операційної системи та програм. Моя ситуація така, що я зберігаю важливі файли на F/G, і коли мені потрібно використовувати файли, я підключаю F/G до комп’ютера і починаю працювати. Зараз я спробую EaseUS на F/G, але поки що PhotoRec зміг отримати лише непотрібні файли на F/G. Я не впевнений у природі програм відновлення, але до відома, я рідко видаляю речі на F/G. Наприклад, фотографії мого сина (яке в цій ситуації є головним у мене розривом серця), я б зберігав лише в F/G і рідко видаляв. Якщо вам потрібні інші деталі, будь ласка, повідомте мене. для мене годинник веде зворотний відлік. Як і моє попереднє згадане повідомлення, я готовий заплатити, але відформатувавши C/D, чи вплине це на процес дешифрування? Дуже дякую!

Привіт, я отримав rsa 4096 близько 2 днів тому. Щойно відформатував диски C/D і завантажував деякі програми назад на комп’ютер. Зробив помилку, завантаживши щось незнайоме… і причина я тут у тому, що після того, як все було зашифровано, поспіхом і не знаючи природу цього шкідливого програмного забезпечення, я відформатував свій основний диск і зробив це, не замислюючись про те, що мій інший диск може постраждати вже. Тепер у мене є відформатований диск C і D і зашифрований диск F і G. За допомогою Shadow Explorer не відображаються файли, я пробую інше програмне забезпечення для відновлення та збираю деякі старі файли, які я видалив, але не ті файли, які мені потрібні. Я все ще намагаюся, але на даний момент я готовий заплатити, і головне мене хвилює, чи можу я все ще розшифрувати після форматування основного диска? Дякую вам всім!

Цей вірус чи що це таке, він хоче видалити 2000 файлів, які я отримав. Вони включають мої ігри Sims, які є для мене важливими. Моє запитання: що мені використовувати для видалення прихованих файлів Cryptolocker? У мене Windows 8 і не написано, чи можу я використовувати його в Windows 8.

Привіт. Я отримав це зловмисне програмне забезпечення 2 дні тому, я очистив свій комп’ютер, але можу розшифрувати свої файли. Тому я вирішив перенести свої розшифровані файли на зовнішній жорсткий диск, але під час перенесення я побачив цей текстовий файл з назвою RECOVERY_KEY.TXT Мені було цікаво, що це? Я не знаю, чи це ключ для відновлення моїх файлів? як ти гадаєш?

Ось що в цьому тексті, коли я натискаю цей файл:

1LnZxy5kbLomVQP6v92UYHwPCPcQppWCCa

03E8C1CDB6A42F8F434F3D158B733031F96C9C9A5247C7D9C0367A56EBFFDE11

4CDBE7366FFA75CD6AA0FE46766DB18AECA258A84DC7E4A05D9A1FB1D7515F6E014D6D3BC4D004024C14B0E5A103529A44471FB125485A44471FB125485BBC125485

що це означає?

Я спробував обидва способи і не вдалося. Я використовував shadow explorere, але я не міг отримати жодних дат за межами відповідної дати.

Форматування комп’ютера призведе до повного видалення криптостіни. Я думаю, що я піду цим шляхом і втрачу стільки фото, спогадів про свою дитину.

У мене Windows 8.1, і я маю проблеми із запуском ноутбука в безпечному режимі, коли я натискаю F8, параметри завантаження не з'являються

механізм виявляє файл, але не відновлює його, будь ласка, допоможіть надіслати мені листа, код RSA 1024 я поняття не маю, як це виправити, будь ласка, допоможіть

Привіт, у моїй загальній спільній папці були деякі файли, зашифровані програмою ransomware, але коли я намагаюся запустити shadow explorer на система, в якій зберігається диск, видає мені помилку: Не вдається запустити службу з командного рядка або налагоджувач. Спершу потрібно встановити службу Windows (за допомогою installutil.exe), а потім запустити її за допомогою ServerExplorer, Windows Services Afministrative або команди NET START.

Чи є спосіб отримати швидкі книги через shadow explorer? Я думав, що я налаштував відновлення системи, але я цього не зробив, і у Quickbooks немає останньої резервної копії. Здається, Shadow Explorer працює над файлами, які я намагався, але я не маю можливості використовувати його тут.

Дякую!

Kaspersky XoristDecryptor — це працює для повідомлення про помилку нижче: — він розшифровує та створює нові файли всіх заблокованих файлів….

Ваші файли заблоковані та зашифровані за допомогою a

унікальний ключ RSA-1024!

Щоб відновити доступ, потрібно отримати

закритий ключ (пароль).

++++++++++++++++++++

Щоб отримати особистий ключ (пароль):

Перейдіть на ht**tp://u5ubeuzasamg54x5f3.onion.to

і дотримуйтесь інструкцій.

Ви отримаєте свій закритий ключ (пароль)

протягом 24 годин.

Ваш ідентифікаційний номер 28403489

Якщо ви не можете знайти сторінку, встановіть Tor

браузер (ht**tps://www.torproject.org/

projects/torbrowser.html.en ) і перейдіть до

ht**tp://u5ubeuzasamg54x5f3.onion

++++++++++++++++++++

УВАГА – це НЕ вірус.

ЄДИНИЙ спосіб розблокувати файли/дані – це

отримати ваш закритий ключ (пароль) або

ви можете вважати всі ваші дані втраченими.

У вас є всього 5 днів до приватного ключа

(пароль) видалено з нашого сервера,

залишаючи ваші дані безповоротно зламаними.

++++++++++++++++++++

ЗАБЛОКУЄТЬСЯ НА ВОЛОДЕННІ АВТОРСЬКИХ ПРАВ

МАТЕРІАЛ І ПІДЗОРА О

(ДИТЯЧИЙ)ПОРНОГРАФІЧНИЙ МАТЕРІАЛ.

У мене була Windows 7, коли мій комп'ютер був заражений «cryptolocker». Я перевстановив нову Windows 7 і видалив «криптоблокер» шляхом антивірусного сканування. Але мої файли залишаються заблокованими. У мене немає резервних копій моїх файлів. Я намагався виконувати ваші накази тут, але мені не вдалося повернути свої файли. Я встановив «ShadowExplorer», але коли я вибираю будь-який диск із заблокованими файлами, він не показує жодного файлу чи папки. Він просто показує диск c, який містить лише файли та папки Windows, тоді як мої заблоковані файли знаходяться на інших дисках, а не на диску c!

Мені не вдалося видалити C:\WINDOWS\system32\msctfime.ime зі свого комп’ютера Windows XP, навіть використовуючи програму Unlocker або спробувавши з командного рядка після знищення explorer.exe. Я маю права адміністратора. Мені здається, що цей файл може бути частиною програми Microsoft (Microsoft Text Frame Work Service IME). Ось одна зі сторінок, на якій цей файл міститься в білому списку. Я очистив свій комп’ютер від Cryptolocker, але цей файл msctfime.ime все ще існує на ПК. Чи потрібно видалити цей файл?. Якщо так, то як я був невдалим.

Хороша інформація, шкода, що один з моїх недавніх клієнтів мав "маленьку" проблему з багатьма різними троянські/зловмисні/шпигунські програми на її ноутбуці, що унеможливлює використання точки відновлення раніше очищення комп'ютера. Крім того, вона створила один дуже важливий документ після того, як її машину заразили cryptolocker, що унеможливило пошук чистої тіньової копії.

Тепер це те, що ви називаєте нещастям…

Це безумовно врятувало дані одного з моїх клієнтів. Спосіб 1 не спрацював, але метод 2 спрацював як чарівність.

після ГОДИНИ розмови з різними «технічними» представниками Microsoft… цей сайт був єдиним, що допомогло та відновило файли. Microsoft насправді сказала мені, що неможливо відновити. HA. ДЯКУЮ ДЯКУЮ ДЯКУЮ!!!