Qualquer pessoa pode se tornar vítima de um evento de violação de dados. Aqui estão os melhores mecanismos de pesquisa de violação de dados para saber se suas informações pessoais ainda estão seguras.

No mundo atual, o uso não autorizado de dados pessoais e empresariais pode causar perdas irreversíveis a indivíduos e organizações.

A aplicação de medidas de segurança no nível pessoal nem sempre é suficiente para tais incidentes. Uma pequena vulnerabilidade em nome dos sites que coletam e armazenam seus dados pode ser perigosa.

O que é o mecanismo de pesquisa de violação de dados?

Os ataques cibernéticos estão aumentando e, às vezes, esses ataques pretendem apenas roubar suas informações pessoais e confidenciais para vender esses dados no web escura ou profunda.

Usando mecanismos de busca tradicionais, nem sempre é possível saber se seus dados caíram em mãos erradas ou estão à venda. Porque a maioria desses bancos de dados roubados vai para a dark ou deep web.

Você precisa de um dos melhores mecanismos de pesquisa para a deep web. E para a dark web, bem, isso é um pouco complicado e arriscado. Leia este artigo, “

Acesse a Dark Web com segurança: VPN para Dark Web," Para saber mais.Uma opção mais conveniente e segura é um mecanismo de pesquisa de violação de dados. Este mecanismo de pesquisa ajuda você a saber instantaneamente se seus dados foram comprometidos. Esses mecanismos de pesquisa coletam dados que foram comprometidos recentemente ou anteriormente.

Você pode descobrir facilmente sobre seus dados comprometidos e tomar as medidas necessárias conforme a situação exigir.

Por que você precisa usar o mecanismo de pesquisa de violação de dados?

Como mencionado anteriormente, os mecanismos de pesquisa de violação de dados são mecanismos de pesquisa específicos. Estes são dedicados a descobrir sobre a privacidade de suas informações pessoais.

Usando esses mecanismos de pesquisa, você pode saber facilmente se alguma de suas contas de e-mail ou outras informações foi vítima de incidentes de violação de dados.

Se você não tiver sorte e seus dados não estiverem mais seguros, você pode alterar imediatamente suas credenciais para impedir o acesso a essas contas por criminosos.

Isso irá protegê-lo de compras não autorizadas em sites de comércio eletrônico e roubo de identidade.

Você pode até começar a usar a autenticação multifator a partir de agora e parar de usar esses endereços de e-mail para sua conta bancária.

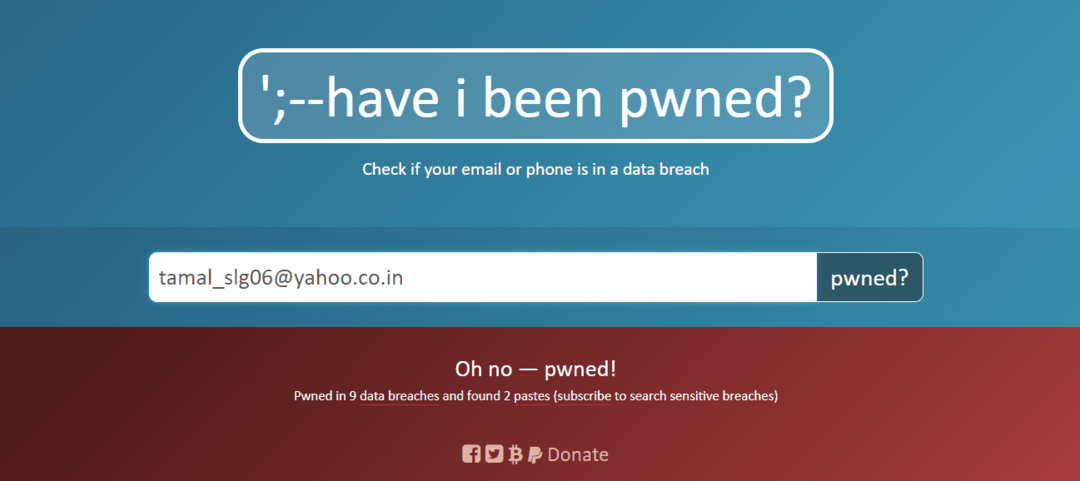

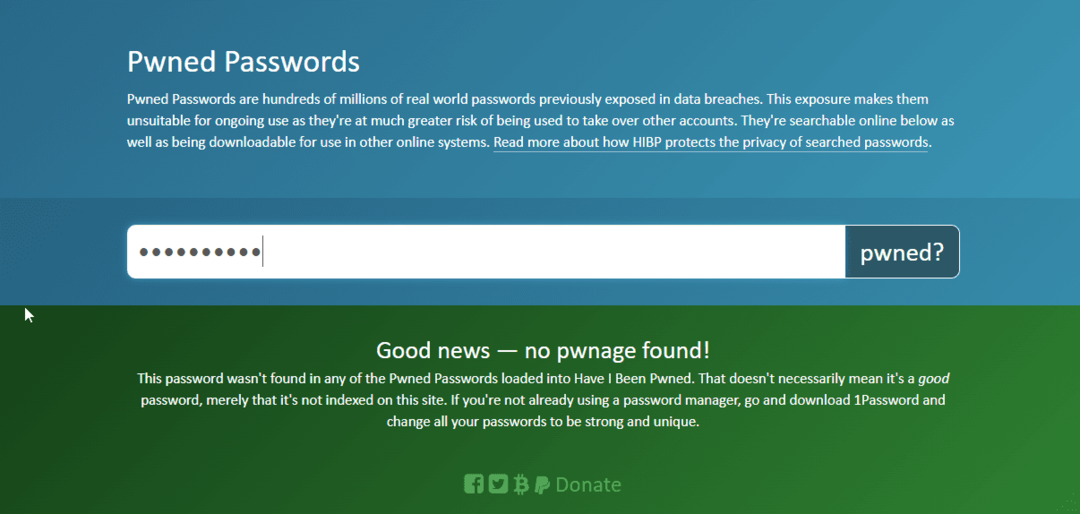

1. Fui sacaneado

Fui sacaneado é um dos mecanismos de pesquisa de violação de dados mais populares. Sendo um dos mais antigos no mercado, também é um mecanismo de pesquisa de violação de dados gratuito.

Tem um acervo de mais de 12 bilhões comprometidos de contas violadas. Para verificar, você precisa inserir seu endereço de e-mail ou número de telefone em um formato internacional.

Este mecanismo de pesquisa vem com uma interface simplista. Se seus dados inseridos foram pwned, ele mostra os eventos de violação de dados durante os quais os hackers tiveram acesso aos seus dados.

Além disso, este motor de busca também mostra uma breve informação sobre os eventos e categorias de dados que obtiveram vazou, como id de e-mail, senha, nome, nome de usuário, localização geográfica, endereço físico e mídia social contas.

Se você deseja apoiar esta boa causa, pode doar para este site que permite realizar uma pesquisa no banco de dados de violação de dados.

2. DeHashed

DeHashed é outro mecanismo para dados de pesquisa. Tem uma coleção de 14 bilhões de ativos comprometidos.

Para verificar se algum dos seus dados foi comprometido, você precisa criar uma conta neste site.

Em seguida, selecione o tipo de campo, como e-mails, senhas, endereços IP, nomes de usuário, nomes, números de telefone, VINs e endereços antes de inserir os dados.

No caso de dados violados, ele mostrará o número de eventos e seus nomes. Há também a opção de solicitar a remoção de entrada para cada incidente.

Ele também mostra resultados de pesquisa associados a eventos de violação de dados, mas você deve ser um assinante ativo para aproveitar esse recurso.

Você também pode usar a API DeHashed para projetos escolares e uso privado.

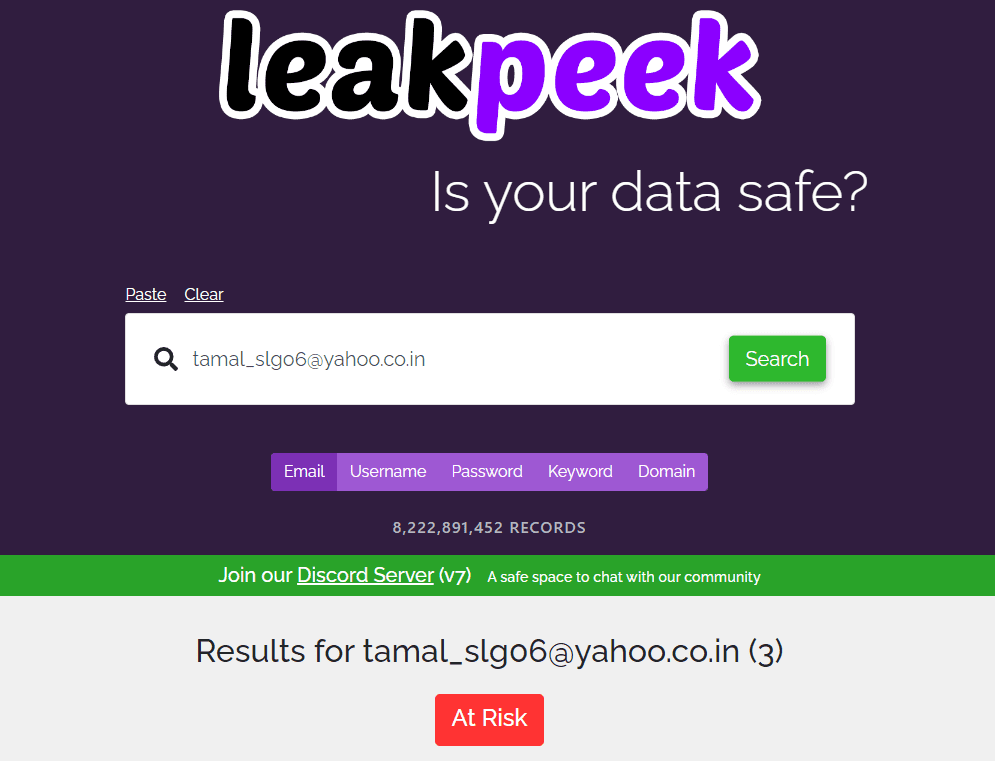

3. vazamento

Se você está procurando um mecanismo de pesquisa de violação de dados gratuito, vazamento é aqui. Possui mais de 8 bilhões de registros a partir dos quais pode descobrir instantaneamente sobre sua consulta.

Esse mecanismo de pesquisa de violação de dados pode pesquisar cinco tipos de dados: email, nome de usuário, senha, palavra-chave e domínio.

Você pode digitar sua consulta ou colá-la com um clique. Se você deseja realizar várias pesquisas, pode fazê-las na mesma página clicando em Limpar.

Em caso de violação de dados, mostra as senhas e o nome da fonte que consiste no nome do site de onde os bancos de dados foram comprometidos.

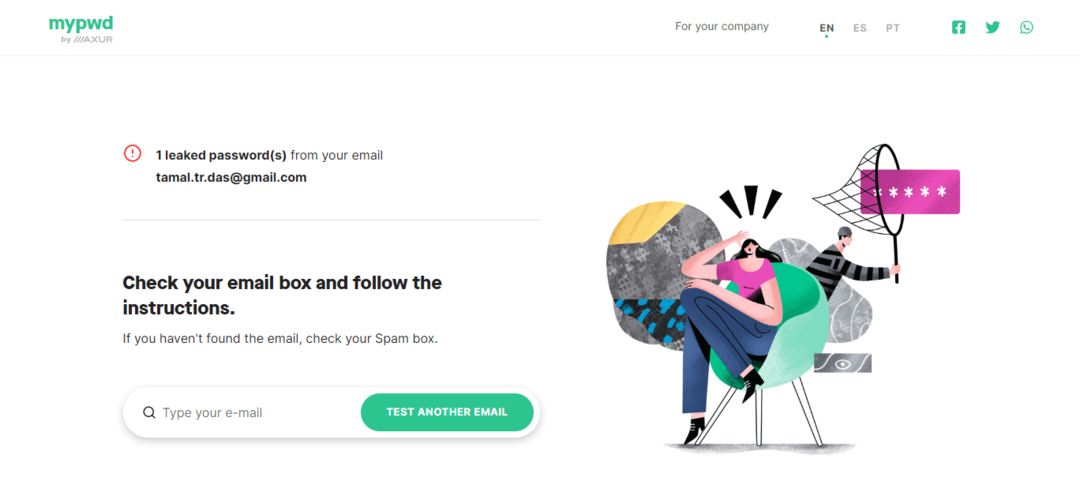

4. meupwd

Com meupwd, você pode realizar uma pesquisa de banco de dados de violação de dados gratuitamente. Ele precisa que você crie uma conta com o endereço de e-mail sobre o qual deseja consultar.

O site leva sua privacidade a sério. Ele envia suas informações relacionadas à violação de dados por e-mail para seu endereço registrado, para que apenas a pessoa certa possa acessá-las.

O e-mail contém a senha vazada e o evento de violação de dados responsável pelos dados comprometidos.

Usando este mecanismo de pesquisa de vazamento de banco de dados gratuito, você pode até rastrear os eventos de vazamento de e-mail e senha da sua organização.

5. BreachDirectory

BreachDirectory é outro mecanismo de pesquisa de violação de dados gratuito que você pode usar para verificar se foi pwned.

Para pesquisa de banco de dados de violação de dados, ele pesquisa mais de 9 bilhões de registros expostos em 120 eventos de violação de dados.

Você pode verificar quatro categorias usando isso: email, nome de usuário, domínio e endereço IP. Os resultados exibem os nomes dos eventos, breves informações sobre esses eventos e o tipo de dados vazados.

Você pode até pedir ao site para notificá-lo se o endereço de e-mail for comprometido no futuro.

Além disso, este site coleta vários eventos de violação, categorias, contagens de registros e outras informações adicionais, como se os dados são confidenciais, verificados ou analisados.

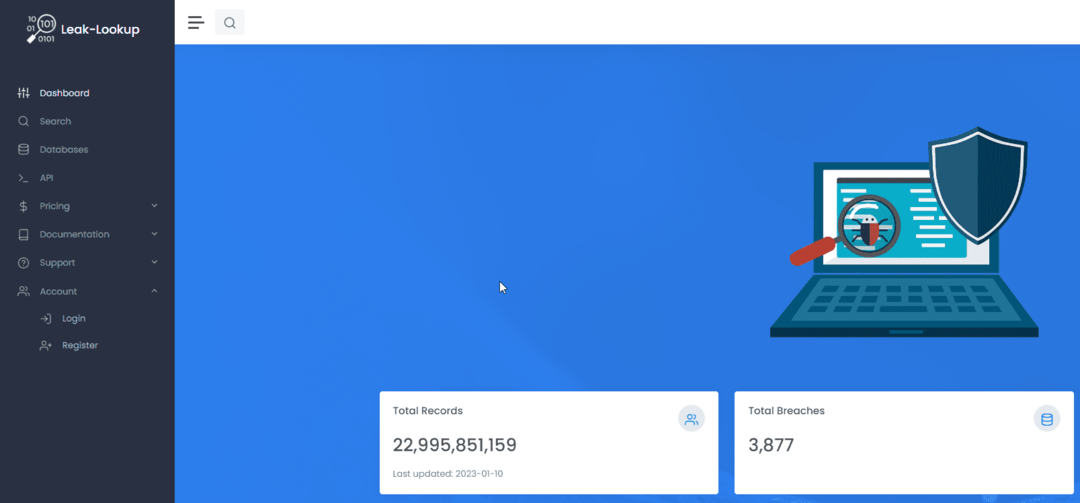

6. Pesquisa de Vazamento

Pesquisa de Vazamento é outro mecanismo de pesquisa de violação de dados. Você deve criar uma conta em seu site para verificar violações de dados de pesquisa.

Vá para o painel, escolha os campos (nome de usuário, endereço IP, domínio, senha, etc.) e insira sua consulta para obter resultados detalhados. Você também pode selecionar opções adicionais.

Ele contém informações sobre mais de 3800 eventos e 22 bilhões de registros. Também permite filtrar os relatórios e baixá-los para compartilhamento ou referência pessoal.

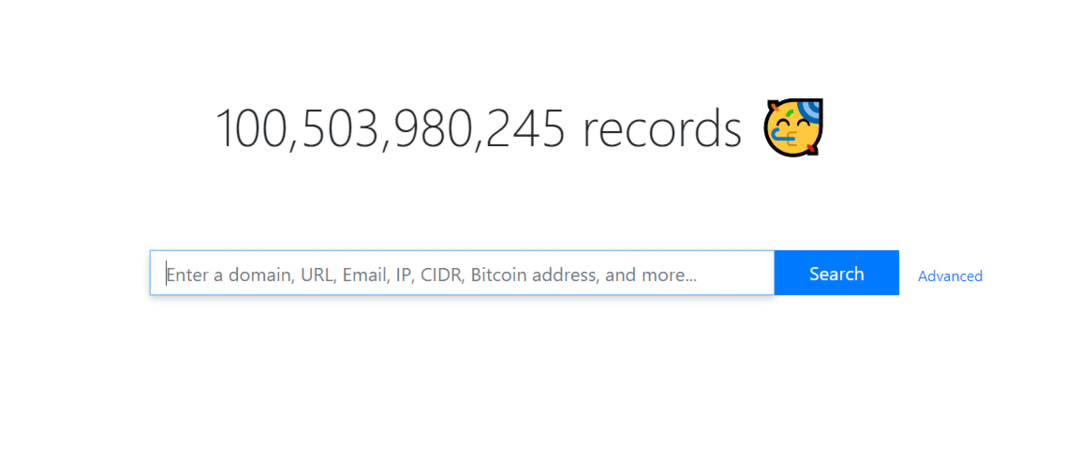

7. Inteligência X

Inteligência X é um mecanismo de pesquisa de violação de dados poderoso, mas gratuito. Com sua ajuda, você pode inserir seu e-mail, URL, IP, domínio, endereço Bitcoin e muito mais.

Você também pode usar suas opções de pesquisa avançada para pesquisas de banco de dados de violação de dados. As opções incluem filtros de datas, categorias, web pública de diferentes países e domínios.

Você pode até classificar os resultados da pesquisa como quiser e ver as estatísticas dos resultados em formato de gráfico e tabela.

Mecanismo de busca de violação de dados: palavras finais

A violação de dados tornou-se um incidente comum. Muitas pessoas afirmam que todo usuário da Internet foi vítima de uma violação de dados em um momento ou outro.

Para saber se você é uma das vítimas, você pode usar os mecanismos de pesquisa de violação de dados. Se você tiver alguma sugestão, adicione-a nos comentários.

a seguir é como enviar mensagem de força da senha.